- •Административные методы защиты от удаленных атак в сети Internet

- •Как защититься от анализа сетевого трафика?

- •Как защититься от ложного arp-сервера?

- •Как защититься от ложного dns-сервера?

- •Как администратору сети защититься от ложного dns-сервера?

- •Как администратору dns-сервера защититься от ложного dns-сервера?

- •Как защититься от навязывания ложного маршрута при использовании протокола icmp?

- •Как защититься от отказа в обслуживании?

- •Как защититься от подмены одной из сторон при взаимодействии с использованием базовых протоколов семейства tcp/ip

- •Программно-аппаратные методы защиты от удаленных атак в сети Internet

- •Методика Firewall как основное программно-аппаратное средство осуществления сетевой политики безопасности в выделенном сегменте ip-сети

- •Фильтрация трафика

- •Выполнение функций посредничества

- •Экранирующий маршрутизатор

- •Определение схемы подключения межсетевого экрана

Методика Firewall как основное программно-аппаратное средство осуществления сетевой политики безопасности в выделенном сегменте ip-сети

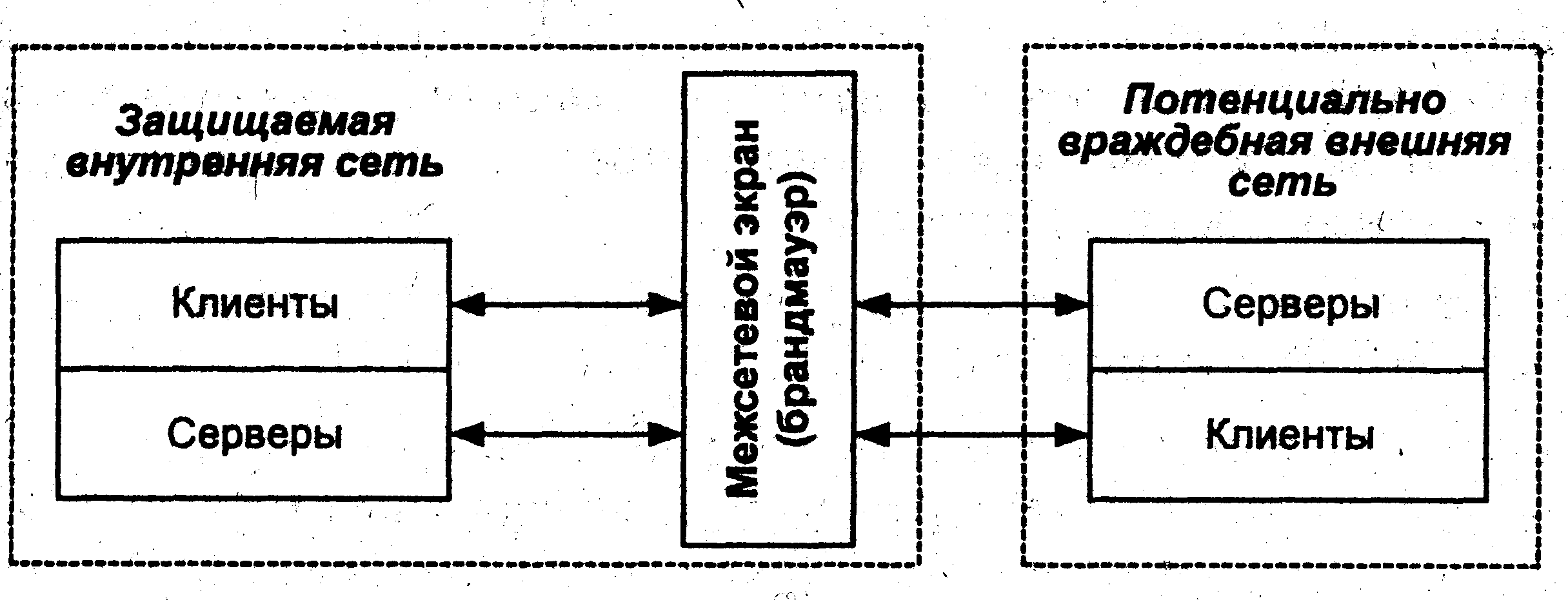

Для противодействия несанкционированному межсетевому доступу брандмауэр должен располагаться между защищаемой сетью организации, являющейся внутренней, и потенциально враждебной внешней сетью (рис. А.1). При этом все взаимодействия между этими сетями должны осуществляться только через межсетевой экран. Организационно экран входит в состав защищаемой сети.

Межсетевой экран должен учитывать протоколы информационного обмена, положенные в основу функционирования внутренней и внешней сетей. Если эти протоколы отличаются, то брандмауэр должен поддерживать многопротокольный режим работы, обеспечивая протокольное преобразование отличающихся по реализации уровней модели OSIдля объединяемых сетей. Чаще всего возникает необходимость в совместной поддержке стеков протоколов SPX/IPX и TCP/IP.

Рис.А.1. Схема подключения межсетевого экрана

Брандмауэр не является симметричным. Для него отдельно задаются правила, ограничивающие доступ из внутренней сети во внешнюю сеть и наоборот. В общем случае работа межсетевого экрана основана на динамическом выполнении двух групп функций:

фильтрации проходящих через него информационных потоков;

посредничества при реализации межсетевых взаимодействий.

В зависимости от типа экрана эти функции могут выполняться с различной полнотой. Простые межсетевые экраны ориентированы на выполнение только одной из данных функций. Комплексные экраны обеспечивают совместное выполнение указанных функций защиты. Собственная защищенность брандмауэра достигается с помощью тех же средств, что и защищенность универсальных систем.

Чтобы эффективно обеспечивать безопасность сети, комплексный брандмауэр обязан управлять всем потоком, проходящим через него, и отслеживать свое состояние. Для принятия управляющих решений по используемым сервисам межсетевой экран должен получать, запоминать, выбирать и обрабатывать информацию, полученную от всех коммуникационных уровней и от других приложений. Недостаточно просто проверять пакеты по отдельности. Информация о состоянии соединения, полученная из инспекции соединений в прошлом и других приложений — главный фактор в принятии управляющего решения при попытке установления нового соединения. Для принятия решения могут учитываться как состояние соединения (полученное из прошлого потока данных), так и состояние приложения (полученное из других приложений). Полнота и правильность управления требуют, чтобы комплексный брандмауэр имел возможность анализа и использования следующих элементов:

Информации о соединениях — информации от всех семи уровней в пакете.

Истории соединений — информации, полученной от предыдущих соединений. Например, исходящая команда PORTсессииFTPдолжна быть сохранена для того, чтобы в дальнейшем можно было проверить входящее соединениеFTPdata.

Состояния уровня приложения — информации о состоянии, полученной из других приложений. Например, аутентифицированному до настоящего момента пользователю можно предоставить доступ через брандмауэр только для авторизованных видов сервиса.

Агрегирующих элементов — вычислений разнообразных выражений, основанных на всех вышеперечисленных факторах.

Устройство, подобное межсетевому экрану, может использоваться и для защиты отдельного компьютера. В этом случае экран, уже не являющийся межсетевым, устанавливается на защищаемый компьютер. Такой экран, называемый брандмауэром компьютера или системой сетевого экранирования, контролирует весь исходящий и входящий трафик независимо от всех прочих системных защитных средств. При экранировании отдельного компьютера поддерживается доступность сетевых сервисов, но уменьшается или вообще ликвидируется нагрузка, индуцированная внешней активностью. В результате снижается уязвимость внутренних сервисов защищаемого таким образом компьютера, поскольку первоначально сторонний злоумышленник должен преодолеть экран, где защитные средства сконфигурированы особенно тщательно и жестко.