- •1. Лекция: ит-сервис – основа деятельности современной ис службы

- •1.1 Понятие ит-сервиса

- •1.2 Функциональные области управления службой ис

- •1.3 Вопросы для самопроверки

- •2. Лекция: itil/itsm - концептуальная основа процессов ис-службы

- •2.1 Общие сведения о библиотеке itil

- •2.2 Процессы поддержки ит-сервисов

- •2.3 Процессы предоставления ит-сервисов

- •2.4 Соглашение об уровне сервиса

- •2.5 Вопросы для самопроверки

- •3. Лекция: Решения Hewlett-Packard по управлению информационными системами

- •3.1 Модель информационных процессов itsm Reference Model

- •3.2 Программные решения hp OpenView

- •3.2.1 Управление бизнесом

- •3.2.2 Управление приложениями

- •3.2.3 Управление ит-службой

- •3.2.3.1 Управление идентификацией – Identity Management

- •3.2.3.2 Решение hp OpenView Service Desk

- •3.2.4 Управление ит-инфраструктурой

- •3.3 Управление ит-ресурсами

- •3.4 Вопросы для самопроверки

- •4. Лекция: Решения ibm по управлению информационными системами

- •4.1 Модель информационных процессов itpm

- •4.2 Платформа управления ит-инфраструктурой ibm/Tivoli

- •4.2.1 Базовые технологии ibm/Tivoli

- •4.2.2 Технологии ibm/Tivoli для бизнес-ориентированного управления приложениями и системами

- •4.2.3 Технологии ibm/Tivoli для малых и средних предприятий

- •4.3 Вопросы для самопроверки

- •5. Лекция: Подход Microsoft к построению управляемых информационных систем

- •5.1 Методологическая основа построения управляемых ис

- •5.2 Инструментарий управления ит-инфраструктурой

- •5.2.1 Microsoft System Management Server 2003

- •5.2.2 System Center Reporting Manager 2006

- •5.2.3 Microsoft System Center Data Protection Manager 2006

- •5.2.4 Microsoft System Center Capacity Planner 2006

- •5.3 Вопросы для самопроверки

- •6. Лекция: Повышение эффективности ит-инфраструктуры предприятия

- •6.1 Уровни зрелости ит-инфраструктуры предприятия

- •6.2 Методология Microsoft по эксплуатации ис

- •6.3 Вопросы для самопроверки

- •7. Лекция: Технология Microsoft обеспечения информационной безопасности

- •7. Лекция: Технология Microsoft обеспечения информационной безопасности

- •7.1 Групповые политики

- •7.2 Безопасный доступ в сеть

- •7.3 Аутентификация пользователей

- •7.4 Защита коммуникаций

- •7.5 Защита от вторжений и вредоносного по

- •7.6 Безопасность мобильных пользователей корпоративных систем

- •7.7 Службы терминалов

- •7.8 Защита данных

- •7.9 Вопросы для самопроверки

- •8. Лекция: Платформы для эффективной корпоративной работы

- •8. Лекция:Платформы для эффективной корпоративной работы

- •8.1 Exchange Server 2007

- •8.2 Технология Microsoft SharePoint

- •8.3 Интеграция приложений Microsoft Office с технологиями SharePoint

- •8.4 Microsoft Office InfoPath 2007

- •8.5 Служба управления правами Windows

- •8.6 Система управления правами на доступ к информации в Office 2007

- •8.7 Эффективное взаимодействие в режиме реального времени.

- •8.8 Live Communications Server 2007

- •8.9 Microsoft Office Live Meeting 2007

- •8.10 Вопросы для самопроверки

- •Заключение

7.2 Безопасный доступ в сеть

ИТ-инфраструктура предприятия может включать интрасети, сайты в интернете и экстрасети. Многие компоненты такой инфраструктуры являются потенциально уязвимыми перед попытками неавторизованного доступа со стороны злоумышленников. Контроль и управление идентификацией пользователей может быть осуществлен на базе инфраструктуры открытых ключей.

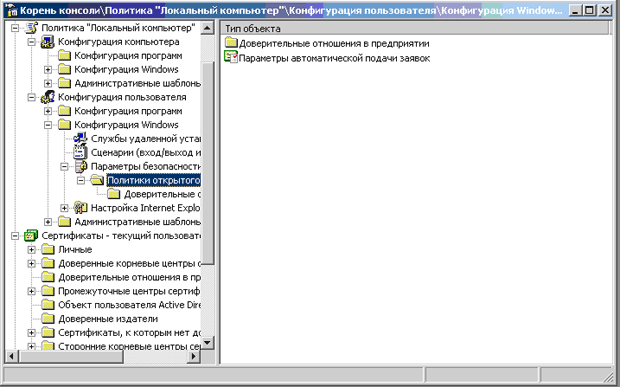

Инфраструктура открытых ключей PKI (public key infrastructure) – это системы цифровых сертификатов, центров сертификации CA (certification authorities) и других центров регистрации RA (registration authorities), которые идентифицируют (проверяют подлинность) каждой стороны, участвующей в электронной транзакции, с применением шифрования открытым ключом (public key). В Microsoft Server 2003 политику открытых ключей можно задавать с помощью оснастки MMC - Политика открытого ключа (рис. 7.4)

увеличить изображение Рис. 7.4. Оснастка Политика открытого ключа

В Windows Server 2003 центр сертификации предполагает применение электронных цифровых подписей. Службы сертификации (Certification Services) и средства управления сертификатами позволяют построить предприятию собственную инфраструктуру открытых ключей.

Применение инфраструктуры открытых ключей обеспечивает следующие преимущества для информационной системы предприятия:

более устойчивая к взлому защита, которая базируется на аутентификации с высокой степенью защищенности и применении смарт-карт, использовании протокола IPSec для поддержания целостности и защиты данных от попыток несанкционированной модификации при передаче по общедоступным сетям, а также использовании шифрующей файловой системы для защиты конфиденциальных данных, хранящихся на сервере;

упрощение администрирования за счет создания сертификатов, которые позволяют избавиться от применения паролей, масштабировать доверительные отношения в рамках предприятия;

дополнительные возможности, которые обеспечивают безопасный обмен файлами и данными между сотрудниками предприятия по общедоступным сетям, защищенную электронную почту и безопасное соединение через Web;

использование сертификатов, которые представляют собой цифровой документ, выпускаемый центром сертификации и подтверждающий идентификацию владельца данного сертификата. Сертификат связывает открытый ключ с идентификацией лица, компьютера или службы, которые имеют соответствующий закрытый ключ;

службы сертификации, которые применяются при создании и управлении центрами сертификации. В корпоративной информационной системе может быть один или несколько центров сертификации, которые управляются через оснастку Центр сертификации консоли MMC;

шаблоны сертификатов, которые представляют собой набор правил и параметров, применяемых к входящим запросам на сертификаты определенного типа;

автоматическая подача заявок на сертификаты, которая позволяет администратору конфигурировать субъекты сертификатов для автоматического запроса сертификатов, получения выданных сертификатов и возобновления просроченных сертификатов без участия их субъектов;

Web-страницы подачи заявок на сертификаты, которые позволяют подавать заявки на сертификаты через Web-браузер;

политики открытых ключей, которые позволяют автоматически распространять сертификаты их субъектам, определять общие доверяемые центры сертификации и проводить управление политиками восстановления данных;

поддержка смарт-карт, которая позволяет обеспечивать вход в систему через сертификаты на смарт-картах, хранение на них сертификатов и закрытых ключей. Смарт-карты предназначены для обеспечения безопасности аутентификации клиентов, входа в домен под управлением Windows Server, цифрового подписания программного кода, работы с защищенной электронной почтой на основе применения шифрования с открытыми ключами.