- •Оглавление

- •Раздел 1. Математические основы криптографии

- •1.1. Делимость и алгоритм евклида

- •1.1.1 Отношение делимости

- •1.1.2 Использование алгоритма Евклида для решения теоретико-числовых задач криптологии

- •1.1.3 Расширенный метод Евклида

- •1.2. Сравнения

- •1.2.1. Отношение сравнимости

- •1.2.2. Использование свойств сравнений для решения теоретико-числовых задач криптологии

- •Раздел 2. Криптографические системы с открытым ключом

- •2.1. Основные сведения о криптографических системах

- •2.2. Шифрование с использованием криптосистемы rsa

- •2.3. Цифровая подпись в схеме Эль-Гамаль

- •2.4. Обмен информацией с использованием протокола Шамира

- •Раздел 3. Контрольные задания

- •3.1. Программа работы

- •3.2. Примеры выполнения контрольных заданий

- •3.2.1. Шифрование с использованием криптосистемы rsa

- •3.2.2. Цифровая подпись в схеме Эль – Гамаль

- •3.2.3. Обмен информацией с использованием протокола Шамира

- •3.3. Варианты контрольных заданий

- •3.3.1. Шифрование с использованием криптосистемы rsa

- •3.3.2. Цифровая подпись в схеме Эль-Гамаль

- •3.3.3. Обмен информацией с использованием протокола Шамира

- •Библиографический список

Раздел 3. Контрольные задания

3.1. Программа работы

Целью данной работы является: изучение принципов работы асимметричных криптосистем, приобретение навыков их использования на практике для решения задач шифрования и дешифрования данных, обмена ключами, подписания сообщений и проверки подлинности подписей.

3.1.1. Определить Ваш вариант, исходя из следующего правила: номер варианта равен остатку от целочисленного деления номера Вашей зачетной книжки на 50.

3.1.2. Из таблицы,

приведенной в п. 4.1 выбрать соответствующие

Вашему варианту значения

![]() ,

,![]() и

и![]() .

Используя полученные данные, выполнить

процедуры шифрования и дешифрования в

рамках схемыRSA

(см. п. 3.1). Промежуточные данные и

результаты занести в отчет.

.

Используя полученные данные, выполнить

процедуры шифрования и дешифрования в

рамках схемыRSA

(см. п. 3.1). Промежуточные данные и

результаты занести в отчет.

3.1.3. Из

таблицы, приведенной в п. 4.2 выбрать

соответствующие Вашему варианту значения

![]() и

и![]() .

Используя полученные данные, выполнить

вычисления в рамках схемы Эль-Гамаль

для подписания сообщения

.

Используя полученные данные, выполнить

вычисления в рамках схемы Эль-Гамаль

для подписания сообщения![]() и проверки подписи (см. п. 3.2). Промежуточные

данные и результаты занести в отчет.

и проверки подписи (см. п. 3.2). Промежуточные

данные и результаты занести в отчет.

3.1.4. Из таблицы,

приведенной в п.4.3 выбрать соответствующие

Вашему варианту значения

![]() ,

,![]() и

и![]() .

Выполнить вычисления в рамках протокола

Шамира для передачи сообщения

.

Выполнить вычисления в рамках протокола

Шамира для передачи сообщения![]() от абонента

от абонента![]() абоненту

абоненту![]() (см. п. 3.3). Использовать симметричную

криптосистему предложенную Шамиром.

Промежуточные данные и результаты

занести в отчет.

(см. п. 3.3). Использовать симметричную

криптосистему предложенную Шамиром.

Промежуточные данные и результаты

занести в отчет.

3.2. Примеры выполнения контрольных заданий

3.2.1. Шифрование с использованием криптосистемы rsa

Дано:

![]() ,

,

![]() ,

,![]() .

.

Генерация ключей

Вычислим

![]() из выражения (2.1)

из выражения (2.1)

![]() .

.

Используя выражение

(2.3) найдем

![]()

![]() .

.

Выберем значение

![]() ,

исходя из условий замечания 3 и (2.2):

,

исходя из условий замечания 3 и (2.2):

![]() .

.

Определим значение

![]() из выражения (2.4) и (2.5).

из выражения (2.4) и (2.5).

![]() .

.

Открытый ключ:

![]() .

.

Секретный ключ:

![]() .

.

Преобразование открытого текста в числовой эквивалент

Выполним

преобразование открытого текста в

числовой эквивалент, поставив в

соответствие латинскому алфавиту

систему счисления по основанию

![]() и выполнив перевод значения открытого

текста из данной системы счисления в

десятичную систему счисления:

и выполнив перевод значения открытого

текста из данной системы счисления в

десятичную систему счисления:

![]() .

.

Шифрование

Используя выражение (2.6) выполним шифрпреобразование:

![]() .

.

Преобразование шифртекста в символьное представление

Преобразуем полученный числовой эквивалент шифртекста, используя процедуру, обратную изложенной в п. 3.1.2:

![]() .

.

Шифртекст:

![]()

3.2.1.5. Преобразование символьного представления шифртекста в числовой эквивалент

Используя процедуру, аналогичную изложенной в п.3.1.2, выполним преобразование шифртекста в числовую форму:

![]() .

.

3.2.1.6. Дешифрование

Выполним дешифрование согласно выражению (2.7):

![]() .

.

3.2.1.7. Восстановление символьного представления открытого текста

Преобразуем полученный числовой эквивалент открытого текста, используя процедуру, обратную изложенной в п. 3.1.2:

![]() .

.

Расшифрованный

открытый текст:

![]()

3.2.2. Цифровая подпись в схеме Эль – Гамаль

Дано:

![]() ,

,

![]() .

.

3.2.2.1. Генерация ключей

Выберем значения

![]() и

и![]() ,

исходя из условий (3.1) и (3.2):

,

исходя из условий (3.1) и (3.2):

![]() ,

,![]() .

.

Вычислим значение

![]() из

выражения (3.3).

из

выражения (3.3).

![]() .

.

Открытый

ключ:

![]() .

.

Закрытый

ключ:

![]() .

.

3.2.2.2. Преобразование сообщения в числовой эквивалент

![]() .

.

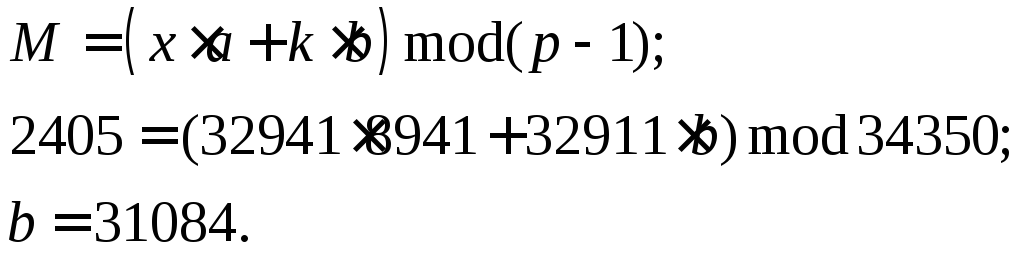

3.2.2.3. Подписание сообщения

Из условия (3.4)

выберем значение

![]() ,

,

![]() .

.

Из выражения (3.5) вычислим первую часть цифровой подписи:

![]() .

.

Используя расширенный метод Евклида, найдем из выражения (3.6) значение второй части цифровой подписи:

Цифровая

подпись:

![]() .

.

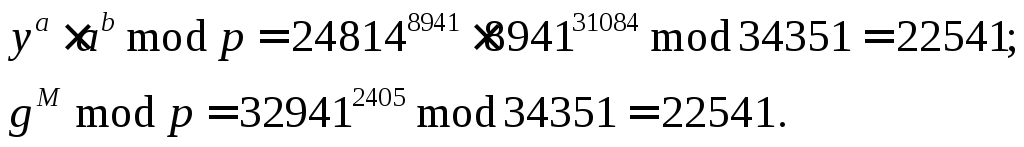

3.2.2.4. Проверка цифровой подписи

В выражения (3.7) вычислим раздельно левую и правую части:

Вывод: проверка показала идентичность подписи и сообщения