- •Лабораторная работа №1. Основные команды коммутаторов.

- •Лабораторная работа №3. Команды vlan на основе портов и 802.1q.

- •Лабораторная работа №4. Команды протокола gvrp (Продвижение vlan в инфраструктуре).

- •Лабораторная работа №6 Команды протокола покрывающего дерева (stp, rstp, mstp) а также функция предотвращения петлеобразования неинтеллектуальным оборудованием (LoopBackGuard)

- •Лабораторная работа №8 Команды отображения портов (Port Mirroring).

- •Лабораторная работа №9. Команды защиты портов (Port Security).

- •Лабораторная работа №10. Команды защиты доступа к сети (Функция ip-mac binding)

- •Лабораторная работа №11 Контроль полосы пропускания (Шейпинг трафика)

- •Лабораторная работа №11 Списки прав доступа (Access Control List)

- •Лабораторная работа №12 Команды QoS (Quality of Service — качество обслуживания)

- •Лабораторная работа №13. Команды стековых коммутаторов (только для xStack)

Лабораторная работа №11 Контроль полосы пропускания (Шейпинг трафика)

Коммутаторы D-Link позволяют ограничивать полосу пропускания трафика как для передачи так для приема данных. Данная функция используется у ISP (интернет сервис провайдеров), так и для выравнивания ассиметричного трафика в инфраструктуре предприятия. Трафик исходящий называется Upstream (Tx) и входящий Downstream (Rx)

|

Цель |

Эта лабораторная работа предназначена для более глубокого понимания назначения и использования настройки ограничения полосы пропускания

|

|

|

Оборудование

|

DGS-3324SR или DES-3526 или DES-3026 |

1 |

|

Рабочая станция |

1 |

|

|

Ethernet кабель |

1 |

|

|

Схема |

|

|

|

Настройка DGS-3324SR |

|

|

Настроим полосу пропускания на потах 1-4 равной 5 мб/c на входящий и исходящий трафик |

config bandwidth_control 1-4 rx_rate 5 tx_rate 5 |

|

Настроим полосу пропускания на поту 6 равной 10 мб/c на входящий и 2 мб/c на исходящий трафик |

config bandwidth_control 6 rx_rate 10 tx_rate 2 |

|

Проверка произведенных установок |

show bandwidth_control 1-10 |

|

Упражнения |

|

|

Задание |

Наблюдение |

|

Подключите станции PC1 и PC2 к портам 8 и 10 и попробуйте скачать файл размером 50 мб. со станции PC1 на станцию PC2 и обратно. Запишите время передачи файла. (в секундах) |

|

|

Выполните переключение станции PC1 в порт 1, повторите скачивание. Запишите время передачи файла. (в секундах) |

|

|

Выполните переключение станции PC1 в порт 6, повторите скачивание. Запишите время передачи файла. (в секундах) |

|

|

Что вы наблюдаете? |

|

Лабораторная работа №11 Списки прав доступа (Access Control List)

Списки прав доступа позволяют ограничивать прохождение трафика через коммутаторы D-Link. Данная функция реализуется с помощью создания правил доступа, в которых указывается какие виды пакетов принимать, а какие отвергать. Прием пакетов или отказ в приеме основывается на определенных признаках уровня L2\L3\L4 таких как тип кадра, адрес приемника и источника, тип пакета, адрес порта,VLAN. В коммутаторах D-Link существует два основных типа профилей Ethernet и IP. Профили доступа отрабатываются последовательно, в порядке возрастания номера профиля, т.о. основной принцип составления правил и профилей от частного к общему, так после соответствия одному из правил и на основании него пакет либо принимаются или отбрасываются и дальнейших проверок не производится. Если не один профиль не проходит, применяется политика по умолчанию, разрешающая прохождение всего трафика.

|

Цель |

Эта лабораторная работа предназначена для более глубокого понимания назначения и использования списков прав доступа c помощью MAC

|

|

|

Оборудование

|

DGS-3324SR или DES-3526 или DES-3026 |

1 |

|

Рабочая станция |

3 |

|

|

Ethernet кабель |

3 |

|

|

Схема |

|

|

|

Настройка DGS-3324SR ограничение доступа осуществляется с помощью MAC |

|

|

Правила: Правило 1: Если MAC назначения = Шлюз и MAC источника = разрешённый PC1, разрешить Если MAC назначения = Шлюз и MAC источника = разрешённый PC2, разрешить (другие разрешённые MAC - PC3, PC4, и т.д.) Правило 2: Если MAC назначения = Шлюз, запретить Правило 3: В противном случае (разрешить всё остальное по умолчанию).

|

|

|

Правило 1. Создаем профиль доступа |

create access_profile ethernet source_mac FF-FF-FF-FF-FF-FF destination_mac FF-FF-FF-FF-FF-FF profile_id 10

|

|

Конфигурируем правила доступа PC1 подключенного к порту 2 |

config access_profile profile_id 10 add access_id 11 ethernet source_mac 00-50-ba-11-11-11 destination_mac 00-50-ba-99-99-99 port 2 permit

|

|

Конфигурируем правила доступа PC2 подключенного к порту 17 |

config access_profile profile_id 10 add access_id 12 ethernet source_mac 00-50-ba-22-22-22 destination_mac 00-50-ba-99-99-99 port 17 permit

|

|

Правило 2. Создаем профиль доступа |

create access_profile ethernet destination_mac FF-FF-FF-FF-FF-FF profile_id 20

|

|

Конфигурируем правило в профиле |

config access_profile profile_id 20 add access_id 21 ethernet destination_mac 00-50-ba-99-99-99 port 1-24 deny |

|

Внимание! Автоматически создается 24 правила для всех портов на запрещение трафика для станций, у которых адрес назначения кадров соответствует адресу Internet шлюза. Если данное правило необходимо на одном из портов в конфигурации указывается определенный порт, к которому подключена станция, где необходимо блокировать трафик. |

|

|

Правило 3. Разрешить все остальное |

Выполняется по умолчанию. |

|

Упражнения |

|

|

Задание |

Наблюдение |

|

Проверьте созданные правила ACL |

show access_profile |

|

Что вы наблюдаете, сколько правил создано? |

|

|

Подключите станции PC1 и PC2 и попробуйте ping до интернет шлюза.

|

|

|

Подключите другую станцию и попробуйте получить доступ к шлюзу или подключите станции PC1 и PC2 к другим портам. |

|

|

Что вы наблюдаете? Запишите. |

|

|

Удаление правила из профиля (например для отключения PC2 от интернет) |

config access_profile profile_id 10 delete access_id 12 |

|

Удаление профиля ACL( например для запрета доступа к интернет всем станциям) |

delete access_profile profile_id 10 |

|

Цель |

Эта лабораторная работа предназначена для более глубокого понимания назначения и использования списков прав доступа с помощью IP

|

|

|

Оборудование

|

DGS-3324SR или DES-3526 или DES-3026 |

1 |

|

Рабочая станция |

3 |

|

|

Ethernet кабель |

3 |

|

|

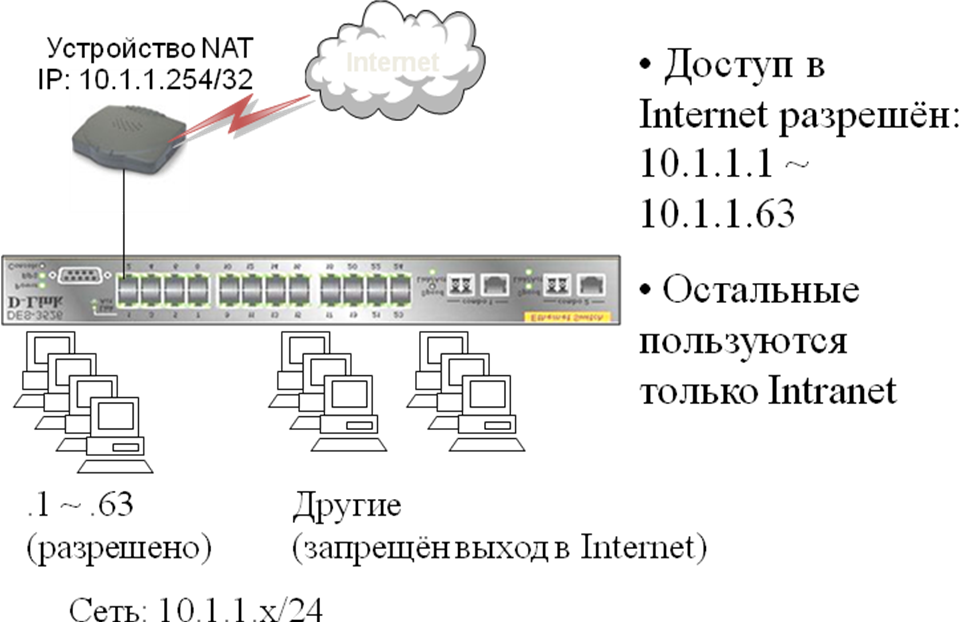

Схема |

|

|

|

Настройка DGS-3324SR ограничение доступа осуществляется с помощью IP |

|

|

Правила: Правило 1: Если IP источника = 10.1.1.1/26, разрешить (для .1 - .63 разрешить доступ к Internet) Правило 2: Если IP назначения = 10.1.1.254/32, запретить (запретить всем остальным) Правило 3: В противном случае, разрешить всё остальное по умолчанию

|

|

|

Правило 1. Создаем профиль доступа (Разрешить доступ для подсети 10.1.1.1/26) |

create access_profile ip source_ip_mask 255.255.255.192 profile_id 10

|

|

Конфигурируем правила доступа для профиля 10 |

config access_profile profile_id 10 add access_id 11 ip source_ip 10.1.1.0 port 1-24 permit

|

|

Внимание! Автоматически создается 24 правила для всех портов на разрешение трафика для IP подсети 10.1.1.0/26 на всех 24 портах. Если данное правило необходимо на одном из портов в конфигурации указывается определенный порт, к которому подключена станция, где необходимо разрешить или блокировать трафик. |

|

|

Правило 2. Создаем профиль доступа (Запретить всем остальным доступ в интернет) |

create access_profile ip destination_ip_mask 255.255.255.255 profile_id 20

|

|

Конфигурируем правило в профиле |

config access_profile profile_id 20 add access_id 21 ip destination_ip 10.1.1.254 port 1-24 deny

|

|

Правило 3. Разрешить все остальное |

Выполняется по умолчанию. |

|

Упражнения |

|

|

Задание |

Наблюдение |

|

Подключите станции PC1 (адрес из диапазона 10.1.1.1-63) и PC2(10.1.1.64-253) и попробуйте ping до интернет шлюза 10.1.1.254

|

|

|

Что вы наблюдаете? Запишите. |

|

|

Удаление правила из профиля (например для отключения PC2 от интернет порт 2) |

config access_profile profile_id 10 delete access_id 12 |

|

Что вы наблюдаете? Запишите.

|

|

|

Переподключите станцию PC2 в другой порт, что вы наблюдаете? Запишите |

|

|

Удаление профиля ACL( например для запрета доступа к интернет всем станциям) |

delete access_profile profile_id 10 |