- •От издательства

- •О техническом обозревателе

- •О соавторах

- •Об авторах

- •Вступительное слово

- •Благодарности

- •Предисловие

- •Почему важна защита интернета вещей?

- •Чем защита интернета вещей отличается от традиционной ИТ-защиты?

- •Законы хакинга интернета вещей

- •Заключение

- •Моделирование угроз для интернета вещей

- •Схема моделирования угроз

- •Определение архитектуры

- •Разбивка архитектуры на компоненты

- •Выявление угроз

- •Использование деревьев атак для обнаружения угроз

- •Распространенные угрозы интернета вещей

- •Атаки с подавлением сигнала

- •Атаки с воспроизведением

- •Атаки со взломом настроек

- •Клонирование узла

- •Заключение

- •Пассивная разведка

- •Физический или аппаратный уровень

- •Периферийные интерфейсы

- •Среда загрузки

- •Блокировки

- •Предотвращение и обнаружение несанкционированного доступа

- •Прошивка

- •Интерфейсы отладки

- •Физическая устойчивость

- •Разведка

- •Атаки на сетевой протокол и службы

- •Тестирование беспроводного протокола

- •Оценка веб-приложений

- •Картирование приложений

- •Элементы управления на стороне клиента

- •Аутентификация

- •Управление сеансом

- •Проверка ввода

- •Логические ошибки

- •Сервер приложений

- •Исследование конфигурации хоста

- •Учетные записи пользователей

- •Привилегии учетной записи

- •Уровни патчей

- •Удаленное обслуживание

- •Управление доступом к файловой системе

- •Шифрование данных

- •Неверная конфигурация сервера

- •Мобильное приложение и облачное тестирование

- •Заключение

- •4. Оценка сети

- •Переход в сеть IoT

- •VLAN и сетевые коммутаторы

- •Спуфинг коммутатора

- •Двойное тегирование

- •Имитация устройств VoIP

- •Идентификация устройств IoT в сети

- •Обнаружение паролей службами снятия отпечатков

- •Атаки MQTT

- •Настройка тестовой среды

- •Написание модуля MQTT Authentication-Cracking в Ncrack

- •Тестирование модуля Ncrack на соответствие MQTT

- •Заключение

- •5. Анализ сетевых протоколов

- •Проверка сетевых протоколов

- •Сбор информации

- •Анализ

- •Создание прототипов и разработка инструментов

- •Работа с Lua

- •Общие сведения о протоколе DICOM

- •Генерация трафика DICOM

- •Включение Lua в Wireshark

- •Определение диссектора

- •Определение основной функции диссектора

- •Завершение диссектора

- •Создание диссектора C-ECHO

- •Начальная загрузка данных функции диссектора

- •Анализ полей переменной длины

- •Тестирование диссектора

- •Разработка сканера служб DICOM для механизма сценариев Nmap

- •Написание библиотеки сценариев Nmap для DICOM

- •Коды и константы DICOM

- •Написание функций создания и уничтожения сокетов

- •Создание заголовков пакетов DICOM

- •Написание запросов контекстов сообщений A-ASSOCIATE

- •Чтение аргументов скрипта в движке сценариев Nmap

- •Определение структуры запроса A-ASSOCIATE

- •Анализ ответов A-ASSOCIATE

- •Создание окончательного сценария

- •Заключение

- •6. Использование сети с нулевой конфигурацией

- •Использование UPnP

- •Стек UPnP

- •Распространенные уязвимости UPnP

- •Злоупотребление UPnP через интерфейсы WAN

- •Другие атаки UPnP

- •Использование mDNS и DNS-SD

- •Как работает mDNS

- •Как работает DNS-SD

- •Проведение разведки с помощью mDNS и DNS-SD

- •Злоупотребление на этапе проверки mDNS

- •Атаки «человек посередине» на mDNS и DNS-SD

- •Использование WS-Discovery

- •Как работает WS-Discovery

- •Подделка камер в вашей сети

- •Создание атак WS-Discovery

- •Заключение

- •UART

- •Аппаратные средства для связи с UART

- •Как найти порты UART

- •Определение скорости передачи UART

- •JTAG и SWD

- •JTAG

- •Как работает SWD

- •Аппаратные средства для взаимодействия с JTAG и SWD

- •Идентификация контактов JTAG

- •Взлом устройства с помощью UART и SWD

- •Целевое устройство STM32F103C8T6 (Black Pill)

- •Настройка среды отладки

- •Кодирование целевой программы на Arduino

- •Отладка целевого устройства

- •Заключение

- •Как работает SPI

- •Как работает I2C

- •Настройка архитектуры шины I2C типа «контроллер–периферия»

- •Заключение

- •9. Взлом прошивки

- •Прошивка и операционные системы

- •Получение доступа к микропрограмме

- •Взлом маршрутизатора Wi-Fi

- •Извлечение файловой системы

- •Статический анализ содержимого файловой системы

- •Эмуляция прошивки

- •Динамический анализ

- •Внедрение бэкдора в прошивку

- •Нацеливание на механизмы обновления микропрограмм

- •Компиляция и установка

- •Код клиента

- •Запуск службы обновления

- •Уязвимости служб обновления микропрограмм

- •Заключение

- •10. Радио ближнего действия: взлом rFID

- •Радиочастотные диапазоны

- •Пассивные и активные технологии RFID

- •Структура меток RFID

- •Низкочастотные метки RFID

- •Высокочастотные RFID-метки

- •Настройка Proxmark3

- •Обновление Proxmark3

- •Клонирование низкочастотных меток

- •Клонирование высокочастотных меток

- •Имитация RFID-метки

- •Изменение содержимого RFID-меток

- •Команды RAW для небрендированных или некоммерческих RFID-тегов

- •Подслушивание обмена данными между меткой и считывателем

- •Извлечение ключа сектора из перехваченного трафика

- •Атака путем подделки RFID

- •Автоматизация RFID-атак с помощью механизма скриптов Proxmark3

- •Пользовательские сценарии использования RFID-фаззинга

- •Заключение

- •11. Bluetooth Low Energy (BLE)

- •Как работает BLE

- •Необходимое оборудование BLE

- •BlueZ

- •Настройка интерфейсов BLE

- •Обнаружение устройств и перечисление характеристик

- •GATTTool

- •Bettercap

- •Взлом BLE

- •Настройка BLE CTF Infinity

- •Приступаем к работе

- •Заключение

- •12. Радиоканалы средней дальности: взлом Wi-Fi

- •Как работает Wi-Fi

- •Атаки Wi-Fi на беспроводные клиенты

- •Деаутентификация и атаки «отказ в обслуживании»

- •Атаки на Wi-Fi путем подключения

- •Wi-Fi Direct

- •Атаки на точки доступа Wi-Fi

- •Взлом WPA/WPA2

- •Взлом WPA/WPA2 Enterprise для сбора учетных данных

- •Методология тестирования

- •Заключение

- •13. Радио дальнего действия: LPWAN

- •Захват трафика LoRa

- •Настройка платы разработки Heltec LoRa 32

- •Настройка LoStik

- •Превращаем USB-устройство CatWAN в сниффер LoRa

- •Декодирование протокола LoRaWAN

- •Формат пакета LoRaWAN

- •Присоединение к сетям LoRaWAN

- •Атаки на LoRaWAN

- •Атаки с заменой битов

- •Генерация ключей и управление ими

- •Атаки воспроизведения

- •Подслушивание

- •Подмена ACK

- •Атаки, специфичные для приложений

- •Заключение

- •14. Взлом мобильных приложений

- •Разбивка архитектуры на компоненты

- •Выявление угроз

- •Защита данных и зашифрованная файловая система

- •Подписи приложений

- •Аутентификация пользователя

- •Управление изолированными аппаратными компонентами и ключами

- •Проверенная и безопасная загрузка

- •Анализ приложений iOS

- •Подготовка среды тестирования

- •Статический анализ

- •Динамический анализ

- •Атаки путем инъекции

- •Хранилище связки ключей

- •Реверс-инжиниринг двоичного кода

- •Перехват и изучение сетевого трафика

- •Анализ приложений Android

- •Подготовка тестовой среды

- •Извлечение файла APK

- •Статический анализ

- •Обратная конвертация двоичных исполняемых файлов

- •Динамический анализ

- •Перехват и анализ сетевого трафика

- •Утечки по побочным каналам

- •Заключение

- •15. Взлом умного дома

- •Физический доступ в здание

- •Клонирование RFID-метки умного дверного замка

- •Глушение беспроводной сигнализации

- •Воспроизведение потока с IP-камеры

- •Общие сведения о протоколах потоковой передачи

- •Анализ сетевого трафика IP-камеры

- •Извлечение видеопотока

- •Атака на умную беговую дорожку

- •Перехват управления интеллектуальной беговой дорожкой на базе Android

- •Заключение

- •Инструменты для взлома интернета вещей

- •Предметный указатель

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

10

РАДИО БЛИЖНЕГО ДЕЙСТВИЯ: ВЗЛОМ RFID

Устройствам интернета вещей не всегда требуется по- стоянная беспроводная передача на большие расстояния. Производители часто используют технологии ближней радиосвязи для подключения устройств, оснащенных де- шевыми маломощными передатчиками. Эти технологии по-

зволяют устройствам обмениваться небольшими объемами данных с болеедлительными интервалами,и в результате они хорошо подхо- дят для устройств интернета вещей, которые могут экономить энер- гию источника питания в промежутках между передачей данных.

В этой главе мы исследуем самое популярное решение для ради- освязи малого радиуса действия – радиочастотную идентификацию (RFID).Еечастоиспользуютвумныхдверныхзамкахикарточках-клю- чах для идентификации пользователя. Вы научитесь клонировать теги, используя различные методы, взламывать криптографические ключитегов и изменять информацию,хранящуюся втегах.Успешное использование этих методов может, например, позволить злоумыш- ленникам получить незаконный доступ к объекту. Затем вы напише- те простой фаззер для обнаружения неизвестных уязвимостей в счи- тывателях RFID.

Радио ближнего действия: взлом rFID 279

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

||

|

|

C |

|

E |

|

|

|

|

|

|

C |

|

E |

|

|

||||||

|

X |

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

d |

|

|

|

- |

|

|

|

|

|

d |

||||

|

F |

|

|

|

|

|

|

|

t |

|

|

|

F |

|

|

|

|

|

|

|

t |

|

D |

|

|

|

|

|

|

|

i |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

NOW! |

o |

|

|

P |

|

|

|

|

NOW! |

o |

||||||

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

|

BUY |

|

|

|

|

|

|

|

BUY |

|

||||||||

|

wClick |

to |

Какo m |

работает RFID |

|

|

wClick |

to |

|

|

|

|

o m |

||||||||

|

|

|

|

|

|

|

|

|

|||||||||||||

w |

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

||

w |

|

|

|

|

|

|

.c |

|

|

w |

|

|

|

|

|

|

.c |

||||

|

. |

|

|

|

|

g |

|

|

|

. |

|

|

|

|

g |

||||||

|

p |

|

|

|

|

|

|

|

|

|

p |

|

|

|

|

|

|

||||

|

|

df |

|

|

n |

e |

|

|

|

|

df |

|

|

n |

e |

||||||

|

|

|

-xcha |

|

|

|

|

RFID был разработан, чтобы заменить технологию штрих-кодов. Он |

|

-x cha |

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

работает путем передачи закодированных данных с помощью |

ра- |

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

диоволн; затем использует эти данные для идентификации объекта |

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

с тегами. Этим объектом может быть человек, например сотрудник, |

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

который хочет войти в здание компании; домашние питомцы; авто- |

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

мобили, проезжающие через пункты взимания платы за проезд; или |

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

даже обычные товары на полке магазина. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Системы RFID бывают самых разных форм, поддерживаемых диа- |

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

пазонов и размеров,но обычно мы можем идентифицировать основ- |

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

ные компоненты, показанные на рис. 10.1. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Антенна с RFID-меткой |

Антенна RFID-считыватель |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

в центре |

|

|

|

|

|

|

|

|

|

|

|

Рис.10.1.Общие компоненты системы RFID

Память RFID-метки содержит информацию, которая идентифи- цирует объект. Считыватель может считывать информацию с метки с помощью сканирующей антенны, которая обычно находится сна- ружи считывателя и постоянно генерирует электромагнитное поле, необходимое для этого беспроводного соединения. Когда антенна метки находится в пределах досягаемости считывателя, электро- магнитное поле считывателя формирует электрический ток для пи- тания метки RFID. Затем метка может получать команды от считы- вателя RFID и отправлять ответы,содержащие идентификационные данные.

Несколько организаций создали стандарты и правила, которые определяют радиочастоту, протоколы и процедуры, используемые для обмена информацией с использованием технологий RFID. В сле- дующих разделах представлен обзор этих вариантов, принципов безопасности , на которых они основаны, а также методологии тести- рования устройств интернета вещей с поддержкой RFID.

Радиочастотные диапазоны

Связь RFID использует ряд технологий, которые работают в опреде- ленных диапазонах радиочастот, как указано в табл. 10.1.

280 Глава 10

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

Таблица 10.1.Диапазоны RFID

Полоса частот |

Диапазон сигнала |

Очень низкая частота (VLF) |

3–30 кГц |

Низкая частота (LF) |

30–300 кГц |

Средняя частота (MF) |

300–3000 кГц |

Высокая частота (HF) |

3000 кГц–30 МГц |

Очень высокая частота (VHF) |

30–300 МГц |

Сверхвысокая частота (UHF) |

300–3000 МГц |

Супервысокая частота (SHF) |

3000 МГц–30 ГГц |

Крайне высокая частота (EHF) |

30–300 ГГц |

Вне категории |

300–3000 ГГц |

|

|

|

|

hang |

e |

|

|

|

|

||

|

|

|

C |

|

E |

|

|

||||

|

|

X |

|

|

|

|

|

|

|||

|

- |

|

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

||

w Click |

|

|

|

|

|

m |

|||||

|

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

|

g |

|

|

|

|

|

|

df |

- |

|

|

n |

e |

|

||

|

|

|

|

x cha |

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

КаждаяизэтихтехнологийRFIDследуетопределенномупротоколу. Наилучшаятехнологиядля использования в системе зависитоттаких факторов,какдиапазон сигнала,скоростьпередачиданных,точность и стоимость внедрения.

Пассивные и активные технологии RFID

RFID-метка может полагаться на собственный источник питания, такой как встроенный аккумулятор, или получать питание от считы- вающей антенны, используя ток, индуцированный принятыми ради- оволнами. Мы характеризуем их как активные или пассивные техно- логии, как показано на рис. 10.2.

100 кГц |

1 МГц |

10 МГц |

100 МГц |

1 ГГц |

10 ГГц |

|

|

|

|

|

|

|

|

|

|

|

LF |

|

MF |

HF |

|

VHF |

UHF |

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

120–140 кГц |

13 МГц |

2,4 ГГц |

Низкая частота: |

Высокая частота: |

Bluetooth/BLE |

ISO 11784/5 |

ISO 15693 |

Zigbee |

Wi-Fi |

||

ISO 18000-2 |

ISO 14443 |

|

|

ISO 1800-3 |

|

|

NFC |

|

Пассивные радиометки |

|

Активные радиометки |

Рис.10.2.Пассивные и активные технологии в радиочастотном спектре

Поскольку активным устройствам не требуется внешнее питание для запуска процесса связи, они работают на более высоких часто-

Радио ближнего действия: взлом rFID 281

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

|

X |

|

|

|

|

|

|||

|

|

- |

|

|

|

|

|

d |

|

||

|

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

r |

|||

P |

|

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

BUY |

|

|

|||

тах и могут непрерывно транслировать свой сигнал.Они также могут |

|

|

|

to |

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

m |

||

w Click |

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

|

w |

|

df-x chan |

|

o |

|

|||||

поддерживать соединение на большем расстоянии, поэтому их часто |

. |

.c |

|

||||||||

|

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

|

|

|

|

|

|

e |

|

|

используютв качестве маяков слежения.Пассивные устройства рабо- тают на трех нижних частотах спектра RFID.

Некоторые специальные устройства являются полупассивными; они содержат встроенные источники питания, способные постоян- но обеспечивать питание микрочипа RFID-метки, не требуя питания от сигнала считывающего устройства. По этой причине подобные устройства реагируют быстрее и имеют бòльшую дальность считыва- ния, чем пассивные.

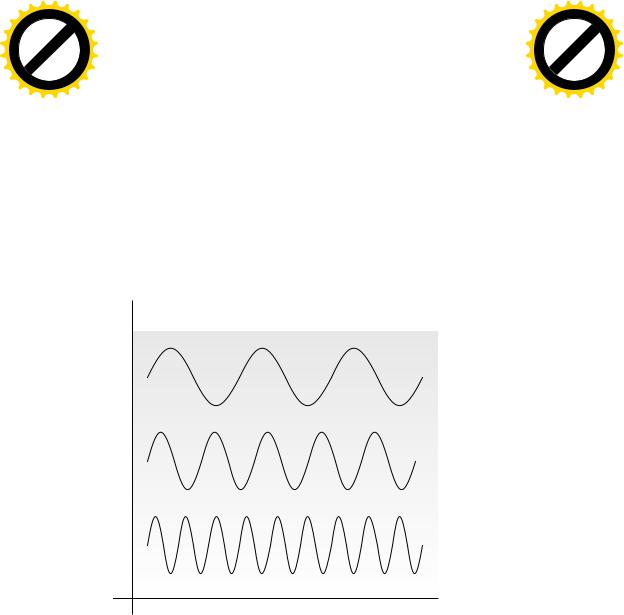

Еще один способ определитьразличия между существующимитех- нологиями RFID–сравнитьдлину волны.Низкочастотные устройства используют длинные волны, тогда как высокочастотные устройства используют более короткие волны (рис. 10.3).

Амплитуда

Время

Рис.10.3.Формы волн в зависимости от частоты

Низкая частота

Высокая частота

Сверхвысокая частота

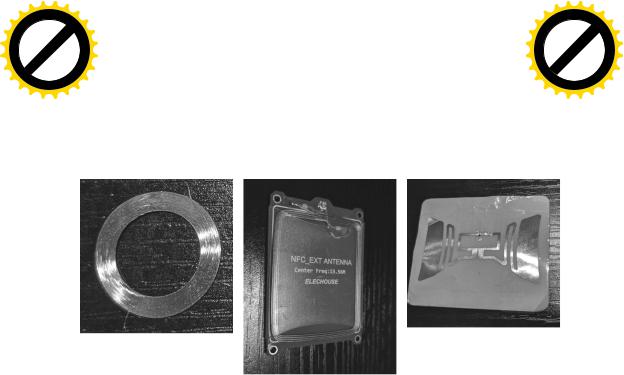

В этих реализациях RFID также используются антенны с очень разными размерами и количеством витков провода, как показано в табл. 10.2. Форма каждой антенны обеспечивает наилучший диа- пазон и скорость передачи данных для каждой используемой длины волны.

Структура меток RFID

Для понимания существующих угроз кибербезопасности в области RFID меток вам необходимо знать принципы работы этих устройств.

282 Глава 10

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Коммерческие метки обычно соответствуют международным стан- |

|

|

|

|

|

m |

||||

w Click |

|

|

|

|

|

|

||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

дартам ISO/IEC 18000 и EPCglobal, которые определяют ряд различd-f-x chan |

.c |

|

||||||||

|

. |

|

|

|

|

|

|

|||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

|

|

|

|

|

e |

|

|

ныхтехнологийRFID,каждаяизкоторыхиспользуетуникальныйчас тотный диапазон.

Таблица 10.2.Антенны для различных частотных реализаций

Низкая частота |

Высокая частота |

Сверхвысокая частота |

|

|

|

Классы меток

EPCglobal делит RFID-метки на шесть категорий. Метка в каждой ка- тегории имеет все возможности, перечисленные в предыдущей кате- гории, что обеспечивает обратную совместимость.

Метки класса 0 – это пассивные устройства, которые работают в диапазонах УВЧ. Поставщик предварительно программирует их на заводе-изготовителе. В результате вы не можете изменить информа- цию, хранящуюся в их памяти.

Метки класса 1 также могут работать в ВЧ-диапазонах. Кроме того, они могут быть записаны только один раз после производства. Мно- гие метки класса 1 могуттакже выполнятьциклические проверки избы- точности (CRC) полученных команд. CRC – это несколько дополни- тельных байтов в конце команд для обнаружения ошибок.

Метки класса 2 можно записывать несколько раз.

Метки класса 3 могут содержать встроенные датчики, способные записыватьпараметрыокружающейсреды,такиекактекущаятемпе- ратура или перемещение. Эти метки являются полупассивными, по- скольку,несмотрянаналичиевстроенногоисточникапитания,такого как встроенная батарея, они не могут инициировать беспроводную связь с другими метками или считывающими устройствами.

Напротив, метки класса 4 могут инициировать обмен данными сдругимиметкамитогожекласса,поэтомуонисчитаютсяактивными .

Наиболее продвинутыми считаются метки класса 5, которые могут обеспечивать питание для других меток и взаимодействуют с метка- ми всех предыдущих классов. Метки класса 5 могут действовать как считыватели RFID.

Радио ближнего действия: взлом rFID 283