Лабораторная работа 4.6.1 Настройка pbr

Задачи:

1. Настройка PBR.

Решение:

1. Настройка PBR

Шаг 1. На R1 из привилегированного режима командой config проходим в режим глобальной конфигурации.

R1# config

R1(config)#

Шаг 2. Создадим расширенный список контроля доступа ACL_PBR с правилом 10, в котором будем искать совпадения по адресу назначения Loopback 8 на R0.

R1(config)# ip access-list extended ACL_PBR

R1(config-acl)# rule 10

R1(config-acl-rule)# match destination-address 192.168.88.2 255.255.255.252

R1(config-acl-rule)# action permit

R1(config-acl-rule)# enable

R1(config-acl-rule)# exit

R1(config-acl)# exit

Шаг 3. Создадим маршрутную карту с именем PBR_ROUTE_MAP и правилом с номером 10, в котором установим связь между политикой (route-map) и next-hop (gi 1/0/2.B.211) куда нужно отправлять трафик, если он попал под совпадение ACL.

R1(config)# route-map PBR_ROUTE_MAP

R1(config-route-map)# rule 10

R1(config-route-map-rule)# match ip access-group ACL_PBR

R1(config-route-map-rule)# action set ip next-hop verify-availability 192.168.2.2 10

R1(config-route-map-rule)# exit

R1(config-route-map)# exit

Шаг 4. Назначаем политику на интерфейс.

R1(config)# interface gi1/0/2.211

R1(config-if-gi)# ip policy route-map PBR_ROUTE_MAP

R1(config-if-gi)# exit

Шаг 5. Настроить правила взаимодействия между зонами безопасности, как и в предыдущих лабораторных не получается. Но вот пример того, как это надо было сделать.

R1(config)# security zone-pair LAN WAN

R1(config-security-zone-pair)# rule 35

R1(config-security-zone-pair-rule)# match protocol icmp

R1(config-security-zone-pair-rule)# action permit

R1(config-security-zone-pair-rule)# enable

R1(config-security-zone-pair-rule)# exit

R1(config-security-zone-pair)# exit

R1(config)# security zone-pair WAN LAN

R1(config-security-zone-pair)# rule 35

R1(config-security-zone-pair-rule)# match protocol icmp

R1(config-security-zone-pair-rule)# action permit

R1(config-security-zone-pair-rule)# enable

R1(config-security-zone-pair-rule)# exit

R1(config-security-zone-pair)# exit

R1(config)# security zone-pair LAN self

R1(config-security-zone-pair)# rule 35

R1(config-security-zone-pair-rule)# match protocol icmp

R1(config-security-zone-pair-rule)# action permit

R1(config-security-zone-pair-rule)# enable

R1(config-security-zone-pair-rule)# exit

R1(config-security-zone-pair)# exit

R1(config)# security zone-pair WAN self

R1(config-security-zone-pair)# rule 35

R1(config-security-zone-pair-rule)# match protocol icmp

R1(config-security-zone-pair-rule)# action permit

R1(config-security-zone-pair-rule)# enable

R1(config-security-zone-pair-rule)# exit

R1(config-security-zone-pair)# end

Шаг 6. Применим и подтвердим настроенную конфигурацию.

R1# commit

R1# confirm

Лабораторная работа 4.7.1 Настройка vrf

Задачи:

1. Настройка VRF.

Решение:

1. Настройка VRF

Шаг 1. На R1 из привилегированного режима командой config проходим в режим глобальной конфигурации.

R1# config

R1(config)#

Шаг 2. Создадим экземпляр VRF с именем VRF_SUB_471

R1(config)# ip vrf VRF_SUB_471

R1(config-vrf)# exit

Шаг 2. Создадим новый sub-интерфейс 471 на gi1/0/3 R1.

R1(config)# interface gi1/0/3.471

R1(config-subif)#

Шаг 3. Сопоставим экземпляр vrf с sub-интерфейсом.

R1(config-subif)# ip vrf forvarding VRF_SUB_471

R1(config-subif)# ip address 192.168.47.1/30

R1(config-subif)# ip firewall disable

R1(config-subif)# exit

Шаг 6. Настроить правила взаимодействия между зонами безопасности снова не получилось))))

R1(config)# security zone-pair LAN self

R1(config-security-zone-pair)# rule 40

R1(config-security-zone-pair-rule)# match protocol icmp

R1(config-security-zone-pair-rule)# action permit

R1(config-security-zone-pair-rule)# enable

R1(config-security-zone-pair-rule)# exit

R1(config-security-zone-pair)# exit

Шаг 7. Применим и подтвердим настроенную конфигурацию.

R1# commit

R1# confirm

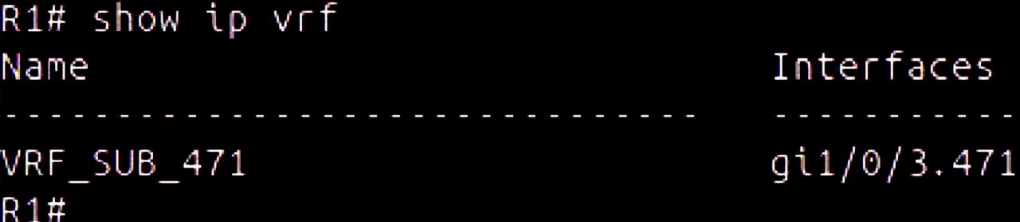

Шаг 8. Посмотреть настройки vrf можно командами show (см. рис. 5).

R1# show ip vrf

Рис. 5. Команда show ip vrf