Лабораторно-практическое задание № 5 Роот

.docx

Министерство образования и науки Челябинской области

Государственное бюджетное профессиональное образовательное

учреждение

«Челябинский радиотехнический техникум»

ОТЧЕТ

по лабораторно-практическому заданию № 5

МДК 03.02 Безопасность компьютерных сетей

Выполнил:

студент группы Са-348

Роот Владимир

_________________________________

____________ «___»__________20__ г.

подпись дата сдачи

Проверил:

преподаватель А.В. Фролов

_________________________________

оценка /рецензия

____________ «___»__________20__ г.

подпись дата проверки

Челябинск 20__ г.

Лабораторно-практическая работа

Трассировка маршрута

Задачи

Часть 1. Проверка сетевого подключения с помощью команды ping.

Часть 2. Трассировка маршрута к удаленному серверу с помощью команды traceroute .

Часть 3. Трассировка маршрута к удаленному серверу с помощью веб-средства traceroute.

Часть 1: Проверка сетевого подключения с помощью команды ping.

b. Откройте окно терминала в этой виртуальной машине, чтобы выполнить команду ping для удаленного сервера, например www.cisco.com

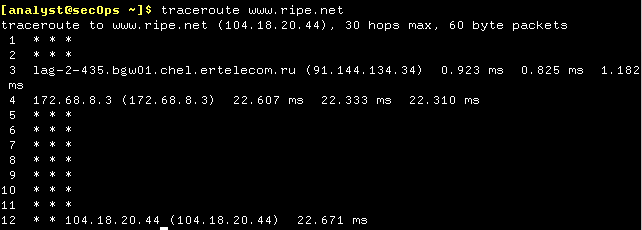

Часть 2: Трассировка маршрута к удаленному серверу с помощью Traceroute.

В командной строке терминала введите traceroute www.cisco.com.

Если вы хотите сохранить выходные данные средства traceroute в текстовом файле, используйте знак «больше» (>) и желаемое имя файла для сохранения выходных данных в текущем рабочем каталоге. В данном примере выходные данные инструмента traceroute сохраняются в файле /home/analyst/cisco-traceroute.txt

Выполните и сохраните результаты инструмента traceroute для одного из следующих веб-сайтов. Это веб-сайты регионального интернет-регистратора (Regional Internet Registry, RIR), расположенные в различных частях мира.

Часть 3: Трассировка маршрута к удаленному серверу с помощью средства Traceroute, размещенного в Интернете

Откройте веб-обозреватель на виртуальной машине и перейдите к сайту http://www.monitis.com/traceroute/.

Просмотрите географические расположения переходов, от которых получен отклик. Какие наблюдения можно сделать относительно пути?

Общие сведения о программе Wireshark

Задачи

Часть 1. Установка и проверка топологии Mininet

Часть 2. Сбор и анализ данных протокола ICMP в программе Wireshark

Часть 1: Установка и проверка топологии Mininet

Шаг 1: Проверьте адреса интерфейсов своего ПК.

Шаг 2: Запустите сценарий Python для установки топологии Mininet.

Шаг 3: Запишите IP- и MAC-адреса для H1 и H2.

В командной строке mininet запустите окна терминала на узлах H1 и H2. Будут открыты отдельные окна для этих узлов. Каждый узел будет иметь собственную отдельную конфигурацию для сети, в частности уникальные IP- и MAC-адреса. *

** Запуск CLI: mininet> xterm H1

mininet> xterm H2

В командной строке на узле H1 введите ifconfig для проверки IPv4-адреса и запишите MAC-адрес. Повторите операцию для узла H2. IPv4-адрес и MAC-адрес выделены ниже для справки.

Часть 2: Сбор и анализ данных протокола ICMP в программе Wireshark

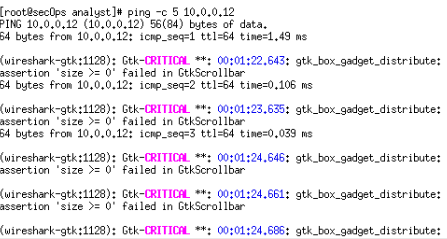

На узле H1 введите wireshark gtk &, чтобы запустить программу Wireshark (всплывающее предупреждение не имеет значения в рамках этой лабораторной работы). Для продолжения нажмите ОК

В окне Wireshark под заголовком Capture (Получить) выберите интерфейс H1 eth0. Нажмите кнопку Start (Начать) для перехвата трафика.

На узле H1 нажмите клавишу Enter, если необходимо получить запрос. Введите ping -c 5 10.0.0.12, чтобы послать эхозапрос H2 пять раз. Параметр команды -c указывает число проверок связи. 5 указывает, что должно быть отправлено пять эхозапросов. Эта проверка связи будет успешной

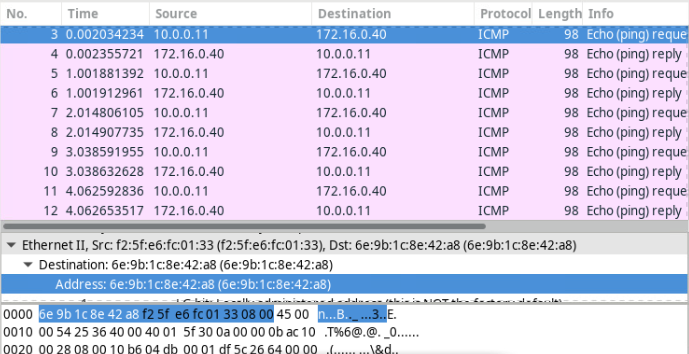

Фильтр может применяться для показа только интересующего вас трафика. Введите icmp в поле Filter (Фильтр) и щелкните Apply (Применить)

Не меняя выбор кадра PDU в верхнем разделе окна, перейдите в средний раздел. Щелкните стрелку слева от строки Ethernet II, чтобы просмотреть MAC-адреса источника и назначения

Шаг 2: Изучите полученные данные на удаленной локальной сети.

В командной строке mininet запустите окна терминала на узлах H4 и R1.

Начните новый перехват данных программой Wireshark на H1, выбрав Capture > Start (Получение > Начать). Можно нажать кнопку Start (Начать) или ввести Ctrl-E. Щелкните Continue without Saving (Продолжить без сохранения), чтобы начать новый перехват.

H4 является смоделированным удаленным сервером. Эхозапрос для H4 от H1. На эти pingзапросы должны приходить ответы.

Для того чтобы очистить все процессы, которые использовались Mininet, введите команду sudo mn - c в командной строке

Анализ кадров Ethernet с помощью программы Wireshark

Задачи

Часть 1. Изучение полей заголовков в кадре Ethernet II

Часть 2. Захват и анализ кадров Ethernet с помощью программы Wireshark

Часть 1: Изучение полей заголовков в кадре Ethernet II

Шаг 1: Просмотрите длины и описания полей заголовков Ethernet II.

Шаг 2: Изучите кадры Ethernet в данных, перехваченных программой Wireshark

Часть 2: Перехват и анализ кадров Ethernet с помощью программы Wireshark

В командной строке на узле H3 введите netstat - r , чтобы показать информацию о шлюзе по умолчанию

Шаг 3: Эхозапрос для H1 от H3.

В терминале на H3 отправьте эхозапрос на шлюз по умолчанию и остановитесь после отправки 5 пакетов эхозапроса

Шаг 4: С помощью фильтров программы Wireshark отобразите на экране только трафик ICMP