- •Лекция. Средства обеспечения безопасности в ОС Windows

- •Зараженность ПК с различными версиями ОС Windows

- •Эти данные нормализованы: уровень заражения для каждой версии Windows рассчитывается сравнением равного числа

- •Управление политикой безопасности в Windows

- •Управление политикой безопасности

- •2 подхода к настройке политики безопасности

- •Окно оснастки «Редактор объектов групповой политики»

- •Окно оснастки «Локальная политика безопасности» (Панель управления | Администрирование)

- •Политика учетных записей (политика паролей)

- •Политика учетных записей (политика паролей)

- •Политика учетных записей (политики блокировки учетных записей)

- •Политика учетных записей (политики блокировки учетных записей)

- •Локальные политики

- •Примеры прав пользователей

- •Параметры безопасности

- •Настройка политики аудита

- •Оснастка «Шаблоны безопасности»

- •Оснастка «Шаблоны безопасности» (возможности оснастки)

- •Хранение шаблонов безопасности

- •Заранее определенные компанией Microsoft конфигурации безопасности

- •Заранее определенные компанией Microsoft конфигурации безопасности

- •Оснастка «Анализ и настройка безопасности»

- •Создание базы данных для проведения анализа или настройки безопасности

- •Выполнение анализа безопасности

- •Просмотр результатов анализа

- •Окно результатов анализа

- •Редактор объектов групповой политики

- •Режимы

- •Пример – отключение Диспетчера задач

- •Пример – отключение автоматического обновления Windows

- •Инструменты

- •Центр обеспечения безопасности Windows (Центр поддержки – версия 7, 8)

- •Vista

- •Windows 7

- •Windows 8

- •Брандмауэр

- •Брандмауэр

- •Оснастка «Брандмауэр Windows в режиме повышенной безопасности»

- •Утилита netsh

- •Брандмауэр Windows

- •Windows Defender

- •Центр обновления

- •UAC – User Account Control Контроль Учетных записей пользователей

- •Управление Контролем учетных записей (UAC)

- •Семейная безопасность

- •Родительский контроль / Семейная безопасность

- •Другие

- •Подписание драйверов

- •Функция Patchguard

- •Технология DEP

- •Окно Система | Защита системы |

- •Технология DEP

- •Усиление защиты служб

- •Выполнение с минимальными правами

- •Изоляция служб

- •Изоляция сеанса 0

- •Защита данных

- •Шифрование (EFS)

- •BitLocker Drive Encryption

- •Защита от вредоносного ПО

- •Программы Ms для борьбы с вредоносным кодом

- •Режимы работы программ для защиты от антивирусного ПО

- •Microsoft Security Essentials

- •Microsoft Security Essentials

- •Microsoft Security Essentials

- •MSRT

- •Windows Live Safety Center

- •Windows Live Safety Center:

- •Avast!

Заранее определенные компанией Microsoft конфигурации безопасности

• Защищенная (Secure). Обеспечивает более надежную безопасность по сравнению с совместимой конфигурацией. В выборе между обеспечением выполнения всех функций приложения и обеспечением безопасности данная конфигурация принимает сторону безопасности. Она содержит жесткие настройки безопасности для политики учетных записей, аудита и некоторых широко используемых разделов реестра.

Шаблоны - securews.inf и securedc.inf

•Сильно защищенная (High Security). Эта конфигурация позволяет получить идеально защищенную систему Windows 2000/XP, не учитывающую функциональность приложений. Подобная конфигурация при обмене информацией предполагает обязательное использование электронной подписи и шифрования, которое обеспечивается только средствами Windows 2000/XP. Поэтому компьютеры, на которых установлена сильно защищенная конфигурация безопасности, не могут обмениваться данными с другими операционными системами Windows.

Шаблоны - hisecws.inf и hisecdc.inf.

22

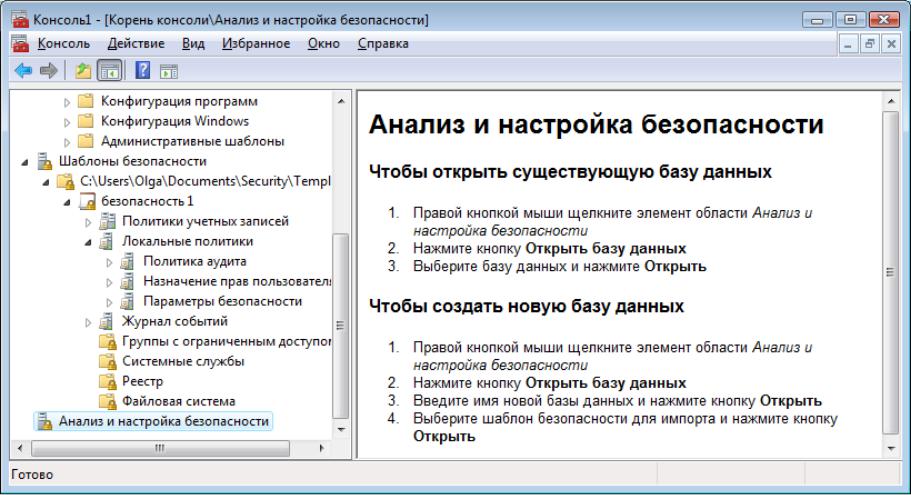

Оснастка «Анализ и настройка безопасности»

23

Создание базы данных для проведения анализа или настройки безопасности

1.Запустите оснастку Анализ и настройка безопасности и нажмите правую кнопку мыши на корне структуры.

2.В появившемся контекстном меню выберите команду

Открыть базу данных.

3.Введите имя новой базы данных и нажмите кнопку ОК.

По умолчанию базы данных располагаются в каталоге \Users\%UserName %\Documents\Security\Database.

4.В следующем окне выберите шаблон безопасности, информация которого должна быть перенесена в создаваемую базу данных, и нажмите кнопку Открыть. По умолчанию шаблоны безопасности находятся в каталоге \Users\%UserName

%\Documents\Security\Database.

24

Выполнение анализа безопасности

1.Выберите корень оснастки Анализ н настройка безопасности и нажмите правую кнопку мыши. Если база данных конфигураций безопасности только что была создана (см. предыдущий слайд), то нужно перейти к пункту 3.

2.С помощью команды Открыть базу данных

открывшегося контекстного меню загрузите личную базу данных.

3.В том же контекстном меню выберите команду Анализ компьютера.

4.Введите с клавиатуры имя файла журнала и нажмите кнопку ОК. По умолчанию файлы журналов создаются в каталоге \Users\%UserName %\Documents\Security\Logs.

25

Просмотр результатов анализа

1.Откройте оснастку Анализ и настройка безопасности.

2.Откройте папки, отображающие различные аспекты безопасности.

3.Исследуйте найденные отличия текущих настроек безопасности системы и рекомендованных настроек, находящихся в шаблоне безопасности. Отличия помечены хорошо заметным красным значком, совпадения – зеленой галочкой. Если в строке результатов нет метки, это значит, что данная настройка безопасности не входит в применяющийся при анализе шаблон.

26

Окно результатов анализа

27

Редактор объектов групповой политики

•Вызов:

–Через mmc -> Редактор объектов групповой политики

–Из командной строки -> GPEDIT.MSC

28

29

Режимы

•Редактирование конфигурации компьютера

•Редактирование конфигурации пользователя

30