- •Часть 2. Проверяем подключения с помощью Ping

- •Часть 3. Обнаруживаем пути путем трассировки маршрута

- •Часть 1: Тестируем и восстанавливаем подключения iPv4

- •Часть 2. Проверяем и восстанавливаем подключения iPv6

- •Часть 1: Создаём сетевой трафика в режиме моделирования и просмотр мультиплексирования

- •Часть 2. Изучаем функциональные возможности протоколов tcp и udp

- •Часть 1: Подготавливаем программу Wireshark к захвату пакетов

- •Часть 2: Захват, поиск и изучение пакетов

- •Часть 1: Записываем данные ip-конфигурации пк (Рис. 14)

- •Часть 2: Захватываем запросов и ответов dns с помощью программы Wireshark

- •Часть 3: Анализ захваченных пакетов dns или udp

- •Часть 1. Изучение dns-преобразования url в ip-адрес

- •Часть 2. Изучение поиска в dns с помощью команды nslookup на веб-сайте

- •Часть 3. Изучение поиска в dns с помощью команды nslookup на почтовых серверах

Федеральное государственное бюджетное образовательное учреждение высшего образования «Санкт-Петербургский государственный университет телекоммуникаций им. проф. М.А.Бонч-Бруевича»

Факультет Инфокоммуникационных сетей и систем

Кафедра Защищённых систем связи

Дисциплина «Сети и системы передачи информации»

Отчёт по лабораторной работе №8

Выполнили студенты группы ИКБ-14:

Мельцин Лев

Федченко Александра

Травкина Елизавета

Проверила:

доц., к.т.н. Беккель Л.С.

Санкт-Петербург

2023

Задание 13.2.6

Таблица 1. Заполненная таблица адресации

Устройство |

Интерфейс |

IP адрес/префикс |

Шлюз по умолчанию |

|

R1 |

G0/0 |

10.10.1.97 |

255.255.255.224 |

— |

R1 |

G0/0 |

2001:db8:1:1::1/64 |

— |

|

R1 |

S0/0/1 |

10.10.1.6 |

255.255.255.252 |

— |

R1 |

S0/0/1 |

2001:db8:1:2::2/64 |

— |

|

R1 |

S0/0/1 |

fe80::1 |

— |

|

R2 |

S0/0/0 |

10.10.1.5 |

255.255.255.252 |

— |

R2 |

S0/0/0 |

2001:db8:1:2::1/64 |

— |

|

R2 |

S0/0/1 |

10.10.1.9 |

255.255.255.252 |

— |

R2 |

S0/0/1 |

2001:db8:1:3::1/64 |

— |

|

R2 |

S0/0/1 |

fe80::2 |

— |

|

R3 |

G0/0 |

10.10.1.17 |

255.255.255.240 |

— |

R3 |

G0/0 |

2001:db8:1:4::1/64 |

— |

|

R3 |

S0/0/1 |

10.10.1.10 |

255.255.255.252 |

— |

R3 |

S0/0/1 |

2001:db8:1:3::2/64 |

— |

|

R3 |

S0/0/1 |

fe80::3 |

— |

|

PC1 |

NIC |

10.10.1.100 |

255.255.255.224 |

10.10.1.97 |

PC1 |

NIC |

2001:db8:1:1::a/64 |

fe80::1 |

|

PC2 |

NIC |

10.10.1.20 |

255.255.255.240 |

10.10.1.17 |

PC2 |

NIC |

2001:db8:1:4::a/64 |

fe80::3 |

|

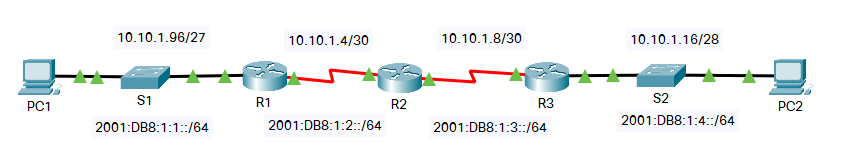

Рис. 1. Топология задания

Шаг 1: Проверяем IPv4-адресацию с помощью команды ipconfig.

a. Щелкаем PC1 и открываем Command Prompt (Командная строка).

б. Вводим команду ipconfig /all для сбора данных об IPv4-адресе. Заполняем таблицу адресации, указав IPv4-адрес, маску подсети и шлюз по умолчанию.

в. Щелкаем PC2 и открываем Command Prompt (Командная строка).

г. Вводим команду ipconfig /all для сбора данных об IPv4-адресе. Заполняем таблицу адресации, указав IPv4-адрес, маску подсети и шлюз по умолчанию.

Шаг 2. Проверяем IPv6-адресацию с помощью команды ipv6config.

a. На PC1 вводим команду ipv6config /all для сбора данных об IPv6-адресе. Заполняем таблицу адресации, указав IPv6-адрес, префикс подсети и шлюз по умолчанию.

б. На PC2 вводим команду ipv6config /all для сбора данных об IPv6-адресе. Заполняем таблицу адресации, указав IPv6-адрес, префикс подсети и шлюз по умолчанию.

Часть 2. Проверяем подключения с помощью Ping

Шаг 1: Используем ping для проверки подключения IPv4.

a. С PC1 пингуем IPv4-адрес PC2.

Вопрос:

Получилось? - Да

б. С PC2 пингуем IPv4-адрес PC1.

Вопрос:

Получилось? - Да

Шаг 2.Проверяем IPv6-соединение с помощью команды ping.

a. С PC1 пропингуем IPv6-адрес PC2.

Вопрос:

Получилось? - Да

С PC1 пропингуем IPv6-адрес PC2.

Вопрос:

Получилось? - Да

Часть 3. Обнаруживаем пути путем трассировки маршрута

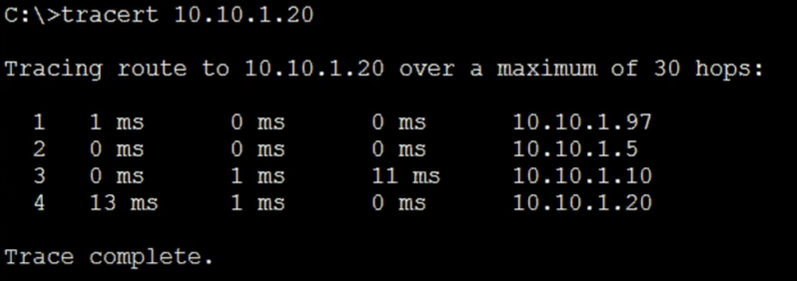

Шаг 1: Используем tracert для обнаружения пути IPv4.

a. С PC1 прослеживаем маршрут до PC2. (Рис. 2)

PC> tracert 10.10.1.20

Рис. 2. Просматриваем путь IPv4

Вопросы:

Какие адреса встречались по пути? - 10.10.1.97, 10.10.1.5, 10.10.1.10, 10.10.1.20

С какими интерфейсами связаны эти четыре адреса? - G0/0 на R1, S0/0/0 на R2, S0/0/01 на R3, NIC на PC2

б. С PC2 прослеживаем маршрут до PC1.

Вопросы:

Какие адреса встречались по пути? - 10.10.1.17, 10.10.1.9, 10.10.1.6, 10.10.1.100

С какими интерфейсами связаны эти четыре адреса? - G0/0 на R3, S0/0/1 на R2, S0/0/1 на R1, NIC на PC1

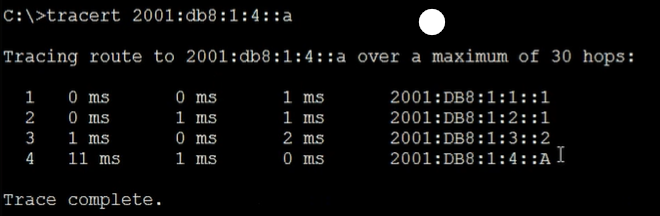

Шаг 2. Используем команду tracert для трассировки IPv6-пути.

a. На PC1 выполняем трассировку маршрута до IPv6-адреса PC2. (Рис. 3)

PC> tracert 2001:db8:1:4::a

Рис. 3. IPv6 путь

Вопросы:

Какие адреса встречались по пути? - 2001:db8:1:1::1, 2001:db8:1:2::1, 2001:db8:1:3::2, 2001:db8:1:4::a

С какими интерфейсами связаны эти четыре адреса? - G0/0 на R1, S0/0/0 на r2, S0/0/1 на R3, NIC на PC2

б. На PC2 выполняем трассировку маршрута до IPv6-адреса PC1.

Вопросы:

Какие адреса встречались по пути? - 2001:db8:1:4::1, 2001:db8:1:3::1, 2001:db8:1:2::2, 2001:db8:1:1::a

С какими интерфейсами связаны эти четыре адреса? - G0/0 на R3, S0/0/1 на R2, S0/0/1 на R1, NIC of PC1

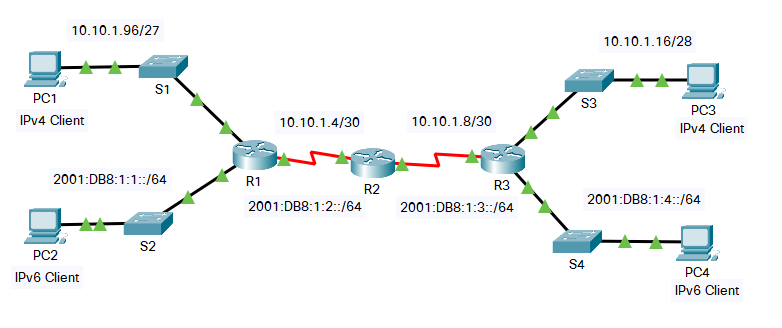

Задание 13.2.7

Таблица 2. Адресация задания

Устройство |

Интерфейс |

IP адрес/префикс |

Шлюз по умолчанию |

|

R1 |

G0/0 |

2001:db8:1:1::1/64 |

— |

|

R1 |

G0/1 |

10.10.1.97 |

255.255.255.224 |

— |

R1 |

S0/0/1 |

10.10.1.6 |

255.255.255.252 |

— |

R1 |

S0/0/1 |

2001:db8:1:2::2/64 |

— |

|

R1 |

S0/0/1 |

fe80::1 |

— |

|

R2 |

S0/0/0 |

10.10.1.5 |

255.255.255.252 |

— |

R2 |

S0/0/0 |

2001:db8:1:2::1/64 |

— |

|

R2 |

S0/0/1 |

10.10.1.9 |

255.255.255.252 |

— |

R2 |

S0/0/1 |

2001:db8:1:3::1/64 |

— |

|

R2 |

S0/0/1 |

fe80::2 |

— |

|

R3 |

G0/0 |

2001:db8:1:4::1/64 |

— |

|

R3 |

G0/1 |

10.10.1.17 |

255.255.255.240 |

— |

R3 |

S0/0/1 |

10.10.1.10 |

255.255.255.252 |

— |

R3 |

S0/0/1 |

2001:db8:1:3::2/64 |

— |

|

R3 |

S0/0/1 |

fe80::3 |

— |

|

PC1 |

NIC |

10.10.1.98 |

255.255.255.224 |

10.10.1.97 |

PC2 |

NIC |

2001:db1:1:1::2/64 |

fe80::1 |

|

PC3 |

NIC |

10.10.1.18 |

255.255.255.240 |

10.10.1.17 |

PC4 |

NIC |

2001:db8:1:4::2/64 |

fe80::3 |

|

Рис. 4. Топология задания