- •Аутентификация сообщений и пользователей компьютерных систем

- •Виды аутентификации

- •Аутентификация сторон

- •При регистрации в информационной системе субъекту (пользователю или процессу) выдаётся некоторое имя. Это

- •Идентификация, identification – проверка наличия предъявленного имени в списке

- •Уровни аутентификации

- •Свою подлинность субъект может показать на основе:

- •Простая аутентификация

- •Одноразовые пароли

- •Строгая аутентификация

- •Двухфакторная аутентификация – аутентификация производится по двум факторам:

- •Магнитная карта

- •Смарт-карта – это пластиковая карта со встроенным микропроцессором. Микропроцессор позволяет проконтролировать доступ к

- •Смарт-карта

- •Микропроцессорныекарты – кроме памяти содержат стандартный процессор для выполнения сложных действий и специализированный

- •По способу считывания информации различаютконтактные карты;

- •Бесконтактная смарт-карта дополнительно содержит радио модуль с индуктивной антенной. Дальность срабатывания от 10

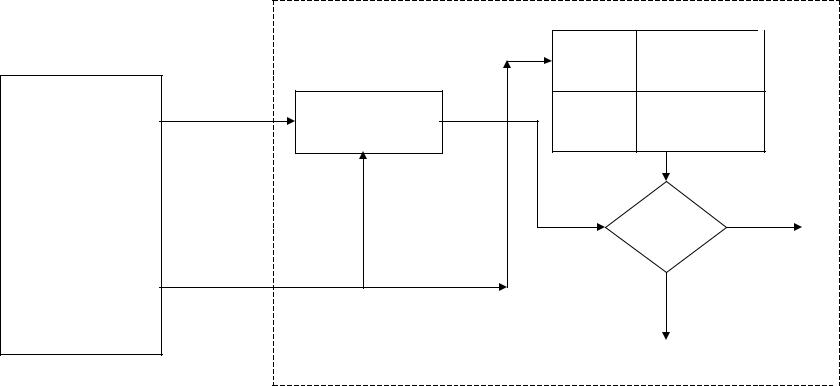

- •Функциональная схема считывателя и карты

- •Бесконтактная смарт-карта

- •Токены являются конструктивным продолжением смарт-карт. Поэтому структурно и функционально они идентичны.В состав USB-токена

- •Электронные ключи

- •Конструктивно USB-ключи выполняются в виде флешки. Предполагается хранение на связке с ключами. Идентификатор

- •Область применения токена.

- •Криптографические протоколы строгой аутентификации

- •Протокол идентификации, identification protocol — протокол установления подлинности (аутентификации) сторон, участвующих во взаимодействии

- •Определение. Протокол идентификации

- •Классы протоколов идентификации:

- •Протоколы идентификации, использующие пароли (слабая аутентификация)

- •Фиксированные пароли нельзя использовать при их передаче по незащищенным каналам связи, особенно по

- •Протоколы идентификации, использующие технику «запрос-ответ» (сильная аутентификация)

- •примеры протоколов

- •2. Односторонняя идентификация с использованием случайных чисел.

- •«Запрос —ответ» с использованием асимметричных алгоритмов шифрования.

- •Протоколы идентификации, не использующие цифровую подпись.

- •Протокол идентификации, использующий цифровую подпись.

- •Протоколы идентификации, использующие технику доказательства знания

- •Свойства протокола: полнота, корректность,

- •Протоколы доказательства выполняют в виде последовательности независимых циклов, каждый из которых состоит из

- •Протокол идентификации Фиата-Шамира.

- ••Можно показать, что для данного криптографического протокола с нулевым разглашением свойства полноты, корректности

- •Способы аутентификации, основанные на знании субъектом уникальной информации

- •Паролирование

- •Угрозы безопасности для паролирования

- •Хэширование паролей при хранении

- •Проблема паролирования

- •Аутентификация MS в стандарте GSM

- •Аутентификация и распределение ключей с использованием сервера аутентификации

- •Внешние объекты аутентификации

- •Биометрические признаки

- •Характерные особенности отпечатка пальцев

- •Структурная схема считывателя отпечатков пальца

- •Полупроводниковый считыватель

- •Считыватели отпечатков пальцев

- •БИОМЕТРИЧЕСКИЙ СКАНЕР

- •Биокриптофлэш

- •Радужная оболочка глаза

- •Считыватели радужной оболочки глаза

- •Сетчатка глаза

Способы аутентификации, основанные на знании субъектом уникальной информации

-пароль;

-запрос-ответ;

-рукопожатия;

-использования сервер аутентификации;

-Использование на сертификатов открытых ключей.

41

Паролирование

|

|

|

|

|

|

|

||

|

|

|

|

Идентификация |

|

|||

|

|

|

|

1. Запрос доступа |

|

|

||

Пользователь |

|

|

||||||

|

ИС |

|||||||

|

|

|

|

|

|

|

||

(доказывающий) |

|

|

2. Запрос идентификатора |

|

|

|

(проверяющий) |

|

|

|

|

|

|

|

|||

|

|

|

|

3.Предъявление идентификатора |

|

|

||

|

|

|

|

|

|

|

|

|

Аутентификация

Аутентификация

4.Запрос пароля

4.Запрос пароля

5.Предъявление пароля

5.Предъявление пароля

42

Угрозы безопасности для паролирования

1.Компрометация пароля при его неправильном хранении.

2.Угадывание пароля, если он короткий

и неслучайный.

3.Перехват при вводе и передаче по линиям связи.

43

Хэширование паролей при хранении |

|

|||||

|

|

Система |

|

|

|

|

Пользоват |

p |

|

id1 |

y1 |

|

|

y=h(p,id) |

id2 |

y2 |

|

|

||

ель |

|

|

|

|||

|

id |

|

|

y=y’? |

Отказнет |

в |

|

|

|

да |

доступе |

||

|

|

|

|

|

|

|

|

|

|

Предоставление доступа |

|

||

44

Проблема паролирования

•Человек может запомнить относительно короткий пароль - 6-8 символов. Множество паролей фиксировано.

•Быстродействие вычислительной техники постоянно увеличивается и поэтому время для подбора правильного пароля уменьшается.

45

Аутентификация MS в стандарте GSM

46

Аутентификация и распределение ключей с использованием сервера аутентификации

Запрос (А,В) |

|

|

|

Сервер |

|

|

|

|

E KA (K AB ,A,B,E KB (KAB, |

A)) |

аутентификации |

(К А, К В ) |

А (К А ) |

,E K B(K AB, A) |

В (К В ) |

|

|

|

|

E KAB (L,T) |

|

|

E K AB (L+1,T’) |

|

|

|

|

|

|

|

47

Внешние объекты аутентификации

Гибкие |

|

|

|

|

|

|

|

|

|

|

Карты |

|

|

Электронные |

|

USB- |

|||

магнитные |

|

|

|

|

|

таблетки |

|

устройства |

|

диски |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

Магнитные;

Проксимити;

Смарт;

Комбинированные

49

Биометрические признаки

Квазистатические

Отпечаток пальца; Форма кисти руки; Геометрия лица; Рисунок сетчатки глаза; Рисунок радужной оболочки глаза; Код ДНК

Квазидинамические

Параметры речи; Параметры пульса; Подпись и динамика ее воспроизведения; Параметры походки;

Динамика (стиль) работы на рабочей станции

50

Характерные особенности отпечатка пальцев

51