- •Принципы построения потоковых шифров

- ••Шифр гаммирования – поточный, т.е. шифруются последовательно биты или символы открытого сообщения m.

- ••Функция расшифрования для криптопреобразования гаммирования:

- ••Перед началом работы в шифраторы гаммирования на приёме и передаче вводятся одинаковые ключевые

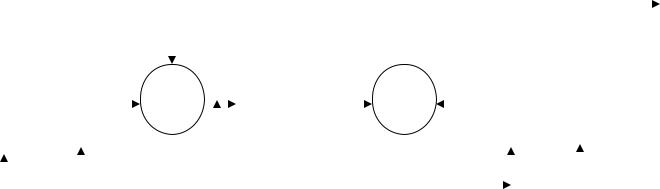

- •.Принцип потокового шифрования

- •Требования к шифрующей гамме

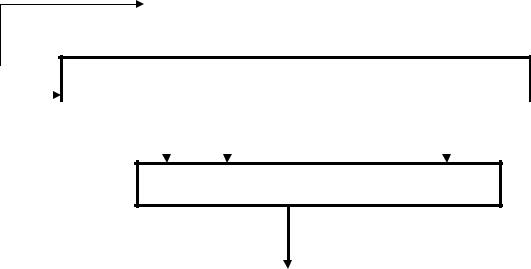

- •Структурная схема формирователя гаммы

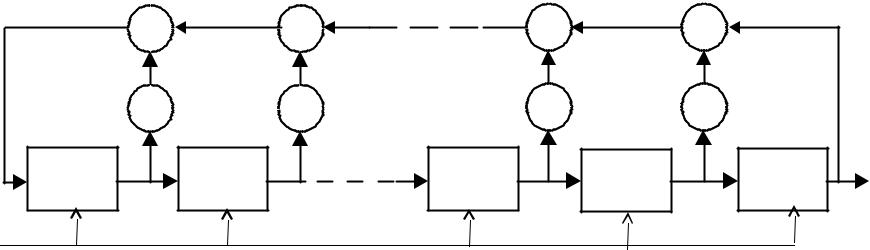

- •Линейный рекуррентный регистр

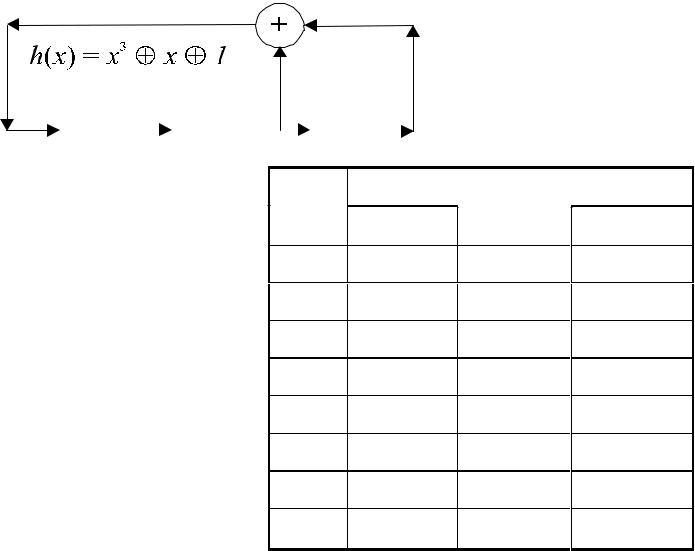

- •Пример ЛРР

- •Свойства ЛРР

- ••Максимальность периода

- •Примитивные многочлены

- •Пример вычисления периода ЛРР

- •Алгебраические свойства ЛРР

- •3. Свойство быстрого нахождения любого

- •Свойство предсказуемости

- •Статистические свойства примитивных ЛРР

- ••3. Свойства окна. Если вдоль ЛРП перемещается "окно" шириной n символов, то в

- •5. Автокорреляционная функция выходной последовательности ЛРР

- •Назначение нелинейных узлов

- •Типовые нелинейные узлы

- •Определение Пусть задана двоичная последовательность b

- •Пояснение линейной эквивалентной

- •Пример увеличения линейной сложности последовательности с помощью нелинейных устройств

- •Расчет ЛЭС для узла перемножения

- •Другие способы построения ФШГ

- •Формирователь ШГ на нескольких ЛРР

- •Пример. Рассмотрим случай, когда имеется три ЛРР с длинами n1,n2 ,n3 , а

- •Формирователь ШГ на основе ЛРР с управляемым тактированием

- •Доказывается [9 ], что период T выходной последовательности y

- •Основные требования, предъявляемые к разработке стойкого

- •Структурная схема формирователя шифрующей гаммы по алгоритму А5

- •Анализ стойкости алгоритма A5/1

- •Структурная схема формирователя шифрующей гаммы по алгоритму А5/2

- •Преимущества потоковых шифров

- •Поточный шифр RC4

- •Алгоритм формирования гаммы

Принципы построения потоковых шифров

• Лектор: профессор Яковлев В.А.

Учебные вопросы:

1.Принцип построения системы шифрования с использованием шифра гаммирования.

2.Линейный рекуррентный регистр и его свойства.

3.Принцип построения формирователя шифрующей гаммы.

1

•Шифр гаммирования – поточный, т.е. шифруются последовательно биты или символы открытого сообщения m.

•Функция шифрования для криптопреобразования гаммирования:

ci = mi γi(K)

i – номер очередного бита или символа

2

•Функция расшифрования для криптопреобразования гаммирования:

mi = ci γi(K)

i – номер очередного бита или символа

3

•Перед началом работы в шифраторы гаммирования на приёме и передаче вводятся одинаковые ключевые данные K.

•Одинаковые ключевые данные абонентов определяют одинаковые потоки

шифрующих гамм γi(K) (ШГ).

•Для синхронизации ШГ приёмному шифратору посылается синхропосылка S.

4

.Принцип потокового шифрования

:

Сообщение М |

Сообщение М |

|

|

|

|

|

|

|

|

|

|

Канал связи |

|

|

|

Г |

|

|

|

|

|

|

|||||

Формирователь |

|

|

Г |

|

|

|

|

Формирователь |

|||||||||||||||||

|

|

|

|

|

|

||||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||||||

ШГ |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

ШГ |

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

К |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

S |

|

К |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

S |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Г = f(S,K) |

|

||||||||||

|

|

|

, |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

Г = f(S K) |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

С = M Г |

M = С Г |

5

Требования к шифрующей гамме

1. Хорошие статистические свойства:

P(0) = P(1) - равновероятность бит в

гамме;

P(γi) = P(γi/γi-1…γ1) - взаимонезависимость символов гаммы.

2.Неповторяемость гаммы.

3.Непредсказуемость гаммы по известной ее части.

4.Вычислительная сложность нахождения ключа по известному отрезку гаммы.

6

Структурная схема формирователя гаммы

Синхропосылка

Случ.

число

Линейный рекуррентный регистр

Линейный рекуррентный регистр

|

|

|

|

|

|

|

|

|

|

Ключ |

|

|

|

|

|

|

. . . |

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

Нелинейные узлы

Шифргамма

7

Линейный рекуррентный регистр

|

|

+ |

|

|

+ |

|

|

+ |

|

|

+ |

|

|

|

h |

n |

x |

h |

1 |

x |

h |

2 |

x |

h |

2 |

x |

h |

1 |

h 0 |

|

|

n- |

|

n- |

|

|

|

|

|

|

|

|||

|

|

b n-1 |

|

b n-2 |

|

|

b 2 |

|

|

b 1 |

|

|

|

b 0 |

ТИ

|

|

|

n |

|

bn b0 h0 b1h1 |

...bn 1hn 1 = bn i hn i |

|

||

|

|

|

i=1 |

|

|

|

n |

|

|

bj |

= bj i hn-i |

, j n |

|

|

|

|

i 1 |

|

|

h(x) = xn hn-1 xn-1 |

... h1 x |

h0 x0. |

||

8

• h(x) = xn hn-1 xn-1 ... h1 x h0 x0.

•Данный полином называют:

•- характеристический полином;

•- полином обратных связей.

Полином обратных связей полностью определяет линейный рекуррентный регистр (ЛРР).

9

Пример ЛРР

•

3 |

|

|

2 |

|

|

|

|

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

№ |

|

|

|

|

Состояние ЛРР |

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

такта |

|

2 |

|

1 |

|

0 |

||||

|

|

0 |

|

0 |

|

0 |

|

1 |

|||||||

|

|

1 |

|

1 |

|

0 |

|

0 |

|||||||

|

|

2 |

|

0 |

|

1 |

|

0 |

|||||||

|

|

3 |

|

1 |

|

0 |

|

1 |

|||||||

|

|

4 |

|

1 |

|

1 |

|

0 |

|||||||

|

|

5 |

|

1 |

|

1 |

|

1 |

|||||||

|

|

6 |

|

0 |

|

1 |

|

1 |

|||||||

|

|

7 |

|

0 |

|

0 |

|

1 |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

10