Основы проектирования защищенных телекоммуникационных систем

..pdf61

;of Asterisk). Individual applications can also be requested to do this

;by passing a 'j' option in their arguments.

;

priorityjumping=yes

;

;[globals]

;

[internal]

exten => 1001,1,Dial(SIP/1001,20,Tr) exten => 1001,2,Hangup()

exten => 1002,1,Dial(SIP/1002,20,Tr) exten => 1002,2,Hangup()

[asterisk]

include => internal

;

; Create an extension, 600, for evaluating echo latency.

;

exten => 600,1,Playback(demo-echotest) |

; Let them know what's going on |

|

exten => 600,2,Echo |

; Do the echo test |

|

exten => 600,3,Playback(demo-echodone) |

; Let them know it's over |

|

Настройка ответных звонков

sip.conf

Чтобы включить эту функцию, аккаунт нуждается в номере sip оператора.

С этим аккаунтом вы получите имя пользователя, пароль и sipадрес или IPадрес

поставщика шлюза sip.

Конфигурация для основных и обратных звонков почти тоже самое, за исключением

параметра "type=friend" становится "type=peer". Добавьте следующие строки в sip.conf file (Location: C:\cygroot\asterisk\etc\sip.conf).

[DATA4ICT] |

- Your provider name |

|

type=peer |

|

|

username=1008100945 |

- Your account username |

|

fromuser=1008100945 |

- Your account username |

|

secret=aZ4kbY3i |

- Your account password |

|

host=178.63.114.87 |

|

- Your provider gateway |

62

В sip.conf file до [general] добавить регистрационное определение: register => 1008100945:aZ4kbY3i@178.63.114.87

В итоге файл sip.conf должен содержать:

[general] |

|

context = asterisk |

; Default context for incoming calls |

allowguest = no |

; Allow or reject guest calls (default is yes, this can |

also be set to 'osp' |

|

realm=data4ict.com |

; Realm for digest authentication |

bindport = 5060 |

; UDP Port to bind to (SIP standard port is 5060) |

bindaddr = 0.0.0.0 |

; IP address to bind to (0.0.0.0 binds to all) |

srvlookup = yes |

; Enable DNS SRV lookups on outbound calls |

videosupport = yes |

; Enable video |

disallow = all |

; First disallow all codecs |

allow = ulaw |

; Allow codecs in order of preference |

allow = alaw |

|

allow = gsm |

|

allow = h263 |

; H.263 is our video codec |

allow = h263p |

; H.263p is the enhanced video codec |

dtmfmode = rfc2833 |

; Set default dtmfmode for sending DTMF. |

canreinvite=no |

|

nat=yes

register => 1008100945:aZ4kbY3i@178.63.114.87 [authentication]

[1001]

type=friend

context=asterisk

username=1001

secret=1001

host=dynamic

callerid="Phone1"

[1002]

type=friend

context=asterisk

username=1002

63

secret=1002

host=dynamic

callerid="Phone2"

[DATA4ICT]

type=peer

username=1008100945

fromuser=1008100945

secret=aZ4kbY3i

host=178.63.114.87

extensions.conf

Во втором файле настройте extensions.conf (Местонахождение: C:\cygroot\asterisk\etc\extensions.conf). Вставьте следующую строку:

exten => _0.,1,Dial(SIP/DATA4ICT/${EXTEN})

В итоге файл должен содержать:

[general]

;

;If static is set to no, or omitted, then the pbx_config will rewrite

;this file when extensions are modified. Remember that all comments

;made in the file will be lost when that happens.

static=yes

;

;if static=yes and writeprotect=no, you can save dialplan by

;CLI command 'save dialplan' too

;

writeprotect=yes

;

;If autofallthrough is set, then if an extension runs out of

;things to do, it will terminate the call with BUSY, CONGESTION

;or HANGUP depending on Asterisk's best guess (strongly recommended).

autofallthrough=yes

;If clearglobalvars is set, global variables will be cleared

;and reparsed on an extensions reload, or Asterisk reload.

;

64

clearglobalvars=no

;

;If priorityjumping is set to 'yes', then applications that support

;'jumping' to a different priority based on the result of their operations

;will do so (this is backwards compatible behavior with pre-1.2 releases

;of Asterisk). Individual applications can also be requested to do this

;by passing a 'j' option in their arguments.

;

priorityjumping=yes

;

;[globals]

;

[internal]

exten => 1001,1,Dial(SIP/1001,20,Tr) exten => 1001,2,Hangup()

exten => 1002,1,Dial(SIP/1002,20,Tr) exten => 1002,2,Hangup()

[asterisk]

include => internal

;

; Create an extension, 600, for evaluating echo latency.

; |

|

exten => 600,1,Playback(demo-echotest) |

; Let them know what's going on |

exten => 600,2,Echo |

; Do the echo test |

exten => 600,3,Playback(demo-echodone) |

; Let them know it's over |

exten => _0.,1,Dial(SIP/DATA4ICT/${EXTEN})

Установка ПО

ПО на первом компьютере (серверный)

Сейчас основная установка системы завершена. Скачайте софтфон X-Lite (бесплатный sip телефон) и установите его. Линк: http://www.counterpath.com/x-lite-download.html/.

Двойной клик по скачанному файлу"X-Lite_Win32_4.0_58832" и начнется установка.

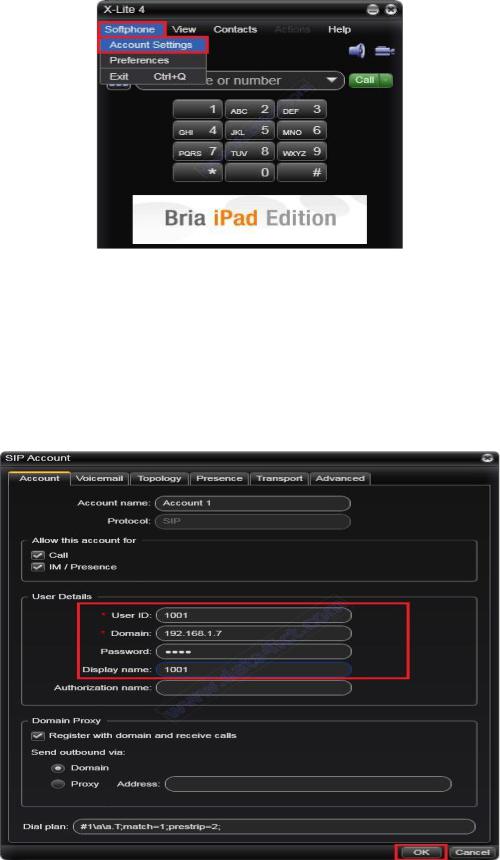

После запустите программу, кликните "Softphone", затем по "Account Settings"

65

Рис. 2.43. Настройка X-Lite

В поле User ID введите : 1001

Domain: IP address of the asterisk server

Domain: IP address of the asterisk server

Password: 1001

Password: 1001

Display name: 1001

Display name: 1001

Click "OK"

Click "OK"

Как показано на рисунке 2.44

Рис. 2.44. Регистрация абонента После регистрации , телефон готов производить звонки.

X-Lite (Второй компьютер)

66

Установите Xlite на втором компьютере по следующим конфигурациям:

User ID: 1002

Domain: IP address of the asterisk server

Password: 1002

Display name: 1002

Проверка

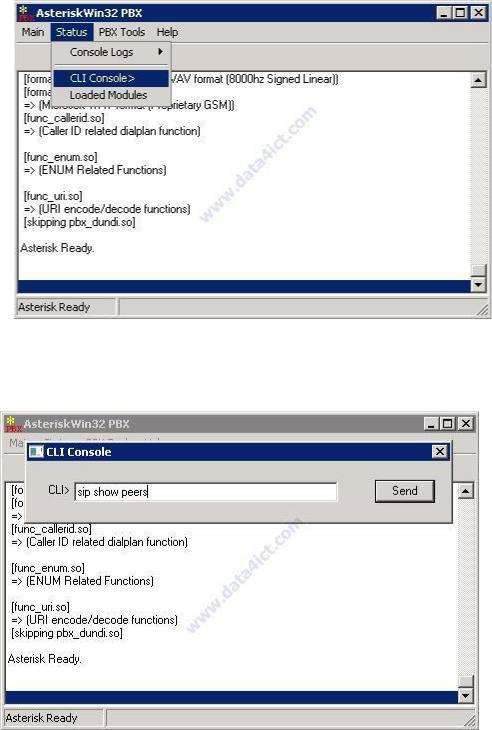

Откройте AsteriskWin32 PBX, откройте вкладку Status, затем CLI Console.

Рис. 2.45. Проверка правильности регистрации абонентов

В открытом окне CLI Console введите команду sip show peers, эта команда позволит просмотреть сведения о зарегистрированных абонентах в сети.

Рис. 2.46. CLI Console

67

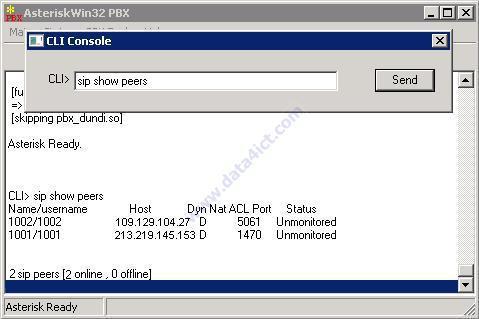

Если все сделали по инструкции, то должно вывести информацию об абонентах: Имя,IP-

адрес, Порт, Статус.

Рис. 2.47. Информация об абонентах

2.2. ПРОЕКТИРОВАНИЕ СИСТЕМЫ ОБЕСПЕЧЕНИЯ ЗАЩИЩЕННОГО МАРШРУТИЗИРУЕМОГО

ВЗАИМОДЕЙСТВИЯ ПРИ ИСПОЛЬЗОВАНИИ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ

VIPNET OFFICE [7, 8]

В связи с широким распространением персональных компьютеров не только как средств обработки информации, но и как оперативных средств коммуникации (электронная почта),

возникают проблемы, связанные с обеспечением защиты информации от ее перехвата,

преднамеренных или случайных искажений. Развитие информационных технологий сопровождается, к сожалению, ростом компьютерных преступлений, связанных с хищением конфиденциальной и другой информации, а также обусловленных этим обстоятельством материальных потерь. Первое компьютерное преступление, совершенное в городе Миннеаполисе в 1958 г., состояло в подделке банковских документов с помощью компьютера. По некоторым данным, утечка 20 % коммерческой информации в 60 % случаев приводит к банкротству фирмы. И это немудрено, поскольку по существующей статистике

68

при ограблении банка потери (в среднем) составляют 19 тысяч долларов, а при компьютерном преступлении – 560 тысяч долларов.

Актуальность проблемы защиты информации подчеркивается тем обстоятельством, что персональный компьютер или автоматизированное рабочее место является частью систем обработки информации, систем коллективного пользования, вычислительных сетей.

Причины активизации компьютерных преступлений заключаются именно в том, что информационные технологии позволили реализовать идею академика В. М. Глушкова о безбумажных технологиях [1], создающих «…прочную основу для перестройки управления социально-экономическими процессами на основе безбумажной технологии в масштабах целой отрасли, крупного региона и даже целой страны». Однако обоснованное им еще в ХХ в. объединение вычислительных машин в крупные сети, впоследствии реализованное в виде всемирной сети Интернет, вызвало необходимость в предъявлении достаточно жестких требований к надежности и достоверности передаваемой информации, к предотвращению несанкционированного доступа к документам, передаваемым по сетям связи.

ViPNet OFFICE

ViPNet OFFICE — программное обеспечение для организации виртуальных частных защищенных сетей (VPN) типовых конфигураций (защищенных сетей ViPNet™). ViPNet OFFICE предназначен для использования в небольших локальных и распределенных IP-сетях и обеспечивает защищенную работу удаленных пользователей с любым типом подключения к сети Интернет.

ViPNet OFFICE — это программный комплекс, в состав которого входит три основных компонента:

1.ViPNet Manager (Менеджер) — рабочее место Администратора защищенной сети,

предназначенное для развертывания и управления VPN-сетью. ViPNet Менеджер обладает интерфейсом, удобным и доступным даже для неподготовленных пользователей, что позволяет более простым и понятным образом задавать и изменять структуру защищенной

VPN-сети.

2.ViPNet Coordinator (Координатор) — серверное программное обеспечение,

которое выполняет функции межсетевого экрана, сервера IP-адресов, сервера защищенной почты.

3. ViPNet Client (Клиент) — программное обеспечение, которое устанавливается на рабочее место пользователя и выполняет функцию персонального сетевого экрана. В состав

ViPNet Client входят такие программы как «Деловая почта», «Файловый обмен», «Обмен защищенными сообщениями» (чат), «Контроль приложений», а также поддерживаются

69

механизмы ЭЦП — всё это делает рабочее место пользователя не только защищенным, но и многофункциональным.

При первоначальном развертывании ViPNet OFFICE обладает фиксированной конфигурацией. Существуют 4 фиксированные конфигурации:

ViPNet OFFICE 1–5 (1 — ViPNet Менеджер, 1 — ViPNet Координатор, 5 — ViPNet

Клиент, 5 — туннельных лицензий);

ViPNet OFFICE 2–10 (1 — ViPNet Менеджер, 2 — ViPNet Координатор, 10 — ViPNet

Клиент, 10 — туннельных лицензий);

ViPNet OFFICE 2–0 (1 — ViPNet Менеджер, 2 — ViPNet Координатор, 20 — туннельных лицензий);

ViPNet Office 3–0 (1 — ViPNet Менеджер, 3 — ViPNet Координатор, 30 — туннельных лицензий).

Основные отличия между ViPNet CUSTOM и ViPNet OFFICE:

Основное отличие программного комплекса ViPNet OFFICE от ViPNet CUSTOM

состоит в том, что для развертывания, модификации и управления защищенной VPN-сетью в

ViPNet OFFICE используется ViPNet Manager, а не ViPNet Administrator.

ViPNet Manager обладает интерфейсом, удобным и доступным даже для неподготовленных пользователей, что позволяет более простым и понятным образом задавать и изменять структуру защищенной VPN-сети.

При необходимости, ViPNet OFFICE позволяет расширять фиксированную конфигурацию (путем добавления лицензий на программные компоненты ViPNet Coordinator

иViPNet Client), изменять количество туннельных лицензий, в зависимости от необходимого количества данных компонент в защищенной сети.

ViPNet OFFICE позволяет осуществлять межсетевое взаимодействие между двумя

VPN-сетями, построенными как на базе ViPNet OFFICE, так и на базе ViPNet CUSTOM.

Благодаря этому возможно организовать VPN-сети любых произвольных конфигураций.

Основные преимущества:

Простое и понятное программное обеспечение для создания защищенной сети,

для использования которого не требуется специальных познаний в области защиты информации, а также приобретения дополнительного оборудования и изменения структуры уже существующей сети.

Минимальные затраты на создание и обслуживание собственной VPN-сети.

Надежная защита сетевого трафика, не мешающая работе дополнительных приложений и прикладных задач.

70

Гибкий подход к построению VPN-сетей на базе уникальных технологий ViPNet

позволяет создавать и связывать между собой разные сети ViPNet, обеспечивать более гибкий подход к созданию различных сетевых конфигураций, создавать территориально распределенные подсети, управляемые из центрального офиса.

Мастер развертывания сети позволяет пошагово создать структуру сети без дополнительных настроек на сетевых узлах.

Возможность ограничивать интерфейс пользователя на сетевом узле позволяет централизованно управлять политиками безопасности в защищенной сети.

Автоматизированная обработка и прием запросов на сертификаты ЭЦП.

Совместимость с решениями Linux, включая возможность централизованного обновления ПО на Linux-координаторах и ПАК.

С помощью ViPNet OFFICE Вы сможете:

Обеспечить защищенный обмен данными, в том числе и защищенный документооборот между несколькими офисами или филиалами компании. При этом в каждом из филиалов может быть собственная VPN-сеть либо подсеть, управляемая из центрального офиса.

Организовать удаленный защищенный доступ сотрудников компании или руководства через Интернет к конфиденциальным ресурсам локальной сети компании и одновременно обеспечить защиту их мобильных компьютеров от возможных сетевых атак.

Обеспечить разграничение доступа внутри локальной сети, например, обеспечить доступ к серверу с конфиденциальной информацией определенной группе лиц, при этом остальные пользователи той же сети не будут даже подозревать о его существовании.

Обеспечить простое и удобное использование электронно-цифровой подписи как внутри VPN-сети, так и с помощью стандартных почтовых офисных приложений (Microsoft

Outlook, Outlook Express).

Типовая схема защищенной сети на базе решения ViPNet OFFICE: