Кодирование и шифрование информации в системах связи

..pdf

331

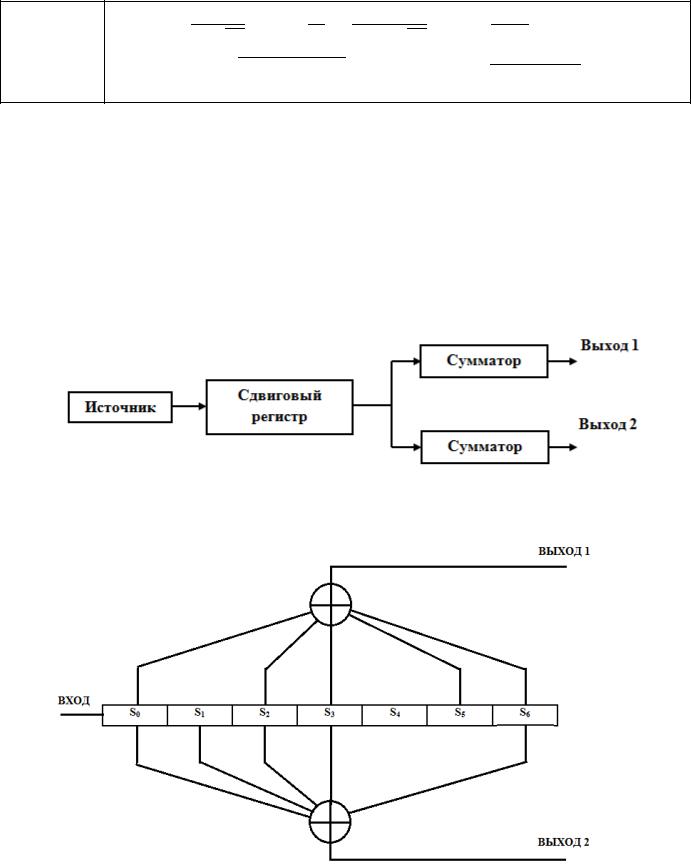

свёрточное кодирование - очень простая операция. Кодирование свёрточным кодом производится с помощью регистра сдвига, отводы от которого суммируются по модулю два.

Таких сумм может быть две (чаще всего) или больше.

Классификация корректирующих кодов по структуре представлена на рисунке в.

Классификация методов декодирования сверточных кодов

Классификация методов декодирования сверточных кодов имеет следующий вид:

3.Алгебраические методы декодирования;

4.Вероятностные методы декодирования:

4.1Алгоритм последовательного декодирования;

4.2Алгоритм Витерби.

Задача декодирования сверточного кода заключается в выборе пути (в этом и состоит отличие декодирования сверточных кодов) вдоль решетки наиболее похожего на принятую последовательность. Каждый путь вдоль решетчатой диаграммы складывается из ветвей соединяющих узлы. Каждой ветви решетки соответствует кодовое слово из двух бит.

Каждую ветвь на каждом периоде можно пометить расстоянием Хемминга между полученным кодовым словом и кодовым словом, соответствующим ветви. Складывая расстояния Хемминга ветвей, составляющих путь, получим метрику соответствующего пути.

Данная метрика будет характеризовать степень подобия каждого пути принятой последовательности. Чем меньше метрика, тем более похожи путь и принятая последовательность. Таким образом, результатом декодирования будет информационная последовательность, соответствующая пути с минимальной метрикой. Если в одно и тоже состояние входят два пути выбирается тот, который имеет лучшую метрику. Такой путь называется выжившим. Отбор выживших путей проводится для каждого состояния. Это не иначе как алгоритм декодирования Витерби и он наиболее эффективный.

Расчет ширины спектра цифрового сигнала с заданным видом модуляции

Вар

Расчеты

иант

16 |

|

|

|

|

кГц |

|

|

||||

|

|

|

|

|

|

3 |

|

|

|

|

кГц |

|

|

|

|

||

|

|

|

|

|

|

8 |

|

|

|

|

кГц |

|

|

|

|

||

|

|

|

|

|

|

Определение допустимой скорости кода из условия непревышения полосой частот кодированного сигнала полосы пропускания канала

Вариант Расчеты

332

16

3

8

Определение кода

Полученный результат позволяет сформировать список подходящих сверточных кодов в виде, представленном в таблице 5.6.

Таблица 5.6. Характеристики СК для выбора кода

Вар |

Условия |

|

иант |

||

|

||

|

|

|

16 |

СК со скоростями 1/2 и сложностью решетки W не более 150 |

|

|

|

|

3 |

Все СК со сложностью решетки W не более 170 |

|

|

|

|

8 |

СК со скоростями ½ и сложностью решетки W не более 200 |

|

|

|

Произведен выбор СК из перечня, обеспечивающего заданную вероятность ошибки бита и удовлетворяющего требованию ограничения по сложности декодера.

Вар

Выбранный СК

иант

Код с порождающими многочленами (133, 171), который при скорости 1/2

16

обеспечивает АЭВК = 6,99 дБ

Код с порождающими многочленами (133, 171), который при скорости 1/2

3

обеспечивает АЭВК = 6,99 дБ

Код с порождающими многочленами (133, 171), который при скорости 1/2

8

обеспечивает АЭВК = 6,99 дБ

Расчет ширины спектра кодированного цифрового сигнала с заданным видом

модуляции в зависимости от скорости кода

Вар Расчеты

333

иант |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

16 |

|

|

|

|

|

|

|

|

|

кГц |

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

3 |

|

|

|

|

|

|

|

|

|

кГц |

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

8 |

|

|

|

|

|

|

|

|

|

кГц |

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

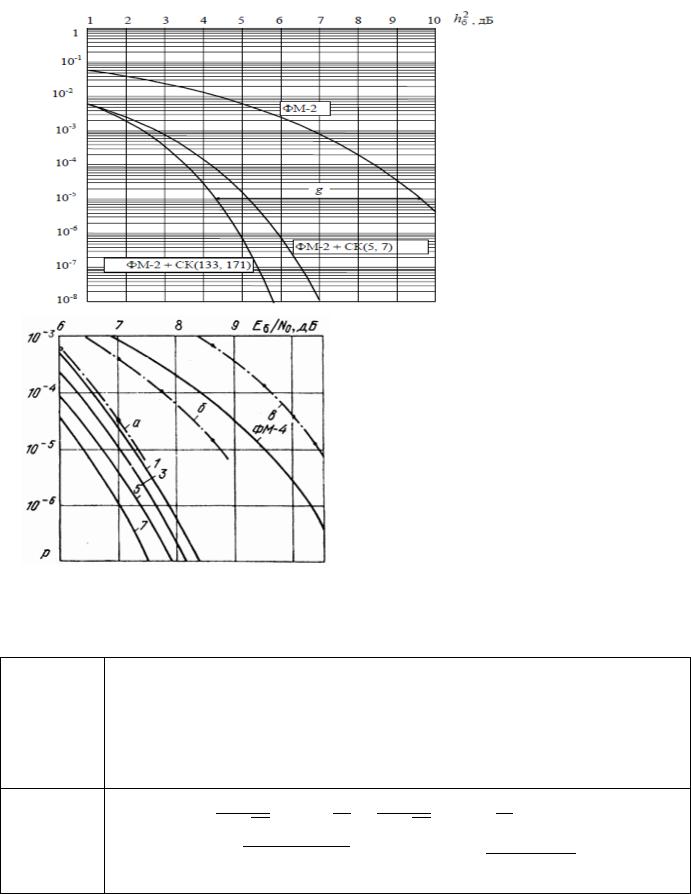

Рисунок 5.7 позволяет сделать вывод о том, что применение выбранного кода

обеспечивает выполнение поставленной задачи, так как

Вариант |

Отношение С/Ш hб |

2, дБ |

Вероятность |

ошибки |

|

декодирования меньше |

|||||

|

|

|

|||

|

|

|

|

|

|

16 |

7,0 |

|

10-6 |

|

|

|

|

|

|

|

|

3 |

6,0 |

|

10-5 |

|

|

|

|

|

|

|

|

8 |

6,0 |

|

10-6 |

|

|

|

|

|

|

||

Сравнение с кривыми помехоустойчивости некодированной ФМ показывает, что |

|

||||

|

|

|

|

||

Вариант |

Вероятность ошибки |

АЭВК, дБ |

|

||

|

|

|

|

|

|

16 |

10-6 |

|

более 10 |

|

|

|

|

|

|

|

|

3 |

10-5 |

|

9,4 |

|

|

|

|

|

|

|

|

8 |

10-6 |

|

более 10 |

|

|

|

|

|

|

|

|

334

Рис. 5.7. Помехоустойчивость декодирования сверточных кодов

Проверочный расчет зависимости вероятности ошибки на выходе декодера

В результате получим (примерно для заданной вероятности ошибки бита):

Вариант |

Расчеты |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

16 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

3

335

8

Расчет показал, что реальное значение вероятности ошибки кодера меньше теоретического значения, следовательно, условия задачи были выполнены.

Разработка кодера и декодера СК 133, 171

В предыдущем разделе был описан выбор сверточного кодера (133,171).

1338 = 10110112;1718 = 11110012

Функциональная и структура схема кодера/декодера может быть представлена в следующем виде:

Рис. 5.8. Структурная схема сверточного кодера

Рис. 5.9. Функциональная схема сверточного кодера 133,171

336

Рис. 5.10. Структурная схема декодера Витерби

Рис. 5.11. Функциональная схема декодера Витерби кодера со скоростью 1/2.

В результате выполнения данного индивидуального задания было выполнено следующее:

Спроектирована телекоммуникационная система с использованием сверточного кодера;

Рассчитаны и оптимизированы параметры сверточного кода используемого в ТКС в целях повышения ее эффективности и помехоустойчивости при различных начальных заданных условиях (ширина спектра, скорость кода, битовая вероятность ошибки в зависимости от заданного значения отношения сигнал/шум);

Предложены структурные и функциональные схемы кодера и кодера, используемых в разработанной ТКС.

ЧАСТЬ 2. ШИФРОВАНИЕ В РАДИОЭЛЕКТРОННЫХ СИСТЕМАХ ПЕРЕДАЧИ

ИНФОРМАЦИИ

6. КЛАССИЧЕСКИЕ ШИФРЫ

Разные люди понимают под шифрованием разные вещи. Дети играют в игрушечные шифры и секретные языки. Это, однако, не имеет ничего общего с настоящей криптографией. Настоящая криптография (strong cryptography) должна обеспечивать такой

337

уровень секретности, чтобы вы имели возможность надежно защитить критическую информацию от расшифровки крупными организациями — такими как мафия,

транснациональные корпорации и крупные государства. Настоящая криптография в прошлом использовалась лишь в военных целях. Однако сейчас, со становлением информационного общества, она становится центральным инструментом для обеспечения конфиденциальности.

По мере образования информационного общества, крупным государствам становятся доступны Технологические средства тотального надзора за миллионами людей. Поэтому криптография становится одним из основных инструментов обеспечивающих конфиденциальность, доверие, авторизацию, электронные платежи, корпоративную безопасность и бесчисленное множество других важных вещей.

Криптография не является более придумкой военных, с которой не стоит связываться.

Настала пора снять с криптографии покровы таинственности и использовать все ее возможности на пользу современному обществу. Широкое распространение криптографии является одним из немногих способов защитить человека от ситуации, когда он вдруг обнаруживает, что живет в тоталитарном государстве, которое может контролировать каждый его шаг.

Основные термины криптографии и понятия

Криптография – до 70-х гг. XX в. – область науки и практической деятельности,

связанная с разработкой, применением и анализом шифрсистем; в настоящее время – область науки, техники и практической деятельности, связанная с разработкой, применением и анализом криптографических систем защиты информации. Основными функциями криптографических систем являются обеспечение конфиденциальности и аутентификации

различных аспектов информационного взаимодействия. Источником угроз при решении криптографических задач считаются преднамеренные действия противника или недобросовестного участника информационного взаимодействия, а не случайные искажения информации вследствие помех, отказов и т. п.

Конфиденциальность – защищенность информации от ознакомления с ее содержанием со стороны лиц, не имеющих права доступа к ней.

Аутентификация – установление (то есть проверка и подтверждение) подлинности различных аспектов информационного взаимодействия: сеанса связи, сторон

(идентификация), содержания (имитозащита) и источника (установление авторства)

передаваемых сообщений, времени взаимодействия и т. д. Является важной составной частью проблемы обеспечения достоверности получаемой информации. Особенно остро эта проблема стоит в случае не доверяющих друг другу сторон, когда источником угроз может

338

служить не только третья сторона (противник), но и сторона, с которой осуществляется информационное взаимодействие.

Определение криптографии и показывает основные составляющие ее части. Пунктирные стрелки показывают тесные взаимосвязи между этими тремя составляющими.

Виды криптосистем

Система криптографическая (криптосистема) – система обеспечения безопасности защищенной сети, использующая криптографические средства. В качестве подсистем может включать системы шифрования, идентификации, имитозащиты, цифровой подписи и

др., а также ключевую систему, обеспечивающую работу остальных систем. В основе выбора и построения криптосистемы лежит условие обеспечения криптографической стойкости. В

зависимости от ключевой системы различают симметричные и асимметричные

криптосистемы.

Средства криптографические – в широком смысле – методы и средства обеспечения безопасности информации, использующие криптографические преобразования информации;

в узком смысле – средства, реализованные в виде документов, механических, электро-

механических, электронных технических устройств или программ, предназначенные для выполнения функций криптографической системы.

Криптографическое преобразование информации – преобразование информации с использованием одного из криптографических алгоритмов, определяемое целевым назначением криптографической системы.

339

Симметричные криптосистемы – криптосистемы с симметричными (секретными)

ключами. Симметричность означает здесь, что ключи, задающие пару взаимно обратных криптографических преобразований, могут быть получены один из другого с небольшой трудоемкостью. Стойкость симметричной криптосистемы определяется трудоемкостью, с

которой противник может вычислить любой из секретных ключей, и оценивается при общепринятом допущении, что противнику известны все элементы криптосистемы, за исключением секретного ключа.

Асимметричные криптосистемы – криптосистемы с асимметричными (секретными и открытыми) ключами. Асимметричность означает здесь, что из двух ключей, задающих пару взаимно обратных криптографических преобразований, один является секретным, а другой открытым. Открытые ключи известны всем участникам защищенной сети и противнику, но каждый участник сети хранит в тайне собственный секретный ключ. Стойкость асимметричной криптосистемы определяется трудоемкостью, с которой противник может вычислить секретный ключ, исходя из знания открытого ключа и другой дополнительной информации о криптосистеме.

Шифрсистема – криптографическая система обеспечения конфиденциальности,

предназначенная для защиты информации от ознакомления с ее содержанием лиц, не имеющих права доступа к ней, путем шифрования информации. Математическая модель шифрсистемы включает способ кодирования исходной и выходной информации, шифр и ключевую систему.

Система имитозащиты (обеспечения целостности) информации – криптографическая система, выполняющая функцию аутентификации содержания сообщения или документа и предназначенная для защиты от несанкционированного изменения информации или навязывания ложной информации. Математическая модель системы имитозащиты включает криптографический алгоритм имитозащищенного кодирования информации (это может быть алгоритм шифрования, код аутентификации, либо другое преобразование) и алгоритм принятия решения об истинности полученной информации, а также ключевую систему.

Система идентификации – криптографическая система, выполняющая функцию

аутентификации сторон в процессе информационного взаимодействия. Математическая модель системы идентификации включает протокол идентификации и ключевую систему.

Система цифровой подписи – криптографическая система, выполняющая функцию

аутентификации источника сообщения или документа и предназначенная для защиты от отказа субъектов от некоторых из ранее совершенных ими действий. Например, отправитель может отказаться от факта передачи сообщения, утверждая, что его создал сам получатель, а

получатель легко может модифицировать, подменить или создать новое сообщение, а затем

340

утверждать, что оно получено от отправителя. Математическая модель системы цифровой подписи включает схему цифровой подписи и ключевую систему.

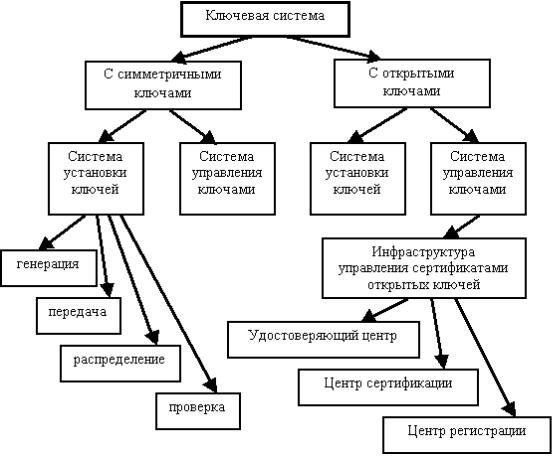

Система ключевая – определяет порядок использования криптографической системы и

включает системы установки и управления ключами.

Система установки ключей – определяет алгоритмы и процедуры генерации,

распределения, передачи и проверки ключей.

Система управления ключами – определяет порядок использования, смены, хранения и архивирования, резервного копирования и восстановления, замены или изъятия из обращения скомпрометированных, а также уничтожения старых ключей. Целью управления ключами является нейтрализация таких угроз, как: компрометация конфиденциальности секретных ключей, компрометация аутентичности секретных или открытых ключей,

несанкционированное использование секретных или открытых ключей, например использование ключа, срок действия которого истек.

Система ключевая симметричной криптосистемы – основана на использовании симметричных (секретных) ключей. Основными проблемами таких систем являются построение системы установки ключей и обеспечение их сохранности для сетей с большим числом абонентов.