Кодирование и шифрование информации в системах связи

..pdf

741

Рис. 10.16. Окно генератора LTE-Uplink RMS Generator

В окне на рисунке 10.16 производятся настройки параметров генерирования от абонента к базовой станции, такие как: Количество каналов для передачи потока пакетов,

тип модуляции, вектор инициализации, количество передаваемых пакетов в секунду.

Сигнал, генерируемый генератором LTE-Uplink RMS Generator, представлен на рисунке 10.17.

Рис. 10.17. Сигнал генерируемый генератором LTE-Uplink RMS Generator

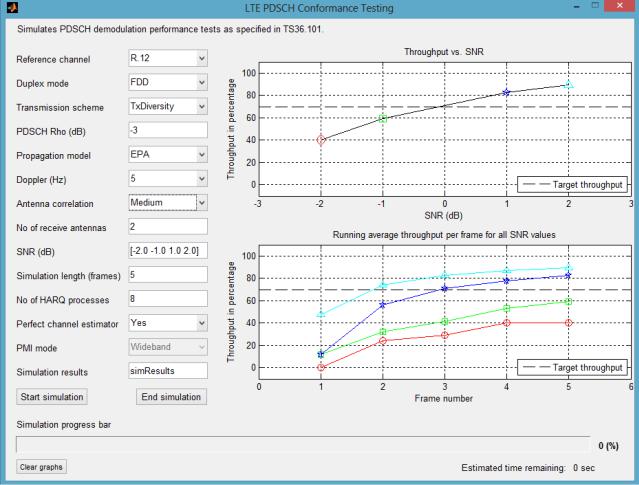

Для вычисления потерь и пропускной способности системы передачи можно использовать блок LTE PDSCH Conformance Testing.

742

Рис. 10.18. Окно LTE PDSCH Conformance Testing

В данном окне можно произвести настройку параметров линии передачи, таких как:

количество каналов, тип модуляции, доплеровскую частоту, уровень шума, настройки антенны и другие. А так же наглядно пронаблюдать изменение количества потерь в линии передачи и пропускную способность системы.

В результате проделанной работы были изучены основные понятия беспроводных сетей

LTE, физическая структура построения беспроводной сети LTE. Изучена существующие методы и средства защиты беспроводных сетей LTE. Построена программная структурная схема беспроводной сети LTE среде Matlab с использование встроенного пакета LTE System Toolbox и проведены исследования основных узлов сети LTE.

743

ЗАКЛЮЧЕНИЕ

В представленном учебном пособии впервые рассмотрены основные виды модуляции, кодирования и сигнально-кодовые конструкции.В учебном пособии рассмотрена теория и практика моделирования модемов сотовой связи FSK, MSK GMSK

и модемы спутниковых систем связи M-QAM, M-PSK. Для анализа использавано программное обеспеченире NI LabVIEW. Показана возможность создания созвездий различных видов модуляции, спектры сигналов с использованием различных фильтров,

получены глазковые диаграммы и фазовые зависимости от отношения отношения

сигнал/шум. Для каждого вида модуляции проведен численный анализ вероятности символьной ошибки от отношения сигнал/шум.

Рассмотрены вопросы пропускной способности канала связи, рассмотрены методы кодирование источника (Шеннона-Фано, алгоритмы сжатия Лемпеля - Зива,

вейвлет-фрактальное сжатие). Проведены численные оценки коэффициентов сжатия,

полученные с использаванием современного программного обеспечения.

Проведено иммитационное моделирование и исследование помеххоучтойчивых кодов Хемминга, БЧХ (Боуза-Чоудхури-Хоквенгема), Рида-Соломона на базе MATLAB

2015 Simulink, исследовано сверточные кодирование и декодирование. Проведено моделирование декодирование сверточных кодов по методу Витерби с использованием ПО MATLAB. Исследование турбокодирование, рассмотрена обобщенная схема турбокодера с параллельным каскадированием, сверточные турбокоды, декодирование

турбокодов. Характеристики помехоустойчивости сверточных турбокодов исследованы

с использованием ПО MATLAB 2015 Simulink. Впервые использовано ПО NI LabVIEW

для исследования низкоплотностных кодов - разработан программный комплекс для

визуализации и исследования LDPC-кодов. Проведена оценка помехоустойчивости

LDPC-кодов в зависимости от отношения сигнал/шум и параметров кода.

Рассмотрены сигнально-кодовые конструкции на основе Треллис кодовой

модуляции (ТСМ) и их анализ с использованием MATLAB. Исследование сигнально-

кодовой конструкции |

на базе системы с ортогональным частотным |

мультиплексированием и |

пространственно-временным кодированием OFDM - MIMO с |

использованием NI LabVIEW.

В главе 5. представлено задание на самостоятельную работу "Оптимизация методов помехоустойчивого кодирования для телекоммуникационных систем" - 32 варианта для самостоятельного расчета и примеры расчета для нескольких вариантов.

744

Рассмотрены классические шифры, теория классических шифров, компьютерный практикум для классических шифров и задания на самостоятельную работу по классическим шифрам. Преставлены современные шифры с секретным ключом, теория шифров с секретным ключом, компьютерный практикум для шифров с секретным ключом и задания на самостоятельную работу по шифрам с секретным ключо. Рассмотрены отечественные и зарубежные шифры с открытым ключом, теория шифров с открытым ключом,

компьютерный практикум для шифров с открытым ключом и задания на самостоятельную работу по шифрам с открытым ключом. Представлены криптографические протоколы в сетях передачи данных и компьютерный практикум для исследования протоколов SSL и

TSL. Рассмотрено шифрование в современных системах связи стандартов GSM и LTE и

компьютерный практикум для исследования стандарта LTE в MATLAB.

ЛИТЕРАТУРА

1. Банкет В.Л. Помехоустойчивое кодирование в телекоммуникационных системах:

учебн. пособие. - Одесса: ОНАС им А.С. Попова, 2011. - 104 с.

2.Зюко А.Г., Фалько А.И., Панфилов И.П., Банкет В.Л., Иващенко П.В.

Помехоустойчивость и эффективность систем передачи информации. М.:Радио и связь. 1985.

3.Методы повышения энергетической и спектральной эффективности цифровой радиосвязи: учеб. пособие / В. А. Варгаузин, И. А. Цикин. — СПб.: БХВ-Петербург, 2013. — 352 с.

4.Банкет В.Л. Сигнально-кодовые конструкции в телекоммуникационных системах. -

Одесса: Фешкс, 2009. - 180 с.

5. Мелихов С.В. Аналоговое и цифровое радиовещание: Учебное пособие. Издание второе, исправленное. - Томск: Томск. гос. ун-т систем управления и радиоэлектроники,

2012. – 233 с.

6.Голиков А.М., Уваровский В.Д. Исследование многоуровневых методов модуляции сигналов, используемых в космических системах связи, на базе аппаратуры и ПО labVIEW 2010. Методические указания по лабораторным работам – Томск: Том. гос. ун-т систем управления и радиоэлектроники, 2011. – 50 с.

7.Галкин В.А. Цифровая мобильная радиосвязь. Учебное пособие для вузов. – М.:

Горячая линия-Телеком, 2007. – 432 с..

8. Федосов В. П., Нестеренко А. К. Цифровая обработка сигналов в LabVIEW: учеб.

пособие / под ред. В. П. Федосова. – М.: ДМК Пресс, 2007. – 456 с.

9.Теория и техника передачи информации : учебное пособие /Ю. П. Акулиничев, А. С.

Бернгардт. — Томск: Эль Контент, 2012. — 210 с.

745

10.Скляр Б. Цифровая связь. — М.: Издательский дом Вильямс. 2003 — 1104с

11.Феер К.: Беспроводная цифровая связь. М.: Радио и связь, 2000. - 520 с.

12.Крейнделин В.Б., Колесников А.В. Оценивание параметров канала в системах связи с ортогональным частотным мультиплексированием. Учебное пособие / МТУСИ.-М.,

2010. -29 с.

13.Д. Ватолин, М. Смирнов «Методы сжатия данных: Сжатие изображений»

// http://www.compression.ru/book/part2/part2__3.htm

14.С. Уэлстид. “Фракталы и вейвлеты для сжатия изображений в действии”. Москва. “Издательство ТРИУМФ” 2003. 360 .

15.https://sites.google.com/site/szatieinformacii/lekcii/tema13

16.Дворкович В.П., Дворкович А.В. Цифровые видеоинформационные системы (теория

ипрактика) Москва: техносфера, 2012. – 1008 с.

17.LabVIEW. Справочник по функциям. [Электронный ресурс]. – Режим доступа:http://chaos.sgu.ru/library/programms/progr/labVIEW/LabVIEW_suranov.pdf

18.Майков, Д.Ю. Оценка сдвига частоты для процедуры Initial Ranging в системе

«мобильный WiMax» / Д.Ю. Майков, А.Я. Демидов, Н.А. Каратаева, Е.П. Ворошилин // Доклады ТУСУРа. – 2011. – №2 (24). – 59-63 с.

19. Серов А. В. Эфирное цифровое телевидение DVB-T/H. - БХВ-Петербург, 2010

– 465 с.

20 . Стандарт DVB-H. Система мобильного ТВ вещания. [Электронный ресурс] – Режим доступа: http://www.konturm.ru/tech.php?id=dvbh

21.http://www.mathworks.com/examples/simulink-communications/mw/comm_product- LTEDownlinkExample-lte-phy-downlink-with-spatial-multiplexing

22.J. H. Yuen, et. al. Modulation and Coding for Satellite and Space Communications. Proc. IEEE,vol. 78., n. 7, July, 1990, pp. 1250-1265.

23.Forney G. Concatenated Codes. Cambridge, Massachusetts: M. I. T. Press, 1966.

24.Скляр Б. Цифровая связь. Теоретические основы и практическое применение. [2-е

изд., испр.]: пер. с англ. - М.: Изд. дом "Вильяме", 2003. - 1104 с.

25. Алферов А.П., Зубов А.Ю., Кузьмин А.С., Черемушкин А.В. Основы криптографии

– М.: Гелиос АРВ, 2001. – 480 с.

26. Метлицкий Ю.В. Разработка программного комплекса для визуализации и анализа стандарта криптографической защиты AES, МИФИ 2003 г.

27. Зензин О.С., Иванов М.А. Стандарт криптографической защиты – AES. Конечные поля. – М: КУДИЦ-ОБРАЗ, 2002. -176 с.

746

28. Б. Шнайер «Прикладная криптография. 2-е издание. Протоколы, алгоритмы и исходные тексты на языке С». - М.: Изд-во "Триумф", 2002. - 816 с.

29. http://www.des-crypto.ru/cryptography/rc4/

30. Асосков А.В. и др. Поточные шифры. - М.: КУДИЦ-ОБРАЗ, 2003. - 336 с.

31.http://www.wisdom.weizmann.ac.il/~itsik/RC4/rc4.html

32.Романец Ю.В. Защита информации в компьютерных системах и сетях / Под ред. В.Ф.

Шаньгина. - 2-е изд., перераб. и доп. - М.: Радио и связь, 2001. - 376 с.

33.RSA Laboratories // http://www.rsa.com/rsalabs/node.asp?id=2009

34.Алгоритм RSA : метод. указания к выполнению лабораторных работ для студентов спец. 090105 «Комплексное обеспечение информационной безопасности

автоматизированных |

систем» |

очной |

формы |

обучения |

/ |

сост.: |

О. Н. Жданов, И. А. Лубкин ; Сиб. гос. аэрокосмич. ун-т. – Красноярск,

2007. – 38 с.

35.Diffie, D. New directions in Cryptography / D. Diffie, M.Hellman // IEEE Transactions on information theory. November. 1976.

36.Rivest, R. A Method for obtaining digital signatures and public keyCryptosystems

/ R. Rivest, A. Shamir, L. Adleman // Communications of the ACM. February. 1978.

37. Столингс, В. Криптография и защита сетей: принципы и практика

/ В. Столингс ; пер. с англ. . – 2-е изд. – М. : Изд. дом «Вильямс», 2001. – 672 с.

38. Коблиц, Н. Курс теории чисел и криптографии / Н. Коблиц ; пер. с англ. М. А.

Михайловой и В. Е. Тараканова ; под. ред. А. М. Зубкова. – М. : Науч. изд-во ТВП,

2001. – 254 с.

39. Безопасность на транспортном уровне: SSL и TLS | Лекция | НОУ ИНТУИТ

[Электронный ресурс]. – Режим доступа http://www.intuit.ru/studies/courses/553/409/lecture/9387 (дата обращение 13.04.2015).

40.http://matlab.ru/products/LTE-System-Toolbox/lte-system-toolbox_rus_web.pdf

(дата запроса 05.04.2016)