Вывод этапа 1:

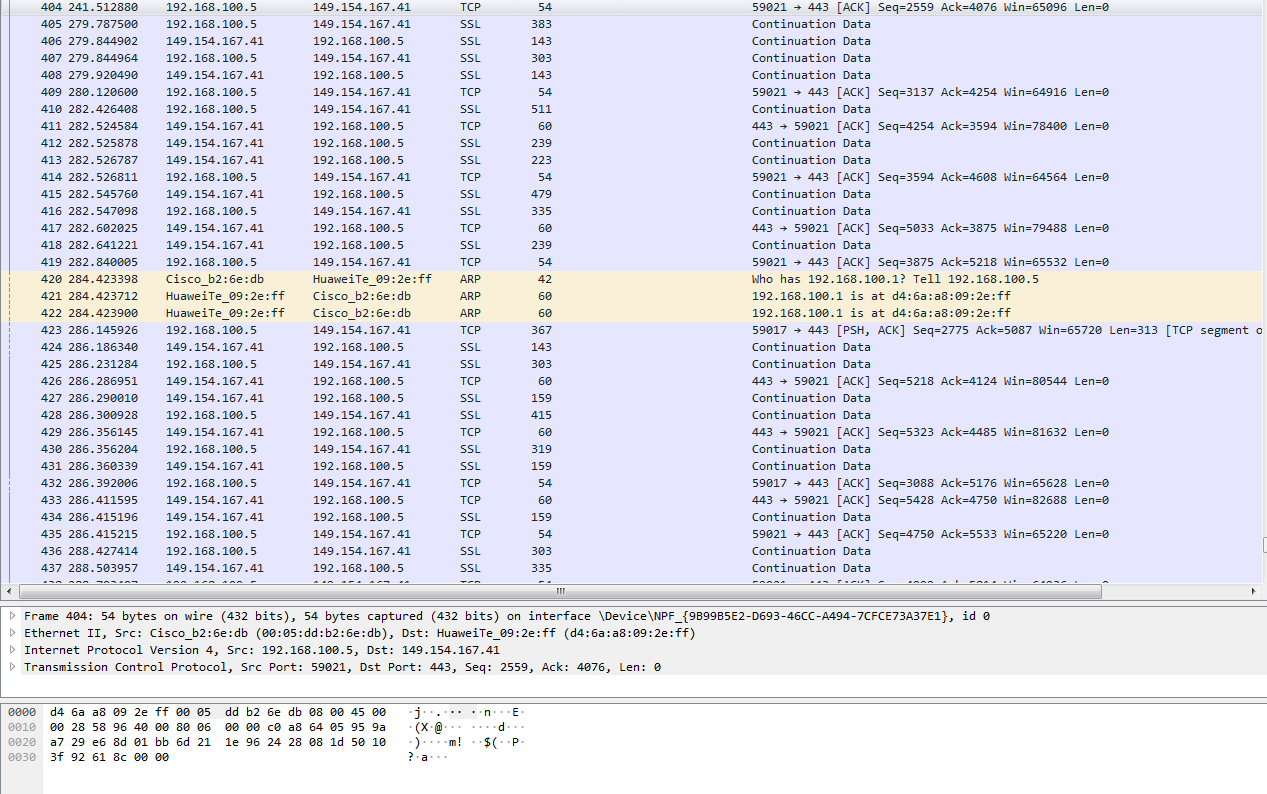

Было получено большое количество пакетов, это связано тем, что при запуске приложения необходимо загрузить большое количество информации: список контактов, диалоги и сообщения в них, отправить информацию о настройках, проверить наличие обновлений, синхронизировать прокси-подключения и т.д. Пакеты TCP с флагом RST по моему мнению могут означать неудачное подключение к какому-нибудь серверу, возможно заблокированному или отключенному.

Все пакеты SSL, фигурировавшие в исследовании помечены полем информации “Continuation Data. Предположительно, таким образом они шифруются от перехвата и распознания их назначения.

Этап 2. Отправка сообщения:

Получено пакетов: 36. Пакеты протоколов TCP и SSL

В основном передавались пакеты TCP с флагом ACK и пакеты SSL “continuation data” в обе стороны.

Вывод этапа 2:

При отправке сообщения, в анализируемых пакетах должны содержаться сведения для приложения о передающем и принимающем пользователях, о символах, передаваемых в сообщении, и об отправке сообщения, когда передающий клиент нажимает кнопку «отправить».

Этап 3. Закрытие приложения

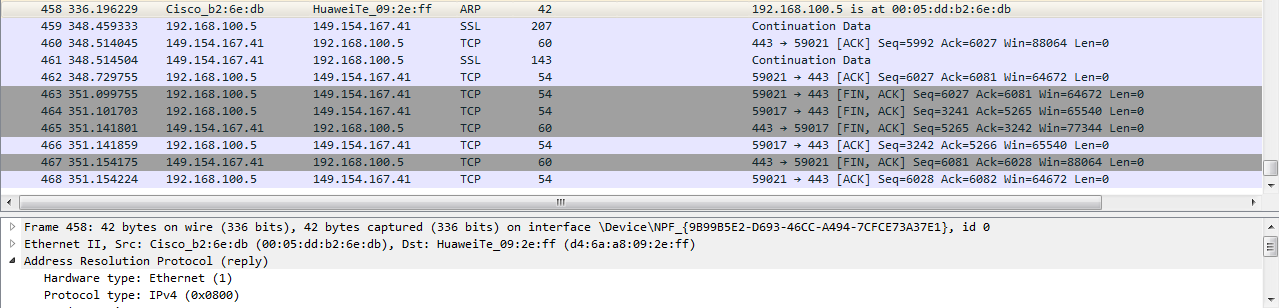

Закрытие приложения. Получено пакетов: 11. Пакеты протоколов TCP и SSL

Характерно, что пакеты короткой длины в байтах, основной флаг ACK, [FIN,ACK]

Вывод этапа 3:

На закрытие приложения отправлено наименьшее количество пакетов. В основном пакеты подтверждения.

Общий вывод:

В ходе проведенного исследования, я собрал и проанализировал данные о пакетах приложения Telgram, захваченных приложением Wireshark. Пакеты не обладали исчерпывающей информацией, так как мессенджер хорошо защищен, однако, я имел возможность сопоставить информацию о полученных пакетах с физическими интервалами действий: открытие приложения, отправка сообщения и закрытие приложения:

При открытии сообщения было получено наибольшое количество пакетов, это связано тем, что при запуске приложения необходимо загрузить большое количество информации: список контактов, диалоги и сообщения в них, отправить информацию о настройках, проверить наличие обновлений, синхронизировать прокси-подключения и т.д. Пакеты TCP с флагом RST по моему мнению могут означать неудачное подключение к какому-нибудь серверу, возможно заблокированному или отключенному.

Все пакеты SSL, фигурировавшие в исследовании помечены полем информации “Continuation Data. Предположительно, таким образом они шифруются от перехвата и распознания их назначения.

При отправке сообщения, в анализируемых пакетах должны содержаться сведения для приложения о передающем и принимающем пользователях, о символах, передаваемых в сообщении, и об отправке сообщения, когда передающий клиент нажимает кнопку «отправить».

На закрытие приложения отправлено наименьшее количество пакетов. В основном пакеты подтверждения.

Список использованных источников:

https://ru.wikipedia.org

https://losst.ru/kak-polzovatsya-wireshark-dlya-analiza-trafika

https://habr.com/ru/post/204274/

https://nordd.ru/category/wireshark/

https://networkengineering.stackexchange.com

https://www.ibm.com

http://datanets.ru/flagi-tcp-syn-ack.html

http://infoprotect.net/protect_network/kvitirovanie-tcp-flagi-syn-ack

https://osqa-ask.wireshark.org/questions/62035/ssl-continuation-data/