2188

.pdfдания оружия; скрытие отдельных характеристик образцов вооружения и военной техники, сведений о военно-промышленных объектах; навязывание противнику ложного представления о назначении и возможностях оружия и объектов.

Неотъемлемой частью общей проблемы защиты объектов от технических разведок является контроль эффективности принимаемых мер защиты. Важно не только проводить необходимые мероприятия по защите, но и быть уверенным в том, что они эффективно и надежно перекрывают все возможные технические каналы утечки информации.

2.2. Общая классификация и характеристика способов защиты

Все многообразие задач защиты объектов от ТСР можно свести к трем типовым задачам:

-скрытие защищаемых объектов или их элементов от обнаружения ТСР;

-исключение возможности измерения (или снижение точности измерений) характеристик скрываемых объектов;

-исключение (или затруднение) распознавания скрываемых объектов (или их элементов) ТСР.

Решение задач защиты от ТСР осуществляется применением

различных способов защиты. В зависимости от характера решаемых задач по защите объектов от ТСР применяются способы скрытия и дезинформации.

Скрытие включает в себя пассивные способы, активные способы и спецзащиту.

Пассивное скрытие должно исключать или существенно затруднять обнаружение и определение характеристик объектов разведки путем устранения или ослабления их демаскирующих признаков. Оно обеспечивается проведением организационных мероприятий и технических мер. К организационным мероприятиям относятся:

-введение территориальных, пространственных, временных, энергетических и частотных ограничений на использование и режимы работы скрываемых объектов и их элементов;

-использование маскирующих (экранирующих) свойств местности и местных предметов, гидрологических и гидроаку-

31

стических условий, метеоусловий и времени суток, ограничивающих возможности ведения технической разведки;

-исключение случаев хранения и складирования вооружения и военной техники на открытых площадках;

-составление специальных схем перевозок вооружения и военной техники;

-установление границ охраняемых территорий (контролируемых зон);

-своевременное оповещение предприятий и полигонов о действиях иностранных технических разведок.

Ктехническим мерам относятся:

-технические решения, обеспечивающие снижение контрастности объектов по различным физическим полям относительно соответствующего фона;

-технические решения, обеспечивающие снижение уровня различных излучений и акустических шумов скрываемых объектов;

-использование маскирующих поглощающих и отражающих (рассеивающих) покрытий, искусственных масок, навесов, экранов, поглощающих насадок, экранирующих и безэховых сооружений; окрашивание скрываемых объектов в тона, соответствующие местности и времени года;

-создание аэрозольных, водяных, пузырьковых и взрывных завес;

-применение для настройки и проверки функционирования объектов имитаторов, встроенной аппаратуры, экранирующих помещений и камер, закрытых водоемов (для гидроакустических средств);

-уменьшение в атмосфере, естественных водоемах, земной коре концентрации компонентов продуктов функционирования скрываемых объектов и их элементов.

Активное скрытие включает средства создания ложной обстановки, активных и пассивных помех по различным физическим полям (электромагнитным, акустическим, радиационным, сейсмическим, гидроакустическим и т.д.). На этапе разработки вооружения и военной техники активное скрытие позволяет скрыть остаточные излучения различных физических полей, а на этапе испытаний защитить информацию, передаваемую по каналам радио и радиорелейной связи, телеметрии, внешнетраекторных измерений. Активные средства скрытия применяются в основном как дополнительная

32

мера к пассивным средствам скрытия, когда последние не обеспечивают необходимое уменьшение уровня маскируемых излучений.

Специальная защита заключается в применении аппаратурных, криптографических и программных средств и способов защиты; установлении специальных правил использования информации; проведении организационных и технических мероприятий исключающих извлечение информации путем несанкционированного доступа или с помощью ТСР.

Дезинформация включает: техническую дезинформацию, имитацию и легендирование.

Техническая дезинформация заключается в создании усло-

вий, исключающих или существенно затрудняющих достоверное распознавание противником с помощью ТСР, скрываемых объектов, характера и содержания проводимых оборонных работ. Техническая дезинформация обеспечивается:

-созданием ложных объектов, ложной обстановки по излучаемым физическим полям;

-воспроизведением на защищаемых образцах вооружения и военной техники демаскирующих признаков, присущих устаревшим или невоенным образцам;

-нарушением (искажением) привычного для противника сочетания характерных признаков вооружения и военной техники (или их элементов), присущих определенным классам, типам, образцам. Техническая дезинформация может применяться как на этапах разработки и создания вооружения и военной техники так и на этапах их испытаний, когда использование способов скрытия затруднительно или невозможно.

Имитация — составная часть технической дезинформации,

заключающаяся в воспроизведении демаскирующих признаков объекта прикрытия путем реализации планировочных, объемнопланировочных, архитектурных и конструкционных решений, а также в применении технических средств имитации (макетов вооружения и военной техники, ложных сооружений, имитаторов различного назначения).

Легендирование состоит в преднамеренном создании условий, при которых в сочетании с другими возможными способами защиты убедительно обеспечивается ложное представление о скрываемых объектах и характере выполняемых работ. При этом наличие объектов и направленность работ полностью не скрывается, а маскируется действительное предназначение объектов и характер

33

проводимых работ путем преднамеренного показа и применения другой или устаревшей техники.

2.3. Защита от визуально-оптической и фотографической средств разведки

Мероприятия по защите от оптических средств разведки основываются на изменении объема и содержания информации, поступающей к разведывательному средству от фона и скрываемых объектов. Эти мероприятия должны проводиться целенаправленно в расчете на получение необходимого маскировочного эффекта, который оценивается снижением вероятности правильного решения задач разведкой противника /1, 2/.

Чем качественнее проведены мероприятия по скрытию объекта, тем меньше вероятность его обнаружения и распознавания, тем выше маскировочный эффект.

34

3. МЕТОДИЧЕСКИЕ ОСНОВЫ ЗАЩИТЫ ИНФОРМАЦИИ ОТ РАДИОТЕХНИЧЕСКОЙ РАЗВЕДКИ

Радиотехническая разведка (РТР) это пассивная разновидность радиоэлектронной разведки (РЭР), которая обеспечивает получение сведений о противнике путем обнаружения и анализа сигналов, излучаемых радиоэлектронными системами (РЭС) локации, навигации, управления и средствами радиоэлектронной борьбы (РЭБ), а также радиоизлучений технических устройств и технологического оборудования электрогенераторов и электродвигателей, трансформаторов, реле, коммутирующих устройств, систем зажигания двигателей внутреннего сгорания и т.д.

Средства РТР используются для определения назначения, типа

иместоположения РЭС по данным измерения параметров принятых сигналов; вскрытия дислокации и назначения военных (В) и военнопромышленных объектов (ВПО); определения состава группировок

идеятельности вооруженных сил; вскрытия систем радиотехнического обеспечения ПСО, ПРО и ПКО; определения состояния и перспектив развития радиоэлектронного вооружения.

3.1. Основные характеристики каналов утечки информации применительно к радиотехнической разведке

Применительно к РТР канал утечки информации представляет собой разведывательное устройство (разведывательный приемник) с соответствующими характеристиками и среду распространения сигнала. На рис. 3.1. представлена структурная схема канала утечки информации

Антенна |

|

ФВЧ |

|

Усилитель |

|

Пороговое |

|

|

|

|

сигнала |

|

устройство |

|

|

|

|

|

|

|

Рис.3.1. Схема канала утечки информации

35

В случае разведки сигнал характеризуется мощностью излуче-

ния P сигнала, частотой сигнала |

f , шириной спектра сигнала f , |

координатой точки излучения ( , |

) . |

Для того, чтобы принять такой сигнал на приемной стороне должны быть выполнены условия частотной и пространственной избирательности, т.е. необходимо выделить сигнал в пространстве частот (частотная селекция), произвести пространственную селекцию с помощью ориентированной антенны с узкой диаграммой направленности (ДНА), а также выделить сигнал на уровне шумов.

Приемник в этом случае должен обеспечивать требуемые значения следующих характеристик:

- направленность антенны GаПР ;

- полоса принимаемого сигнала f ;

-чувствительность порогового устройства РПР min .

Атакже должен обеспечиваться коэффициент несовпадения ши-

рины спектра у приѐмника и передатчика К |

|

f ПР |

. |

f |

|

||

|

fс |

||

|

|

||

Среда в данном случае определяет условия распространения сигнала. На качество распространения влияет расстояние R от источника сигнала до антенны разведывательного приемника. Чем больше R, тем меньше мощность сигнала, проходящего через единичную площадку на расстоянии R. Также необходимо учитывать

коэффициент усиления антенны Ga - число, показывающее во

сколько раз больше излучение в пределах главного лепестка.

При прохождении сигнала в среде распространения происходит ослабление его излучения за счѐт рефракции волн (отражение волн в пределы невидимости антенны), которая оценивается коэф-

фициентом рефракции (F a ) P . Кроме того, происходит поглощение

радиоволн атмосферой, электромагнитное взаимодействие с кислородом, водородом и водой. Чем больше путь распространения волн в атмосфере, тем больше они поглощаются. Численно такие явления

36

характеризуются коэффициентом поглощения (F a ) П .

На качество приема сигнала также влияет уровень боковых лепестков антенны передатчика К , коэффициент полезности антенны передатчика ПЕРЕ , коэффициент несовпадения поляризации приѐмника и передатчика  .

.

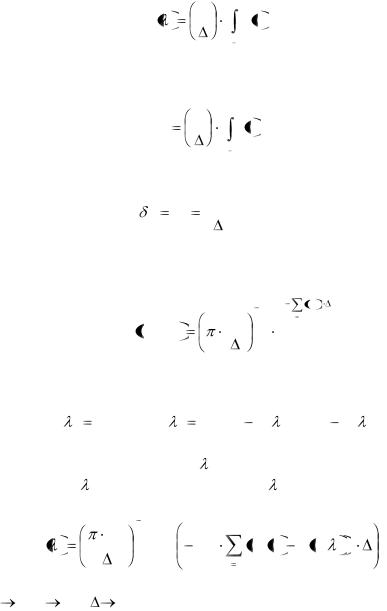

Мощность сигнала на входе решающего устройства определяется как

Pc |

P Ga GaПП (F a ) p (F a ) П |

ПЕРЕ ПР |

. |

(3.1) |

|

|

|||

4 R2 К |

|

|||

|

|

|

|

Учитывая, что уровень шумов определяется чувствительностью, отношение сигнал\шум будет определятся следующим образом

q |

Pc |

. |

(3.2) |

|

PПР min |

||||

|

|

|

Результат эффективности приѐмника определяется энергетикой сигнала на входе.

3.2.Математическая модель каналов утечки информации применительно к радиотехнической разведке

Пусть приѐмник зарегистрировал выброс электромагнитной энергии, необходимо установить, что это есть – сигнал или шум.

В любом принятом сигнале S(t) есть неизвестный параметр J, несущий информацию, которым характеризуется амплитуда, частота или фаза сигнала, со своим законом распределения вероятности

. В этом случае принятый сигнал можно рассматривать как функцию времени и  - S(t, ) .

- S(t, ) .

При передаче сигнала S(t) в канале связи на него накладыва-

37

ются шумы n(t). На входе приѐмника действует уже их сумма E(t) = S(t) + n(t). При передаче параметра J с априорной плотностью распределения Wapr ( ) на выходе получаем некоторое множество зна-

чений U.

Сигнал, действующий на входе приѐмника

|

E(t) = S(t) + n(t), |

(3.3) |

|

характеризуется |

апостериорной |

плотностью |

распределения |

Waps ( / E1...Em ) . Для того чтобы узнать переданную информацию,

необходимо оперировать уже с Waps ( / E1...Em ) . Связь и E1 … Em характеризуется совместным законом плотности распределения

Waps ( |

/ E1...Em ) |

Wm (E1...Em )Wapr ( |

) |

или |

|

|

|

Waps ( |

/ E1...Em ) |

W (E1...Em / )Wapr ( |

) |

Wm не зависит от J и информации не несѐт. Следовательно, является величиной постоянной

Wm = 1/К W(E1 … Em / )

W(E1 … Em / )

и представляет собой функцию правдоподобия.

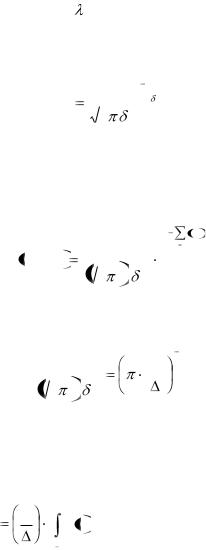

Условия плотности вероятности получены реализацией от оцениваемого параметра - L( ). С учѐтом этого

Waps ( ) KWapr ( )L( ) |

(3.4) |

Так как Wapr ( ) заранее известна, то вся полезная информация о сигнале и принятие решения содержащаяся в L( ) связана с апо-

38

стериорной вероятностью.

Рассмотрим вычисление L( ) при условии, что шум белый, а Еi независимы между собой. Белый шум имеет нормальный закон распределения

|

|

|

|

|

(n )2 |

|

|

|

1 |

|

|

i |

|

W (n ) |

|

|

e 2 2 |

(3.5) |

||

|

|

|

||||

i |

2 |

|

|

|

|

|

|

|

|

|

|

|

|

Следовательно, совместный закон распределения определяется следующим образом:

|

|

|

|

|

|

|

m |

|

|

|

|

|

|

|

|

|

|

n |

2 |

|

|

|

|

|

|

|

|

|

|

i |

|

|

|

|

1 |

|

|

|

i 1 |

|

|

|

|

W n ...n |

|

|

|

e 2δ2 |

. |

(3.6) |

||||

|

|

|

|

|

||||||

1 m |

2 |

|

m |

m |

|

|

|

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

С учѐтом (3.6) имеем:

|

|

|

|

|

|

|

m |

|

|

|

1 |

|

|

N0 |

|

|

|

|

|

|

|

|

2 |

, |

(3.7) |

||||

|

|

|

|

|

|||||

|

|

|

m |

|

|

|

|

||

2 |

m |

|

где N0 - амплитуда белого шума.

Рассмотрим сигнал E(t) = S(t) + n(t), действующий на интервале времени [t0; t0+T]. Продискретизируем сигнал согласно теореме Котельникова в пределах интервала действия сигнала, при этом бу-

|

1 |

Ti |

|

дем полагать, что Ei |

E t dt – среднее значение за интервал |

||

|

Ti 1

времени [t0; t0+T]. В этом интервале Еi распределено равномерно, тогда непосредственно сам и сигнал будет иметь значение

39

|

|

1 |

|

|

Ti |

|||

|

S |

|

|

E t dt , |

||||

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

Ti 1 |

а для шума выражение примет следующий вид |

||||||||

|

|

1 |

|

|

|

Ti |

||

|

ni |

|

|

|

|

n t dt |

||

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

Ti 1 |

|

Из свойств белого шума известно, что его математическое |

||||||||

ожидание равно нулю, а |

2 n2 |

|

|

|

N0 |

. Так как шум независим, то |

||

|

|

|

|

|||||

|

i |

|

|

|

2 |

|

|

|

|

|

|

|

|

|

|

||

его корреляционная функция также равна нулю.

Тогда с учетом вышеизложенного (3.6) запишется как

|

|

|

|

|

m |

|

|

|

|

|

|

m |

|

n |

2 |

|

|

|

|

|

|

i |

|

|||

|

N0 |

|

|

|

i 1 |

|

|

|

|

2 |

|

|

|

||||

W n1...nm |

e |

N0 |

(3.8) |

|||||

|

|

|||||||

|

|

|

|

|

||||

Известно, что

L( ) W (E1...Em / ) Wm (E1 S ( ),..., Em S ( ))

Если заменить ni на Em - S( ) в (3.8), то получим функцию правдоподобия L( ) для искомого параметра . Следовательно

|

|

|

m |

|

|

|

|

|

|

N0 |

2 |

|

1 |

m |

2 |

|

|

L |

exp |

Ei ti S ti , |

|

|||||

|

|

|

|

|||||

|

|

|

|

|

. (3.9) |

|||

|

|

|

N0 |

|

||||

|

|

|

|

|

i 1 |

|

|

|

При ti 0, m 0 и |

0 осуществляем предельный переход в (3.9), |

|||||||

т.е. мы берѐм конкретную реализацию и считаем для каждого зна-

40