Задание

В ходе выполнения работы студенты должны выполнить следующие задания:

Создать документ (File - New) с произвольной информацией и зашифровать его с помощью ключа алгоритмом RC2 (Encrypt/Decrypt Symmetric (modern) -RC2), посмотреть, как выглядит зашифрованная информация в шестнадцатеричной системе счисления и в виде текста. Сохранить документ в зашифрованном виде, удалив при этом исходный.

Провести анализ зашифрованного документа, посмотреть параметры анализа алгоритма, оценить, сколько времени займет анализ и результаты анализа (Аnalysis - Symmetric Encryption (modern) -RC2)). Попробовать провести анализ алгоритма с помощью ключа другой длины, с помощью частично известного ключа и оценить результаты анализа.

Попробовать расшифровать сохраненный документ с помощью правильного и неправильного ключа, с помощью ключа другой длины ((Encrypt/Decrypt - Symmetric (modern) -RC2).

Создать новый документ и зашифровать его с помощью простого ключа (например, 10 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00). Провести анализ данного документа, оценить результаты анализа.

Повторить выполненные операции для алгоритма RC4.

Попробовать расшифровать сообщение, зашифрованное с помощью алгоритма RC4, алгоритмом RC2, провести анализ зашифрованного сообщения алгоритмом RC2 и наоборот. Сравнить результаты и сделать выводы об отличиях в работе алгоритмов RC2 и RC4.

Практическая часть

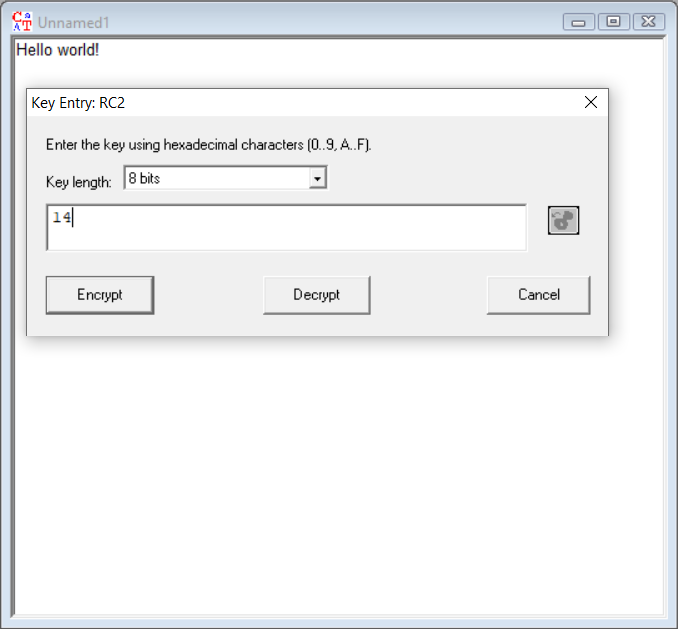

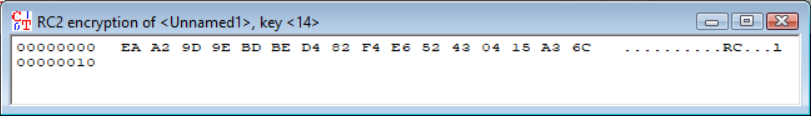

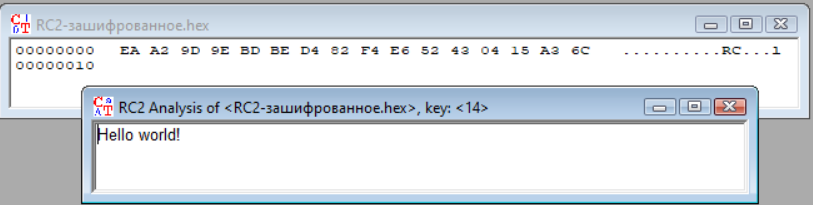

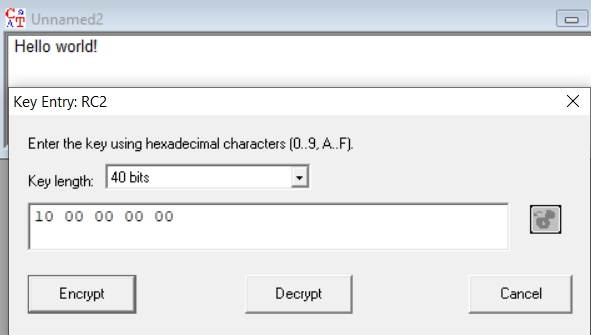

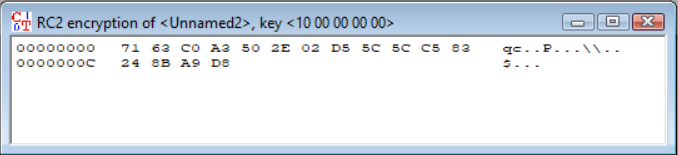

Создадим документ (File - New) с произвольной информацией и зашифруем его с помощью ключа алгоритмом RC2 (Encrypt/Decrypt Symmetric (modern) -RC2), посмотрим, как выглядит зашифрованная информация в шестнадцатеричной системе счисления и в виде текста. Сохраним документ в зашифрованном виде, удалив при этом исходный.

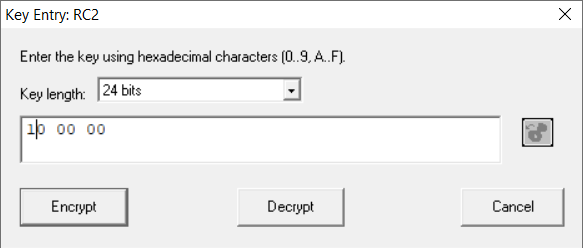

Рисунок 1. Создание документа с конфиденциальной информацией и ввод ключевых данных

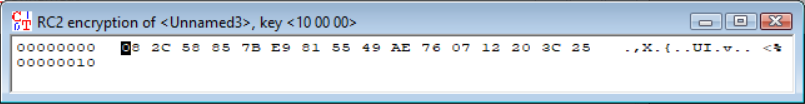

Рисунок 2. Зашифрованная информация в шестнадцатеричном виде

Рисунок 3. Зашифрованная информация в текстовом виде

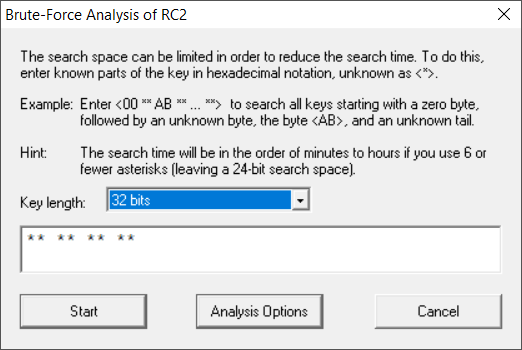

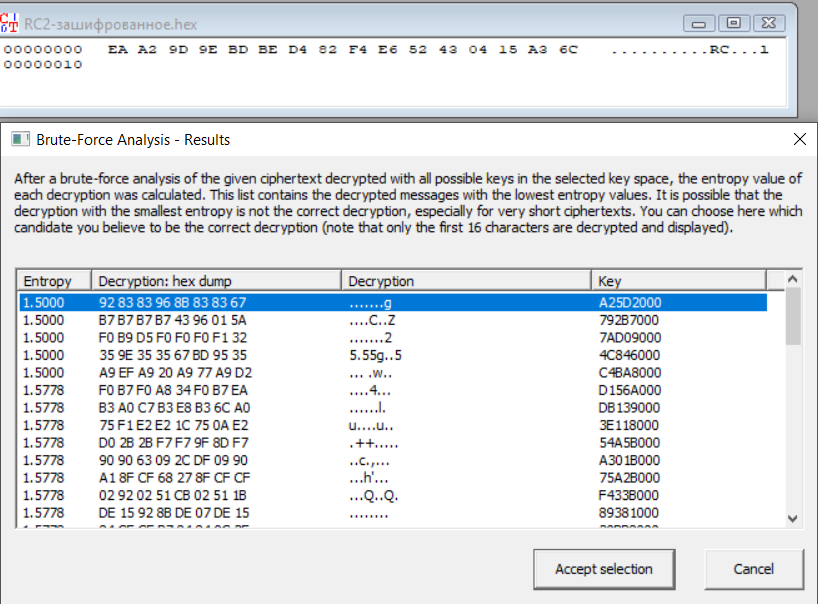

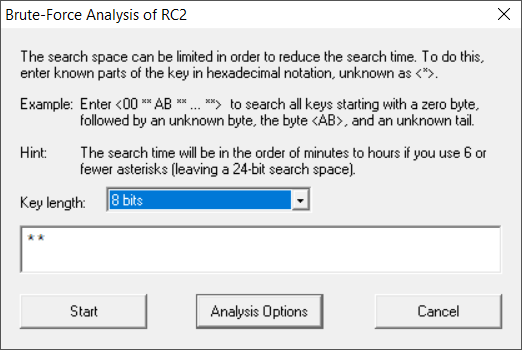

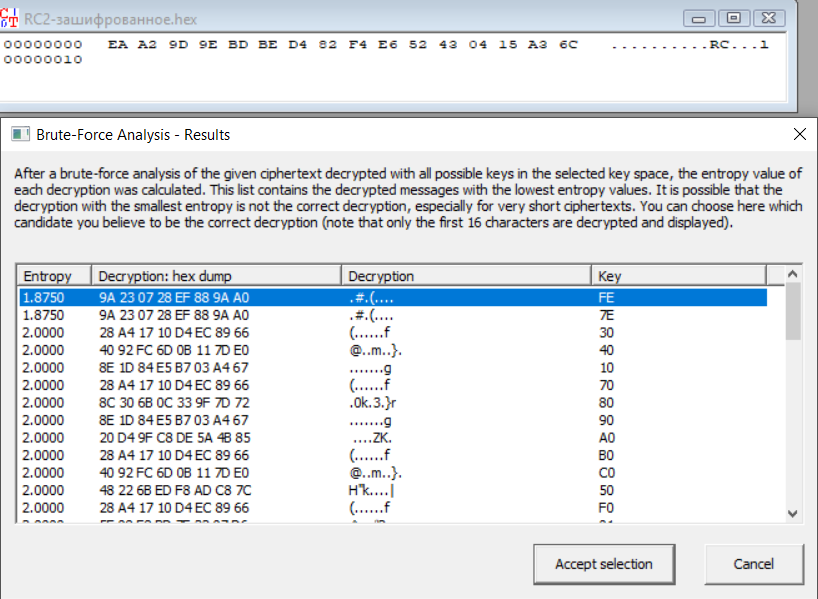

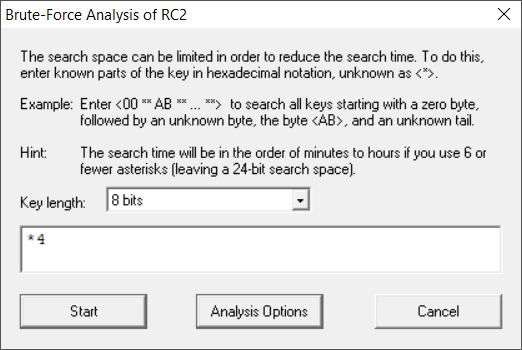

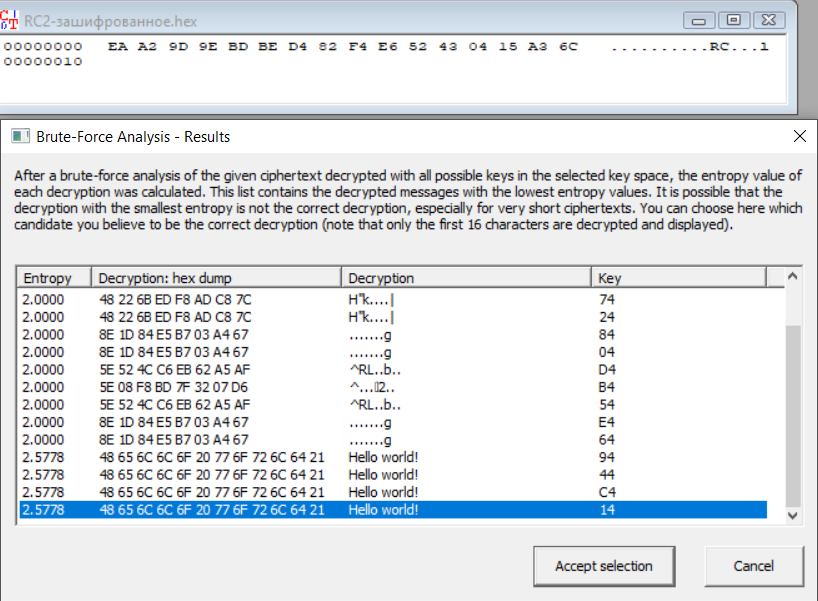

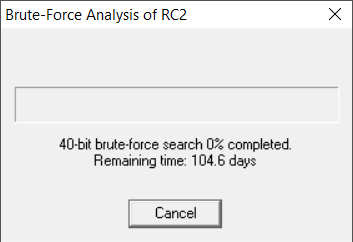

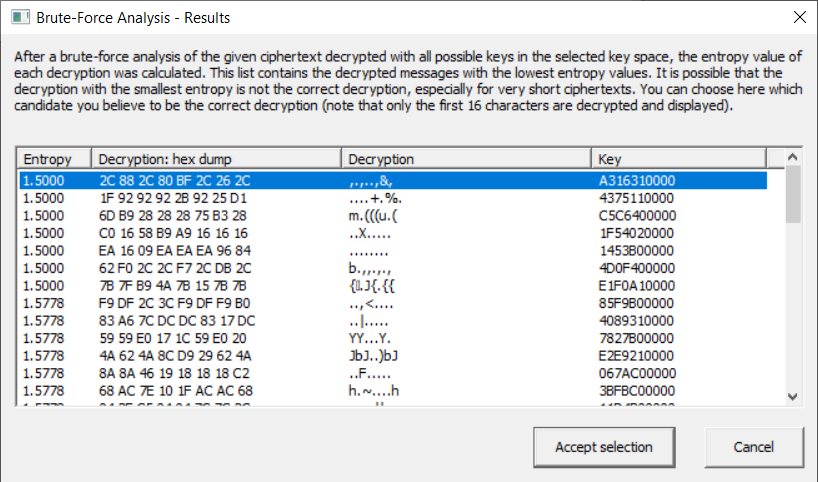

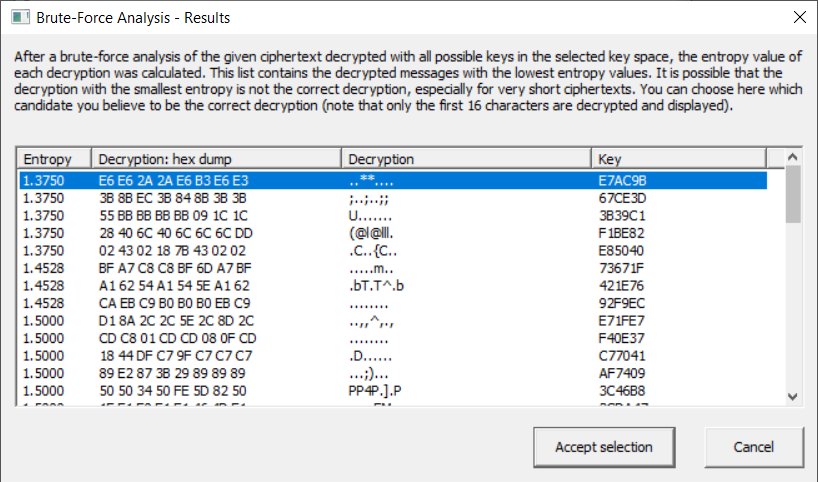

Проведем анализ зашифрованного документа, посмотрим параметры анализа алгоритма, оценим, сколько времени займет анализ и результаты анализа (Аnalysis - Symmetric Encryption (modern) -RC2)). Попробуем провести анализ алгоритма с помощью ключа другой длины, с помощью частично известного ключа и оценим результаты анализа.

Рисунок 4. Анализ ключом неверной длины

Рисунок 5. Подбор возможных вариантов ключей для расшифровки сообщения

Рисунок 6. Анализ ключом верной длины

Рисунок 7. Подбор возможных вариантов ключей для расшифровки сообщения

Рисунок 8. Анализ частично известным ключом

Рисунок 9. Подбор возможных вариантов ключей для расшифровки сообщения

Рисунок 10. Дешифрование верным ключом

В результате анализа верный результат был получен лишь при частично известном ключе. Несмотря на то, что ключ 8-битный, анализ с ключом верной длины не дал положительного результата.

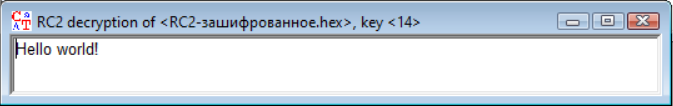

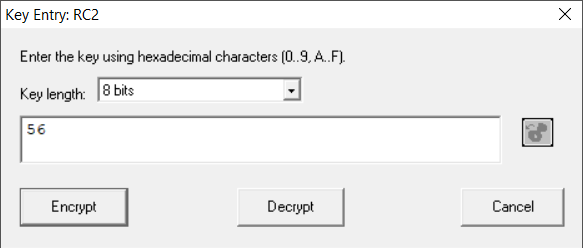

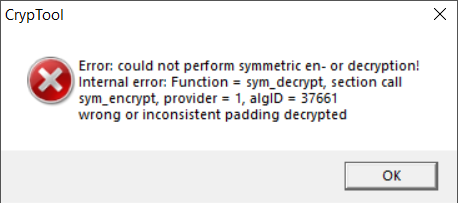

Попробуем расшифровать сохраненный документ с помощью правильного и неправильного ключа, с помощью ключа другой длины ((Encrypt/Decrypt - Symmetric (modern) -RC2).

Рисунок 11. Результат расшифровывания с помощью правильного ключа

Рисунок 12. Ввод неправильного ключа

Рисунок 13. Окно ошибки

Создадим новый документ и зашифруем его с помощью простого ключа (например, 10 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00). Проведем анализ данного документа, оценим результаты анализа.

Рисунок 14. Ввод простого ключа

Рисунок 15. Зашифрованная информация

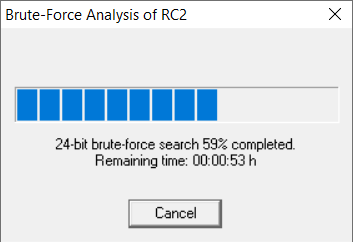

Рисунок 16. Время, требующееся для расшифровки данного сообщения без знания ключа

Рисунок 17. Текст сообщения не раскрыт

Рисунок 18. Ввод простого ключа

Рисунок 19. Зашифрованная информация

Рисунок 20. Время, требующееся для расшифровки данного сообщения без знания ключа

Рисунок 21. Текст сообщения не раскрыт

Анализ зашифрованного письма с 128-битным и 24-битным ключом не дал положительного результата ни в одном случае несмотря на то, что использовался простой ключ.

Повторить выполненные операции для алгоритма RC4.

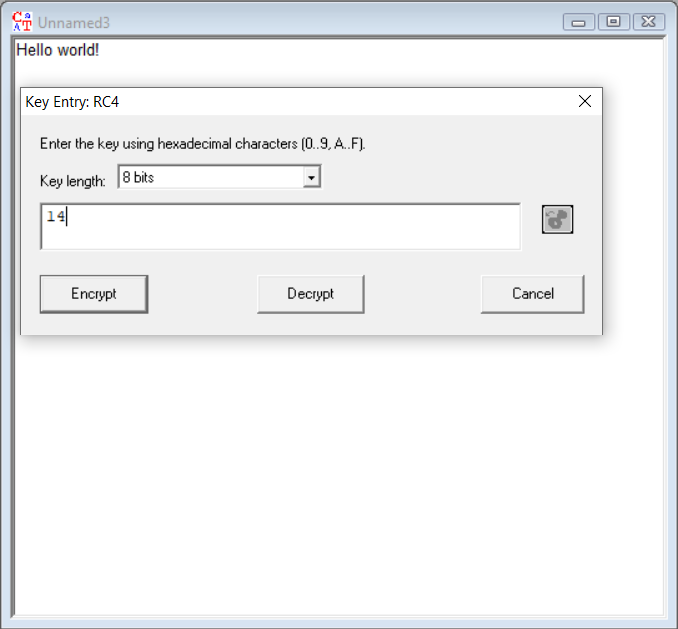

Рисунок 22. Создание документа с конфиденциальной информацией и ввод ключевых данных

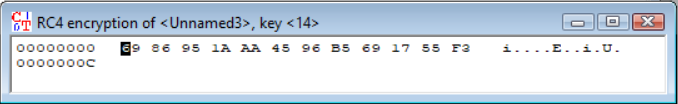

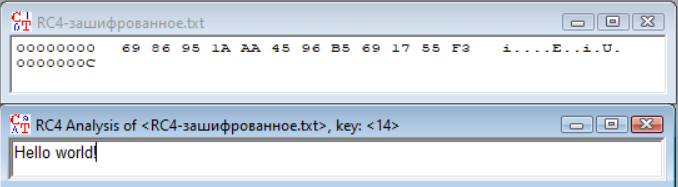

Рисунок 23. Зашифрованная информация в шестнадцатеричном виде

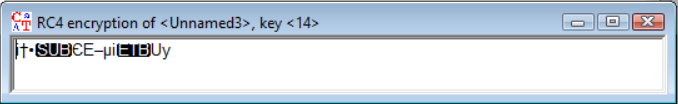

Рисунок 24. Зашифрованная информация в текстовом виде

Рисунок 25. Анализ ключом неверной длины

Рисунок 26. Подбор возможных вариантов ключей для расшифровки сообщения

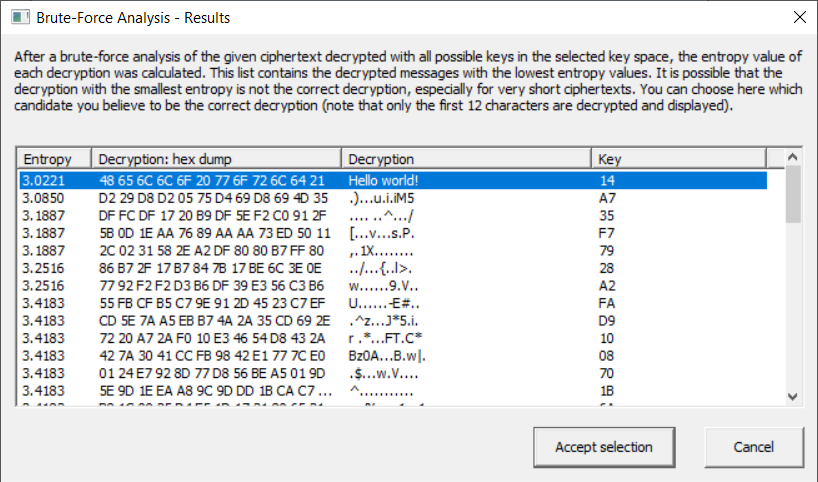

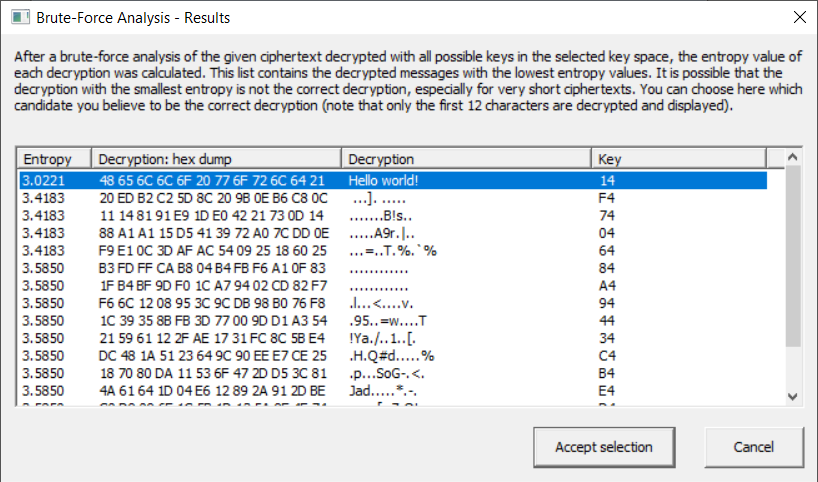

Рисунок 27. Анализ ключом верной длины

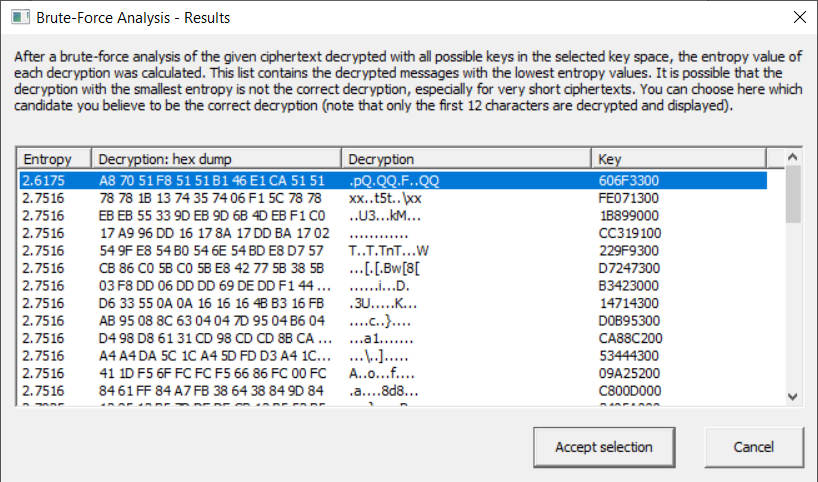

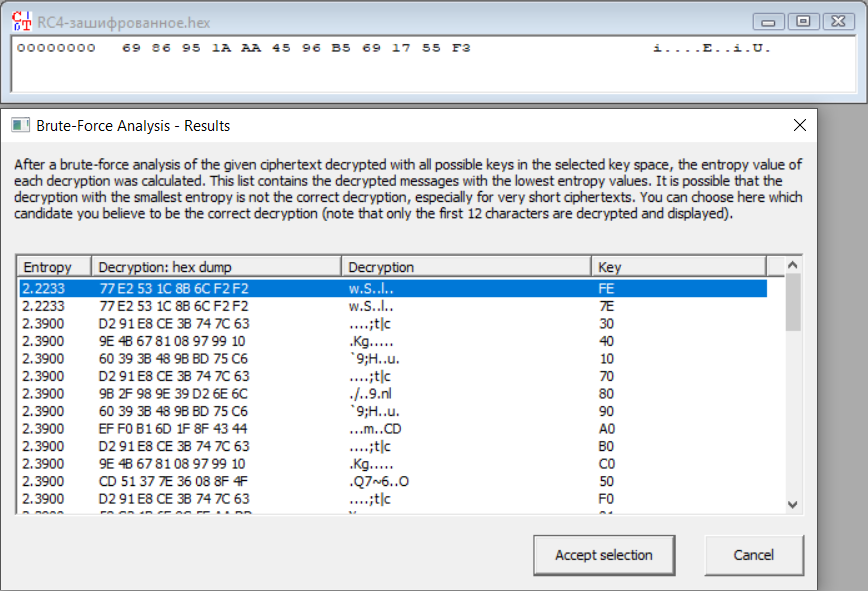

Рисунок 28. Подбор возможных вариантов ключей для расшифровки сообщения

Рисунок 29. Анализ частично известным ключом

Рисунок 30. Подбор возможных вариантов ключей для расшифровки сообщения

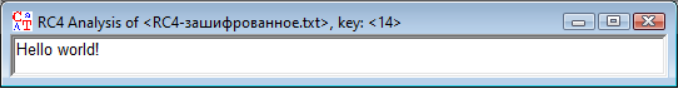

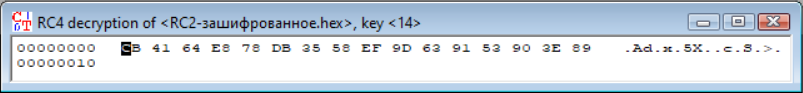

Рисунок 31. Дешифрование верным ключом

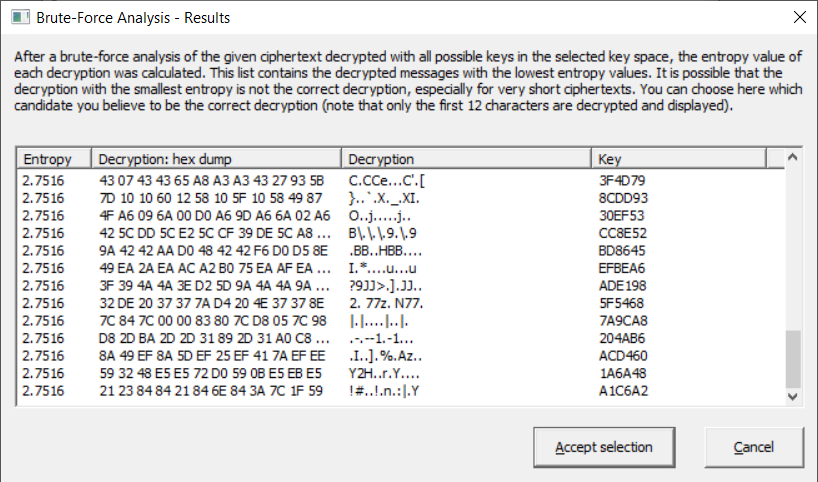

В результате анализа, верный результат был получен при ключе верной длины и частично известном ключе.

Рисунок 32. Результат расшифровывания с помощью правильного ключа

Рисунок 33. Ввод неправильного ключа

Рисунок 34. Результат расшифровывания с помощью неправильного ключа

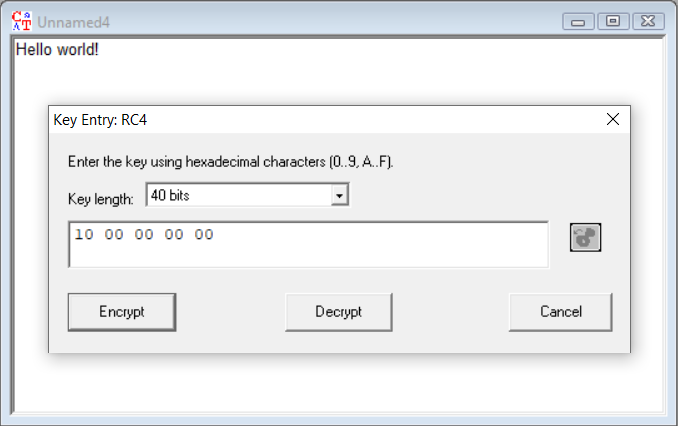

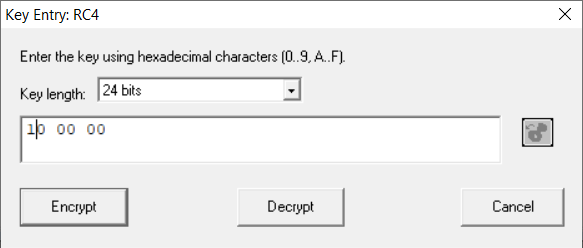

Рисунок 35. Ввод простого ключа

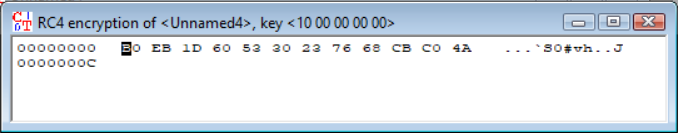

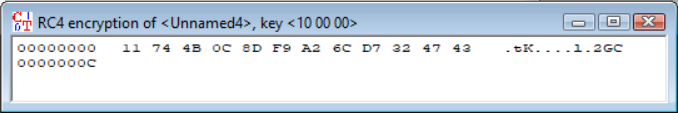

Рисунок 36. Зашифрованная информация

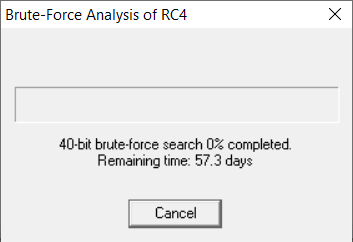

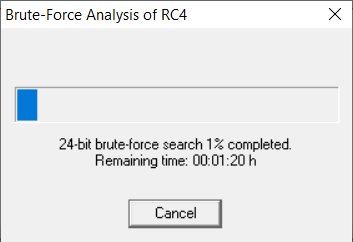

Рисунок 37. Время, требующееся для расшифровки данного сообщения без знания ключа

Рисунок 38. Текст сообщения не раскрыт

Рисунок 39. Ввод простого ключа

Рисунок 40. Зашифрованная информация

Рисунок 41. Время, требующееся для расшифровки данного сообщения без знания ключа

Рисунок 42. Текст сообщения не раскрыт

Анализ зашифрованного письма с 128-битным и 24-битным ключом не дал положительного результата ни в одном случае несмотря на то, что использовался простой ключ.

Попробуем расшифровать сообщение, зашифрованное с помощью алгоритма RC4, алгоритмом RC2, проведем анализ зашифрованного сообщения алгоритмом RC2 и наоборот. Сравним результаты и сделаем выводы об отличиях в работе алгоритмов RC2 и RC4.

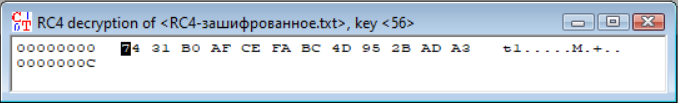

Рисунок 43. Попытка дешифрования алгоритмом RC4 сообщения зашифрованным RC2

Рисунок 44. Попытка дешифрования алгоритмом RC2 сообщения зашифрованным RC4

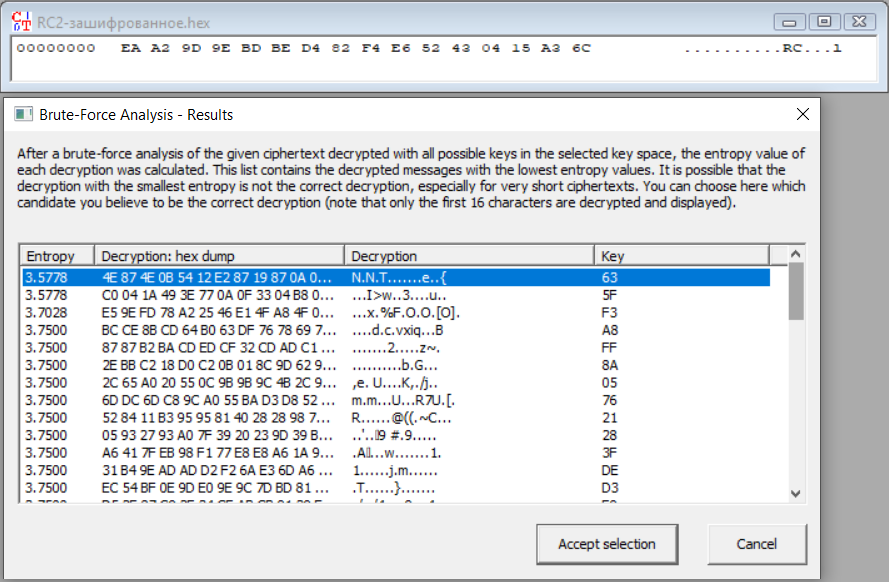

Рисунок 45. Анализ алгоритмом RC2 сообщения зашифрованным RC4

Рисунок 46. Анализ алгоритмом RC4 сообщения зашифрованным RC2

Попытки дешифрования и анализа неверными алгоритмами не дали положительных результатов.

Можно сделать вывод, что в RC2 может декодировать лишь с верным ключом, иначе появляется ошибка, а RC4 выдает расшифровку в любом случае, неважно верную или нет.