- •12.1. Общие характеристики стандарта gsm

- •12.2. Структурная схема и состав оборудования сетей связи

- •12.3. Сетевые и радио интерфейсы

- •12.4. Структура служб и передача данных в стандарте gsm

- •12.5. Структура тdма кадров и формирование сигналов в стандарте gsm

- •12.6. Модуляция радиосигнала

- •12.7. Проблемы безопасности в цифровой сотовой системе связи gsm

12.6. Модуляция радиосигнала

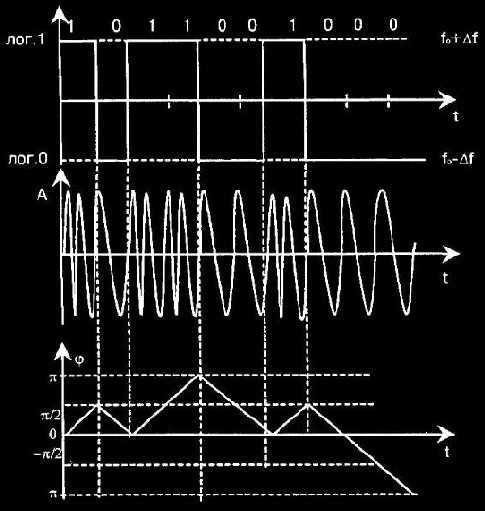

В стандарте GSM применяется спектрально-эффективная Гауссовская частотная манипуляция с минимальным частотным сдвигом (GMSK).

Манипуляция называется «Гауссовской» потому, что последовательность информационных бит до модулятора проходит через фильтр нижних частот (ФНЧ) с характеристикой Гаусса, что дает значительное уменьшение полосы частот излучаемого радиосигнала. Формирование GMSK радиосигнала осуществляется таким образом, что на интервале одного информационного бита фаза несущей изменяется на 90°. Это наименьшее возможное изменение фазы, распознаваемое при данном типе модуляции. Непрерывное изменение фазы синусоидального сигнала дает в результате частотную модуляцию. Применение фильтра Гаусса позволяет при дискретном изменении частоты получить «гладкие переходы».

12.7. Проблемы безопасности в цифровой сотовой системе связи gsm

Базовый принцип доступа – узкополосный многостанционный доступ с временным разделением каналов (TDMA/FDMA) – задает разделение времени передачи/приема на 8 позиций и 124 несущих частоты. Строго определенные несущие частоты и временные позиции облегчают перехват и дешифрацию сообщений.

Применяемая модуляция – Гауссова частотная манипуляция с минимальным частотным сдвигом (GMSK) относительно легко определяется и детектируется.

Кодирование сообщений с использованием RSA алгоритма не обеспечивает надежного скрытия данных, т.к. существующие и постоянно совершенствующиеся алгоритмы взлома (факторизации) требуют увеличения длины ключа до 300 десятичных разрядов, что в данной системе в настоящее время не реализовано и не будет реализовано никогда.

Передача секретных данных из HLR в VLR при выполнении процедуры «блуждания» может привести к перехвату части базы данных или всей базы целиком посредством атаки на каналы связи между различными MSC.

Процедура проверки подлинности абонента недостаточно надежна и может быть скомпрометирована.

Т.к. к базам данных имеется дистанционный доступ, то при определенной вероятности атаки и успешного взлома баз существует реальная опасность вывода из строя системы связи целиком.

Фиксированная иерархическая кадровая структура облегчает перехват и дешифрацию сообщений. Использование номера TDMA кадра в качестве параметра снижает криптостойкость из-за ограниченного размера порядкового номера (максимальный номер 2715647).

Дублирование SIM-карт можно осуществить относительно просто.