- •ВвЕдение

- •1. Основные термины и понятия информационных технологий и систем

- •1.1. Введение в информационные технологии и системы

- •1.2. Понятия “Информационная технология” и “Информационная система”

- •1.3. Составляющие и свойства информационных технологий и систем

- •1.4 Информационные системы в управлении

- •1.5. Классификация информационных систем

- •2.2. Автоматизированные системы управления технологическими процессами

- •2.3. Автоматизированная система управления гибкой производственной системой

- •Виды моделей бд

- •Классификация субд

- •3.2. Хранилища данных

- •Методика (методология) построения Хранилищ данных

- •3.3. Современный рынок хранилищ данных (dwh)

- •Лидеры рынка

- •Основные преимущества Хранилищ данных:

- •3.4. Контрольные вопросы

- •4. Системы электронного документооборота

- •4.1. Автоматизация документооборота

- •4.2. Классификация систем электронного документооборота

- •Российский рынок систем автоматизации делопроизводства

- •4.3. Электронная цифровая подпись

- •4.4. Контрольные вопросы

- •5. Корпоративные информационные системы

- •5.1. Средства автоматизации на этапах жци

- •5.2. Корпоративные информационные системы Понятие и классификация кис

- •Мировой и российский рынок кис

- •Принципы выбора кис

- •Методологии внедрения erp-систем

- •Проблемы развития и внедрения кис на российских предприятиях

- •Эффекты от внедрения erp-систем

- •5.3. Контрольные вопросы

- •6. Классы Информационных систем на предприятии. Автоматизация операционных задач. Системы поддержки принятия решений. Системы анализа данных. Olap-технологии

- •6.1. Аналитическая пирамида

- •6.2. Классы ис на предприятии

- •6.3. Oltp-системы

- •6.5. Системы поддержки принятия решений

- •6.6. Olap-технологии

- •Разновидности многомерного хранения данных

- •6.7. Интеллектуальный анализ данных

- •6.8. Контрольные вопросы

- •7. Системы моделирования бизнес-процессов предприятия

- •7.1. Моделирование бизнес-процессов предприятия

- •7.2. Стандарты idef

- •7.3. Case-технологии

- •7.4. Контрольные вопросы

- •8. Глобальная сеть Интернет

- •8.1. История создания Интернет

- •Административное устройство Интернет

- •8.2. Структура и основные принципы построения сети Интернет

- •8.3. Способы доступа в Интернет

- •8. Беспроводные технологии последней мили:

- •Основные сервисы Интернет

- •Сервисы глобальных сетей

- •8.4. Системы адресации в Интернет

- •8.5. Понятие Интернет-протокола tcp/ip

- •8.6. Поиск информации в Интернет

- •Особая деятельность поисковых систем

- •8.7. Контрольные вопросы

- •9. Сетевые информационные технологии

- •9.1. Аппаратные средства лвс

- •9.2. Средства коммуникации в компьютерных сетях

- •Витая пара

- •Коаксиальный кабель

- •Оптоволоконные линии

- •Радиоканалы наземной и спутниковой связи

- •9.3. Принципы передачи данных в сетях Кодирование информации

- •Методы передачи информации

- •9.4. Организация взаимодействия устройств в сети

- •9.5. Требования к современным лвс

- •9.6. Классификация вычислительных сетей Классификация по территориальному признаку

- •Классификация по масштабу сети

- •Классификация по способу передачи информации

- •Кольцевая топология

- •Логическая кольцевая топология

- •Шинная топология

- •Древовидная структура лвс

- •9.8. Типы построения сетей по методам передачи информации

- •Локальная сеть Arcnet

- •Локальная сеть Token Ring

- •Локальная сеть Ethernet

- •Технологии Fast Ethernet и 100vg-AnyLan

- •Технология Gigabit Ethernet

- •Технология fddi

- •9.9. Контрольные вопросы

- •10.2. Информационные технологии в финансовой деятельности предприятия

- •10.3. Информационные технологии в маркетинговой деятельности предприятия

- •10.4. Информационные технологии в логистической деятельности предприятия

- •10.5. Контрольные вопросы

- •11. Защита информации

- •11.1. Необходимость защиты информации

- •Виды защищаемой информации

- •Классификация мер защиты информации

- •11.2. Законодательные меры защиты информации

- •11.3. Аппаратные методы защиты информации

- •Физические меры защиты информации

- •11.4. Программные методы защиты информации

- •Классификация программных средств защиты информации

- •11.5. Организационные (административные) меры защиты информации

- •11.6. Понятие вредоносных программ

- •Классификация вредоносных программ

- •Классификация вредоносных программ по наносимому ущербу

- •Основные пути заражения

- •11.7. Компьютерные вирусы и средства защиты информации

- •Классификация компьютерных вирусов

- •Средства антивирусной защиты

- •Классификация антивирусных программ по типу действия

- •Виды антивирусных программ

- •11.8. Защита информации в глобальных и локальных сетях

- •Угроза удаленного администрирования

- •Угроза активного содержимого

- •Угроза перехвата или подмены данных на путях транспортировки

- •Угроза вмешательства в личную жизнь

- •11.9. Создание защищённых сетевых соединений

- •Технология vpn

- •Система Kerberos

- •Протоколы ssl/tsl

- •11.10. Контрольные вопросы

- •Заключение

- •Библиографический список

- •Оглавление

- •3 94026 Воронеж, Московский просп., 14

Кольцевая топология

При кольцевой топологии сети рабочие станции связаны одна с другой по кругу, т.е. рабочая станция 1 с рабочей станцией 2, рабочая станция 3 с рабочей станцией 4 и т.д. Последняя рабочая станция связана с первой. Коммуникационная связь замыкается в кольцо.

Сервер

Рис. 9.9. Кольцевая топология

Прокладка кабелей от одной рабочей станции до другой может быть довольно сложной и дорогостоящей, особенно если географически станции расположены далеко от кольца (например, в линию).

Сообщения циркулируют регулярно по кругу (обычно только в одном направлении). Пересылка сообщений является очень эффективной, т.к. большинство сообщений можно отправлять по кабельной системе одно за другим. Очень просто можно реализовать кольцевой запрос на все станции. Продолжительность передачи информации увеличивается пропорционально количеству рабочих станций, входящих в вычислительную сеть.

Основная проблема при кольцевой топологии заключается в том, что каждая рабочая станция должна активно участвовать в пересылке информации, и в случае выхода из строя хотя бы одной из них вся сеть парализуется. Однако неисправности в таких соединениях локализуются легко.

Подключение новой рабочей станции требует краткосрочного выключения сети, т.к. во время установки кольцо должно быть разомкнуто. Ограничения на протяженность вычислительной сети не существует, т.к. оно, в конечном счете, определяется исключительно расстоянием между двумя рабочими станциями.

Логическая кольцевая топология

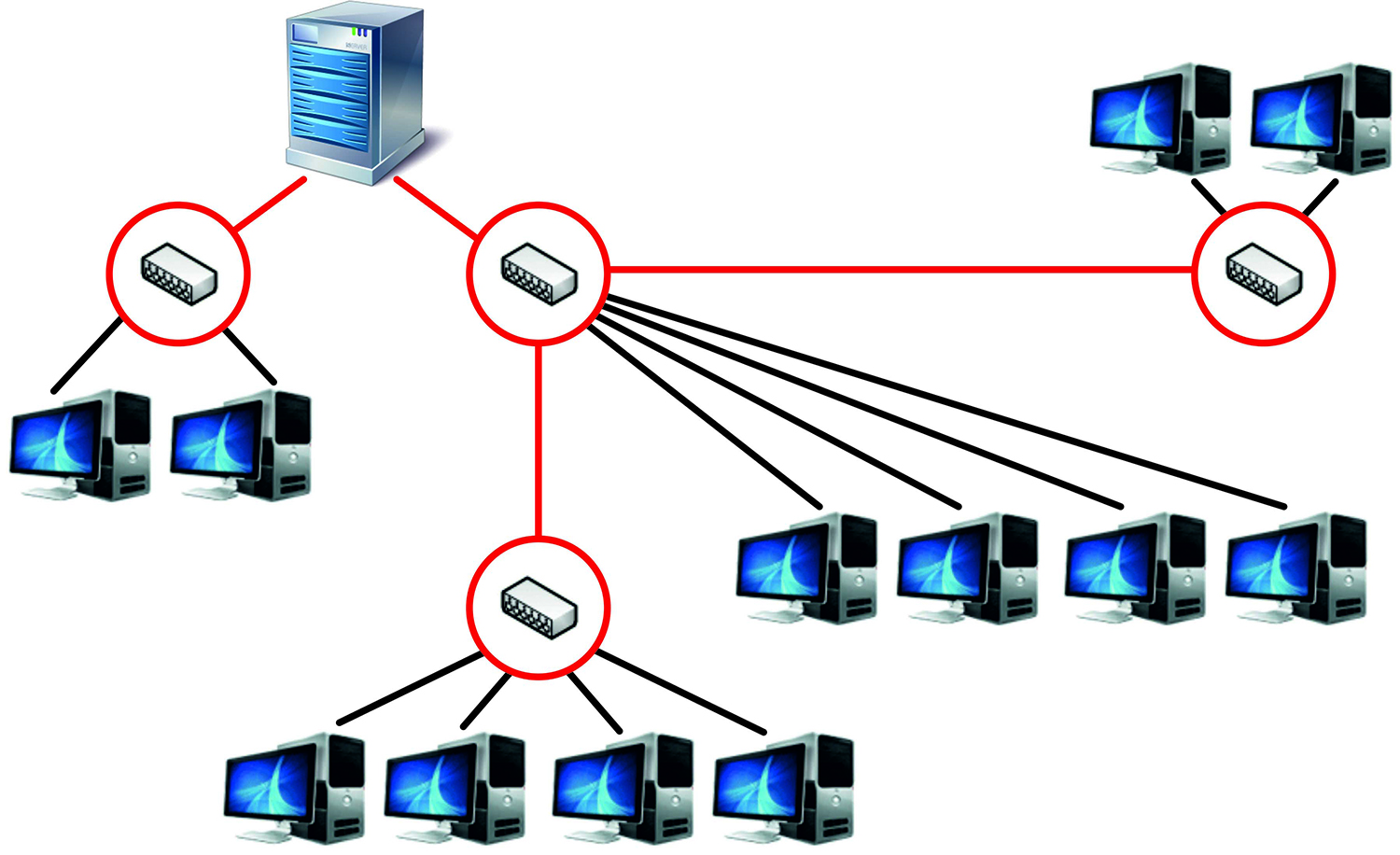

Специальной формой кольцевой топологии является логическая кольцевая сеть (рис. 9.10).

Физически она монтируется как соединение звездных топологий. Отдельные звезды включаются с помощью специальных коммутаторов. Разрыв соединения происходит только для нижерасположенного (ближайшего) узла сети, так что лишь в редких случаях может нарушаться работа всей сети.

Шинная топология

При шинной топологии (рис. 9.11) среда передачи информации представляется в форме коммуникационного пути, доступного для всех рабочих станций и к которому они все должны быть подключены. Все рабочие станции могут непосредственно вступать в контакт с любой другой рабочей станцией, имеющейся в сети.

Сервер

Пассивный

концентратор

Пассивный

концентратор

Активный

концентратор

Активный

концентратор

Рис. 9.10. Логическая кольцевая топология

Сервер

Рис. 9.11. Шинная топология

Основным преимуществом такой схемы являются дешевизна и простота разводки кабеля по помещениям. Также обеспечивается возможность почти мгновенного широковещательного обращения ко всем станциям сети. Самые серьезные недостатки – низкая надежность (любой дефект кабеля или разъема полностью парализует всю сеть) и невысокая производительность, т.к. при таком подключении в каждый момент времени только один компьютер может передавать данные в сеть.

Благодаря тому, что рабочие станции можно включать без прерывания сетевых процессов и коммуникационной среды, очень легко прослушивать информацию, т.е. ответвлять информацию из коммуникационной среды.