- •Введение

- •1. Основные понятия информационной безопасности

- •1.1. Проблема информационной безопасности общества

- •1.2. Определение понятия «информационная безопасность»

- •1.3. Составляющие информационной безопасности

- •1.4. Важность и сложность проблемы информационной безопасности

- •1.4.1. Наиболее опасные угрозы информационной безопасности

- •1.4.2. Внутренние угрозы иб

- •1.4.3. Средства защиты

- •1.5. Сценарии реализации угроз информационной безопасности

- •1.5.1. Разглашение конфиденциальной информации

- •1.5.2. Обход средств защиты от разглашения конфиденциальной информации

- •1.5.3. Кража конфиденциальной информации

- •1.5.4. Нарушение авторских прав на информацию

- •1.5.5. Нецелевое использование ресурсов

- •1.6. Традиционный подход к анализу проблем информационной безопасности

- •1.6.1. Актуальность задач компьютерной безопасности

- •1.6.2. Основные понятия информационной безопасности автоматизированных систем обработки информации

- •1.6.3. Основные угрозы безопасности систем обработки информации

- •1.6.4. Понятие несанкционированного доступа

- •2. Система формирования режима информационной безопасности

- •2.1. Задачи информационной безопасности общества

- •2.2. Уровни формирования режима информационной безопасности

- •2.3. Нормативно-правовые основы информационной безопасности

- •2.3.1. Обзор Российского законодательства

- •2.3.2. Обзор зарубежного законодательства в области информационной безопасности

- •3. Стандарты и спецификации информационной безопасности

- •3.1. Требования безопасности к информационным системам

- •3.1.1. Функциональные требования

- •3.1.2. Требования доверия

- •3.2. Стандарты информационной безопасности распределенных систем

- •3.2.1. Сервисы безопасности в вычислительных сетях

- •3.2.2. Механизмы безопасности

- •3.2.3. Администрирование средств безопасности

- •3.3. Стандарты информационной безопасности в рф

- •3.3.1. Гостехкомиссия и ее роль в обеспечении информационной безопасности в рф

- •4. Уровни информационной безопасности

- •4.1. Административный уровень

- •4.1.1. Политика безопасности

- •4.1.2. Программа безопасности

- •4.1.3. Синхронизация программы безопасности с жизненным циклом систем

- •4.1.4. Понятие об управлении рисками

- •4.2. Процедурный уровень

- •4.2.1. Основные классы мер процедурного уровня

- •4.2.2. Управление персоналом

- •4.2.3 Физическая защита

- •4.2.4 Поддержание работоспособности

- •4.2.5 Реагирование на нарушения режима безопасности

- •4.2.6 Планирование восстановительных работ

- •5. Криптографическая защита информации

- •5.1. Основные принципы криптографической зашиты информации

- •5.1.1. Понятие криптографии

- •5.1.2. Понятия о симметричных и асимметричных криптосистемах

- •5.1.3. Понятие криптоанализа

- •5.1.4. Аппаратно-программные криптографические средства защиты информации

- •5.2. Асимметричные криптосистемы

- •5.2.1. Концепция криптосистемы с открытым ключом

- •5.2.2. Однонаправленные функции

- •5.2.3. Криптосистема шифрования данных rsa

- •5.2.4. Аутентификация данных и электронная цифровая подпись

- •5.2.5. Алгоритм цифровой подписи rsa

- •5.3.Симметричные криптосистемы

- •5.3.1. Понятие о симметричной криптосистеме

- •5.3.2 Шифры перестановки

- •Терминатор прибывает седьмого в полночь

- •Тнпве глеар адонр тиеьв омобт мпчир ысооь

- •Пеликан,

- •Гнвеп лтооа дрнев теьио рпотм бчмор соыьи

- •Тюае оогм рлип оьсв

- •5.3.3. Шифры сложной замены

- •5.3.4. Одноразовая система шифрования

- •5.3.5. Шифрование методом гаммирования

- •5.3.6. Стандарт шифрования данных des

- •6. Компьютерные вирусы и защита от них

- •6.1. Вирусы как угроза информационной безопасности

- •6.1.1. Компьютерные вирусы и информационная безопасность

- •6.1.2. Характерные черты компьютерных вирусов

- •6.1.3. Хронология развития компьютерных вирусов

- •6.2. Классификация компьютерных вирусов

- •6.2.1. Классификация компьютерных вирусов по среде обитания

- •6.2.2. Классификация компьютерных вирусов по особенностям алгоритма работы

- •6.2.3. Классификация компьютерных вирусов по деструктивные возможностям

- •6.3.3. Утилиты скрытого администрирования

- •6.3.4. «Intended»-вирусы

- •6.4. Антивирусные программы

- •6.4.1. Особенности работы антивирусных программ

- •6.4.2. Классификация антивирусных программ

- •6.4.3. Факторы, определяющие качество антивирусных программ

- •6.5. Профилактика компьютерных вирусов

- •6.5.1. Характеристика путей проникновения вирусов в компьютеры

- •6.5.2. Правила защиты от компьютерных вирусов

- •6.6. Обнаружение неизвестного вируса

- •6.6.1. Обнаружение загрузочного вируса

- •6.6.2. Обнаружение резидентного вируса

- •6.6.3. Обнаружение макровируса

- •6.6.4. Общий алгоритм обнаружения вируса

- •7. Информационная безопасность вычислительных сетей

- •7.1.2. Специфика средств защиты в компьютерных сетях

- •7.2. Сетевые модели передачи данных

- •7.2.1. Понятие протокола передачи данных

- •7.2.2. Принципы организации обмена данными в вычислительных сетях

- •7.2.3. Транспортный протокол tcp и модель тср/iр

- •7.3. Модель взаимодействия открытых систем osi/iso

- •7.3.1. Сравнение сетевых моделей передачи данных tcp/ip и osi/iso

- •7.3.2. Характеристика уровней модели osi/iso

- •7.4. Адресация в глобальных сетях

- •7.4.1. Основы ip-протокола

- •7.4.2. Классы адресов вычислительных сетей

- •7.4.3. Система доменных имен

- •7.5. Классификация удаленных угроз в вычислительных сетях

- •По характеру воздействия:

- •По цели воздействия:

- •По условию начала осуществления воздействия

- •По наличию обратной связи с атакуемым объектом:

- •По расположению субъекта атаки относительно атакуемого объекта:

- •По уровню модели iso/osi, на котором осуществляется воздействие:

- •7.6. Типовые удаленные атаки и их характеристика

- •7.6.1. Удаленная атака "анализ сетевого трафика"

- •7.6.2. Удаленная атака «подмена доверенного объекта»

- •7.6.3. Удаленная атака «ложный объект»

- •7.6.4. Удаленная атака «отказ в обслуживании»

- •7.7. Причины успешной реализации удаленных угроз в вычислительных сетях

- •7.8. Принципы защиты распределенных вычислительных сетей

- •8. Обеспечение безопасности глобальных компьютерных сетей

- •8.1. Межсетевые экраны (firewall)

- •8.2. Организация и эксплуатация виртуальных частных сетей (vpn)

- •8.2.1. Определение виртуальных частных сетей

- •8.2.2. Пользовательские vpn

- •8.2.3. Узловые vpn

- •8.2.4. Понятие стандартных технологий функционирования vpn

- •8.2.5. Типы систем vpn

- •8.3. Системы предотвращения вторжений (ids)

- •8.3.1. Общие понятия о функционировании ids

- •8.3.2. Узловые ids

- •8.3.3. Сетевые ids

- •8.3.4. Использование ids

- •9. Безопастное взаимодействие в глобальных компьютерных сетях

- •9.1. Аутефекация и управление сертификатами

- •9.1.1. Цифровые подписи

- •9.1.2. Управление ключами и сертификация ключей

- •9.1.3. Концепция доверия в информационной системе

- •9.1.4. Аутентификация с использованием протоколов открытого ключа

- •9.2. Протокол конфиденциального обмена данными ssl

- •9.3. Обеспечение безопасности беспроводных сетей

- •9.3.1. Угрозы безопасности беспроводных соединений

- •9.3.2. Протокол wep

- •9.3.3. Протокол 802.1x - контроль доступа в сеть по портам

- •10. Информационная безопасность в операционных системах windows

- •10.1. Средства управления безопасностью

- •10.1.1. Система управления доступом

- •10.1.2. Пользователи и группы пользователей

- •10.1.3. Объекты. Дескриптор защиты

- •10.2. Основные компоненты системы безопасности

- •10.2.1. Политика безопасности

- •10.2.2. Ролевой доступ. Привилегии

- •11. Безопасность программного обеспечения

- •11.1. Угрозы безопасности по

- •11.2. Разрушающие программные средства

- •11.3. Модель угроз и принципы обеспечения безопасности по

- •11.4. Основные принципы обеспечения безопасности по на различных стадиях его жизненного цикла

- •11.4.1. Обеспечение безопасности при обосновании, планировании работ и проектном анализе по

- •11.4.2. Обеспечение безопасности по в процессе его разработки

- •11.4.3 Обеспечение безопасности по на этапах стендовых и приемо-сдаточных испытаний

- •11.4.4. Обеспечение безопасности при эксплуатации по

- •11.5. Методы и средства анализа безопасности по

- •Заключение

- •Оглавление

- •1. Основные понятия информационной безопасности 5

- •394026 Воронеж, Московский просп., 14

9.1.3. Концепция доверия в информационной системе

Концепция доверия является основополагающим принципом информационной безопасности и шифрования в частности. Для работы шифрования необходима уверенность в том, что ключ шифра не будет раскрыт, и что используемый алгоритм шифрования является достаточно мощным. В случае с аутентификацией и цифровыми подписями необходима также уверенность в том, что открытый ключ на самом деле принадлежит тому, кто его использует.

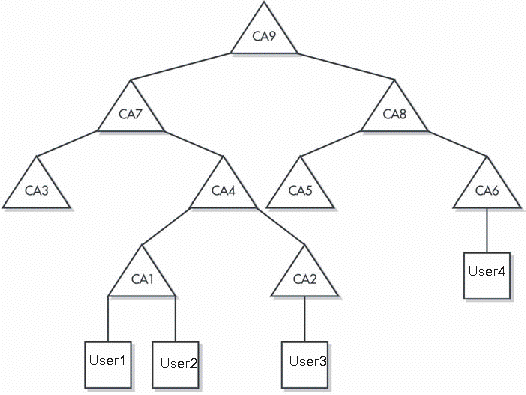

Иерархическая модель доверия наиболее проста для восприятия. Говоря простым языком, в данном случае вы доверяете человеку, который находится выше в иерархической цепи, так как от него было получено соответствующее указание о необходимости доверия. На рисунке 9.4 изображена схема этой модели.

Рис.

9.4. Иерархическая модель доверия

Рис.

9.4. Иерархическая модель доверия

Как видно из рисунка, пользователи User1 и User2 располагаются под CA1. Следовательно, если CA1 говорит, что сертификат открытого ключа принадлежит пользователю User1, пользователь User2 будет верить этому. На практике User2 передает пользователю User1 свой сертификат открытого ключа, подписанный CA1. Пользователь User1 проверяет подпись CA1 с использованием открытого ключа CA1. Так как CA1 находится в иерархии выше, чем User1, то User1 доверяет CA1 и, следовательно, доверяет сертификату пользователя User2.

Если пользователю User1 нужно проверить информацию от пользователя User3, все несколько усложняется. CA1 не знает о пользователе User3, в отличие от CA2. Тем не менее, пользователь User1 не доверяет CA2, так как это бюро сертификатов напрямую не принадлежит цепочке пользователя User1. Следующий уровень вверх по цепочке - CA4. Пользователь User1 может верифицировать информацию от пользователя User3 посредством проверки с помощью CA4 следующим образом.

Пользователь User1 смотрит на сертификат пользователя User3. Он подписан в CA2.

Пользователь User1 получает сертификат пользователя CA2. Он подписан в CA4.

Так как пользователь User1 доверяет CA4, открытый ключ CA4 может использоваться для верификации сертификата CA2.

Как только сертификат CA2 верифицирован, пользователь User1 может верифицировать сертификат пользователя User3.

Как только будет верифицирован сертификат пользователя User3, пользователь User1 может использовать открытый ключ пользователя User3 для верификации данных.

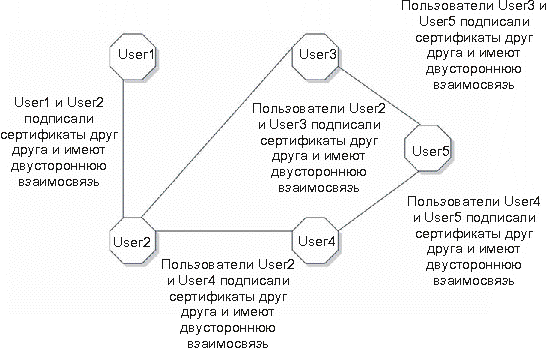

Сетевая модель доверия

Сеть с доверием представляет собой альтернативную модель доверия. Эта концепция была впервые использована в технологии Pretty Good Privacy (PGP).

Сетевая модель доверия заключается в том, что каждый пользователь сертифицирует свой сертификат и передает его известным ассоциированным объектам. Эти объекты могут подписать сертификат другого пользователя, так как он известен (см. рис. 9.5).

Рис.

9.5. Сетевая модель доверия

Рис.

9.5. Сетевая модель доверия

В данной модели не существует центрального бюро сертификатов. Если пользователю User1 требуется верифицировать информацию, поступающую от пользователя User2, он запрашивает сертификат пользователя User2. Так как пользователь User1 знает пользователя User2, то доверяет сертификату и даже может его подписать.

Теперь рассмотрим ситуацию, в которой User1 получает информацию от User3. Пользователь User3 не известен пользователю User1, но у пользователя User3 есть сертификат, подписанный пользователем User2. Таким образом, рассматриваемая модель распространяется на всю компьютерную сеть. Единственным решением, которое должно приниматься в процессе работы, является число переходов, которому доверяет пользователь. Как правило, это число равно 3 или 4. Кроме того, может возникнуть ситуация, в которой для установления доверия другому пользователю есть два пути. Например, User2 может использовать два пути установления доверия с пользователем User5: один через пользователя User3 и другой через пользователя User4. Так как оба пользователя User3 и User4 сертифицируют пользователя User5, пользователь User2 может быть уверен в сертификате пользователя User5.

Главной проблемой, связанной с данной моделью доверия, является недостаток масштабируемости. Так как модель сети состоит из двусторонних взаимоотношений, каждый пользователь должен иметь некоторое число таких взаимосвязей, чтобы пользоваться в сети каким-либо доверием. На практике такие взаимосвязи могут отсутствовать, так как большинство пользователей работают с небольшим числом связей и редко выходят на уровень трех или четырех переходов.