Основы построения и эксплуатации защищенных телекоммуникационных систем. Павлов В.А., Пятунин А.Н

.pdfМИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РОССИЙСКОЙ ФЕДЕРАЦИИ

Воронежский государственный технический университет

В.А. Павлов А.Н. Пятунин

ОСНОВЫ ПОСТРОЕНИЯ И ЭКСПЛУАТАЦИИ ЗАЩИЩЕННЫХ ТЕЛЕКОММУНИКАЦИОННЫХ СИСТЕМ

Утверждено Редакционно-издательским советом университета в качестве учебного пособия

Воронеж 2004

УДК 519.6: 681.322

Павлов В.А., Пятунин А.Н. Основы построения и эксплуатации защищенных телекоммуникационных систем: Учеб. пособие. Воронеж: Воронеж. гос. техн. ун–т, 2004. 126 с.

В учебном пособии содержится краткий теоретический материал по вопросам построения и эксплуатации защищенных телекоммуникационных систем. В пособии рассматриваются вопросы, связанные с особенностями проектирования, реализации и эксплуатации защищенных телекоммуникационных систем, основы криптографической защиты каналов связи. В качестве отдельного раздела пособия выделено рассмотрение основ теории надежности, в приложении приведены примеры и задачи по теории надежности.

Учебное пособие соответствует требованиям Государственного образовательного стандарта высшего профессионального образования по направлению 090100 «Информационная безопасность», специальности 090106 «Информационная безопасность телекоммуникационных систем», дисциплина «Основы технической эксплуатации защищенных телекоммуникационных систем».

Учебное пособие подготовлено в электронном виде в текстовом редакторе Microsoft Word 2003 и содержится в файле

POSOBIE.ZIP.

Табл. 7. Ил. 11. Библиогр.: 22 назв.

Научный редактор: к-т техн. наук, доцент Толстых Н.Н. Рецензенты: НТС ФГУП «Воронежский НИИ связи»;

член корр. РАН, д-р техн. наук, проф. Борисов В.И.

©Павлов В.А., Пятунин А.Н., 2004

©Оформление. Воронежский государственный технический университет, 2004

1

В.А. Павлов А.Н. Пятунин

ОСНОВЫ ПОСТРОЕНИЯ И ЭКСПЛУАТАЦИИ ЗАЩИЩЕННЫХ ТЕЛЕКОММУНИКАЦИОННЫХ СИСТЕМ

Учебное пособие

Воронеж 2004

2

ВВЕДЕНИЕ

Телекоммуникационные системы (ТКС) различного назначения уже давно стали жизненно необходимыми практически во всех областях деятельности человека. При этом быстрое развитие телекоммуникационных технологий, сопровождающееся значительной автоматизацией функционирования, а также существенное расширение области применения и функциональных возможностей привело к формированию целого комплекса новых дополнительных требований к применяемым технологиям и технике информационного обмена.

Основные из этих требований можно сформулировать следующим образом:

получатель сообщения должен быть уверен в истинности отправителя, то есть в том, что отправитель – это то лицо, за которое он себя выдает;

отправитель сообщения должен быть уверен в истинности получателя;

получатель должен быть уверен в истинности полученного сообщения, то есть в том, что принятые данные идентичны отправленным;

отправитель должен быть уверен в истинности доставленного сообщения;

отправитель должен быть уверен в своевременности доставки сообщения;

и отправитель, и получатель должны быть уверены в том, что никто кроме них двоих (и, возможно, специального посредника) не знает о факте передачи сообщения; и отправитель, и получатель должны быть уверены в

том, что никто кроме них двоих (и, возможно, специального посредника) не ознакомился с содержимым сообщения.

3

Необходимость реализации указанных (а также ряда дополнительных) требований приводит к формированию в ТКС новых системных свойств, направленных на защиту передаваемой, хранящейся и обрабатываемой в системе информации. При этом проектирование, создание и эксплуатация защищенных ТКС приобретает целый ряд новых особенностей, не свойственных обычным ТКС, которым и посвящено данное учебное пособие.

Пособие состоит из 3 разделов и приложения. В первом разделе раскрывается понятие защищенной ТКС, а также выполняется обзор распространенных в настоящее время стандартов, регламентирующих создание и эксплуатацию таких систем.

Во втором разделе рассматриваются методы криптографической защиты телекоммуникаций с точки зрения как защиты, так и ее преодоления (нарушения). В основе рассмотренного подхода лежит шенноновский подход к информации и энтропии, позволяющий ввести и обосновать численные характеристики криптостойкости системы. В заключение раздела приводится краткий обзор существующих криптографических алгоритмов.

В третьем разделе рассматриваются основы теории надежности, представляющей собой законченный математический аппарат для анализа возможности системы выполнять заданные функции и поддерживать требуемые параметры функционирования. Раскрывается важность обеспечения надежности функционирования защищенных ТКС, рассматриваются методы статистического оценивания наработки по результатам испытаний.

4

1. ПОНЯТИЕ ЗАЩИЩЕННОЙ ТЕЛЕКОММУНИКАЦИОННОЙ СИСТЕМЫ

1.1. Обобщенная структурно-функциональная схема телекоммуникационной системы

В данном пособии ТКС рассматривается в наиболее общем смысле как система передачи сообщений. Сообщение содержит в себе информацию, которую необходимо передать от отправителя (источника сообщений) к получателю информации. При этом под информацией в простейшем случае понимается совокупность сведений о каких-либо событиях, явлениях или фактах, которые получателю заранее неизвестны1.

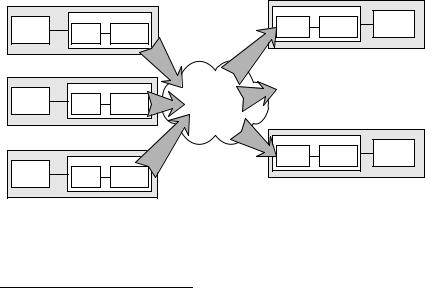

Схема типовой ТКС приведена на рис. 1.

|

Передатчик |

||

Источник |

|

Генератор |

|

сообщений |

Кодер |

||

сигнала |

|||

|

|

||

Приемник |

|

||

|

Решающее |

Получатель |

|

Декодер |

сообщений |

||

устройство |

|||

|

|

||

|

Передатчик |

|

||

Источник |

|

Генератор |

Канал связи |

|

сообщений |

Кодер |

|||

сигнала |

|

|||

|

|

|

||

|

|

|

|

|

|

|

|

|

Приемник |

|

Получатель |

|

|||

|

|

|

Решающее |

|

|

|

|

|

Декодер |

|

|

|

сообщений |

|

|

|

|

устройство |

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Передатчик |

||

Источник |

|

Генератор |

|

сообщений |

Кодер |

||

сигнала |

|||

|

|

||

Приемник |

|

||

|

Решающее |

Получатель |

|

Декодер |

сообщений |

||

устройство |

|||

|

|

||

Рис. 1. Схема ТКС

1 Более точное определение информации будет приведено и рассмотрено в следующем подразделе.

5

Источник сообщений генерирует случайную последовательность некоторых элементов u1,u2,...,un (последовательность слов, букв, цифр). Кодирующее устройство осуществляет преобразование этой последовательности по определенному закону в другую последовательность a1,a2,...,am. Генератор сигнала преобразует элементы передаваемого кода в сигналы, удобные для передачи по каналу. Совокупность кодера и генератора сигналов образует передатчик.

Канал связи представляет собой среду, используемую для передачи сигналов от передатчика к приемнику. Последний осуществляет обратное преобразование, пытаясь восстановить для получателя сообщений отправленную последовательность.

Изображенная на рис. 1 схема дает лишь простейшее представление о современных ТКС. Применяемые в настоящее время системы с высоким уровнем автоматизации обычно реализуют дополнительные функции обработки, хранения, альтернативного представления передаваемой информации. Однако главной особенностью любой ТКС независимо от ее сложности является наличие канала связи, то есть некоторого информационного пространства, сравнительно открытого для доступа (вмешательства) извне.

Возможность ограничения доступа в информационное пространство ТКС или, точнее, возможность регламентирования такого доступа в соответствии с некоторыми заданными правилами (требованиями), является главной отличительной особенностью защищенной ТКС. Это позволяет определить защищенную ТКС как ТКС с регламентированным (ограниченным) доступом к собственному информационному пространству.

Всоответствии с таким определением, объектом защиты

вТКС выступает информационное пространство системы, формируемое циркулирующей в ТКС информацией. Чрезвычайно существенно, что ценность (значимость, полезность) информации, циркулирующей (передаваемой, обрабатываемой, хранящейся) в ТКС зачастую оказывается выше (или, по край-

6

ней мере, на уровне) стоимости самой системы, что практически всегда однозначно расставляет приоритеты защиты2.

Поэтому исследование защищенных ТКС целесообразно начать с четкого определения понятия информации.

1.2.Понятие информации

Внастоящее время существует целый ряд независимых определений понятия информация, выделяющих те или иные составляющие этого термина. А именно:

1)совокупность каких-либо сведений, знаний о чемлибо;

2)сведения, являющиеся объектом хранения, передачи, переработки;

3)совокупность количественных данных, выраженных цифрами, таблицами, графиками и используемых при сборе и обработке каких-либо сведений;

4)сведения, сигналы об окружающем мире, которые воспринимаются системой в процессе ее жизнедеятельности (например, слуховые и зрительные восприятия человека);

5)совокупность химически закодированных сигналов, передаваемых от одной системы к другой (например, в биологии – передача признаков наследственности от родителей к потомкам);

6)в математике, кибернетике – количественная мера изменения энтропии;

7)в философии – свойство материальных объектов и процессов сохранять и порождать определенное состояние, причем это свойство может в различных ве- щественно-энергетических формах передаваться от одного объекта (системы, подсистемы) к другому.

2 Хотя имеет место и обратное соотношение, рассматриваемое ниже.

7

Нетрудно заметить, что во всех приведенных определениях (кроме 7) информация представляется как некоторая обобщающая категория, которую можно объяснить через более простые категории (например, 3). В последнем (седьмом) определении информация представлена как некая изначальная категория, которую можно воспринять только через ее свойства.

Такая изначальность, неопределимость ни через что информации в седьмом толковании заставляет рассматривать ее как категорию материальную или как некоторое атрибутивное (неотъемлемое) свойство материи, образующей систему. Это следует из того, что информация в седьмом смысле проявляется в тенденции материи к организации. Такая информация физически определяет предсказуемость свойств и поведения объекта (системы) во времени: чем выше уровень организации, то есть чем большей информацией в седьмом смысле обладает система, тем менее она подвержена влиянию среды и возмущений.

Помимо представленных, существуют и другие определения информации, более адекватные в том или ином контексте использования. При этом в данном пособии под информа-

цией будет пониматься зафиксированное изменение свойств объекта при взаимодействии с другими объектами, количественно или качественно выраженное на сигнальном (энергетическом), семантическом (понятийном, смысловом) и прагма-

тическом (целевом) уровнях. По мнению авторов, такое определение наиболее полно отражает сущность понятия информа-

ция.

Во-первых, информация непосредственно связана с изменением. Постоянное, неизменное свойство объекта в принципе не несет информации. Примером является бесконечно существующий гармонический сигнал: он сам по себе не несет никакой информации. Для переноса информации сигнал модулируется, при этом изменяются те или иные его параметры: амплитуда, частота, фаза, длительность.

8

Однако сам сигнал, даже модулированный, не есть информация. Изменения сигнала должны носить какой-то смысл, должны быть интерпретированы. Например, диалог на неизвестном иностранном языке не несет для слушателя никакой информации. Можно было бы возразить, что сам факт разговора – это тоже информация, однако и это нельзя утверждать с уверенностью: возможно, разговаривающие лишь имитируют диалог, произнося бессмысленные буквосочетания. Подобная защита (генерация ложного трафика) эффективно используется в телекоммуникационных системах для скрытия самого факта передачи информации.

Наконец, последнее недостающее звено в цепи: прагматика или целевой аспект. Изменяющийся сигнал с определенной структурой должен инициировать какие-то действия. Возвращаясь к примеру с диалогом, теперь уже на известном языке, следует ожидать от него какой-то результат. Например, разговор о вашем увольнении или, наоборот, повышении по службе, наверняка вызовут различную реакцию. С другой стороны, совершенно безразличный вам разговор, скорее всего, будет расценен как неинформативный.

Таким образом, информация – это многоуровневое понятие, причем существующие телекоммуникационные системы с высоким уровнем автоматизации, в отличие от существовавших ранее, «понимают» все 3 уровня. Современные ТКС не только передают, принимают и обрабатывают сигнал, они также интерпретируют структуру сигналов (например, выделяют заголовки пакетов и осуществляют маршрутизацию), синтезируют и исполняют командные последовательности, управляющие функционированием самой ТКС.

Эта особенность привела к формированию новых угроз безопасности информации в ТКС, не сводимых к энергетическому воздействию на канал связи (радиоэлектронной борьбе). Соответственно, необходимость эффективного противодействия таким угрозам привело к проблеме обеспечения информационной безопасности.

9