Секьюрити / securityLAB2

.docxМИНИСТЕРСТВО ОБРАЗОВАНИЯ и НАУКИ

КЫРГЫЗСКОЙ РЕСПУБЛИКИ

КЫРГЫЗСКИЙ ГОСУДАРСТВЕННЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ им. И. РАЗЗАКОВА

ФАКУЛЬТЕТ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ

КАФЕДРА «ИНФОРМАТИКА И ВЫЧИСЛИТЕЛЬНАЯ ТЕХНИКА»

Отчет

Лабораторная работа 2

Бишкек 2020

Локальная политика безопасности

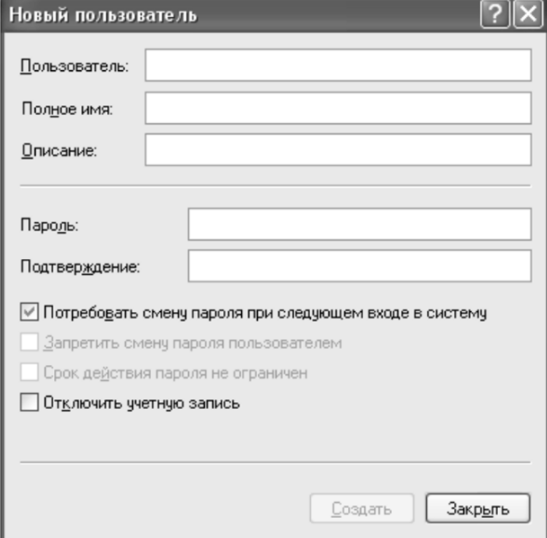

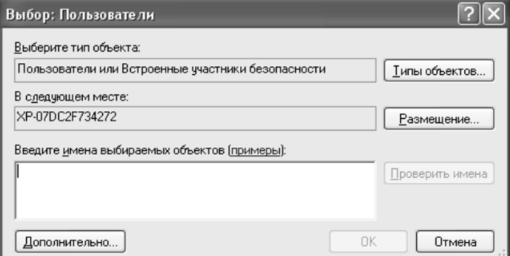

Определение свойств учетной записи нового пользователя логического имени для входа в систему и полного имени и (или) описания, задаются следующие характеристики:

признак необходимости смены пароля при следующем входе в систему (устанавливается, как правило, при создании учетной записи администратором или задании для пользователя нового пароля);

• признак запрещения смены пароля пользователем (может устанавливаться для «обобщенных» учетных записей, объединяющих нескольких пользователей с минимальными правами в системе, например студентов);

• признак неограниченности срока действия пароля (должен применяться в исключительных случаях, так как отрицательно влияет на безопасность информации в КС);

• признак отключения учетной записи (используется при необходимости временно запретить пользователю возможность доступа к КС);

• признак блокировки учетной записи (устанавливается автоматически при превышении максимального числа неудачных попыток входа в систему и снимается администратором «вручную» или по истечении заданного периода времени).

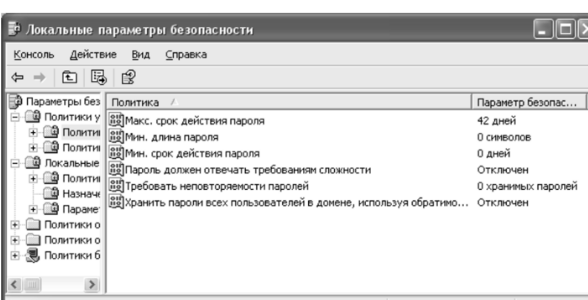

минимальная длина пароля равна шести символам.

пароль должен включать в себя символы хотя бы трех алфавитов из четырех — строчных латинских букв, прописных латинских букв, цифр и специальных знаков.

пароль не должен совпадать с логическим именем пользователя или его частью.

пороговое значение блокировки (максимальное число ошибок входа в систему)

длительность блокировки учетной записи

интервал времени, через который происходит сброс счетчика блокировок.

разрешение

на выполнение пользователями всех

программ за исключением некоторых;

разрешение

на выполнение пользователями всех

программ за исключением некоторых;• запрещение выполнения пользователями всех программ, кроме некоторых.

ограничение прав пользователя или группы на выполнение некоторых функций операционной системы и входящих в ее состав программ (проводника, редактора реестра, обозревателя Интернета и др.). Информация об этих ограничениях сохраняется в профиле пользователя

запрет использования средств редактирования реестра;

запрет использования панели управления или ее отдельных функций;

удаление команд «Выполнить» и «Поиск» из меню «Пуск»;

запрет на доступ к отдельным функциям процесса входа (изменению пароля, вызову диспетчера задач, завершению сеанса, блокировке компьютера);

запрет на настройку панели задач;

запрет на отображение структуры локальной сети;

Назначение прав пользователям и группам

• завершение работы системы (SESHUTDOWNNAME);

• изменение системного времени (SE SYSTEMTIМE_NAMЕ);

• отладка программ

(SEDEBUGNAME) — обладание этой привилегией проверяется только при использовании для отладки систем программирования корпорации Microsoft;

• архивирование файлов и каталогов (SE BACKUP NAME);

• восстановление файлов и каталогов (SE RESTORE NAME);

• управление аудитом и журналом безопасности (SESECURITYNAME);

• создание журналов безопасности

(SE AUDIT NAME) — запись в файл аудита информации о событии, связанном с безопасностью системы;

• овладение файлами или иными объектами (S ETAKEOWN Е RS НI P_N А М Е);

• принудительное удаленное завершение (8Е_КЕМОТЕ_8НиТООУ1Ч_ЫАМЕ);

• профилирование загруженности системы (8Е_8У8ТЕМ_Р1ЮЕ1ЕЕ_^МЕ);

• профилирование одного процесса (8Е_РКОЕ_8ШОЬЕ_Р110СЕ88_^МЕ);

• работа в режиме операционной системы (8Е_ТСВ_^МЕ);

• создание маркерного объекта (ЗЕ.СЯЕАТЕ^ОКЕТ'иЧАМЕ);

• замена маркера уровня процесса (8Е_А88Ю№Я1МАЯТОКЕЫ_^МЕ);

• увеличение приоритета диспетчирования (8Е_ШС_ВА8Е_РШ(Ж1ТУ_^МЕ);

• изменение параметров среды оборудования (8Е_8У8ТЕМ_Е^1Я(ЖМЕЭТ_^МЕ);

• загрузка и выгрузка драйверов устройств (8Е_ЬОА1)^ШУЕК_НАМЕ);

• вход в качестве пакетного задания (8Е_ВАТСН_ЬОО(Ж_^МЕ);

• вход в качестве службы (8Е^ЕЯУ1СЕ_ЕСЮ(Ж_^МЕ);

• добавление рабочих станций к домену (8Е_МАСНШЕ_АССОиШЧЧ1АМЕ);

• доступ к компьютеру из сети (8Е^ЕТУ(ЖК_ЕООСЖ_НАМЕ);

• закрепление страниц в памяти (8Е_ЕОСК_МЕМ(ЖУ_^МЕ);

• запретить вход в систему через службу терминалов (8Е_ОЕОТ^ШМОТЕ_ШТЕКАСТ1УЕ_ЬСЮ(Ж_^МЕ);

• запуск операций по обслуживанию тома (8Е_МА^СЕ_УОЕиМЕ_ЫАМЕ);

• извлечение компьютера из стыковочного узла (8Е_1ЖООСКЦЧАМЕ);

• локальный вход в систему (8Е_ШТЕВАСПУЕ_ЕСЮСЖ_^МЕ);

• настройка квот памяти для процесса (8Е_ШСЯЕА8Е_диОТА_^МЕ);

• обход перекрестной проверки (SE_CHANGE_NOTIFY_NAME) — получение извещений об изменении файлов и папок;

• олицетворение клиента после проверки подлинности (SEIMPERSONATENAME);

• отказ в доступе к компьютеру из сети (SEDENYNETWORKLOGONNAME);

• отказ во входе в качестве пакетного задания (SEDENYBATCHLOGONNAME);

• отказать во входе в качестве службы (SE_DENY_SERVICE_LOGON_NAME);

• отклонить локальный вход (SEDENYINTERACTIVELOGONNAME);

• разрешать вход в систему через службу терминалов (SEREMOTEINTERACTIVELOGONNAME);

• разрешение доверия к учетным записям при делегировании (SEENABLEDELEGATIONNAME);

• синхронизация данных службы каталогов (SESYNCAGENTNAME);

• создание глобальных объектов (SE_CREATE_GLOBAL_NAME);

• создание постоянных объектов совместного использования (SECREATEPERMANENTNAME);

• создание страничного файла (SECREATEPAGEFILENAME).