Проверка Сети Кузык ИС-41

.docxЛабораторная работа № 4

Мониторинг активности портов. Блокирование портов

Цель работы: формирование умений и навыков блокировки и разблокировки портов подключения устройств

Практический пример. Обнаружение открытых на ПК портов утилитой Netstat

Имя Локальный адрес Внешний адрес Состояние

TCP 127.0.0.1:1120 CODY:53243 TIME_WAIT

TCP 127.0.0.1:1120 CODY:54155 TIME_WAIT

TCP 127.0.0.1:1120 CODY:55081 TIME_WAIT

TCP 127.0.0.1:1120 CODY:57564 TIME_WAIT

TCP 127.0.0.1:1120 CODY:57565 TIME_WAIT

TCP 127.0.0.1:1120 CODY:57566 TIME_WAIT

TCP 127.0.0.1:1120 CODY:57644 TIME_WAIT

TCP 127.0.0.1:1120 CODY:57645 TIME_WAIT

TCP 127.0.0.1:1120 CODY:63334 TIME_WAIT

TCP 127.0.0.1:1120 CODY:63553 TIME_WAIT

TCP 127.0.0.1:1120 CODY:63589 TIME_WAIT

TCP 127.0.0.1:5354 CODY:56409 ESTABLISHED

TCP 127.0.0.1:5354 CODY:56450 ESTABLISHED

TCP 127.0.0.1:5354 CODY:65486 ESTABLISHED

TCP 127.0.0.1:49361 CODY:49362 ESTABLISHED

TCP 127.0.0.1:49362 CODY:49361 ESTABLISHED

TCP 127.0.0.1:49673 CODY:49674 ESTABLISHED

TCP 127.0.0.1:49674 CODY:49673 ESTABLISHED

TCP 127.0.0.1:56352 CODY:65001 ESTABLISHED

TCP 127.0.0.1:56364 CODY:65451 ESTABLISHED

TCP 127.0.0.1:56409 CODY:5354 ESTABLISHED

TCP 127.0.0.1:56450 CODY:5354 ESTABLISHED

TCP 127.0.0.1:63335 CODY:1120 TIME_WAIT

TCP 127.0.0.1:65001 CODY:56352 ESTABLISHED

TCP 127.0.0.1:65451 CODY:56364 ESTABLISHED

TCP 127.0.0.1:65486 CODY:5354 ESTABLISHED

TCP 192.168.1.100:5000 185:55519 CLOSE_WAIT

TCP 192.168.1.100:5000 192.168.1.54:42241 ESTABLISHED

TCP 192.168.1.100:7680 188:59209 TIME_WAIT

TCP 192.168.1.100:7680 213.5.27.129:55858 TIME_WAIT

TCP 192.168.1.100:49346 162.159.135.234:https ESTABLISHED

TCP 192.168.1.100:49413 37.244.54.10:1119 ESTABLISHED

TCP 192.168.1.100:49677 relay-cf5301c1:http ESTABLISHED

TCP 192.168.1.100:51382 ec2-35-163-4-179:https ESTABLISHED

TCP 192.168.1.100:53343 bingforbusiness:https ESTABLISHED

TCP 192.168.1.100:53862 srv129-129-240-87:https ESTABLISHED

TCP 192.168.1.100:54186 yabs:https ESTABLISHED

TCP 192.168.1.100:54347 mc:https ESTABLISHED

TCP 192.168.1.100:55080 47:https TIME_WAIT

TCP 192.168.1.100:56203 yandex:https ESTABLISHED

TCP 192.168.1.100:56418 ec2-34-197-191-199:https ESTABLISHED

TCP 192.168.1.100:56988 bs:https ESTABLISHED

TCP 192.168.1.100:60034 static:https TIME_WAIT

TCP 192.168.1.100:60299 25:https ESTABLISHED

TCP 192.168.1.100:60352 yandex:https ESTABLISHED

TCP 192.168.1.100:62407 162.159.129.235:https ESTABLISHED

TCP 192.168.1.100:62918 162.159.130.235:https ESTABLISHED

TCP 192.168.1.100:63124 20.54.37.64:https ESTABLISHED

TCP 192.168.1.100:63574 93.186.225.201:https ESTABLISHED

TCP 192.168.1.100:63575 TL_WR850N-V2:1079 TIME_WAIT

TCP 192.168.1.100:63577 TL_WR850N-V2:1079 TIME_WAIT

TCP 192.168.1.100:63851 162.159.130.234:https ESTABLISHED

TCP 192.168.1.100:65335 25:https ESTABLISHED

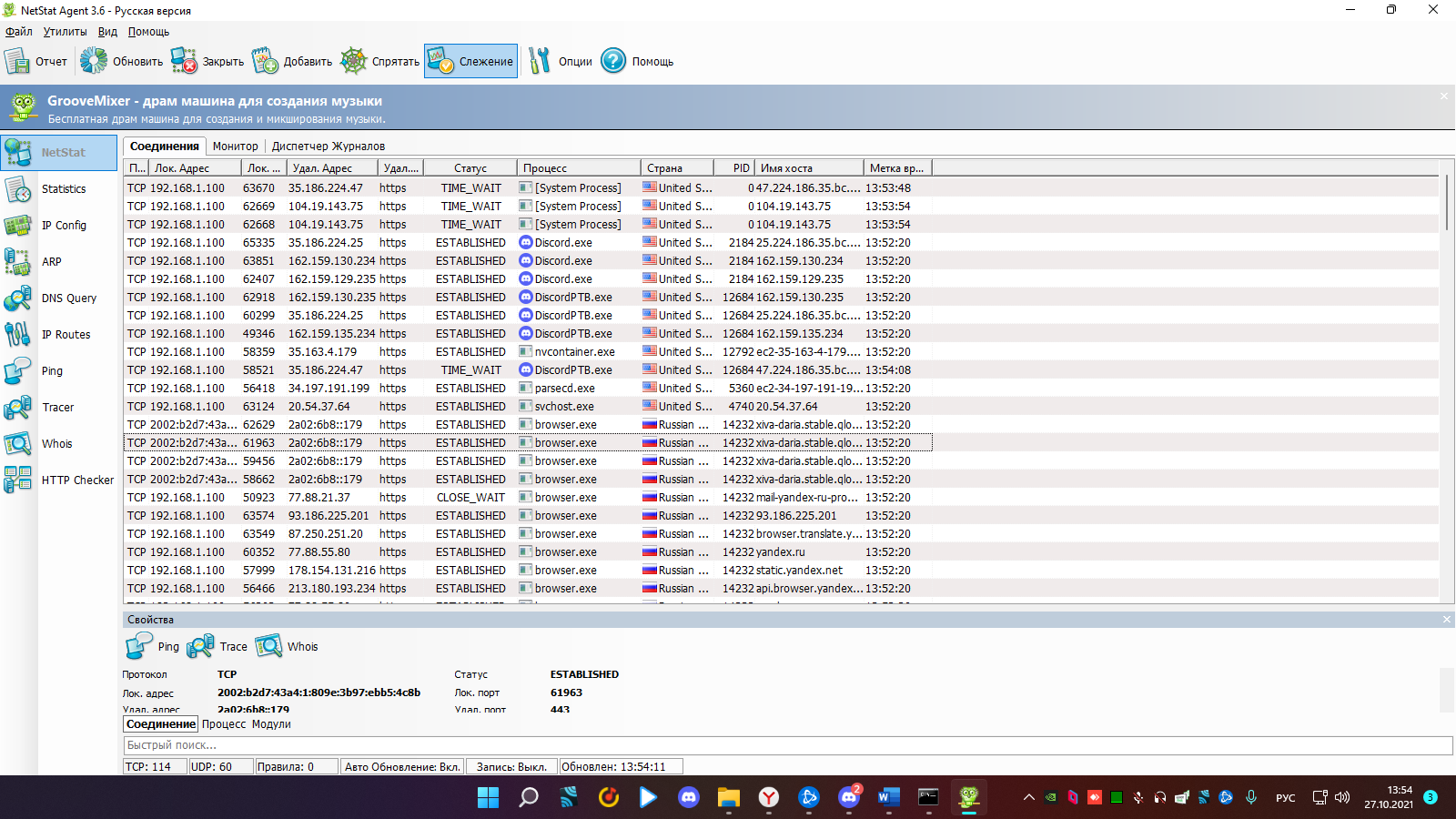

Программа NetStat Agent

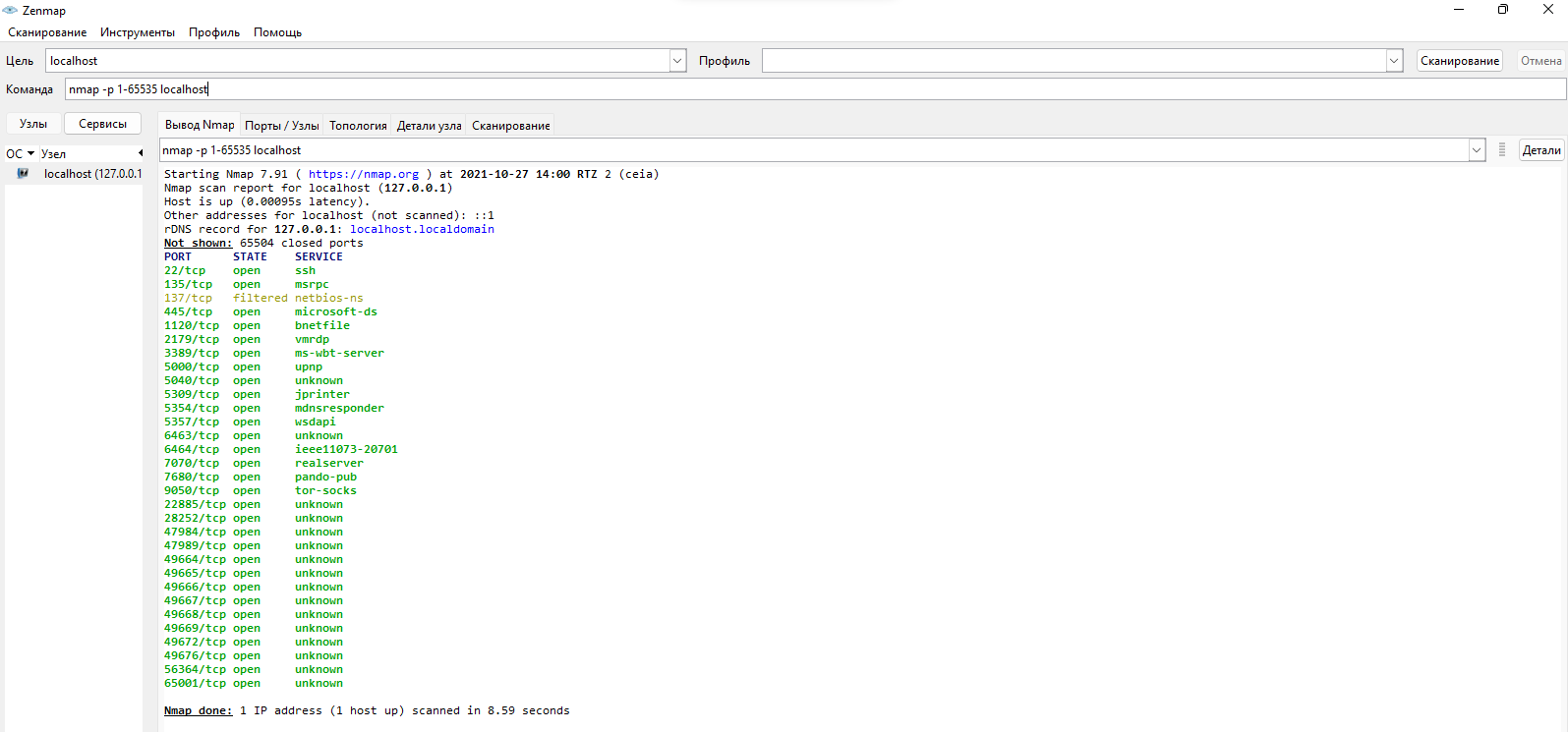

Сканер портов Nmap (Zenmap)

Выполнение работы

Изучить материал по мониторингу активности и блокированию портов и ответить на вопросы:

Какие виды мониторинга рабочих операций пользователя существуют?

Spector 360, Security Curator, Activity Monitor, Net Visor

Дайте характеристику современным программным средств мониторинга действий пользователей. Какое программное средство вы порекомендовали бы нашей организации? Почему?

Лично мне понравился NetStat Agent, он максимально удобен обычным пользователям, сразу показывает активные соединения, страны, позволяет их фильтровать и закрывать.

Какие уязвимости ОС Windows были устранены в данной работе и какими путями?

В ходе работы были выявлены лишь сетевые уязвимости (открытые лишние порты на маршрутизаторе), в самой Windows уязвимости отсутствовали.

Как узнать закрытые порты? Как открыть нужный порт?

Проверить порт или порты можно с помощью средств мониторинга. Открытие порта происходит на маршрутизаторе, либо в брандмауэре Windows.

Для чего используется программа NetStat Agent? Nmap? TCPView?

NetStat Agent – это набор сетевых утилит, который состоит из таких известных утилит как netstat, ping, traceroute, whois, route, ipconfig, arp, но в удобном и простом графическом интерфейсе.

nmap — свободная утилита, предназначенная для разнообразного настраиваемого сканирования IP-сетей с любым количеством объектов, определения состояния объектов сканируемой сети (портов и соответствующих им служб).

TCPView - Это небольшая бесплатная утилита для операционных систем Microsoft Windows, разработанная Sysinternals, не требующая установки, которая показывает детальный список всех процессов TCP, UDP и TCPV6 интернет-соединений, а также удалённые адреса, с которыми были установлены соединения.