3 курс (заочка) / Практические работы / Практическая работа 2 / Практическая работа 2 (MacOS)

.docxФедеральное Агентство Связи Ордена Трудового Красного Знамени федеральное государственное бюджетное образовательное учреждение высшего образования «Московский технический университет связи и информатики»

Центр заочного обучения по программам бакалавриата

Кафедра информационной безопасности

Практическая работа №2

«Изучение функциональных возможностей программы-анализатора сетевого трафика Wireshark»

Выполнил: Иванов Иван, студент группы БСТ17хх

Цель работы: Научиться пользоваться основными функциональными возможностями программы Wireshark.

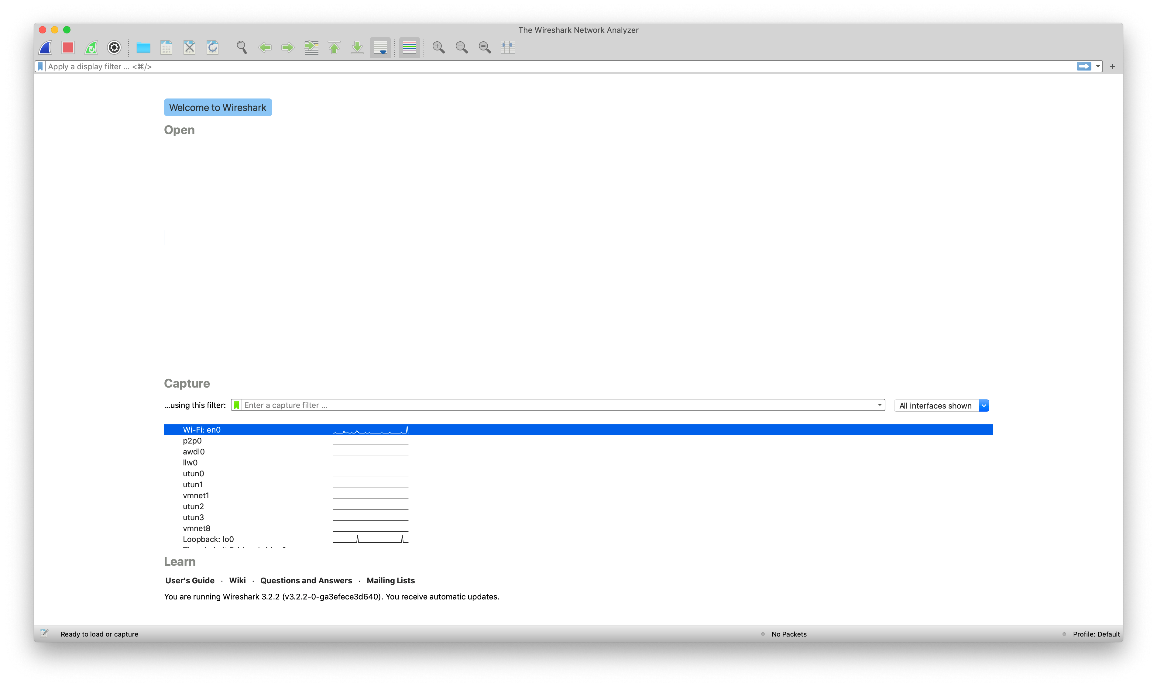

Запустим программу wireshark

Рисунок 1 Стартовое окно программы wireshark

Основные возможности на стартовом экране:

Открыть файл с заранее собранным трафиком.

Запустить сбор трафика на определенном интерфейсе с определенным фильтром

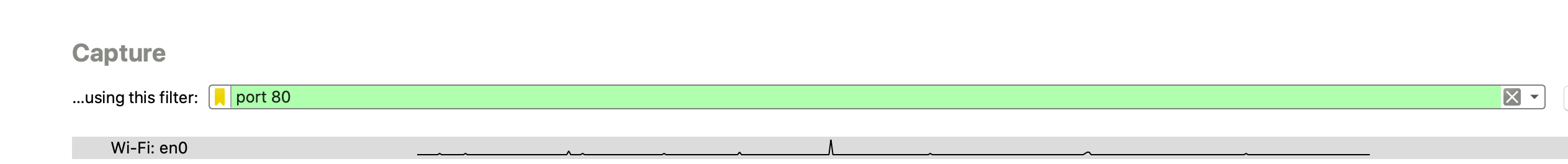

Запустим сбор трафика с фильтром port 80, что означает, что будут собираться пакеты только с портом 80 в заголовке TCP.

Рисунок 2 Фильтр для сетевого интерфейса

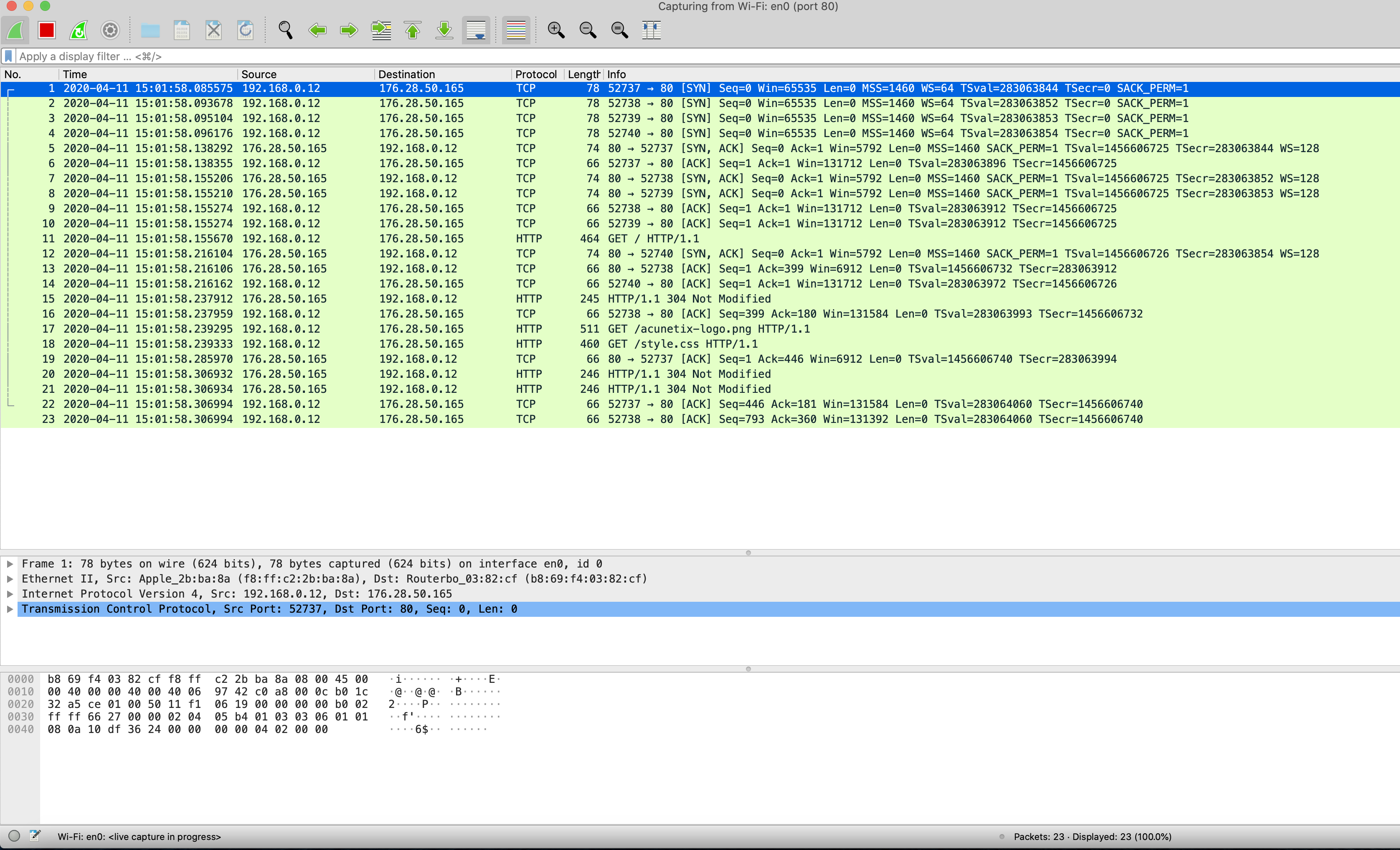

Зайдем на сайт по http и посмотрим отображаемый трафик в wireshark.

Рисунок 3 трафик при заходе на сайт

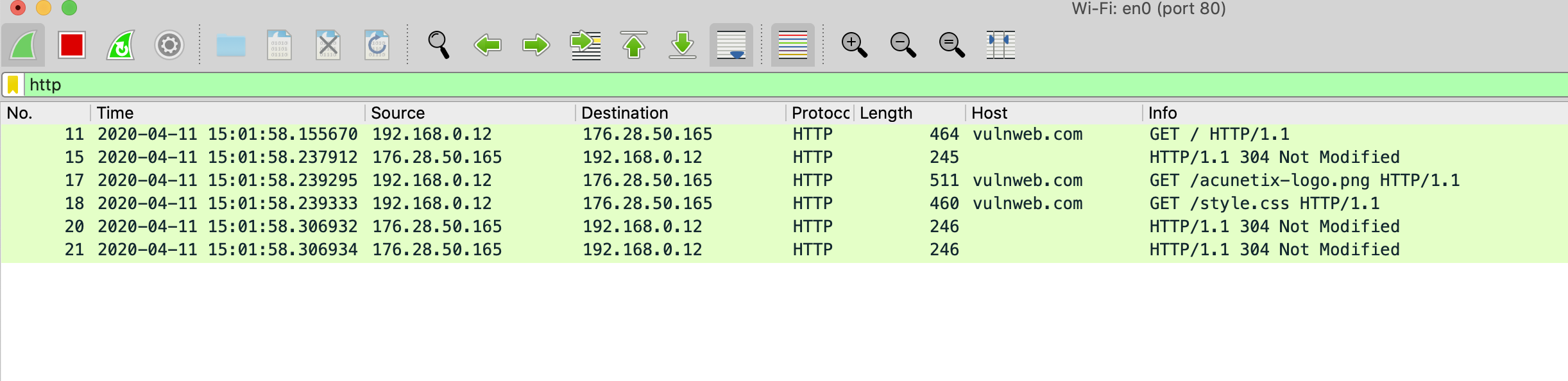

После захода на сайт видим TCP трафик вместе с HTTP трафиком, отфильтруем по http. Также для удобства работы, добавим в отображаемые столбцы поле HOST из http заголовка.

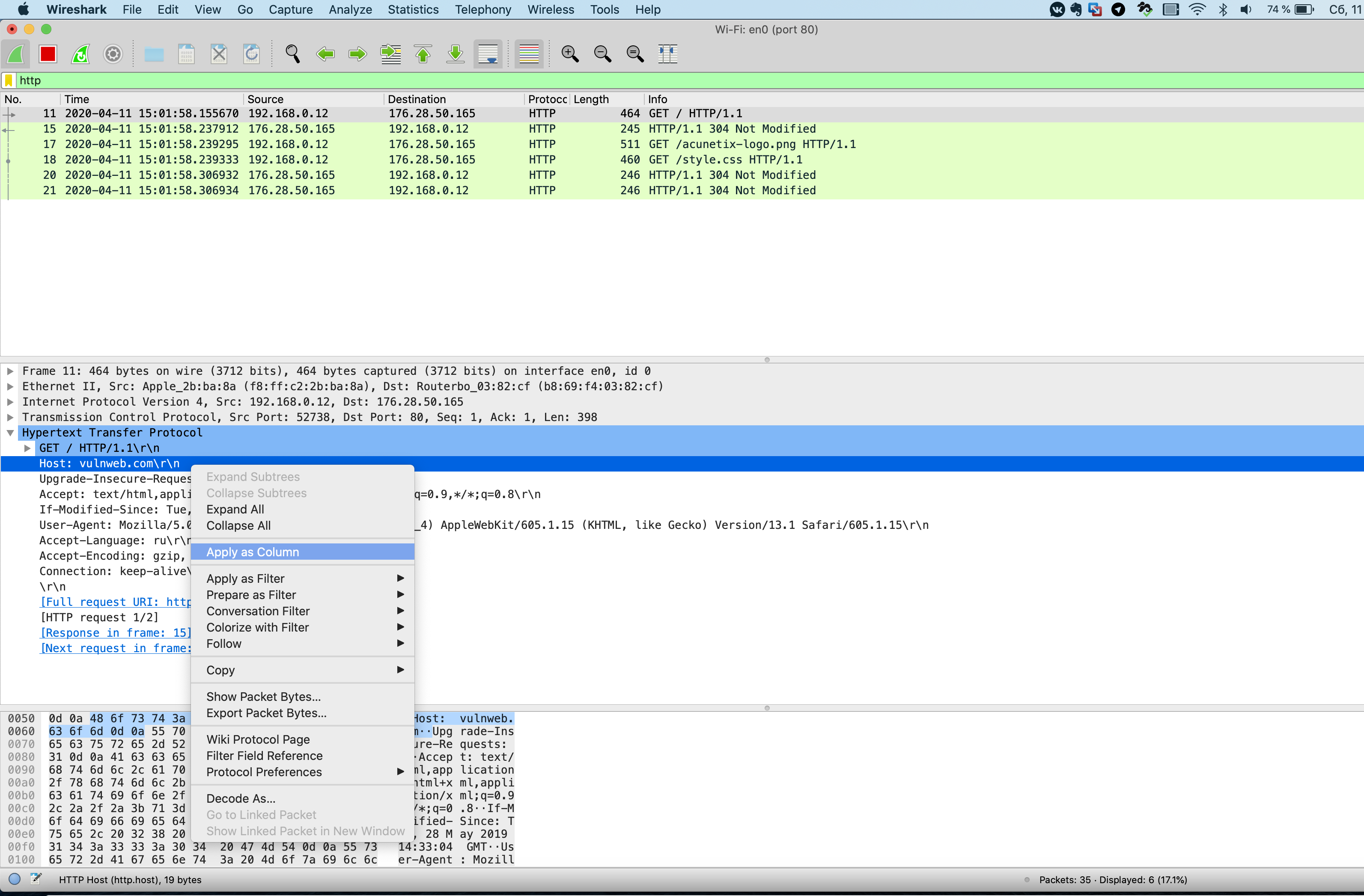

Рисунок 4 Добавление колонки из поля пакета

Рисунок 5 отфильтрованный трафик

Из трафика можно понять, что сайт, на который мы зашли является сайтом vulnweb.com.

Для отображение других возможностей, откроем заранее подготовленный файл с захватом трафика, содержащим ftp сессию.

Рисунок 6 FTP capture

Видим различный трафик, для того чтобы исследовать только интересующий нас трафик: отфильтруем трафик по TCP сессии.

Рисунок 7 Фильтр по TCP сессии

Далее посмотрим FTP сессию в более удобном виде с помощью функции follow

Рисунок 8 Функция Follow

Рисунок 9 Просмотр FTP сессии в текстовом виде

В полученном окне, можем наблюдать FTP сессию в текстовом виде (т.к. FTP незашифрованный). Синим текстом обозначены сообщения FTP сервера, красным текстом сообщения пользователя. Из трафика становится ясно, что на FTP сервер 10.1.1.254 можно зайти, используя логин root с паролем gns3.

Контрольные вопросы:

Предназначение анализаторов сетевого трафика.

Анализаторы сетевого трафика позволяют мониторить сетевую активность в целях получения различной информации о происходящих в сети процессах.

Что такое сниффер?

Программа или устройство для перехвата и анализа сетевого трафика.

Способы осуществления перехвата сетевого трафика.

Прослушивание сетевого интерфейса программой на конечном хосте.

Установка снифера в разрыв канала.

Атаки, нацеленные на перехват трафика. (ip-spoofing, mac-spoofing)

Зеркалирование трафика на другие порты коммутаторы (port mirroring).

Что может быть обнаружено в результате анализа сетевого трафика.

Паразитный трафик. Нешифрованный трафик. Различные параметры сетевых пакетов.

Наименование и функциональные возможности программ-анализаторов сетевого трафика.

Основные две программы – wireshark и tcpdump. Функциональные возможности у обеих программ схожи, отображение сетевого трафика в реальном времени, сохранение файлов для анализа потом, фильтрация захватываемого сетевого трафика посредством фильтров.

Основные функциональные возможности программы Wireshark.

Захват и отображение сетевого трафика. Запись трафика в файл для анализа потом. Фильтрация захватываемого и отображаемого трафика. Отображение статистики по сетевому трафику. Возможность использовать профили для сохранения различных пресетов настроек, с разными отображаемыми колонками, цветами и прочими настройками.

Отличия программы Wireshark от tcpdump.

Wireshark имеет графический интерфейс и гораздо больше возможностей по анализу трафика, в то время как tcpdump позволяет быстро посмотреть трафик в реальном времени, то в wireshark можно проводить анализ заранее записанного трафика с различной фильтрацией отображаемого трафика и просмотром статистики.

Москва 2020