3 курс (заочка) / Лекции / Лекции ОИБ БСТ заочн

.pdf

Компьютерная безопасность

•в 1960–х годах начинает проявляться интерес к вопросам безопасности со стороны научного сообщества, начинают появляться открытые публикации по компьютерной безопасности

•в начале 1970–х начали появляться первые работы, в которых затрагивалась тема безопасности операционных систем (IBM Data Security and Data Processing Manuals Finding Aid).

Начало развития компьютерной безопасности

•во второй половине 1960-х годовисследование проблем безопасности Виллис Вейр (Willis Ware)

•середина 1960 годов - первые попытки создания систем разграничения доступа предприняты совместно Вейром и Бернардом Питерсом

•1967 год - группой экспертов (научный совет обороны в рамках Министерства обороны США) были представлены выводы о необходимости разработки единых стандартов и протоколов компьютерной безопасности

•1970 год - опубликован отчет, касающийся контроля безопасности в компьютерных системах

В 1970–х годах разрабатывались два типа стандартов безопасности:

1.Стандарты исследования, проектирования, создания, тестирования и эксплуатации безопасных компьютерных систем;

2.Государственные криптографические стандарты.

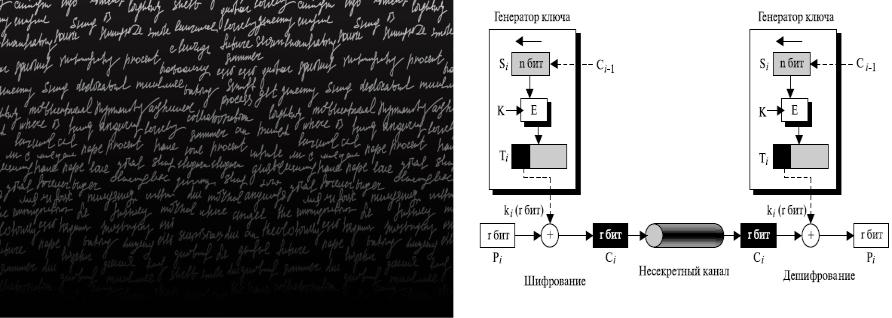

Криптография

•в 1930–е годы - научная криптография, создание криптосистем со строгим математическим обоснованием криптостойкости

•В 1960–е годы - создание блочных шифров

Криптография

•в 1970–х - создание криптографических систем с более высокой криптостойкостью, появление компьютерной криптографии

•В конце 1970–х годов – встраивание шифрования в электронную почту

•1975 годсоздания Уитфилдом Диффи и Мартином Хеллманом ассиметричных шифров и систем открытым ключом

•В 1978 была опубликована работа, содержащая описание новой криптосистемы RSA (Великобритания, авторы Рон Ривест, Ади Шамир и Леонард Адлеман)

•В 1989 году начинается применение алгоритма в Интернет для шифрования, а несколько позже для цифровой подписи

•в 1994 году - стандарт шифрования SSL

•В 1996 годуразработан алгоритм AES (Advanced Encryption Standard)

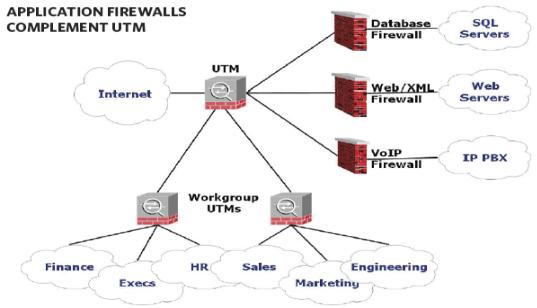

Межсетевые экраны

Межсетевой экран (firewall) - это устройство контроля доступа в сеть, предназначенное для блокировки всего трафика, за исключением разрешенных данных.

•В 1988 году появлялись первые открытые публикации по технологиям межсетевого экранирования и пакетной фильтрации

•В начале 1990–х появились первые коммерческие межсетевые экраны (брандмауэры, файерволлы), позволяющие разграничить глобальные и частные сети.

•в 1989–1990 годах – появление шлюзов сеансового уровня

•В период 1991–1994 года наиболее популярными были межсетевые экраны Raptor Systems Eagle, Advanced Networks and Services' (ANSi inter–Lock, Trusted Information System's (TIS) Gauntlet и Checkpoint Software's Firewall

•В 1994 году появился первый коммерческий межсетевой экран прикладного уровня.

Межсетевые экраны

Существуют два основных типа межсетевых экранов: межсетевые экраны прикладного уровня и межсетевые экраны с пакетной фильтрацией.

Межсетевые экраны прикладного уровня, или прокси-экраны, представляют собой программные пакеты, базирующиеся на операционных системах общего назначения (таких как Windows NT и Unix) или на аппаратной платформе межсетевых экранов.

Межсетевые экраны с пакетной фильтрацией могут также быть программными пакетами, базирующимися на операционных системах общего назначения (таких как Windows NT и Unix) либо на аппаратных платформах межсетевых экранов.

Текущие требования к межсетевым экранам утверждены ФСТЭК России 12 сентября 2016 года.

Антивирусное программное обеспечение

•в 1971 году – программа Reaper (жнец) для удаления вируса Creeper (лиана)

•в 1984 году: CHK4BOMB и BOMBSQAD

•в 1985 году появился первый резидентный антивирус DRPROTECT

•В 1987 году появились первые антивирусы с эвристическим анализом программного кода – Flushot Plus (Ross Greenberg) и Anti4us (Erwin Lanting).

•В 1988 году появился первый антивирус McAfee Virus Scan (создатель John McAfee).

•в 1988 году - сигнатурный анализ (поиск характерных фрагментов кода в файловой системе) появился в первой российской антивирусной программе Aidstest (Лозинский Д.Н.)

•В 1989 году была основана компания McAfee, которая в течение двух последующих лет была единственной компанией, специализирующейся на разработке антивирусов.

•В 1990 году в Германии был создан Европейский Институт Компьютерных Антивирусных Исследований

(European Institute for Computer Anti–virus Research)

•В 1991 году появился антивирус от крупной компьютерной компании Symantec – Norton AntiVirus

•В 1992 году в «Лаборатории Касперского» был разработан первый антивирус, основанный на эвристическом анализе

•В 1999 году в «Лабораторией Касперского» был разработан первый поведенческий блокиратор для макровирусов

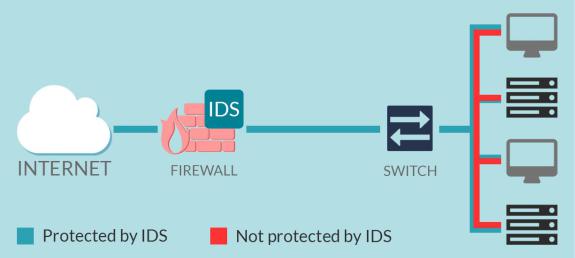

Системы обнаружения вторжений

•IDS (Intrusion detecting systems)- система обнаружения вторжений, предназначенная для регистрации подозрительных действий в сети, и уведомляет о них ответственного за информационную безопасность сотрудника с помощью передачи сообщения на консоль управления, отправки электронного письма, SMS-сообщения на мобильный телефон и т.п.

•В 1990–х наиболее популярными сетевыми системами были Netranger (Wheelgroup, позже выкупленная Cisco) и Real Secure (Internet Security Systems)

•в 1998 годуузловых IDS SNORT, была разработана под UNIX

IDS подразделяются:

•Сигнатурные IDS;

•IDS, основанные на аномалиях.

•IDS, основанные на правилах

Приказ ФСТЭК России №638 от 6 декабря 2011 года

Введено два типа систем обнаружения вторжений (СОВ):

•СОВ уровня сети: Датчики (сенсоры) собирают информацию о пакетах данных, передаваемых в пределах информационной системы (ИС) (сегмента ИС), в которой (котором) установлены эти датчики. Датчики СОВ уровня сети могут быть реализованы в виде программного обеспечения (ПО), устанавливаемого на стандартные программно-технические платформы, а также в виде программно-технических устройств, подключаемых к ИС (сегменту ИС);

•СОВ уровня узла: Датчики СОВ уровня узла представляют собой программные модули, устанавливаемые на защищаемые узлы информационной системы (ИС) и предназначенные для сбора информации о событиях, возникающих на этих узлах.