- •1. Общая характеристика состава преступления за неправомерный доступ к компьютерной информации

- •1.1 Понятие неправомерного доступа к компьютерной информации

- •1.2 Состав преступления за неправомерный доступ к компьютерной информации

- •2. Проблемы применения уголовной ответственности за неправомерный доступ к компьютерной информации

- •2.1 Проблемы квалификации неправомерного доступа к компьютерной информации

2. Проблемы применения уголовной ответственности за неправомерный доступ к компьютерной информации

2.1 Проблемы квалификации неправомерного доступа к компьютерной информации

Новый Федеральный закон РФ от 7 декабря 2011 года № 420-ФЗ «О внесении изменений в Уголовный кодекс Российской Федерации и отдельные законодательные акты Российской Федерации» внес значительные изменения в главу 28 УК РФ о преступлениях в сфере компьютерной информации. Данный Закон позволил внести ясность в некоторые дефиниции ст.ст. 272-274 УК РФ, однако трактовка некоторых ряда понятий и положений указанных статей остается весьма спорной.

Рассмотрим все три статьи – 272, 273 и 274 УК РФ - в новой редакции.

По ст. 272 УК РФ в новой редакции /2, с. 14-19/.

Следует заметить, что в прежней редакции ч. 1 ст. 272 УК РФ указывалось, что компьютерная информация – это информация на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети. В новой редакции ч. 1 ст. 272 УК РФ законодатель отказался от того, чтобы конкретно указывать и перечислять все технические средства, на которых может находиться охраняемая законом компьютерная информация. И такое решение законодателя является правильным.

В примечании 1 к ст. 272 УК РФ в новой редакции указывается, что под компьютерной информацией понимаются сведения (сообщения, данные) представленные в форме электрических сигналов, независимо от средств их хранения, обработки и передачи.

В целом это тоже правильно. Однако понятие информация далеко не тождественно понятиям сведения, данные. Прежде всего, если сведения существуют объективно, то информация возникает только у субъекта, анализирующего и сопоставляющего эти сведения, а также свои знания об этом объекте – и все это используется субъектом для принятия управленческого решения. Т.е., с точки зрения науки информатики, применение термина информация в данном случае, как минимум, не совсем корректно.

Мы полагаем, что указанные нами особенности информации относятся ко всем преступлениям в сфере компьютерной информации, которые указаны в главе 28 УК РФ, в том числе, и к такому составу преступления, как неправомерный доступ к компьютерной информации (ст. 272 УК РФ).

Рассматриваемый состав преступления относится к числу материальных составов. Уголовная ответственность для лица, совершившего неправомерный доступ компьютерной информации, по ч.1 ст. 272 УК РФ наступает только в том случае, если этот неправомерный доступ повлек за собой уничтожение, блокирование, модификацию или копирование компьютерной информации, то есть должны наступить указанные в законе вредные последствия.

Заметим, что законодатель установил уголовную ответственность не просто за неправомерный доступ к компьютерной информации, а за такой доступ, который повлек за собой уничтожение, блокирование, модификацию или копирование информации. Поэтому простое чтение и ознакомление с охраняемой законом компьютерной информацией без согласия на это собственника компьютера по действующему уголовному закону не образует состав преступления, предусмотренный ч.1 ст. 272 УК РФ.

Однако следует понимать, что в ряде случаев являются общественно опасными и такие действия лица, когда неправомерный доступ к компьютерной информации осуществляется только с одной целью – ознакомиться с той или иной информацией.

Получается, что от таких деяний компьютерную информацию закон в настоящее время никак не защищает. Вряд ли это правильно. Поэтому мы полагаем, что в ч. 1 ст. 272 УК РФ в новой редакции нового закона следует после слова «повлекло» добавить такие слова: «несанкционированное ознакомление» и далее по тексту закона. Уголовный закон должен пресекать незаконное любопытство некоторых лиц, тем более, что это может иметь общественно опасные последствия для владельца той или и иной информации.

Подробного анализ заслуживают, весьма спорно трактуемые, понятия уничтожение, блокирование, модификация и копирование компьютерной информации, однако объем данной работы не позволяет подробно рассмотреть эти вопросы.

В ч. 4 ст. 272 УК РФ в новой редакции устанавливается, что деяния, предусмотренные частями первой, второй или третьей настоящей статьи, если они повлекли тяжкие последствия или создали угрозу их наступления, наказываются лишением свободы на срок до семи лет.

Однако, новый закон не раскрывает конкретно, о каких тяжких последствиях идет речь. В уголовном законе невозможно указать исчерпывающий перечень рассматриваемых тяжких последствий, но следует обязательно считать такими тяжкими последствиями гибель людей, аварии на транспорте, причинившие большой материальный ущерб, ранения или гибель людей. Следует также отметить, что российское законодательство, все-таки, весьма либерально в отношении «компьютерных» преступников. Между тем, во всем мире уже более десяти лет наказания за преступления в сфере компьютерной информации постоянно ужесточаются.

По ст. 273 УК РФ в новой редакции /3, с. 16-21/.

На наш взгляд, прежняя редакция ст. 273 УК РФ была не очень удачной. Прежде всего, законодатель в прежней редакции излишне детализировал состав преступления, в частности, включая в диспозицию статьи «нарушению работы ЭВМ, системы ЭВМ или их сети». Кроме того, если прежний уголовный закон защищал компьютерную информацию в ЭВМ, в системах ЭВМ или их сети, то в новой редакции ч. 1 ст. 272 УК РФ законодатель отказался от того, чтобы конкретно указывать и перечислять все технические средства, на которых может находиться охраняемая законом компьютерная информация. И такое решение законодателя следует признать правильным.

Примечательно еще и то, что мера наказания по ч. 1 ст. 273 УК РФ в старой редакции самая строгая могла быть назначена только до 3 лет лишения свободы, а по ч. 2 этой же статьи срок наказания уже может быть назначена от 3 до 7 лет лишения свободы. И это при неосторожной форме вины в отношении последствий, когда преступное деяние по легкомыслию или небрежности!? Трудно себе представить более неудачную норму во всем УК РФ, когда преступные действия совершаются умышленно, а тяжкие последствия этих действий наступают в результате неосторожных действий субъекта? В новом же законе все эти нелепости, наконец-то, законодателем устранены.

Главной проблемой данной статьи является трактовка ключевого понятия – вредоносная программа.

Следует отметить, что действующая в старой редакции формулировка ст. 273 УК РФ трактовала понятие вредоносности чрезвычайно широко. Когда обсуждался вопрос о внесение этой статьи в УК РФ, то предполагалось, что «несанкционированными» будут считаться действия программы, не одобренные явным образом пользователем этой программы. Однако, нынешняя судебная практика относит к вредоносным также и программы, модифицирующие (с санкции пользователя) исполняемые файлы и (или) базы данных других программ, если такая модификация не разрешена их правообладателями.

По нашему мнению, для того, чтобы программа считалась вредоносной, она должна соответствовать трем критериям:

1. Уничтожение информации или нарушение работы всей системы. Однако, осуществление лицом только взлома защиты от копирования еще нельзя оценивать как создание вредоносной программы.

2. Несанкционированная работа. Программа же форматирования диска, входящая в комплект любой ОС, сама по себе еще не является вредоносной, так как её запуск санкционируется пользователем.

3. Заведомость вредоносной программы – явной целью ее создания является несанкционированное уничтожение информации. Программы, содержащие в себе различные ошибки, могут быть оценены как нарушение прав потребителей или как преступная халатность, но не как создание вредоносной программы.

Более чёткие критерии, по которым программные продукты (модули) могут быть отнесены к категории вредоносных программ, до настоящего времени нигде четко не оговорены в уголовном законе и не выработаны пока еще судебной практикой. Для того, чтобы утверждение о вредоносности программы было обоснованным и имело бы юридические последствия, необходимо проведение программно-технической экспертизы с соблюдением всех установленных в уголовном судопроизводстве правил.

Следует также отметить, что некоторые (вполне законные!) программы обладают набором функций, которые могут причинить вред пользователю при выполнении ряда условий. Более того, подобные программы могут легально продаваться и использоваться в повседневной работе, например, системных администраторов. Однако в руках злоумышленника такие программы могут обернуться инструментом, с помощью которого можно причинить вред ничего не подозревающему пользователю. Можно ли отнести программы такого рода к вредоносным, о которых говорит уголовный закон?

Может быть, стоит в этом случае принять терминологию Лаборатории Касперского, которая относит такие программы к «условно опасным»?

По ст. 274 УК РФ в новой редакции /4, с. 25-29/.

В данной статье УК РФ самым спорным является опять-таки ключевое слово – правила эксплуатации.

Для привлечения лица к уголовной ответственности по ч. 1 ст. 274 УК РФ следует установить, какие конкретно были нарушены правила эксплуатации средств хранения, обработки или передачи охраняемой компьютерной информации.

Это и является самой большой сложностью в трактовке и применении данной статьи. Правила могут быть самыми различными: начиная от тех, которые создаются самими разработчиками электронно-вычислительной техники, до правил, которые действуют только на конкретных предприятиях и фирмах, а также, разрабатываемых и утвержденных соответствующими министерствами и ведомствами, законодательными актами субъектов Российской Федерации. Рассматриваемые правила могут также содержаться в некоторых международных договорах и соглашений, заключенных Российской Федерации с другими иностранными государствами.

Авторы полагают, что количество всевозможных правил и инструкций (и их трактовок) неисчерпаемо, и устанавливать уголовную ответственность за их нарушения вряд ли правомерно. Чем же, по нашему мнению, следует руководствоваться, определяя нарушены ли правила эксплуатации? Ответ достаточно очевиден: государственными стандартами, нормами и правилами (ГОСТ Р МЭК 60950-2002; ГОСТ Р51318.22-2006; ГОСТ Р 51317.3.2-2006; ГОСТ Р 51317.3.3-2008 и др.).

2.2 Меры уголовного - правовой борьбы с преступлениями в сфере компьютерной информации

Компьютерные преступления чрезвычайно многогранные и сложные явления. Объектами таких преступных посягательств могут быть сами технические средства (компьютеры и периферия) как материальные объекты или программное обеспечение и базы данных, для которых технические средства являются окружением; компьютер может выступать как предмет посягательств или как инструмент.

Виды компьютерных преступлений чрезвычайно многообразны. Это и несанкционированный доступ к информации, хранящейся в компьютере, и ввод в программное обеспечение «логических бомб», которые срабатывают при выполнении определенных условий и частично или полностью выводят из строя компьютерную систему, и разработка и распространение компьютерных вирусов, и хищение компьютерной информации. Компьютерное преступление может произойти также из-за небрежности в разработке, изготовлении и эксплуатации программно-вычислительных комплексов или из-за подделки компьютерной информации.

Меры контроля над компьютерной преступностью подразделяются на правовые, организационно-тактические и программно-технические.

К правовым мерам относятся разработка норм, устанавливающих ответственность за совершение компьютерных преступлений, защита авторских прав программистов, а также вопросы контроля за разработчиками компьютерных систем и применение международных договоров об их ограничениях.

К организационно-тактическим мерам относятся охрана вычислительных центров, тщательность подбора персонала, исключение случаев ведения особо важных работ только одним человеком и т п.

К программно-техническим мерам можно отнести защиту от несанкционированного доступа к системе, профилактику от компьютерных вирусов, резервирование особо важных компьютерных подсистем, применение конструктивных мер защит от хищений, саботажа диверсий, взрывов, установку резервных систем электропитания, оснащение помещении кодовыми замками, установку сигнализации и другие меры.

Основной целью государственной политики по выявлению и пресечению компьютерных преступлений является создание эффективной национальной системы борьбы с правонарушениями в сфере компьютерной информации.

Борьба с компьютерной преступностью в России осуществляется в условиях действия комплекса факторов, снижающих ее эффективность. По мнению В.Минаева, к наиболее значимым относятся:

отсутствие отлаженной системы правового и организационно-технического обеспечения законных интересов граждан, государства и общества в области информационной безопасности;

ограниченные возможности бюджетного финансирования работ по созданию правовой, организационной и технической базы информационной безопасности;

недостаточное осознание органами государственной власти на федеральном и, особенно, региональном уровне возможных политических, экономических, моральных и юридических последствий компьютерных преступлений;

слабость координации действий по борьбе с компьютерными преступлениями правоохранительных органов, суда и прокуратуры и неподготовленность их кадрового состава к эффективному предупреждению, выявлению и расследованию таких деяний;

несовершенство системы единого учета правонарушений, совершаемых с использованием средств информатизации;

серьезным отставанием отечественной индустрии средств и технологий информатизации и информационной безопасности от мирового уровня.

К базовым направлениям повышения эффективности контроля над компьютерной преступностью в Росси следует отнести:

формирование целостной системы непрерывного отслеживания обстановки в сфере обеспечения информационной безопасности различных систем в стране и упреждающего принятия решений по выявлению и пресечению компьютерных преступлений;

организация взаимодействия и координация усилий правоохранительных органов, спецслужб, судебной системы, обеспечение их необходимой материально-технической базой;

организация эффективного взаимодействия правоохранительной системы России с правоохранительными органами зарубежных стран, осуществляющими борьбу с компьютерными преступлениями;

координация действий с общественными и частными организационными структурами (фондами, ассоциациями, фирмами, службами безопасности банковских и коммерческих структур), на своем уровне осуществляющими практические мероприятия по обеспечению информационной безопасности.

Создаваемая система должна быть обеспечена высококвалифицированными кадрами. Создание целостной системы обучения, подготовки и переподготовки специалистов по борьбе с компьютерными правонарушениями является одной из основных задач.

Уголовно-правовой контроль над компьютерной преступностью в России.

В целях борьбы с компьютерной преступностью российским законодательством (глава 28 УК РФ) предусмотрена уголовная ответственность за неправомерный доступ к компьютерной информации (ст. 272 УК РФ); создание, использование и распространение вредоносных программ для ЭВМ (ст. 273 УК РФ); нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 УК РФ).

В соответствии со ст. 272 УК РФ преступлением является неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно — вычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети.

В соответствии со ст. 273 УК РФ, преступлением является создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами.

В соответствии со ст. 274 УК РФ, преступлением признается нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред.

Международное сотрудничество. В рамках ООН регулярно проводятся симпозиумы по профилактике и пресечению компьютерной преступности, целью которых является поиск адекватных путей противодействия на международном уровне. Кроме того. вырабатываются контрмеры против этого нового вида преступлений и универсально применимые стандарты и нормы, гарантирующие надежное использование компьютерных систем и средств телекоммуникаций.

Признано, что для выработки всесторонней стратегии по профилактике и борьбе с компьютерной преступностью необходим единый coгласованный план действий, включающий:

неправительственные мероприятия, под которыми подразумевается программа инициатив по внедрению принципов ответственности в экономике и промышленности, стандартов профессиональной квалификации, технических и процедурных норм, а также этических установок и кодексов поведения;

правительственные меры, то есть действия правительства на национальном уровне, направленные на совершенствование национального уголовного законодательства, а там, где это необходимо, и промышленного производства средств противодействия компьютерным преступлениям;

межправительственные меры и международное сотрудничество, направленные на унификацию законодательных актов, развитие международных стандартов и координацию действий органов уголовной юстиции.

В целях повышения эффективности борьбы с компьютерной преступностью осуществляется координация деятельности национальных правоохранительных органов в рамках МОУП Интерпол.

Заключение

Несмотря на новизну компьютерных преступлений для отечественного уголовного законодательства, в государствах с высоким уровнем технологического развития проблема с компьютерной преступностью давно признана одной из первостепенных задач, важность которой неуклонно возрастает.

Представляется, что уголовно-правовые нормы об ответственности за преступления, совершенные с использованием высоких технологий, лицами, обладающими большим интеллектуальным потенциалом, влекущие тяжелые последствия, должны предусматривать более строгое наказание, чем обычные преступления против собственности. При построении системы компьютерных преступлений следует учесть опыт зарубежных государств, где компьютерная преступность оказалась более распространенной и нанесла более серьезный ущерб.

Список использованных источников

Конституция Российской Федерации: принята всенародным голосование 12.12.1993 г. (ред. от 21.07.2014) // Российская газета. – 1993. – 25 дек.; Собрание законодательства РФ. – 2014. – № 31. – Ст. 4398.

Уголовный кодекс Российской Федерации от 13.06.1996 (ред. от 16.07.2015) // Собрание законодательства РФ. – 1996. - № 25. - Ст. 2954.

Уголовно-процессуальный кодекс Российской Федерации от 18.12.2001 (ред. от 22.10.2014) // Собрание законодательства РФ. – 1994. – № 32. – Ст. 3301; 2014. – № 43. – Ст. 5799.

Постановление Пленума Верховного Суда РФ от 31 октября 1995 г. N 8 «О некоторых вопросах применения судами Конституции Российской Федерации при осуществлении правосудия» // Бюл. Верховного Суда РФ. - 1996. - № 1. - С. 2 - 5.

Аменицкая Н.А. Органы дознания и оперативно-розыскная деятельность: исторический аспект и современное состояние проблемы / Н.А. Аменицкая // Российская юстиция. – 2013. - № 7. - С. 11 – 13.

Быков В.М. Новый закон о преступлениях в сфере компьютерной информации: ст. 272 УК РФ / В.М. Быков, В.Н. Черкасов // Российский судья. – № 5. – 2012. – С. 14-19.

Быков В.М. Новое: об уголовной ответственности за создание, использование и распространение вредоносных компьютерных программ / В.М. Быков, В.Н. Черкасов //Российский судья. – № 7. – 2012. – С. 16-21.

Быков В.М. Новая редакция ст. 274 УК / В.М. Быков, В.Н. Черкасов // Законность. – №11.– 2012. – С. 25-29.

Бычков В.В. Система следственных действий в российском уголовно-процессуальном законодательстве / В.В. Бычков // Российский следователь. – 2013. - № 10. - С. 25 - 26.

Васильева Т.В. О соблюдении авторских прав в эпоху развития высоких технологий / Т.В. Васильева // Современное право. - 2011. - № 5. - С. 102 - 106.

Васичкин К.А. Ответственность за нарушение интеллектуальных прав в сети Интернет / К.А. Васичкин // Законодательство и экономика. - 2013. - № 9. – С. 19.

Вандышев В.В. Уголовный процесс: учебник / В.В. Вандышев. - М.: Контракт, Волтерс Клувер, 2010. – 168 с.

Герасимов И.Ф. Некоторые проблемы раскрытия преступлений / И.Ф. Герасимов // Свердловск, 1975. - С. 69.

Горянинов К.К., Овчинский В.С., Синилов Г.К. Теория оперативно-розыскной деятельности. Москва: Изд-во ИНФРА-М, 2014. - С. 328.

Гирько С.И. Статья: Сбываются ли прогнозы и опасения о перспективах дознания в сокращенной форме? / С.И. Гирько // Российский следователь. – 2014. - № 5. – С. 7 – 8.

Завгородний В.И. Комплексная защита информации в компьютерных системах: Учеб. пособие. / В.И. Завгородний. - М.: ЛОГОС: ПБОЮЛ Н.А. Егоров, 2011. – с.245.

Зайцев, А.П. Технические средства и методы защиты информации: Учебник для вузов / А.П. Зайцев, А.А. Шелупанов, Р.В. Мещеряков и др.; под ред. А.П. Зайцева и А.А. Шелупанова. – М.: Машиностроение, 2009. – с. 245.

Козак Д.Н. Комментарий к Уголовно-процессуальному кодексу Российской Федерации / Д.Н. Козак, Е.Б. Мизулина. – 2- е изд., доп. - М., 2004. – 137 с.

Корякин В.А. Дознание в сокращенной форме в разрезе процессуальных сроков / В.А. Корякин // Российский судья. – 2014. - № 9. - С. 17 - 19.

Мазуров В.А. Преступность в сфере высоких технологий: Понятие, общая характеристика, тенденции / В.А. Мазуров // Вестник Томского государственного университета. 2007. № 300-1. С. 153.

Маркушин А.Г. Оперативно-розыскная деятельность / А.Г. Маркушин / М.: Изд-во Юрайт. -2013. С. 13-14.

Осипенко К.Ю. Жертвы и последствия киберпреступлений NORTON REPORT 2013 // Information Security/ Информационная безопасность. 2013. №5. С. 25.

Поляков, В.В. Обстановка совершения преступлений в сфере компьютерной информации как элемент криминалистической характеристики / В.В. Поляков // Известия Алтайского государственного университета. – 2013. – № 2. – С. 114 - 116.

Центров Е.Е. О сути следственного действия «проверка показаний на месте» / Е.Е. Центров // Законность. – 2013. - № 10. - С. 10-11.

Чудненко Ю.В. Обзор: ИТ в органах государственной власти 2013 (Алексей Мошков: «Ни одно преступление в сфере ИТ не останется безнаказанным») // CNews: Аналитика. - 2014. - №187. - С. 12.

Чукаева О.А. Проблемы определения компетенции органа внутренних дел как органа дознания / О.А. Чукаева // Законодательство и экономика. - 2014. - № 9. – С. 15-16.

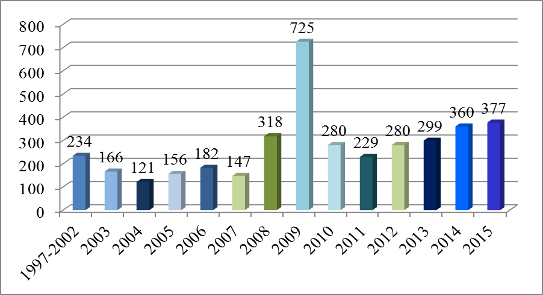

Приложение А

Количество осужденных по ст. 272 УК РФ в России за период 1997 – 2015 года

Размещено на Allbest.ru