Лабораторная работа по OSINT - Безопасность систем баз данных

.docxМИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ КЫРГЫЗСКОЙ РЕСПУБЛИКИ

КЫРГЫЗСКИЙ ГОСУДАРСТВЕННЫЙ ТЕХНИЧЕСКИЙ

УНИВЕРСИТЕТ ИМ. И. РАЗЗАКОВА

Лабораторная работа

Бишкек 2020

Лабораторная работа по OSINT

Собираем информацию из поисковика, например в поисковике google можно ввести определенные операторы на картинке можно увидеть что я ищу электронные адреса на сайте нашего университета kstu.kg

В ходе поиска я нашел файлы pdf и doc формата, на котором есть контактные данные и пароли для входа в сеансы zoom

На вид эти данные не очень то и ценные, но в руках умелого хакера эти данные превращаются в еще один ключевой рычаг для злых помыслов. Например баловство на сеансе zoom, по номеру телефона отправлять фишинговые письма. Также я начал искать какие либо данные о самом сайте kstu.kg

Как показано на нижней картинке, я с помощью операторов поисковика достучаться до файла robots.txt

Так

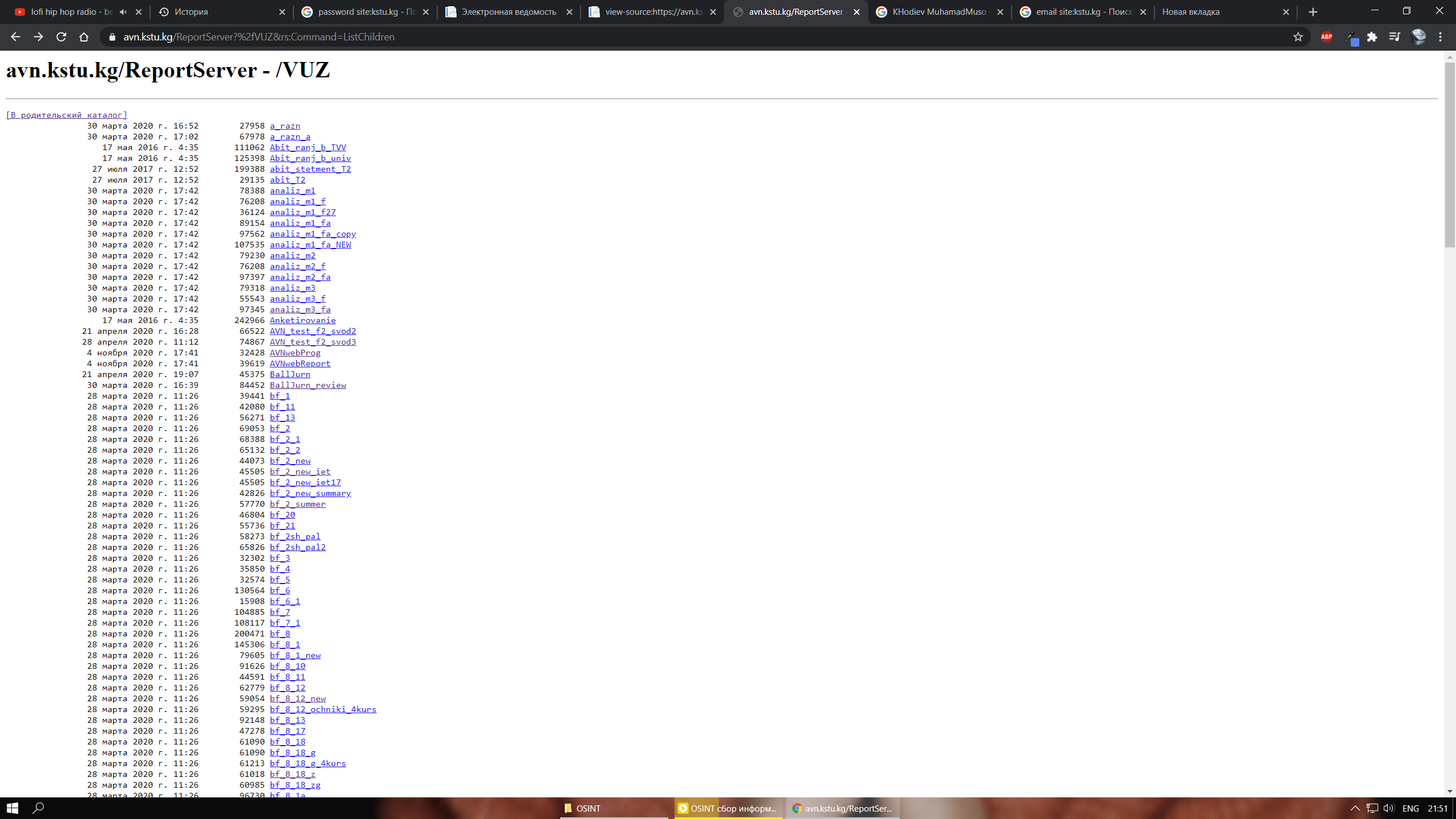

же пробовал сайт avn.kstu.kg

Но и тут ничего интересного для себя не взял.

Теперь

попробуем через специализированные

программы

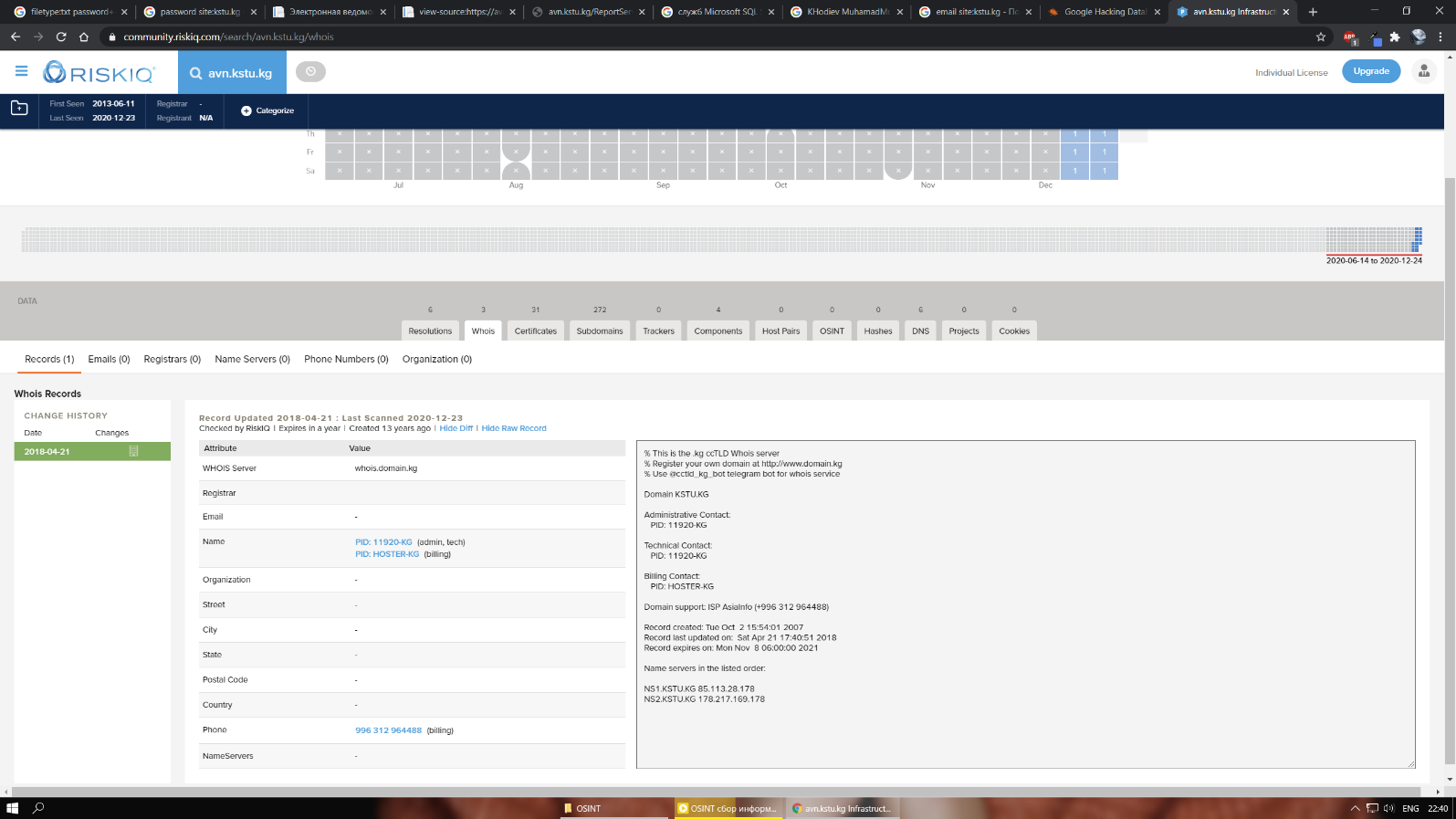

Как было указано на видео, зарегистрировался на сайт RiskIQ вот результат, тут можно увидеть Хостер, кто предоставляет услугу и т.д.

Позже я всё таки установил kali linux и заодно установил пробную версию vpn, скрытность в этом случае минимальная, но пойдет.

Тут можно увидеть субдомены.

Использование shodan и привязка api ключа.

В дело включился drib тут можно видеть что методом брутфорса подставляются разные слова для выявления утечек.

Прошлись hacertarget ом и получили ip адреса.

Этой программы не было в комплекте с kali, пришлось установить с git репозиторий. Здесь мы выявляем электронные адреса которые есть на сайте, можно отправлять фишинговые письма и дело в шляпе.

Веб версия shodan тут можно выявить порты. Как видно 25, 143, 587, 1000, 3000

Через whois не получилось достать данные, вместо этого решил достать из Microsoft.com и достали не мало данных и электронные почты.

Под конец воспользовался программой maltego, к слову об программе, все действия до этого можно заменить лишь одни малтего, но увы и стоимость тоже не радует глаз.

Заключение

В заключение могу сказать что на практике это довольно интересно, изучать, искать и анализировать информацию. Я узнал многое, например те данные которым мы каждый день разбрасываемся может сыграть с нами же злую шутку, т.е. дать злоумышленнику легкий куш. А главное теперь и я могу не только защитить себя, но и сам искать информацию о других людей, этот очень важный навык в карьере программиста так как нам предстоит работать с разными компаниями и начальниками, будет хорошо сперва узнать о компании или о человеке более подробно чем связывать 8 часов своей каждодневной жизни ящику Пандоры. Ну и может открыть самому бизнес связанное с интернет технологиями, защитить свое детище от злых глаз и рук.