лр4

.docxФЕДЕРАЛЬНОЕ АГЕНТСТВО СВЯЗИ

Ордена Трудового Красного Знамени федеральное

государственное бюджетное образовательное

учреждение высшего образования

Московский технический университет

связи и информатики

──────────────────────────────────────

Кафедра информационной безопасности

ЛАБОРАТОРНАЯ РАБОТА № 4

«Проведение аудита веб-ресурсов»

по дисциплине

«Системы обнаружения вторжений в компьютерные сети»

Выполнил:

Москва, 2020

Цель работы:

Целью данного работы является приобретение навыков поиска уязвимостей в веб-ресурсах путём выявления структуры ресурса, сканирования на уязвимости и выявления ошибок в логике работы.

Выполнение лабораторной работы:

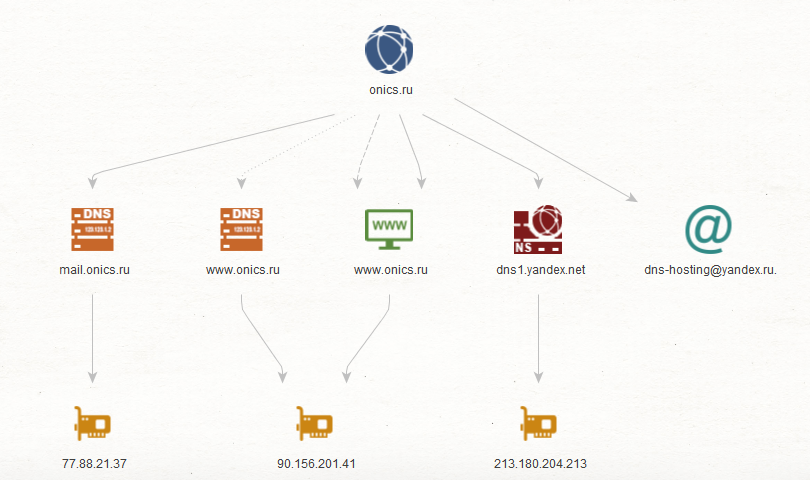

Для анализа, с помощью «Google Dorks», был выбран ресурс с потенциально существующей «XSS» уязвимостью «http://onics.ru/». Граф поддоменов ресурса, на который производится атака, изображен на рисунке 1 полученный в ПО «Maltego».

Рис.1 Изображение графа взаимосвязи между доменными именами ресурса «http://onics.ru/»

В дальнейшем был проведен аудит веб-ресуса

«onics.ru» на наличие уязвимостей. На рисунке

2 и 3 отображена работа в программе

аудита.

Рис 2. Ввод URL сканируемого ресурса «onics.ru»

Рис. 3 Выбор уязвимостей для сканирования

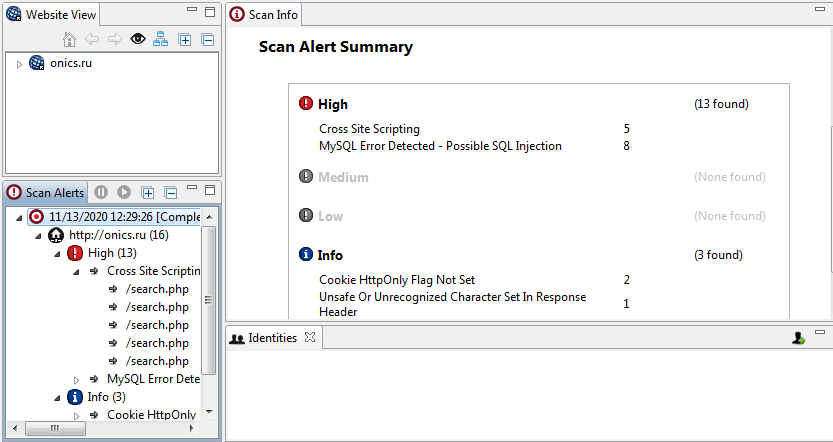

После выполнения программы «Vega» отображаются имеющиеся уязвимости анализируемого ресурса с указанием степени важности. На рисунке 4 показан результат работы программы «Vega».

Рис. 4 Обнаруженные уязвимости

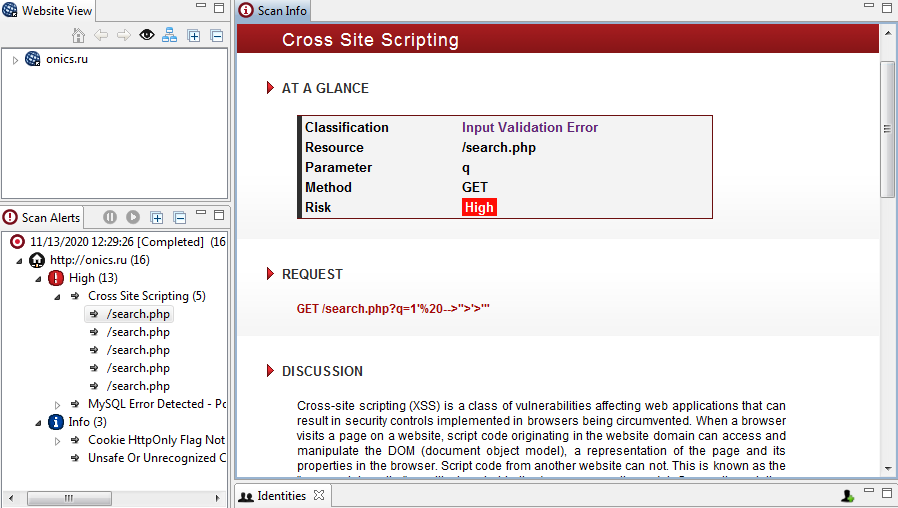

Программа аудита позволяет более детально рассмотреть найденные уязвимости в котором показывает: тип найденной уязвимости (XSS), запрос (request) благодаря которому уязвимость была найдена, а также приводит описание уязвимости и пути её устранения. Пример одной из уязвимостей изображен на рисунке 5.

Рис. 5 Одна из найденных уязвимостей

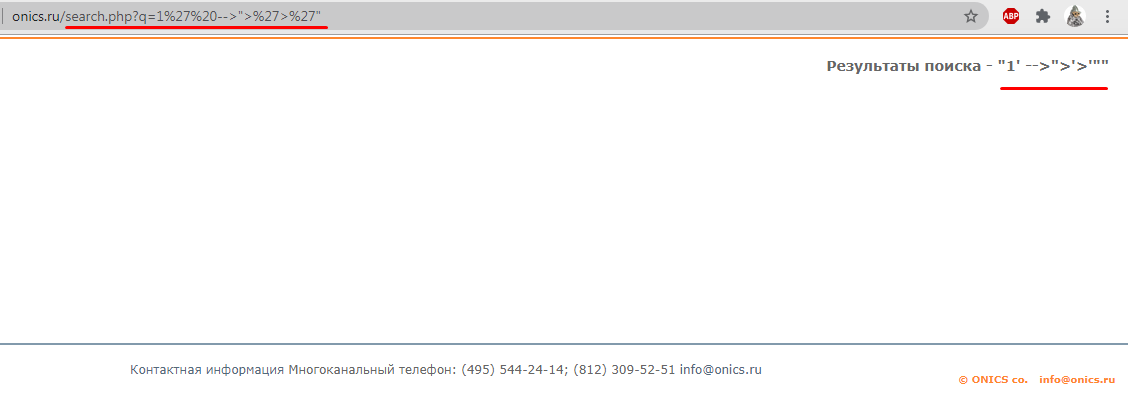

Использовав предложенный запрос из «Vega» можно убедится в наличии «XSS» уязвимости. Символы, переданные в запросе, отобразились на странице браузера. Это говорит о нахождении «XSS» уязвимости, которая может быть использована злоумышленником для выполнения различным скриптов, которые, например, могут быть использованы для похищения cookies-файлов. На рисунке 6 отображена работа запроса.

Рис. 6 Обнаруженная XSS-уязвимость

Также в качестве примера выполнена работа скрипта, <script>alert(“XSS vulnerability”)</script> который выводит предупреждение на странице веб ресурса, изображенного на рисунке 7.

Рис. 7 Эксплуатация XSS-уязвимости

Вывод: В данной работы были приобретение навыков поиска уязвимостей в веб-ресурсах путём выявления структуры ресурса, сканирования на уязвимости и выявления ошибок в логике работы.

Контрольные вопросы:

Для чего используется программа Vega?

Vega – это программное обеспечение с открытым исходным кодом для тестирования веб-ресурсов на наличие уязвимостей, например, таких как SQL-injection и Cross-Site Scripting (XSS).

Какие распространённые типы уязвимостей вы знаете?

Некорректная настройка параметров безопасности, межсайтовое выполнение сценариев (XSS), недостатки аутентификации, недостатки контроля доступа, внедрение, использование компонентов с известными уязвимостями, разглашение конфиденциальных данных, внешние сущности (XXE).

Что такое SQL-injection?

SQL инъекция - внедрение в данные (передаваемые через GET, POST запросы или значения Cookie) произвольного SQL кода. Если сайт уязвим и выполняет такие инъекции, то есть возможность выполнять с БД (чаще всего это MySQL) различного рода манипуляции.

Что такое XSS?

XSS - распространенная уязвимость, которую можно обнаружить на множестве веб-приложений. Злоумышленник может внедрить на страницу JavaScript-код, который не был предусмотрен разработчиками. Этот код будет выполняться каждый раз, когда жертвы (обычные пользователи) будут заходить на страницу приложения, куда этот код был добавлен.

Для чего необходимо производить аудит веб-ресурсов?

Аудит безопасности веб-ресурсов является важной составляющей информационной безопасности, так как позволяет выявить ошибки в программного коде, используя которые злоумышленник может атаковать или взломать веб-ресурс.

Список литературы.

Vega Vulnerability Scanner - Subgraph OS. URL: https://subgraph.com/vega/

Maltego: Homepage. URL: https://www.maltego.com/

Практикум по дисциплине СИСТЕМЫ ОБНАРУЖЕНИЯ ВТОРЖЕНИЙ В КОМПЬЮТЕРНЫЕ СЕТИ (для студентов направлений подготовки 11.04.02, 09.04.01)