- •Криптографическая защита

- •Угрозы, уязвимости и атаки

- •Классификация угроз

- •Понятие политики безопасности и ее жизненный цикл.

- •Модели политики безопасности

- •Модели разграничения доступа

- •Основы криптографической защиты информации

- •Требования к шифру

- •Принцип Керкхоффа

- •Шифры аналитического преобразования

- •Комбинированные шифры

- •Алгоритмы шифра использующие арифметические операции с битами

- •Сложение по модулю 2

- •Функция исключающее или

- •Арифметические и циклические сдвиги влево и вправо

- •Алгоритмы шифров использующие подстановки из таблиц

- •Потоковые шифры

- •Разновидности поточных шифров

- •Блочные шифры

- •Моноалфавитные и полиалфавитные шифры

- •Шифры перестановок и замены

- •Шифры с асимметричными ключами

- •Хеширование и однонаправленные функции

- •Управление ключами

- •Протокол skip

- •Защита информации с помощью межсетевых экранов

- •«Врожденные слабости» служб Internet

- •Недостатки межсетевых экранов

- •Альтернативные способы аутентификации

- •Защита данных в электронных платежных системах

- •Оплата в дебетовой платежной системе.

- •Примеры программно-технических средств

- •Средства защиты информации окб сапр или вниипвти

- •Типичный сценарий атаки

-

Алгоритмы шифра использующие арифметические операции с битами

-

сложение по модулю 2;

-

исключающее ИЛИ;

-

умножение по модулю 2N+1;

-

умножение по модулю 2N;

-

арифметические сдвиги влево и вправо;

-

циклические сдвиги битов влево и вправо;

-

подстановки из таблиц (для битов и символов).

-

Сложение по модулю 2

-

Сложение по модулю 2 выполняется по следующим правилам:

-

0+0=0

-

1+0=1

-

0+1=1

-

1+1=0 (с переносом 1 в старший разряд)

-

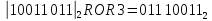

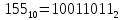

Пример:

-

+

-

-

-

Функция исключающее или

-

Таблица истинности логической функции:

-

Бит сообщения

-

Бит ключа

-

Исключающее ИЛИ

-

0

-

0

-

0

-

0

-

1

-

1

-

1

-

0

-

1

-

1

-

1

-

0

-

-

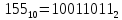

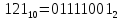

Пример:

-

XOR XOR

-

-

-

Умножение по модулю 2N и 2N+1

-

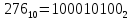

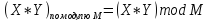

Умножение X и Y по модулю M определяется выражением:

-

– остаток от деления произведения

– остаток от деления произведения

на модуль M

на модуль M -

Модуль M определяется по выражениям M = 2N или M = 2N+1, где N = 1, 2, 3, …

-

Арифметические и циклические сдвиги влево и вправо

-

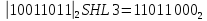

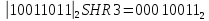

Сдвиг последовательности битов влево и вправо означает сдвиг последовательности битов строке, имеющей границы влево или вправо. При арифметических сдвигах влево (SHL) и вправо (SHR) опустевшие биты заполняются нулями, а биты вышедшие за границу строки безвозвратно теряются.

-

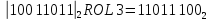

При циклических сдвигах влево (ROL) и вправо (ROR) биты, вышедшие за границу строки заполняют опустевшие биты.

-

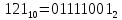

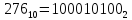

Пример обработки байта сдвигами влево и вправо на 3 позиции

-

Арифметические сдвиги

-

-

-

Циклические сдвиги

-

-