- •Проблема защиты информации и подходы к ее решению.

- •Основные понятия защиты информации.

- •Угрозы безопасности и каналы утечки информации.

- •Классификация методов и средств защиты информации. Специфика программных средств.

- •Правовое обеспечение защиты информации.

- •Способы нарушения защищенности информации и защиты от него в компьютерных системах.

- •Организация базы учетных записей пользователей в ос Unix.

- •Организация базы учетных записей пользователей в ос Windows

- •Способы аутентификации пользователей.

- •Аутентификация пользователей на основе паролей.

- •Аутентификация пользователей на основе модели «рукопожатия».

- •Программно-аппаратная защита от локального несанкционированного доступа.

- •Аутентификация пользователей на основе их биометрических характеристик.

- •Протоколы прямой аутентификации.

- •Протоколы непрямой аутентификации.

- •Протокол ipSec.

- •Виртуальные частные сети.

- •Разграничение прав пользователей в ос Windows.

- •Дискреционное, мандатное и ролевое разграничение доступа к объектам.

- •Подсистема безопасности ос Windows.

- •Разграничение доступа к объектам в ос Windows.

- •Разграничение прав пользователей в ос Unix.

- •Разграничение доступа к объектам в ос Unix.

- •Аудит событий безопасности в ос Windows и Unix.

- •Средства защиты информации в глобальных компьютерных сетях.

- •Стандарты оценки безопасности компьютерных систем и информационных технологий.

- •Часть 1 «Введение и общая модель». Определение методологии оценки безопасности и требований безопасности (функциональных требований и требований доверия).

- •Часть 2 «Функциональные требования безопасности». Универсальный систематизированный каталог с возможностью добавления новых требований.

- •Часть 3 «Требования доверия к безопасности». Систематизированный каталог требований доверия и шкала оценочных уровней доверия (от 1 до 7).

- •Элементы теории чисел.

- •Способы симметричного шифрования.

- •Абсолютно стойкий шифр. Генерация, хранение и распространение ключей.

- •Криптографическая система des и ее модификации.

- •Криптографическая система гост 28147-89.

- •Применение и обзор современных симметричных криптосистем.

- •Принципы построения, свойства и применение асимметричных криптосистем.

- •Криптографическая система rsa.

- •Криптографические системы Диффи-Хеллмана, Эль-Гамаля и эллиптических кривых.

- •Электронная цифровая подпись и ее применение. Функции хеширования.

- •Протокол ssl.

- •Криптографический интерфейс приложений ос Windows.

- •Файловая система с шифрованием в ос Windows.

- •Компьютерная стеганография и ее применение.

- •Принципы построения систем защиты от копирования.

- •Защита инсталляционных дисков и установленного программного обеспечения.

- •Защита программных средств от изучения.

- •Вредоносные программы, их признаки и классификация.

- •Программные закладки и защита от них.

- •Методы обнаружения и удаления вредоносных программ.

-

Аутентификация пользователей на основе их биометрических характеристик.

Компоненты систем биометрической аутентификации

-

Устройства считывания биометрических характеристик.

-

Алгоритмы сравнения измеренных биометрических характеристик с эталонными из учетной записи пользователя.

Физические характеристики человека (статические). Максимальная уникальность (в т.ч. для близнецов), постоянство в течение длительного периода, отсутствие воздействия состояния человека или косметики.

Поведенческие характеристики (динамические). Не требуется измерение одного и того же параметра для снижения риска воспроизведения.

Другие статические биометрические характеристики

-

Термограмма лица (схема расположения кровеносных сосудов лица). Используется специально разработанная инфракрасная камера.

-

Фрагменты генетического кода (ДНК) - в настоящее время эти средства применяются редко по причине их сложности и высокой стоимости.

Динамические биометрические характеристики

-

Голос.

-

Рукописная подпись.

-

Темп работы с клавиатурой (клавиатурный «почерк»).

-

Темп работы с мышью («роспись» мышью).

Зависят от физического и психического состояния человека (в определенных случаях может являться преимуществом).

Создание биометрического эталона

-

Требуется достаточное количество измерений (для исключения естественных расхождений в измерениях и получения достоверного эталона).

-

Возможно снятие нескольких подписей (например, отпечатков нескольких пальцев) для снижения риска ошибочного отказа.

-

Иногда может потребоваться обучение пользователя, если снимаемая характеристика подвержена большим вариациям.

Проверка биометрической подписи

-

В отличие от проверки паролей не требуется точное совпадение считанной биометрической подписи и эталона, сравниваются округленные значения.

-

Для хранения биометрического эталона не может применяться хеширование.

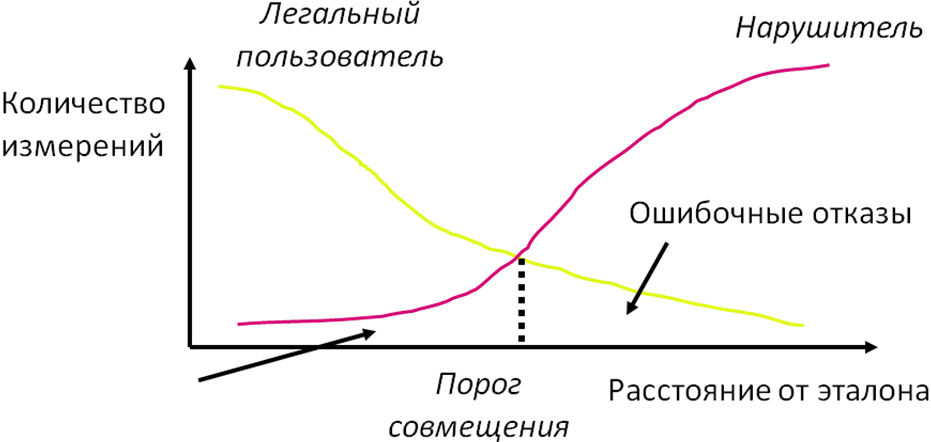

Оценка точности биометрической аутентификации

Две оценки: вероятность ошибочного отказа (ошибки 1-го рода, FRR) и вероятность ошибочного допуска (ошибки 2-го рода, FAR).

Ошибочные допуски

Настройка системы биометрической аутентификации

-

Необходимо достижения компромисса между уровнем безопасности и удобством использования.

-

Уменьшение порога допустимого отклонения от эталона снижает риск ошибочного допуска, но увеличивает риск ошибочного отказа.

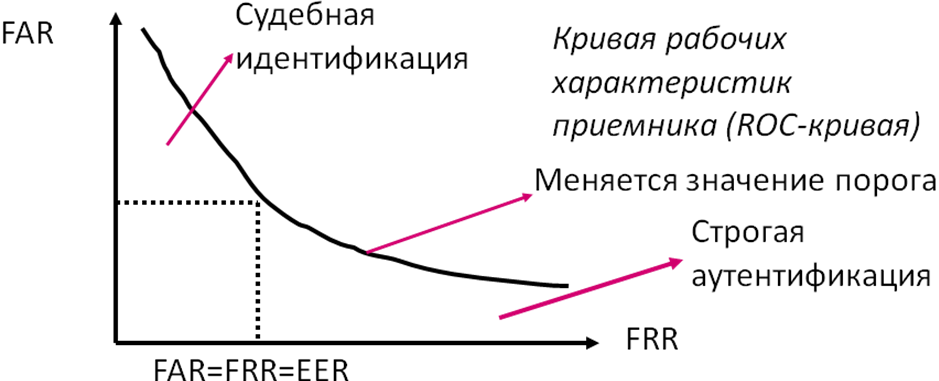

Равная интенсивность ошибок

Т.к. FRR и FAR зависят от порога, для объективной оценки точности биометрической системы используется коэффициент ERR.

Чем меньше ERR, тем выше обеспечиваемый уровень безопасности.

Достоинства и недостатки биометрической аутентификации

+

-

трудность фальсификации этих признаков;

-

высокая достоверность аутентификации из-за уникальности таких признаков;

-

неотделимость биометрических признаков от личности пользователя.

-

-

более высокая стоимость по сравнению с другими средствами аутентификации;

-

возможность отказа легальному пользователю;

-

возможность утечки персональных данных и нарушения тайны частной жизни.