- •1.1. Введение. Понятие политики безопасности

- •Рис. 1. Основные каналы утечки информации при ее обработке на отдельной ПЭВМ

- •1.2. Модель компьютерной системы. Понятие доступа и монитора безопасности

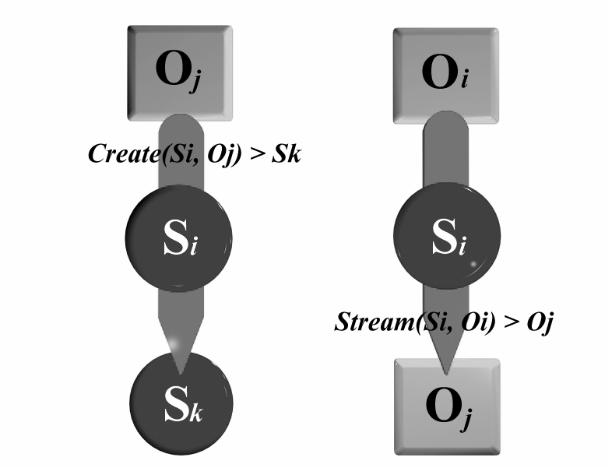

- •Рис. 2. Порождения субъекта и понятие потока

- •Рис. 3. Примеры потоков в КС

- •1.3. Описание типовых политик безопасности

- •1.3.1. Модели на основе дискретных компонент

- •1.3.1.1. Модель АДЕПТ-50

- •1.3.1.2. Пятимерное пространство безопасности Хартстона

- •1.3.1.3. Резюме по моделям Адепт и Хартстона

- •1.3.2. Модели на основе анализа угроз системе

- •1.3.2.1. Игровая модель

- •1.3.2.2. Модель системы безопасности с полным перекрытием

- •1.3.2.3. Резюме по моделям анализа угроз

- •1.3.3. Модели конечных состояний.

- •1.3.3.1. Модель Белла-ЛаПадула.

- •1.3.3.2. Модель low-water-mark (LWM)

- •Таблица 1. Операции в модели LWM

- •1.3.3.3. Модель Лендвера

- •Определение 10

- •1.3.3.4. Резюме по моделям состояний

- •1.4. Обеспечение гарантий выполнения политики безопасности

- •Утверждение 1 (достаточное условие гарантированного выполнения политики безопасности в КС 1).

- •Утверждение 2 (достаточное условие гарантированного выполнения политики безопасности в КС 2).

- •Утверждение 3 (базовая теорема ИПС)

- •Рис. 5. Классическая модель ядра безопасности

- •Рис. 6. Ядро безопасности с учетом контроля порождения субъектов

- •1.5. Метод генерации изолированной программной среды при проектировании механизмов гарантированного поддержания политики безопасности

- •Таблица 2. Иерархия уровней при загрузке ОС

- •Утверждение 4 (условие одинакового состояния КС).

- •Утверждение 5 (достаточное условие ИПС при ступенчатой загрузке).

- •Утверждение 6 (требования к субъектному наполнению изолированной программной среды).

- •Утверждение 7 (достаточное условие чтения реальных данных).

- •1.6. Реализация гарантий выполнения заданной политики безопасности

- •Утверждение 8 (условия генерации ИПС при реализации метода доверенной загрузки).

- •1.7. Опосредованный несанкционированный доступ в компьютерной системе. Модель опосредованного НСД

- •Таблица 3. Полная группа событий в системе «ПП-РПВ»

- •Утверждение 9 (условия невозможности опосредованного НСД в ИПС).

- •Литература к первой части

- •Часть 2. Модели безопасного субъектного взаимодействия в компьютерной системе. Аутентификация пользователей. Сопряжение защитных механизмов

- •2.1. Введение

- •2.1. Процедура идентификации и аутентификации

- •Таблица 1. Объект-эталон для схемы 1

- •Таблица 2. Объект-эталон для схемы 2

- •Утверждение 1 (о подмене эталона).

- •2.2. Формализация задачи сопряжения. Методы сопряжения

- •Утверждение 2. (необходимое условие корректного взаимодействия сопрягаемых субъектов)

- •Утверждение 3. (о свойствах модуля сопряжения)

- •Рис. 1. Методы эмуляции органов управления и замены аутентифицирующего субъекта

- •2.3. Типизация данных, необходимых для обеспечения работы средств сопряжения

- •Таблица 3. Структура объекта вторичной аутентификации

- •Утверждение 4 (о свойствах объекта первичной аутентификации).

- •Утверждение 5 (об изменении информации пользователя в АНП).

- •2.4. Использование внешних субъектов при реализации и гарантировании политики безопасности

- •2.5. Понятие внешнего разделяемого сервиса безопасности. Постановка задачи

- •Рис. 2. Схема взаимодействия МРЗФ с МБО И МБС

- •2.6. Понятие и свойства модуля реализации защитных функций

- •Утверждение 6 (о потенциальной возможности некорректного возврата результата из МРЗФ)

- •Утверждение 7 (о потенциально возможном некорректном вызове МРЗФ)

- •2.7. Проектирование модуля реализации защитных функций в среде гарантирования политики безопасности

- •Утверждение 8 (достаточные условия корректного использования МРЗФ)

- •2.8. Передача параметров при составном потоке

- •Таблица 4. (Свойства составного потока при использовании МРЗФ)

- •2.9. Методика проверки попарной корректности субъектов при проектировании механизмов обеспечения безопасности с учетом передачи параметров

- •Заключение

- •Литература ко второй части

- •Часть 3. Управление безопасностью в компьютерной системе

- •3.1. Введение

- •3.2. Модель управления безопасностью. Термины

- •Утверждение 1 (о корректном управлении в ИПС).

- •Утверждение 2 (условия нарушения корректности управления).

- •Рис. 1. Локализация субъекта и объектов управления в распределенной КС

- •Таблица 1. (локализация управляющего субъекта и объекта управления)

- •3.3. Система удаленного управления безопасностью в отсутствии локального объекта управления

- •Утверждение 3 (необходимое условие 1 для создания системы корректного управления)

- •Утверждение 4 (необходимое условие 2 для создания системы корректного управления)

- •Утверждение 5

- •3.5. Метод “мягкого администрирования”. Автоматизированное формирование списков разрешенных задач и правил разграничения доступа

- •Утверждение 6 (лемма для обоснования метода мягкого администрирования)

- •3.6. Системы управления безопасностью при распределенном объекте управления

- •Утверждение 7 (условия корректности управления при мягком администрировании).

- •Заключение

- •Литература к третьей части

- •Часть 4. Модели сетевых сред. Создание механизмов безопасности в распределенной компьютерной системе

- •4.1. Введение

- •4.2.Модели воздействия внешнего злоумышленника на локальный сегмент компьютерной системы

- •Рис. 1. К моделям воздействия внешнего злоумышленника на локальный сегмент КС

- •4.3. Механизмы реализации политики безопасности в локальном сегменте компьютерной системы

- •Утверждение 1 (о распределенной КС с полным проецированием прав пользователя на субъекты).

- •Утверждение 2 (о доступе в системе с проецированием прав)

- •Таблица 1. Групповые правила разграничения доступа в ЛС КС

- •Таблица 2. Правила разграничения доступа при запрете транспортировки вовне избранных объектов

- •4.4. Метод межсетевого экранирования. Свойства экранирующего субъекта

- •Утверждение 3 (о существовании декомпозиции на подобъекты).

- •Утверждение 4 (Основная теорема о корректном экранировании).

- •Утверждение 6 (о тождестве фильтра сервисов и изолированной программной среды в рамках локального сегмента КС)

- •4.5. Модель политики безопасности в распределенной системе

- •4.6. Архитектура фильтрующего субъекта и требования к нему

- •Таблица 3. Показатели и классы защищенности межсетевого экрана

- •Заключение

- •Литература к четвертой части

- •Часть 5. Нормативные документы для решения задач компьютерной безопасности

- •Введение к пятой части

- •5.1.2. Структура требований безопасности

- •5.1.3. Показатели защищенности средств вычислительной техники от несанкционированного доступа

- •Таблица 1. Требования к защите от НСД СВТ

- •5.1.5. Классы защищенности автоматизированных систем

- •Таблица 2. Требования к защите от НСД АС

- •5.1.6. Выводы

- •5.2. Критерии безопасности компьютерных систем Министерства обороны США (“Оранжевая книга”)

- •5.2.1. Цель разработки

- •5.2.2. Общая структура требований «Оранжевой книги»

- •5.2.3. Классы безопасности компьютерных систем

- •Таблица 3. Требования «Оранжевой книги»

- •5.2.4. Интерпретация и развитие “Оранжевой книги”

- •5.2.5. Выводы

- •5.3. Европейские критерии безопасности информационных технологий

- •5.3.1. Основные понятия

- •5.3.2. Функциональные критерии

- •5.3.3. Критерии адекватности

- •5.3.4. Выводы

- •5.4. Федеральные критерии безопасности информационных технологий

- •5.4.1. Цель разработки

- •5.4.2. Основные положения

- •5.4.3. Профиль защиты

- •Назначение и структура Профиля защиты

- •Этапы разработки Профиля защиты

- •5.4.4. Функциональные требования к продукту информационных технологий

- •Таблица 4. Применение критериев ранжирования

- •5.4.5. Требования к процессу разработки продукта информационных технологий

- •5.4.6. Требования к процессу сертификации продукта информационных технологий

- •5.4.7. Выводы

- •Литература к пятой части

- •Заключение. Процесс построения защищенной компьютерной системы

- •Рис. 1. Взаимосвязь методов проектирования защищенной КС.

- •Список сокращений

-12 -

Вданном случае определение не в полной мере является формально строгим, поскольку состояние субъекта описывается упорядоченной совокупностью ассоциированных с ним объектов, а ассоциированный объект выделяется по принципу влияния на состояние субъекта, т.е. в определении прослеживается некая рекурсия. С другой стороны, известны рекурсивные определения различных объектов (например, дерева). Зависимость от времени позволяет однозначно выделять ассоциированные объекты в том случае, если в начальный момент ассоциированный объект можно определить однозначно (как правило, это вектор исполняемого кода и начальные состояния ряда переменных программы).

Рис. 2. Порождения субъекта и понятие потока

Субъект в общем случае реализует некоторое отображение множества ассоциированных объектов в t-й момент времени на множество ассоциированных объектов в t+1-й момент времени. В связи с этим можно выделить ассоциированные объекты, изменение которых изменяет вид отображения ассоциированных объектов (объекты, содержащие, как правило, код программы - функционально ассоциированные) и ассоциированные объекты-данные (являющиеся аргументом операции, но не изменяющие вида отображения). Далее под ассоциированными объектами понимаются функционально ассоциированные объекты, в иных случаях делаются уточнения.

- 13 -

Следствие (к определению 2). В момент порождения субъекта Sm из объекта Oi он является ассоциированным объектом для субъекта Sm.

Необходимо заметить, что объект-источник может быть ассоциированным для активизирующего субъекта, тогда порождение является автономным (т.е. не зависящим от свойств остальных субъектов и объектов). Если же объектисточник является неассоциированным (внешним) для активизирующего субъекта, то порождение не является автономным и зависит от свойств объектаисточника.

Свойство субъекта “быть активным” реализуется и в возможности выполнения действия над объектами. При этом необходимо отметить, что пассивный статус объекта необходимо требует существования потоков информации от объекта к объекту (в противном случае невозможно говорить об изменении объектов), причем данный поток инициируется субъектом.

Определение 3. Потоком информации между объектом Om и объектом Oj называется произвольная операция над объектом Oj, реализуемая в субъекте Si и зависящая от Om.

Заметим, что как Oj, так и Om могут быть ассоциированными или неассоциированными объектами, а также «пустыми» объектами (NULL).

Обозначения: Stream(Si, Om)-> Oj - поток информации от объекта Om к объекту Oj. При этом будем выделять источник (Om) и получатель (приемник) потока (Oj). В определении подчеркнуто, что поток информации рассматривается не между субъектом и объектом, а между объектами, например, объектом и ассоциированными объектами субъекта (либо между двумя объектами), а активная роль субъекта выражается в реализации данного потока (это означает, что операция порождения потока локализована в субъекте

Рис. 3. Примеры потоков в КС

и отображается состоянием его функционально ассоциированных объектов). Отметим, что операция Stream может создавать новый объект или уничтожать его.

На приводимом рис. 3 схематически изображены различные виды потоков. Далее будем для краткости говорить о потоке, подразумевая введенное

понятие потока информации.

- 14 -

Понятие ассоциированных с субъектом объектов, как легко видеть из вышеизложенного, не является искусственной конструкцией. Корректно говорить о потоках информации можно лишь между одинаковыми сущностями, т.е. объектами. Кроме того, в ассоциированных объектах отображается текущее состояние субъекта. Отображениями Stream и Create описываются с точки зрения разделения на субъекты и объекты, все события (изменения субъектов и объектов), происходящие в КС.

Из данного определения также следует, что поток всегда инициируется (порождается) субъектом.

Определение 4. Доступом субъекта Si к объекту Oj будем называть порождение потока информации между некоторым объектом (например, ассоциированным с субъектом объектами Si(Om)) и объектом Oj.

Выделим все множество потоков P для фиксированной декомпозиции КС на субъекты и объекты во все моменты времени (все множество потоков является объединением потоков по всем моментам дискретного времени) и произвольным образом разобьем его на два непересекающихся подмножества: N и L, P = N U L.

Обозначим:

N - подмножество потоков, характеризующее несанкционированный доступ,

L - подмножество потоков, характеризующих легальный доступ.

Дадим некоторые пояснения к разделению множеств L и N. Понятие «безопасности» подразумевает наличие и некоторого состояния «опасности» - нежелательных состояний какой-либо системы (в данном случае КС). Будем считать парные категории типа «опасный - безопасный» априорно заданным для КС и описываемыми политикой безопасности, а результатом применения политики безопасности к КС - разделение на множества «опасных» потоков N и множество «безопасных» L. Деление на L и N может описывать как свойство целостности (потоки из N нарушают целостность КС) или свойство конфиденциальности (потоки из N нарушают конфиденциальность КС), так и любое другое произвольное свойство.

Определение 5. Правила разграничения доступа субъектов к объектам есть формально описанные потоки, принадлежащие подмножеству L.

В предлагаемой субъектно-ориентированной модели не производится уточнений известных моделей политик безопасности (политика безопасности описывает только критерии разбиения на множества L и N), но формулируются условия корректного существования элементов КС, обеспечивающих реализацию той или иной политики безопасности. Поскольку критерий разбиения на множества L и N не связан со следующими далее утверждениями (постулируется лишь наличие субъекта, реализующего фильтрацию потоков), то можно говорить об инвариантности субъектно-ориентированной модели относительно любой принятой в КС политики безопасности (не противоречащей условиям утверждений).

- 15 -

Определение 6. Объекты Oi и Oj тождественны в момент времени t, если они совпадают как слова, записанные в одном языке.

Например, при представлении в виде байтовых последовательностей

объекты О1= (o11, o12, ..., o1m) è O2=(o21, o22, ..., o2k) одинаковы, если m=k и o1i = o2i для всех i от 1 до k (oij - байты).

Для введения понятия тождественности субъектов условимся о наличии процедуры сортировки ассоциированных объектов, которая позволяет говорить о возможности попарного сравнения. На практике всегда существует алгоритм, обеспечивающий возможность попарного сравнения и зависящий от конкретной архитектуры КС. Например, достаточно легко выделить и попарно сравнивать, например, участки оперативной памяти, отвечающие коду программ (отличающиеся абсолютным адресом загрузки в оперативную память) или содержанию переменных и массивов.

Определение 7. Субъекты Si и Sj тождественны в момент времени t, если попарно тождественны все ассоциированные с ними объекты.

Следствие (из определений 6 и 7). Порожденные субъекты тождественны, если тождественны порождающие субъекты и объекты-источники.

Верность данного следствия вытекает из тождества функционально ассоциированных объектов в порождающих субъектах, которые отвечают за порождение нового субъекта, а также из тождества аргументов (ассоциированных объектов-данных), которые отвечают объектам-источникам.

Для разделения всего множества потоков в КС на подмножества L и N необходимо существование активной компоненты (субъекта), который:

-активизировался бы при возникновении любого потока,

-производил бы фильтрацию потоков в соответствии с принадлежностью множествам L или N.

Заметим, что если существует Stream(Si, Oj)->Om и существует Stream (Sк, Om)->Ol, то существует и Stream ((Si, Sk), Oj)->Ol, т.е. отношение «между объектами существует поток» является транзитивным (относительно пары

субъектов). Именно в этом смысле будем говорить об участии субъекта (Sk) в потоке (если Om является ассоциированным объектом субъекта, не тождественного Si). Введем несколько определений.

Определение 8. Монитор обращений (МО) - субъект, активизирующийся при возникновении потока от любого субъекта к любому объекту.

Можно выделить два вида МО:

Индикаторный МО - устанавливающий только факт обращения субъекта к объекту.

Содержательный МО - субъект, функционирующий таким образом, что

при возникновении потока от ассоциированного объекта Om любого субъекта Si (Si(Om)) к объекту Oj и обратно существует ассоциированный c МО объект Omo (в данном случае речь идет об ассоциированных объектах-данных),

тождественный объекту Om или Si(Om). Содержательный МО полностью участвует в потоке от субъекта к объекту (в том смысле, что информация проходит через его ассоциированные объекты-данные и существует