Содержание

Введение 4

Критерии сравнивания брандмауэрах 8

Обзор брандмауэров 9

Встроенный брандмауэр Windows XP 10

AGAVA FireWall 13

Comodo FireWall 18

Leak-тесты 24

Наиболее популярные leak-тесты 28

Leak-тестирование 29

Стресс-тест 31

Заключение 34

Список использованных источников 35

Введение

Межсетевой экран (файервол, брандмауэр) — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов в соответствии с заданными правилами [1].

Поддерживаемый уровень сетевой модели OSI является основной характеристикой при классификации межсетевых экранов. Различают следующие типы межсетевых экранов:

управляемые коммутаторы (канальный уровень);

сетевые фильтры сетевого уровня (stateless). Фильтрация статическая, осуществляется путём анализа IP-адреса источника и приёмника, протокола, портов отправителя и получателя;

шлюзы сеансового уровня (circuit-level proxy). В сетевой модели TCP/IP нет уровня, однозначно соответствующего сеансовому уровню OSI, поэтому к шлюзам сеансового уровня относят фильтры, которые невозможно отождествить ни с сетевым, ни с транспортным, ни с прикладным уровнем:

шлюзы, транслирующие адреса (NAT, PAT) или сетевые протоколы (транслирующий мост);

фильтры контроля состояния канала. К фильтрам контроля состояния канала связи нередко относят сетевые фильтры сетевого уровня с расширенными возможностями (stateful), которые дополнительно анализируют заголовки пакетов и умеют фильтровать фрагментированные пакеты);

шлюзы сеансового уровня. Наиболее известным и популярным шлюзом сеансового уровня является посредник SOCKS.

шлюз прикладного уровня (application-level proxy), часто называемые прокси-серверами. Делятся на прозрачные (transparent) и непрозрачные (solid);

брандмауэр SPI (Stateful Packet Inspection, SPI), или иначе брандмауэры с динамической фильтрацией пакетов (Dynamic Packet Filtering), являются по сути шлюзами сеансового уровня с расширенными возможностями. Инспекторы состояния оперируют на сеансовом уровне, но «понимают» протоколы прикладного и сетевого уровней. В отличие от шлюза прикладного уровня, открывающего два виртуальных канала TCP (один — для клиента, другой — для сервера) для каждого соединения, инспектор состояния не препятствует организации прямого соединения между клиентом и сервером.

Существует также понятие «межсетевой экран экспертного уровня». Сетевой экран данного типа базируются на посредниках прикладного уровня или инспекторах состояния, но обязательно комплектуются шлюзами сеансового уровня и сетевыми фильтрами, иногда понимая и сетевой уровень. Зачастую имеют систему протоколирования событий и оповещения администраторов, средства поддержки удаленных пользователей (например авторизация), средства построения виртуальных частных сетей и т. д. К нему относятся почти все имеющиеся на рынке брандмауэры.

Типичные возможности:

фильтрация доступа к заведомо незащищенным службам;

препятствование получению закрытой информации из защищенной подсети, а также внедрению в защищенную подсеть ложных данных с помощью уязвимых служб;

контроль доступа к узлам сети;

может регистрировать все попытки доступа как извне, так и из внутренней сети, что позволяет вести учёт использования доступа в Интернет отдельными узлами сети;

регламентирование порядка доступа к сети;

уведомление о подозрительной деятельности, попытках зондирования или атаки на узлы сети или сам экран;

Глобальная сеть в наше время просто изобилует огромным количеством вредоносных программ и вирусов. Вредоносные программы могут проникать в систему даже через почту и скачиваемые Вами программы, уязвимости и на флеш-дисках.

Заражен может быть не только практически любой узел локальной сети (есть вредоносные программы и для принтеров, и для сетевого оборудования), но и отдельные части компьютера. Имеются возможности передачи вирусов через компьютерную мышь, заражения и подрыва батареи ноутбука. Постоянно изобретаются новые способы заражения и схемы мошенничества.

По статистике, в среднем достаточно 15 минут работы в Интернете, а то и меньше - на незащищенном компьютере для его заражения.

Достаточно серьезной является и угроза мошенничества — постоянно увеличивается не только количество вредоносных программ, реализующих различные схемы мошенничества, но и количество схем, согласно которым происходит отъем денег.

Нельзя также сбрасывать со счетов и угрозу заражения через уязвимости установленного на компьютере программного обеспечения, в том числе браузера, офисных продуктов.

Фаервол является специальной программой, которая после установки на компьютер выполняет функцию межсетевого фильтра между всемирной паутиной и компьютером. Иными словами, брандмауэр – это сторож, который оберегает ПК от посторонних.

Действует фаервол незаметно. Однако эта программа просто необходима для защиты ПК. Она не позволяет вредоносным программа проникать из интернета. Фаервол также оповещает владельца ПК о выходе определенной программы в интернет без его ведома.

Брандмауэр является программой, которая фактически работает как антивирус. Главное различие в том, что фаервол не сканирует ОС на наличие вредоносных программ и не лечит при проникновении вируса.

Брандмауэр блокирует и препятствует вирусам проникнуть на ПК. Такая программа достаточно легко устанавливается и настраивается. Стоит отметить, что настройка фаервола осуществляется практически автоматически. От владельца ПК требуется либо запретить, либо разрешить доступ той или иной программы.

Проблема выбора брандмауэра в настоящее время приобретает чрезмерную остроту вследствие постоянных атак из сети на незащищенные компьютеры пользователей.

Цель данной работы: выявить наиболее приемлемые средства защиты ПК.

Актуальность поднимаемой проблемы в информационном обществе очень высока, так как не только программное обеспечение развивается с большой скоростью, но и совершенствуются атаки злоумышленников.

1. Критерии сравнивания брандмауэров

Для того чтобы сравнивать, необходимо выработать критерии - что значит "лучше и хуже".

Некоторые предлагают считать лучшим тот продукт, который меньше взламывали. Самое главное требование к системе защиты – она должна надежно и безопасно защищать при любых условиях. Но если защитное устройство выходит из строя, оно должно закрывать весь доступ в сеть, а не открывать его. Маркус Ранум (автора первого в мире коммерческого FireWall’a) сравнивает FireWall с воротами и опускаемым мостом замка: когда перетирается веревка, мост опускается, открывая проход. А входные ворота, оставшиеся без крепежа, проседают и никого не впускают.

Большинство обзоров по брандмауэрам посвящают основную часть описания пользовательскому интерфейсу. В большинстве случаев брандмауэр – черный ящик, который, будучи настроенным, стоит в хорошо закрытом месте и к нему не подходит никто, кроме специально обученных администраторов. Хорошо, если интерфейс красивый и удобный, но удобство внесения изменений в конфигурацию может спровоцировать пользователей на ослабление защиты. Поэтому, удобный интерфейс может быть и недостатком.

Из всего выше сказанного выходит, что необходимо оценить степень риска, изучить сеть, разработать политику защиты и после этого спокойно идти на «противопожарный» рынок.

2 Обзор брандмауэров

На сегодняшний день существует огромное количество межсетевых экранов. Они бывают платные и бесплатные, разной функциональности, примитивности интерфейса и т. д. Многие из них весьма эффективны и способны защитить компьютер от действий злоумышленников. Но в данной работе будут рассмотрены только три часто упоминаемых брандмауэра: брандмауэр Windows, AGAVA FireWall и Comodo FireWall.

2.1 Встроенный брандмауэр Windows 7

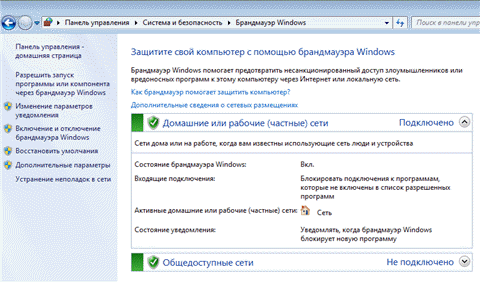

Брандмауэр Windows 7 препятствует несанкционированному доступу вредоносных программ из Интернета и локальной сети. В частности, встроенный брандмауэр успешно защищал предыдущие ОС Windows от проникновения червей MSBlast и Sasser, известных своим эпидемическим распространением.

Рисунок 1 – Панель управления брандмауэром Windows

В брандмауэре Windows 7 произошел ряд изменений, в первую очередь функциональных.

Основным нововведением брандмауэра Windows 7 является одновременная работа нескольких сетевых профилей:

общий – публичные (общедоступные) сети, например, в кафе или аэропорту;

частный – домашние или рабочие сети;

доменный – доменная сеть в организации, определяемая автоматически.

В Windows Vista только один профиль мог быть активен в любой момент времени. Если было включено несколько профилей, наиболее безопасный из них становился активным. Например, при одновременном подключении к публичной и домашней сетям, активным становился общедоступный профиль, обеспечивающий более высокую безопасность. В Windows 7 все три профиля могут быть активны одновременно, обеспечивая соответствующий уровень безопасности для каждой сети.

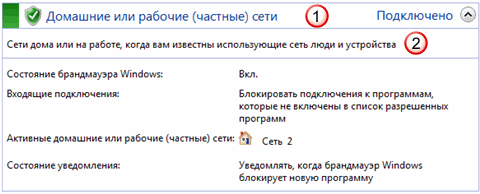

Пользовательский интерфейс брандмауэра (рисунок 2) в панели управления стал более информативным.

Рисунок 2 – Интерфейс брандмауэра

1 – четко обозначается профиль и его состояние

2 – приводится описание профиля

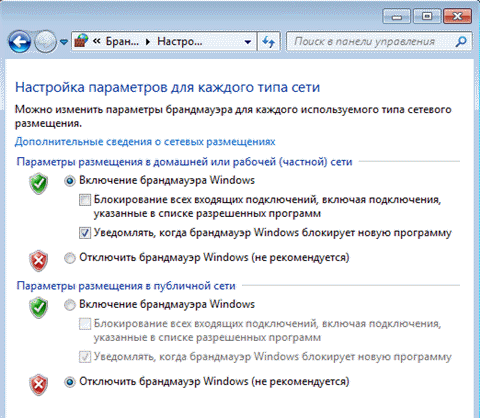

В левой панели присутствуют две ссылки (рисунок 3):

изменение параметров уведомления;

включение и отключение брандмауэра Windows.

Обе ссылки открывают окно настройки параметров.

Рисунок 3 – Настройка параметров

Для каждого профиля можно задать собственный набор параметров. Если брандмауэр включен, логично также включить уведомления о блокировке новой программы, чтобы ее поведение не вызывало сложностей в случае блокировки. В диалоговом окне блокировки также имеется возможность разрешить или заблокировать программу для каждого профиля.

В брандмауэре Windows 7 произошло много изменений по сравнению с Windows Vista. Например, для каждого профиля фильтрация трафика возможна на основе:

пользователей и групп службы каталогов Active Directory;

исходным и целевым IP-адресам;

IP-портам;

параметрам IPsec;

типам сетевых интерфейсов;

служб и т. д.