- •Использование виртуальных машин для изучения операционных систем на примере Microsoft Virtual pc 2004

- •Microsoft® Virtual pc 2004

- •1.2. Установка Virtual pc

- •Настройка Virtual pc

- •1.3.1. Restore at Start

- •1.3.2. Performance

- •1.3.3. Full-Screen Mode

- •1.3.4. Sound

- •1.3.5. Messages

- •1.3.6. Keyboard

- •1.3.7. Mouse

- •1.3.8. Security

- •1.3.9. Language

- •1.4. Создание новой виртуальной машины

- •1.5.4. Undo Disks

- •1.5.5. Cd/dvd Drive

- •1.5.6. Networking

- •1.5.7. Close

- •Дополнения к виртуальной машине (Virtual Machine Ad-ditions)

- •1.7. Виртуальные жесткие диски

- •1.8. Сетевое взаимодействие

- •1.9.1. Упражнение 1. Установка Virtual pc 2004

- •1.9.2. Упражнение 2. Создание новой виртуальной машины

- •1.9.3. Упражнение 3. Установка гостевой операционной системы

- •1.9.4. Упражнение 4. Установка Virtual Machine Additions

- •Упражнения 5, 6, 7. Создание виртуальной машины для сер-вера

- •1.9.6. Упражнение 8. Проверка сетевого взаимодействия

- •Упражнение 9. (дополнительное) Добавление роли «кон-троллер домена»

- •1.10. Закрепление материала

- •1.11. Резюме

- •Литература

- •Часть 1. Microsoft Virtual pc 2004 // КомпьютерПресс.– 2004.– №8.– с.158 -160.

- •Защита от вредоносного программного обеспечения на примере Windows Defender

- •Введение

- •2.2. Установка Windows Defender

- •2.2.1. Требования к системе

- •2.2.2. Шаг 1. Загрузка Защитника Windows

- •2.2.3. Шаг 2. Запуск установщика Защитника Windows

- •2.2.4. Шаг 3. Установка Windows Installer 3.1

- •2.2.5. Шаг 4. Обновление службы Windows Update

- •2.2.6. Шаг 5. Мастер установки Защитника Windows

- •2.3. Настройки Windows Defender

- •Automatic scanning (автоматическое сканирование)

- •Default actions (действия по умолчанию).

- •Real-time protection options (настройки постоянной защиты).

- •Advanced options (расширенные настройки)

- •Administrator options (настройки Администратора)

- •2.4. Обновление Windows Defender

- •2.5. Проверка компьютера

- •2.5.1. Обнаружение подозрительных действий

- •Version:

- •Обнаружение программ-шпионов

- •2.5.3. Работа с карантином

- •2.5.4. Работа со списком разрешенных объектов

- •2.5.5. Использование обозревателя программ (Software Explorer)

- •2.6.1. Упражнение 1. Подготовительные действия

- •2.6.2. Упражнение 2. Установка Защитника Windows

- •2.6.3. Упражнение 3. Обновление определений Защитника Windows

- •2.6.4. Упражнение 4. Быстрое сканирование компьютера

- •2.6.5. Упражнение 5. Обнаружение подозрительных действий

- •2.7. Закрепление материала

- •2.8. Резюме

- •Литература

- •Обеспечение антивирусной защиты операционных систем Microsoft Windows xp/2003 на основе продуктов компании «Лаборатория Касперского»

- •Угрозы компьютерной безопасности

- •3.2. Kaspersky® Corporate Suite

- •3.2.1. Антивирус Касперского® для Windows Workstations

- •3.2.2. Антивирус Касперского® для Windows File Servers

- •3.2.3. Kaspersky® Administration Kit

- •Развертывание антивирусной защиты в сети предпри-ятия

- •Установка службы почтового сервера на компьютер

- •Настройка почтовых клиентов на компьютерах server01

- •3.3.3. Установка msde 2000 на компьютер server01

- •Установка Сервера администрирования и консоли админи-стрирования на компьютер server01

- •3.3.5. Настройка Сервера администрирования

- •Удаленная установка приложений с помощью Сервера адми-нистрирования

- •3.3.7. Удаленная установка Агента администрирования

- •Удаленная установка Антивируса Касперского® 5.0 для Win-dows Workstations

- •Удаленная установка Антивируса Касперского® 5.0 для Win-dows File Servers

- •3.4. Настройка получения антивирусных обновлений

- •Получение обновлений Сервером администрирования

- •3.4.2. Получение обновлений Антивирусными продуктами

- •3.4.3. Автоматическое распространение обновлений

- •3.5. Настройка параметров уведомлений о событиях

- •3.6. Получение отчетов

- •Резервное копирование данных Сервера администри-рования

- •3.8.1. Упражнение 1. Установка почтовой службы

- •3.8.2. Упражнение 2. Создание почтовых ящиков

- •Упражнение 3. Настройка почтового клиента на сервере server01

- •Упражнение 4. Настройка почтовых клиентов на компью-

- •Лабораторная работа № 2. Развертывание антивирус-ной защиты

- •3.9.1. Упражнение 1. Установка msde 2000

- •3.9.2. Упражнение 2. Установка Kaspersky® Administration Kit

- •3.9.3. Упражнение 3. Настройка Kaspersky® Administration Kit.

- •Упражнение 4. Удаленная установка Агента администриро-вания

- •Упражнение 5. Удаленная установка Антивируса Касперско-

- •Упражнение 6. Удаленная установка Антивируса Касперско-

- •3.10. Лабораторная работа № 3. Примеры практического использования

- •3.10.1. Упражнение 1. Обновление антивирусных баз и автомати-ческое распространение обновлений.

- •3.10.2. Упражнение 2. Настройка параметров уведомлений о со-бытиях

- •3.10.3. Упражнение 3. Обнаружение тестового «вируса» на диске.

- •3.10.4. Упражнение 4. Обнаружение тестового «вируса» в почто-вом сообщении

- •3.10.5. Упражнение 5. Просмотр отчетов

- •3.10.6. Упражнение 6. Резервное копирование данных сервера адми-нистрирования.

- •3.11. Закрепление материала

- •3.12. Резюме

- •3.13. Литература

- •Анализ защищенности компьютерных систем на основе ос Windows 2003/xp

- •4.1. Принципы работы систем анализа защищенности

- •4.2. Microsoft Baseline Security Analyzer

- •Сканер безопасности xSpider

- •Упражнение 1. Подготовка компьютера под управлением ос

- •Упражнение 2. Проверка локального компьютера с помощью

- •Упражнение 1. Создание профиля для сканирования уязвимо-

- •Упражнение 2. Поиск уязвимостей ос Windows xp Professional

- •Упражнение 3. Просмотр и исправление обнаруженных уяз-вимостей

- •Упражнение 4. Сканирование удаленного хоста с ос Windows 2003 Server

- •Упражнение 5. Создание отчетов и расписаний сканирова-ния.

- •4.6. Закрепление материала

- •4.7. Резюме

- •4.8. Список используемых источников

- •Защита от сбоев электропитания рабочих станций и серверов с использованием решений компании apc

- •Введение

- •5.1.1. Типы ибп

- •5.1.2. Мощность ибп

- •5.1.3. Программное управление ибп

- •Ибп apc Smart-ups 620

- •Apc PowerChute Business Edition

- •5.3.1. Компоненты

- •5.3.2. Системные требования

- •5.3.3. Установка по PowerChute Business Edition

- •Установка Агента PowerChute Business Edition

- •Установка Сервера PowerChute Business Edition

- •Установка Консоли PowerChute Business Edition

- •5.3.4. Практическое использование Консоли PowerChute

- •5.3.5. Управление ибп

- •5.3.6. Конфигурационный профиль

- •5.4.1. Упражнение 1. Установка Агента

- •5.4.2. Упражнение 2. Установка Сервера

- •5.4.3. Упражнение 3. Установка Консоли

- •5.4.4. Упражнение 4. Настройка Конфигурационного профиля

- •5.4.5. Упражнение 5. Проверка получения уведомлений

- •5.5. Закрепление материала

- •5.6. Резюме

- •Литература

- •3. Обеспечение антивирусной защиты операционных систем

- •4. Анализ защищенности компьютерных систем на основе

Сканер безопасности xSpider

последнее время в России все большую популярность среди специалистов по защите информации набирает сканер безопасности XSpider версии 7.0, выпускаемый отечественной компанией Positive Technologies.

Есть ряд особенностей, которые дают преимущества сканеру XSpider как системе анализа защищенности, над другими продуктами данного класса. Как подчеркивают сами разработчики, главная осо-бенность XSpider 7 – это его сканирующее ядро, которое способно имитировать сценарий поведения потенциального злоумышленника.

169

Также следует отметить мощную «интеллектуальную начинку» XSpider 7, которая реализуется во встроенных эвристических алго-ритмах, позволяющих надежно идентифицировать еще неопублико-ванные новые уязвимости.

Надежные и исчерпывающие проверки XSpider 7 базируются, в частности, на следующих интеллектуальных подходах [5]:

полная идентификация сервисов на случайных портах;

эвристический метод определения типов и имен серверов

(HTTP, FTP, SMTP, POP3, DNS, SSH) вне зависимости от их от-

вета на стандартные запросы;

обработка RPC-сервисов с их полной идентификацией;

проведение проверок на нестандартные DoS-атаки.

момента выхода первой версии сканера XSpider прошло уже бо-лее 6 лет. Версия 7.0, с которой мы познакомимся на этом занятии, является коммерческой в отличие от предыдущих свободно распро-страняемых версий (6.5 и ранее). У компании Positive Technologies существует гибкая система лицензирования сканера XSider 7. Стои-мость лицензии зависит от количества проверяемых IP-адресов, коли-чества рабочих мест, с которых проводится сканирование и срока дей-ствия подписки на обновления. Более подробную информацию по приобретению продукта можно получить на странице компании: http://www.ptsecurity.ru/xs7rates.asp

Для изучения возможностей сканера XSider 7 достаточно приоб-

рести версию XSpider 7 Professional Edition с числом сканируемых IP-

адресов от 4 до 16. Устанавливается XSpider 7 на любую операцион-ную систему Microsoft Windows в режиме мастера.

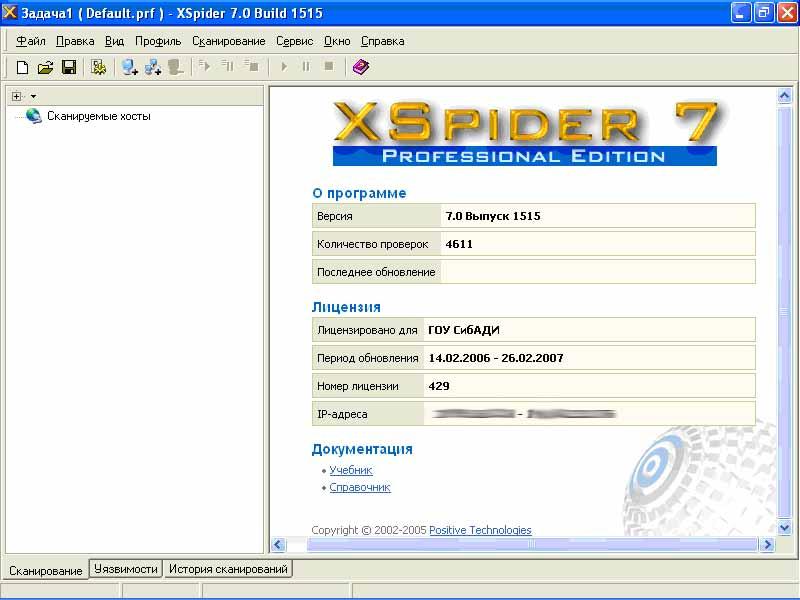

При запуске XSpider 7 на экран будет выведено главное окно про-граммы (см. рис. 4.4), в котором отобразится информация о текущей версии сканера и лицензии. В нижней части главного окна, в разделе «Документация» имеются ссылки на встроенные учебник и справоч-ник по продукту XSpider. Данные разделы документации тоже можно отнести к важным преимуществам XSpider. Во-первых, учебник и справочник написаны на русском языке, что есть далеко не во всех подобных системах. Во-вторых, автор учебника – директор по разви-тию Positive Technologies Евгений Киреев, изложил достаточно инте-ресно и понятно весь материал, рассчитанный на обычных пользова-телей-непрофессионалов в области информационной безопасности.

Далее, чтобы не дублировать содержимое встроенного учебни-

ка, будут изложены основные концепции, на которых базируется организация работы сканера безопасности XSpider 7.

XSpider 7 имеет многооконный интерфейс. Важно отметить, что каждое окно является интерфейсом к определенной задаче XSpider.

170

Понятие «задача» является центральной концепцией сканера безопас-ности XSpider 7, она позволяет организовать и систематизировать процесс сканирования сети. Любое сканирование хостов всегда про-исходит в рамках определенной задачи, даже если для этого ничего специально не делалось: при первоначальном запуске XSpider всегда создается пустая задача.

Рис. 4.4. Главное окно сканера XSPider 7.0, появляющееся при его запуске.

Любая задача в XSpider определяется следующими атрибутами:

список проверяемых хостов (в задачу объединяют хосты, кото-рые планируется проверять сходным образом);

журнал историй сканирований данной задачи;

профиль сканирования.

Задача может быть сохранена в виде файла (по умолчанию каталог

Program Files\Positive Technologies\XSpider 7.0\Tasks), и первые два атрибута: список хостов и журнал истории сканирований будут запи-саны в ее структуру данных.

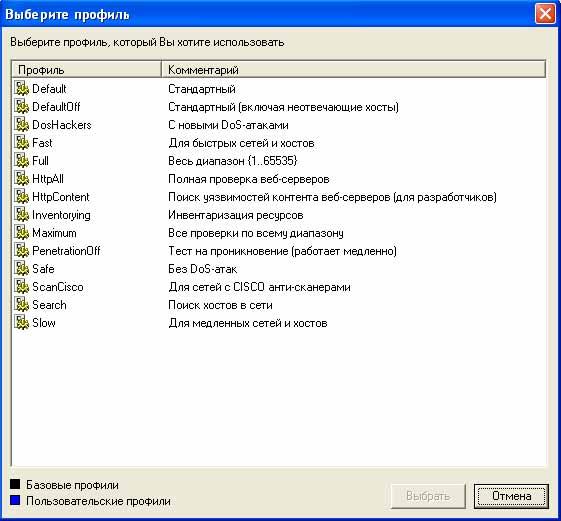

Профиль сканирования – это еще одна концепция сканера XSpider, представляющая набор настроек, которые определяют параметры ска-нирования хостов. Профиль можно назначить задаче, как только она сформирована. Если этого не сделать, то будет использоваться про-

171

филь по умолчанию (Default - Стандартный). После установки сканера безопасности XSpider 7 пользователю доступны 14 базовых профилей (см. рис. 4.5). Важно понимать, что с профилями можно работать не-зависимо от задач, их можно редактировать, создавать новые и сохра-нять в отдельные файлы (по умолчанию каталог Program Files\Positive Technologies\XSpider 7.0\Profiles). В задаче хранится только ссылка на тот профиль, из которого ей нужно брать параметры сканирования.

Рис. 4.5. Базовые профили, доступные в XSPider 7.0.

Лабораторная работа 1. Работа с Microsoft Baseline Security Analyzer 2.0

На этой лабораторной работе вы научитесь работать со средством анализа защищенности MBSA 2.0. Сначала вы выполните настройки на компьютере под управлением ОС Windows XP Professional, позво-ляющие работать MBSA без подключения к Internet, а затем выполни-те сканирование и сгенерируете отчет о выполненной работе.

172