- •Использование виртуальных машин для изучения операционных систем на примере Microsoft Virtual pc 2004

- •Microsoft® Virtual pc 2004

- •1.2. Установка Virtual pc

- •Настройка Virtual pc

- •1.3.1. Restore at Start

- •1.3.2. Performance

- •1.3.3. Full-Screen Mode

- •1.3.4. Sound

- •1.3.5. Messages

- •1.3.6. Keyboard

- •1.3.7. Mouse

- •1.3.8. Security

- •1.3.9. Language

- •1.4. Создание новой виртуальной машины

- •1.5.4. Undo Disks

- •1.5.5. Cd/dvd Drive

- •1.5.6. Networking

- •1.5.7. Close

- •Дополнения к виртуальной машине (Virtual Machine Ad-ditions)

- •1.7. Виртуальные жесткие диски

- •1.8. Сетевое взаимодействие

- •1.9.1. Упражнение 1. Установка Virtual pc 2004

- •1.9.2. Упражнение 2. Создание новой виртуальной машины

- •1.9.3. Упражнение 3. Установка гостевой операционной системы

- •1.9.4. Упражнение 4. Установка Virtual Machine Additions

- •Упражнения 5, 6, 7. Создание виртуальной машины для сер-вера

- •1.9.6. Упражнение 8. Проверка сетевого взаимодействия

- •Упражнение 9. (дополнительное) Добавление роли «кон-троллер домена»

- •1.10. Закрепление материала

- •1.11. Резюме

- •Литература

- •Часть 1. Microsoft Virtual pc 2004 // КомпьютерПресс.– 2004.– №8.– с.158 -160.

- •Защита от вредоносного программного обеспечения на примере Windows Defender

- •Введение

- •2.2. Установка Windows Defender

- •2.2.1. Требования к системе

- •2.2.2. Шаг 1. Загрузка Защитника Windows

- •2.2.3. Шаг 2. Запуск установщика Защитника Windows

- •2.2.4. Шаг 3. Установка Windows Installer 3.1

- •2.2.5. Шаг 4. Обновление службы Windows Update

- •2.2.6. Шаг 5. Мастер установки Защитника Windows

- •2.3. Настройки Windows Defender

- •Automatic scanning (автоматическое сканирование)

- •Default actions (действия по умолчанию).

- •Real-time protection options (настройки постоянной защиты).

- •Advanced options (расширенные настройки)

- •Administrator options (настройки Администратора)

- •2.4. Обновление Windows Defender

- •2.5. Проверка компьютера

- •2.5.1. Обнаружение подозрительных действий

- •Version:

- •Обнаружение программ-шпионов

- •2.5.3. Работа с карантином

- •2.5.4. Работа со списком разрешенных объектов

- •2.5.5. Использование обозревателя программ (Software Explorer)

- •2.6.1. Упражнение 1. Подготовительные действия

- •2.6.2. Упражнение 2. Установка Защитника Windows

- •2.6.3. Упражнение 3. Обновление определений Защитника Windows

- •2.6.4. Упражнение 4. Быстрое сканирование компьютера

- •2.6.5. Упражнение 5. Обнаружение подозрительных действий

- •2.7. Закрепление материала

- •2.8. Резюме

- •Литература

- •Обеспечение антивирусной защиты операционных систем Microsoft Windows xp/2003 на основе продуктов компании «Лаборатория Касперского»

- •Угрозы компьютерной безопасности

- •3.2. Kaspersky® Corporate Suite

- •3.2.1. Антивирус Касперского® для Windows Workstations

- •3.2.2. Антивирус Касперского® для Windows File Servers

- •3.2.3. Kaspersky® Administration Kit

- •Развертывание антивирусной защиты в сети предпри-ятия

- •Установка службы почтового сервера на компьютер

- •Настройка почтовых клиентов на компьютерах server01

- •3.3.3. Установка msde 2000 на компьютер server01

- •Установка Сервера администрирования и консоли админи-стрирования на компьютер server01

- •3.3.5. Настройка Сервера администрирования

- •Удаленная установка приложений с помощью Сервера адми-нистрирования

- •3.3.7. Удаленная установка Агента администрирования

- •Удаленная установка Антивируса Касперского® 5.0 для Win-dows Workstations

- •Удаленная установка Антивируса Касперского® 5.0 для Win-dows File Servers

- •3.4. Настройка получения антивирусных обновлений

- •Получение обновлений Сервером администрирования

- •3.4.2. Получение обновлений Антивирусными продуктами

- •3.4.3. Автоматическое распространение обновлений

- •3.5. Настройка параметров уведомлений о событиях

- •3.6. Получение отчетов

- •Резервное копирование данных Сервера администри-рования

- •3.8.1. Упражнение 1. Установка почтовой службы

- •3.8.2. Упражнение 2. Создание почтовых ящиков

- •Упражнение 3. Настройка почтового клиента на сервере server01

- •Упражнение 4. Настройка почтовых клиентов на компью-

- •Лабораторная работа № 2. Развертывание антивирус-ной защиты

- •3.9.1. Упражнение 1. Установка msde 2000

- •3.9.2. Упражнение 2. Установка Kaspersky® Administration Kit

- •3.9.3. Упражнение 3. Настройка Kaspersky® Administration Kit.

- •Упражнение 4. Удаленная установка Агента администриро-вания

- •Упражнение 5. Удаленная установка Антивируса Касперско-

- •Упражнение 6. Удаленная установка Антивируса Касперско-

- •3.10. Лабораторная работа № 3. Примеры практического использования

- •3.10.1. Упражнение 1. Обновление антивирусных баз и автомати-ческое распространение обновлений.

- •3.10.2. Упражнение 2. Настройка параметров уведомлений о со-бытиях

- •3.10.3. Упражнение 3. Обнаружение тестового «вируса» на диске.

- •3.10.4. Упражнение 4. Обнаружение тестового «вируса» в почто-вом сообщении

- •3.10.5. Упражнение 5. Просмотр отчетов

- •3.10.6. Упражнение 6. Резервное копирование данных сервера адми-нистрирования.

- •3.11. Закрепление материала

- •3.12. Резюме

- •3.13. Литература

- •Анализ защищенности компьютерных систем на основе ос Windows 2003/xp

- •4.1. Принципы работы систем анализа защищенности

- •4.2. Microsoft Baseline Security Analyzer

- •Сканер безопасности xSpider

- •Упражнение 1. Подготовка компьютера под управлением ос

- •Упражнение 2. Проверка локального компьютера с помощью

- •Упражнение 1. Создание профиля для сканирования уязвимо-

- •Упражнение 2. Поиск уязвимостей ос Windows xp Professional

- •Упражнение 3. Просмотр и исправление обнаруженных уяз-вимостей

- •Упражнение 4. Сканирование удаленного хоста с ос Windows 2003 Server

- •Упражнение 5. Создание отчетов и расписаний сканирова-ния.

- •4.6. Закрепление материала

- •4.7. Резюме

- •4.8. Список используемых источников

- •Защита от сбоев электропитания рабочих станций и серверов с использованием решений компании apc

- •Введение

- •5.1.1. Типы ибп

- •5.1.2. Мощность ибп

- •5.1.3. Программное управление ибп

- •Ибп apc Smart-ups 620

- •Apc PowerChute Business Edition

- •5.3.1. Компоненты

- •5.3.2. Системные требования

- •5.3.3. Установка по PowerChute Business Edition

- •Установка Агента PowerChute Business Edition

- •Установка Сервера PowerChute Business Edition

- •Установка Консоли PowerChute Business Edition

- •5.3.4. Практическое использование Консоли PowerChute

- •5.3.5. Управление ибп

- •5.3.6. Конфигурационный профиль

- •5.4.1. Упражнение 1. Установка Агента

- •5.4.2. Упражнение 2. Установка Сервера

- •5.4.3. Упражнение 3. Установка Консоли

- •5.4.4. Упражнение 4. Настройка Конфигурационного профиля

- •5.4.5. Упражнение 5. Проверка получения уведомлений

- •5.5. Закрепление материала

- •5.6. Резюме

- •Литература

- •3. Обеспечение антивирусной защиты операционных систем

- •4. Анализ защищенности компьютерных систем на основе

2.5.3. Работа с карантином

При перемещении подозрительной программы на карантин , За-щитник Windows перемещает её в другое место на компьютере и пре-пятствует её работе до тех пор, пока Вы не решите удалить или вос-становить её[12].

Для просмотра объектов находящихся на карантине, необходимо на панели инструментов выбрать «Tools» (Сервис ) (рис. 2.20) и в поя-вившейся странице (см. рис. 2.21) выбрать пункт «Quarantined items» (рис. 2.43).

Для того чтобы удалить все объекты , находящиеся на карантине, необходимо просто нажать внизу кнопку «Remove All». Для того что-бы удалить или восстановить только некоторые объекты, находящиеся на карантине, необходимо выделить их (т.е. отметить их галочками) и нажать одну из кнопок:

Remove (удаление с компьютера выделенных объектов).

Restore (восстановление в первоначальное местоположение вы-деленных объектов).

70

Рис. 2.43. Список объектов на карантине

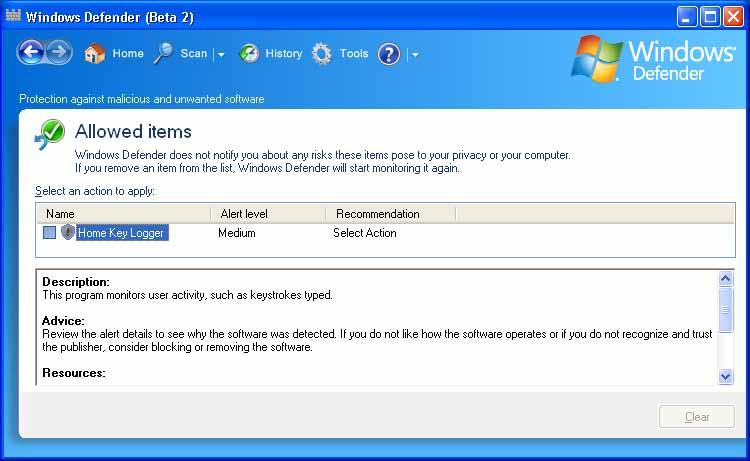

2.5.4. Работа со списком разрешенных объектов

При выборе действия «Always allow», обнаруженный объект зано-сится в список разрешенных программ (allowed list). Для просмотра этого списка, необходимо на панели инструментов выбрать «Tools» (Сервис) (рис. 2.20) и в появившейся странице (см. рис. 2.21) выбрать пункт «Allowed items» (рис. 2.44).

Рис. 2.44 Список разрешенных объектов

71

Если Вы удалите программу из этого списка, то Защитник Win-dows снова начнет контролировать действия, выполняемые этой про-граммой. Для удаления программы из списка необходимо выделить её (поставить галочку) и нажать внизу кнопку «Clear».

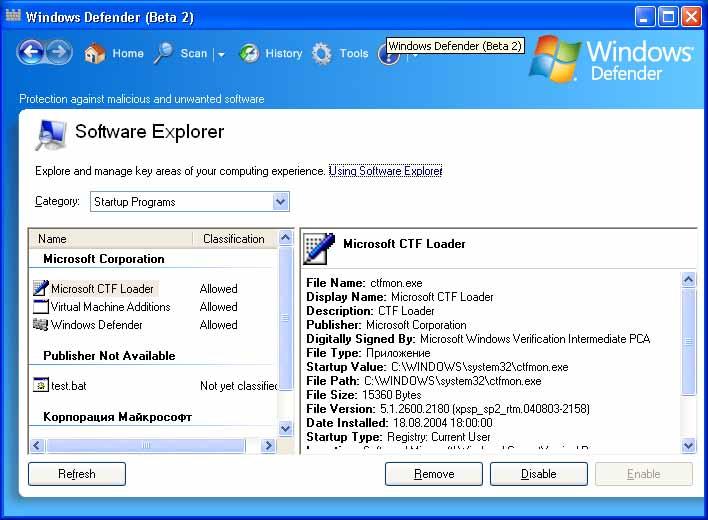

2.5.5. Использование обозревателя программ (Software Explorer)

На странице «Tools» (см. рис. 2.21) кроме уже рассмотренных средств, присутствует утилита Software Explorer, которая позволяет просматривать подробную информацию о запущенных на компьютере программах. Эта утилита (см. рис. 2.45) помогает контролировать сле-дующие элементы [13]:

Рис. 2.45 Обозреватель программ

Startup Programs. Программы автозагрузки, т.е. программы, за-пускаемые одновременно с началом работы системы Windows. Для программ в этой категории доступны следующие действия: «Remove»

удалить, «Disable» - запретить и «Enable» - разрешить.

Currently Running Programs. Программы, выполняемые в данный момент (отображаются на экране или работают в фоновом режиме). Для некоторых программ в этой категории доступна операция «End Process» - завершить процесс. Кроме того, существует возможность запустить диспетчер задач с помощью кнопки «Task Manager».

Network Connected Programs. Программы, работающие с сетью.

Т.е. программы или процессы, которые могут устанавливать соедине-ние с Интернетом или другой сетью. Для программ в этой категории

72

доступны следующие действия: «End Process» - завершить процесс, «Block Connection» - заблокировать соединение.

• Winsock Service Provider. Поставщики услуг Winsock. Это про-

граммы, которые обеспечивают низкоуровневые сетевые службы и службы связи для систем Windows и программ, работающих с Win-dows[13].

Примечание: Чтобы воспользоваться некоторыми функциями обо-зревателя программ, нужно обладать правами Администратора.

В зависимости от выбранной категории, по каждой программе в Software Explorer можно просмотреть следующие сведения (см. табл. 2.4).

|

Таблица 2.4 |

Сведения, отображаемые в обозревателе программ[13] |

|

|

|

Параметр |

Описание |

Auto Start |

Показывает, зарегистрирована ли программа для автома- |

(Автозагрузка) |

тического запуска при запуске операционной системы. |

Startup Type (Тип |

Адрес регистрации программы для автоматического за- |

запуска) |

пуска (реестр или папка автозагрузки). |

Ship with OS |

Показывает, была ли данная программа установлена в хо- |

(Поставка вместе с |

де установки операционной системы Windows. |

операционной |

|

системой) |

|

Classification |

Показывает, представляет ли программа угрозу конфи- |

(Классификация) |

денциальным сведениям или безопасности компьютера. |

Digitally Signed By |

Имеет ли программное обеспечение цифровую подпись, |

(Автор цифровой |

если да, то принадлежит ли эта подпись производителю, |

подписи) |

указанному в списке. Если нет, то не рекомендуется дове- |

|

рять сведениям о производителе, предоставляемым с про- |

|

граммным обеспечением, и следует просмотреть допол- |

|

нительную информацию, прежде чем признать данное |

|

программное обеспечение надежным. |

Лабораторная работа. Установка и использование Защит-

ника Windows.

этой лабораторной работе вы установите Защитника Windows, проверите дату последнего обновления, проведете проверку компью-тера и обнаружите подозрительные действия.