- •Інформаційнна безпека держави

- •Частина I Сучасні основи інформаційної безпеки держави

- •Основні поняття національної безпеки

- •Визначення національної безпеки

- •1.1.2. Основні категорії теорії національної безпеки

- •1.1.3. Фактори та засоби забезпечення національної безпеки

- •1.2. Характеристика основних видів національної безпеки

- •1.2.1. Рівні та види національної безпеки

- •1.2.2. Політична безпека

- •1.2.3. Економічна безпека

- •1.2.4. Соціальна безпека

- •1.2.5. Воєнна безпека

- •1.2.6. Екологічна безпека

- •1.2.7. Науково-технологічна безпека

- •1.2.8. Забезпечення безпеки в інформаційній сфері

- •1.3. Система забезпечення національної безпеки в Україні

- •1.3.1. Визначення системи забезпечення національної безпеки

- •1.3.2. Функції системи забезпечення національної безпеки

- •1.3.3. Повноваження суб'єктів забезпечення національної безпеки

- •2.1. Поняття інформаційної безпеки

- •2.1.1. Визначення інформаційної безпеки

- •2.1.2. Життєво важливі інтереси особистості, суспільства та держави в інформаційній сфері

- •2.1.3. Об'єкти та суб'єкти інформаційної безпеки

- •2.1.4. Види інформаційної безпеки

- •2.1.5. Концепція інформаційної безпеки держави

- •2.2. Загрози інформаційній безпеці

- •2.2.1. Дестабілізуючі фактори інформаційної безпеки

- •2.2.2. Класифікація загроз інформаційній безпеці

- •2.2.3. Джерела загроз інформаційній безпеці

- •2.3. Методи і засоби забезпечення інформаційної безпеки

- •2.3.1. Основні принципи забезпечення інформаційної безпеки

- •2.3.2. Система забезпечення інформаційної безпеки держави

- •2.3.3. Основні форми і способи забезпечення інформаційної безпеки держави

- •3.1. Основні поняття інформаційного протиборства

- •3.1.1. Визначення поняття “інформаційне протиборство”

- •3.1.2. Інформаційна війна

- •3.1.3. Інформаційний тероризм

- •3.1.4. Інформаційна злочинність

- •3.1.5. Інформаційне протиборство як форма забезпечення інформаційної безпеки

- •3.2. Основні поняття інформаційної війни

- •3.2.1. Визначення інформаційної війни

- •3.2.2. Концепція інформаційної війни

- •3.2.3. Органи інформаційної війни

- •3.3. Основні форми інформаційної війни

- •3.3.1. Визначення форм інформаційної війни

- •3.3.2. Основні форми інформаційної війни на державному рівні

- •3.3.3. Основні форми інформаційної війни на воєнному рівні

- •3.3.4. Необхідні умови для досягнення інформаційної переваги

- •3.4. Інформаційна зброя в інформаційній війні

- •3.4.1. Визначення, особливості та сфера застосування інформаційної зброї

- •3.4.2. Інформаційна зброя воєнного застосування

- •3.4.3. Інформаційна зброя воєнного та невоєнного застосування

- •3.4.4. Особливості, що характеризують основні риси застосування інформаційної зброї

- •3.5. Основи теорії інформаційної боротьби

- •3.5.1. Зміст теорії інформаційної боротьби

- •3.5.2. Заходи інформаційної боротьби

- •3.5.3. Способи інформаційної боротьби

- •3.5.4. Форми ведення інформаційної боротьби

- •3.5.5. Методологія оцінки ефективності інформаційної боротьби

- •4.1. Основні поняття психологічної війни

- •4.1.1. Поняття психологічної війни

- •4.1.2. Цілі та завдання психологічної війни

- •4.1.3. Види та закономірності психологічних впливів

- •4.2. Основи психологічних операцій

- •4.2.1. Зміст психологічних операцій

- •4.2.2. Ефективність психологічного впливу в психологічній операції

- •4.2.3. Органи та засоби проведення психологічних операцій

- •4.3. Технології психологічної війни

- •4.3.1. Основні характеристики об'єктів психологічної війни

- •4.3.2. Методика вивчення об'єктів психологічної війни

- •4.3.3. Форми психологічної війни

- •4.4. Методи впливу в психологічній війні

- •4.4.1. Переконуючий психологічний вплив

- •4.4.2. Навіюючий психологічний вплив

- •4.5. Особливі способи та прийоми психологічної війни

- •4.5.1. Дезінформування

- •4.5.2. Маніпулювання свідомістю

- •4.5.3. Розповсюдження чуток та міфів

- •4.6. Основи забезпечення інформаційно-психологічної безпеки держави

- •4.61. Основні положення

- •4.6.2. Основи інформаційно-психологічної безпеки держави

- •4.6.3. Основні напрями діяльності державної системи забезпечення інформаційно-психологічної безпеки

- •5.1. Основні положення державної інформаційної політики

- •5.1.1. Визначення державної інформаційної політики

- •5.1.2. Поняття про програму входження держави в інформаційне суспільство

- •5.2. Основні напрями національної інформаційної політики

- •5.2.1. Основні напрями національної інформаційної політики у сфері суспільних відносин

- •5.2.2. Основні напрями національної інформаційної політики в економічній сфері

- •5.2.3. Основні напрями національної інформаційної політики в організаційній сфері

- •5.3. Державна політика забезпечення інформаційної безпеки

- •5.3.1. Основні поняття політики забезпечення інформаційної безпеки держави

- •5.3.2. Основні загрози інформаційній безпеці держави

- •5.3.3. Організаційний напрям протидії загрозам у сфері інформаційної безпеки

- •5.3.4. Захист прав і свобод людини та громадянина

- •5.3.5. Розвиток матеріально-технічної бази системи інформаційної безпеки особи, держави та суспільства

- •5.3.6. Науково-практична робота щодо забезпечення інформаційної безпеки

- •5.3.7. Вдосконалення нормативно-правової бази забезпечення загальнодержавної системи інформаційної безпеки

- •6.1. Види та властивості інформації як предмета захисту

- •6.1.1. Інформація та дані

- •6.1.2. Форми адекватності інформації

- •6.1.3. Міри інформації

- •6.1.4. Якість інформації

- •6.1.5. Основні властивості інформації як предмета захисту

- •6.2. Інформаційні системи як об'єкти захисту

- •6.2.1. Загальні відомості про інформаційні системи

- •6.2.2. Структура інформаційної системи

- •6.2.3. Класифікація інформаційних систем

- •6.2.4. Основні характеристики інформаційної системи як об'єкта захисту

- •6.3. Інформаційні технології та проблеми їхньої безпеки

- •6.3.1. Визначення інформаційної технології

- •6.3.2. Співвідношення інформаційної технології та інформаційної системи

- •6.3.3. Класифікація та види інформаційних технологій

- •6.3.4. Основні проблеми безпеки інформаційних технологій

- •7.1. Загрози безпеці інформації та інформаційних ресурсів

- •7.1.1. Загальні положення

- •7.1.2. Збитки як категорія класифікації загроз

- •7.1.3. Класифікація загроз безпеці інформації

- •7.1.4. Класифікація джерел загроз

- •7.1.5. Ранжирування джерел загроз

- •7.1.6. Класифікація уразливостей безпеці

- •7.1.7. Ранжирування уразливостей

- •7.1.8. Класифікація актуальних загроз

- •7.2. Основні напрями забезпечення безпеки інформації та інформаційних ресурсів

- •7.2.1. Основні визначення

- •7.2.2. Правовий захист

- •7.2.3. Організаційний захист

- •7.2.4. Інженерно-технічний захист

- •7.3. Архітектура захисту інформації в мережах телекомунікацій

- •7.3.1. Архітектура відкритих систем

- •7.3.2. Загрози в архітектурі відкритих мереж

- •7.3.3. Процедури захисту

- •7.3.4. Сервісні служби захисту

- •7.3.5. Реалізація захисту

- •8.1. Загальні відомості про вимоги та критерії оцінки безпеки інформаційних технологій

- •8.1.1. Основні поняття про стандарти інформаційної безпеки

- •8.1.2. Критерії безпеки комп'ютерних систем

- •8.1.3. Європейські критерії безпеки інформаційних технологій

- •8.1.4. Федеральні критерії безпеки інформаційних технологій

- •8.1.5. Канадські критерії безпеки комп'ютерних систем

- •8.2. Основні положення загальних критеріїв безпеки інформаційних технологій

- •8.2.1. Мета розробки, основні положення та склад "Загальних критеріїв"

- •8.2.2. Потенційні загрози безпеці та типові завдання захисту

- •8.2.3. Політика безпеки

- •8.2.4. Продукт інформаційних технологій

- •8.2.5. Профіль захисту

- •8.2.6. Проект захисту

- •8.3. Функціональні вимоги до засобів захисту

- •8.3.1. Загальна характеристика функціональних вимог безпеки

- •8.3.2. Класи функціональних вимог безпеки

- •8.4. Вимоги гарантій засобів захисту

- •8.4.1. Загальна характеристика вимог гарантій безпеки

- •8.4.2. Класи вимог гарантій безпеки

- •8.4.3. Рівні гарантій безпеки

- •8.5. Шляхи і перспективи застосування "Загальних критеріїв"

- •9.1. Стандарти менеджменту інформаційної безпеки та їх основні положення

- •9.2. Політика інформаційної безпеки організації

- •9.2.1. Визначення політики інформаційної безпеки організації

- •9.2.2. Концепція інформаційної безпеки в організації

- •9.2.3. Аналіз та оцінка ризиків

- •9.3. Основні правила інформаційної безпеки організації

- •9.3.1. Правила побудови системи забезпечення інформаційної безпеки

- •9.3.2. Організація проведення відновлювальних робіт і забезпечення неперервного функціонування об'єктів організації та організації в цілому

- •9.3.3. Правила розмежування доступу користувачів та процесів до ресурсів інформаційної сфери організації

- •9.3.4. Документальне оформлення політики безпеки

- •9.4. Система менеджменту інформаційної безпеки та її оцінка

- •Забезпечення інформаційної безпеки України

- •10.1. Національні інтереси України в інформаційній сфері та шляхи їх забезпечення.

- •10.2. Загрози інформаційній безпеці України

- •10.3. Джерела загроз інформаційній безпеці України

- •10.4. Стан інформаційної безпеки України

- •10.5. Завдання із забезпечення інформаційної безпеки України

- •11.1. Загальні методи забезпечення інформаційної безпеки України

- •11.2. Особливості забезпечення інформаційної безпеки України в різних сферах громадського життя

- •11.2.1. Забезпечення інформаційної безпеки України в сфері економіки

- •11.2.2. Забезпечення інформаційної безпеки України в сфері внутрішньої політики

- •11.2.3. Забезпечення інформаційної безпеки України в сфері зовнішньої політики

- •11.2.4. Забезпечення інформаційної безпеки України у галузі науки та техніки

- •11.2.5. Забезпечення інформаційної безпеки України у сфері духовного життя

- •11.2.6. Забезпечення інформаційної безпеки України у загальнодержавних інформаційних і телекомунікаційних системах

- •11.2.7. Забезпечення інформаційної безпеки України у сфері оборони

- •11.2.8. Забезпечення інформаційної безпеки України у правоохоронній і судовій сферах

- •11.2.9. Забезпечення інформаційної безпеки України в умовах надзвичайних ситуацій

- •11.3. Міжнародне співробітництво України в галузі забезпечення інформаційної безпеки

- •12.1. Основні функції системи забезпечення інформаційної безпеки України

- •12.2. Основні елементи організаційної основи системи забезпечення інформаційної безпеки України

- •12.3. Основні положення політики забезпечення інформаційної безпеки України

- •12.4. Першочергові заходи щодо реалізації політики забезпечення інформаційної безпеки України

- •Словник додаткових термінів і понять

8.4. Вимоги гарантій засобів захисту

8.4.1. Загальна характеристика вимог гарантій безпеки

Вимоги гарантій безпеки (ВГБ) [security assurance requirements] — це вимоги безпеки, які в "Загальних критеріях" являють собою характеристику ІТ-продукту, що показує, наскільки ефективно забезпечується заявлений рівень безпеки, а також ступінь коректності реалізації засобів захисту. Як і функціональні вимоги безпеки, ВГБ детально структурировав та регламентують усі етапи проектування, створення та експлуатації ІТ-продукту дуже детально. Структура вимог гарантій аналогічна функціональним вимогам.

Клас ВГБ [assurance class] — верхній рівень формальної структури вимог гарантій безпеки. Містить наступні елементи:

назву класу [class name];

опис класу [class introduction];

розділи вимог гарантій безпеки [assurance family].

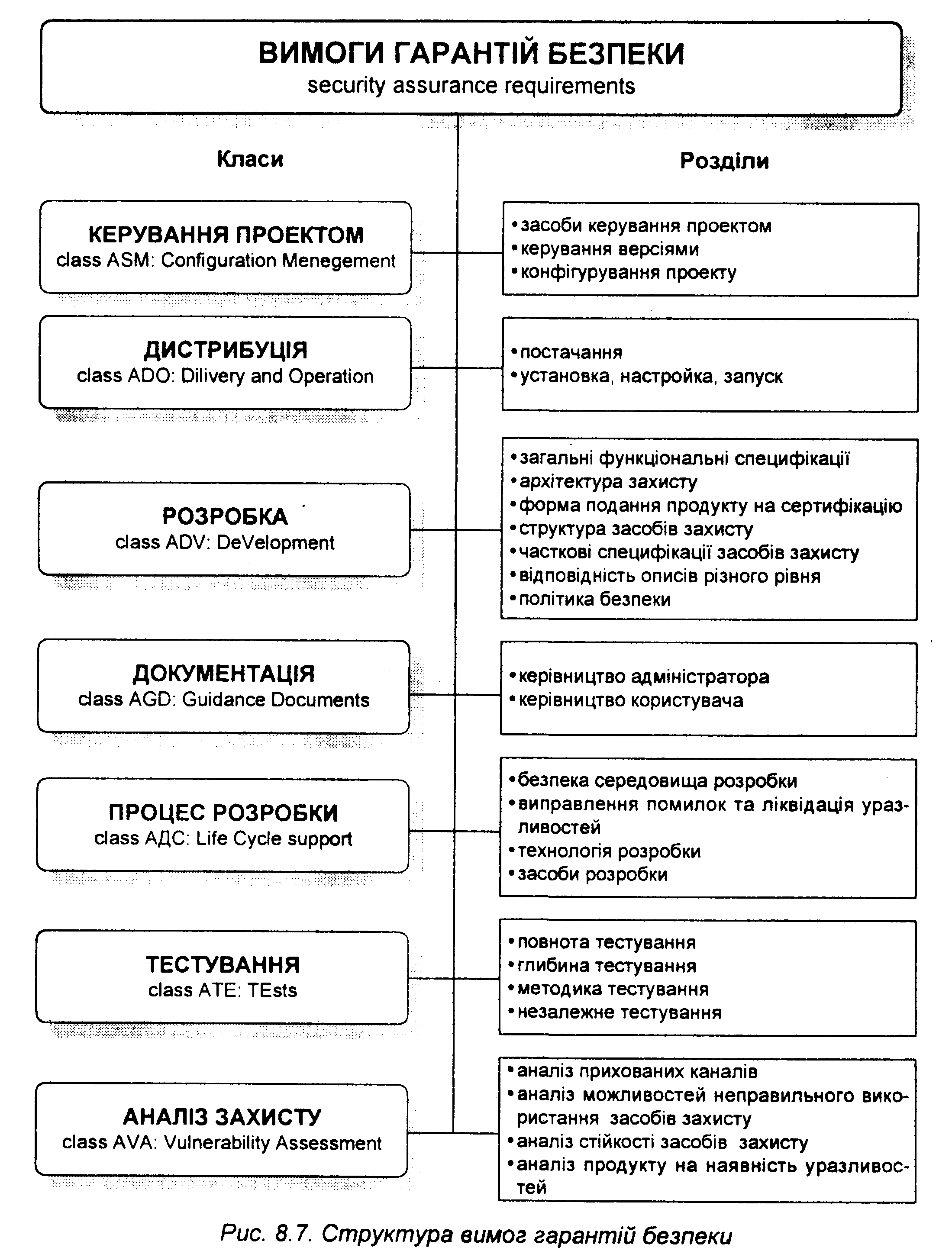

Вимоги розподілені на 7 класів ВГБ (рис. 8.7):

■ керування проектом;

■ дистрибуція;

■ розробка;

■ документація;

■ процес розробки;

■ тестування;

■ аналіз захисту.

Розділ ВГБ [assurance family] — складова частина класу ВГБ. Структура розділу містить наступні елементи:

назва та позначення розділу [family name];

мета [objectives];

ранжирування вимог [component levelling];

опис застосування [application notes];

вимоги [assurance component].

Кожний розділ має свою унікальну назву і семисимвольний ідентифікатор, який складається з трибуквеного ідентифікатора класу, знаку підкреслення і трибуквеного позначення розділу. Ранжирування стандартних вимог представлене у вигляді впорядкованих списків.

Структура ВГБ складається з наступних елементів:

назва вимоги [component identification];

мета [objectives];

опис застосування [application notes];

сполучені вимоги [dependencies];

елементи вимоги [assurance element].

Вимоги гарантій використовуються в ході кваліфікаційного аналізу IT-продукту відповідного рівня гарантій.

8.4.2. Класи вимог гарантій безпеки

Керування проектом

Клас ВГБ: керування проектом [class ACM: Configuration Management] включає наступні розділи ВГБ:

засоби керування проектом;

керування версіями;

конфігурація проекту.

Розділ ВГБ: засоби керування проектом [Configuration Management AUTomation (ACM_AUT)] включає наступні вимоги гарантій безпеки:

застосування автоматизованих засобів керування проектом [partial configuration management automation (ACM_AUT.l)];

повна автоматизації керування проектом і контролю версій [complete configuration management automation (ACM_AUT.2)].

Розділ ВГБ: керування версіями [Configuration Management CAPabili-ties (ACM_CAP)] включає наступні вимоги гарантій безпеки:

нумерація версій [version numbers (ACM_CAP.l)];

ідентифікація компонентів [configuration items (ACM_CAP.2)];

контроль цілісності версій [authorisation controls (АСМ_САР.З)];

авторизація розробників при поновленні версій [generation support and acceptance procedures (ACM_CAP.4)];

■ контроль цілісності й автентичності дистрибутива системи [advanced support (ACM_CAP.5)].

Розділ ВГБ: конфігурація проекту [Configuration Management SCoPe (ACM_SCP)] включає наступні вимоги гарантій безпеки:

■ основні компоненти проекту (алгоритми, вихідні тексти, тексти, документація) [TOE management automation coverage (ASM_SCP.l)];

включення до складу конфігурації об'єкта виявлених помилок і уразливостей [problem tracking management automation coverage (ASM_SCP.2)];

включення до складу конфігурації проекту інструментальних засобів розробки [development tools management automation coverage (ASM_SCP.3)].

Дистрибуція

Клас ВГБ: дистрибуція [class ADO: Delivery and Operation] включає наступні розділи ВГБ:

■ постачання;

■ установка, настройка, запуск.

Розділ ВГБ: постачання [DELivery (ADO_DEL)] включає наступні вимоги гарантій безпеки:

регламентована процедура постачання [delivery procedures (ADO_DEL.l)];

виявлення спотворень у процесі постачання [detection of modification (ADODEL.2)];

захист від спотворень у процесі постачання [prevention of modification (ADO_DEL.3)].

Розділ ВГБ: установка, настройка, запуск [Installation, Generation, and Start-up (ADOIGS)] включає наступні вимоги гарантій безпеки:

регламентовані процедури установки, настройки, запуску [installation, generation, and start-up procedures (ADO_IGS.l)];

протоколювання процесу установки, настройки, запуску [generation log (ADOJGS.2)].

Розробка

Клас ВГБ: розробка [class ADV: Development] включає наступні розділи ВГБ:

загальні функціональні специфікації;

архітектура захисту;

форма подання продукту на сертифікацію;

структура засобів захисту;

часткові специфікації засобів захисту;

відповідність описів різного рівня;

політика безпеки.

Розділ ВГБ: загальні функціональні специфікації [Functional Specification (ADV_FSP)] включає наступні вимоги гарантій безпеки:

неформальні специфікації для засобів захисту [informal functional specification (ADV_FSP.l)j;

неформальні специфікації для усіх інтерфейсів засобів захисту [fully defined external interfaces (ADV_FSP.2)];

напівформальні специфікації для засобів захисту [semiformal functional specification (ADV_FSP.3)];

формальні специфікації для засобів захисту [formal functional specification (ADV_FSP.4)].

Розділ ВГБ: архітектура захисту [High-Level Design (ADV_HLD)] включає наступні вимоги гарантій безпеки:

опис архітектури захисту [descriptive high-level design (ADV_HLD.l)];

відповідність архітектури захисту політиці безпеки [security enforcing high-level design (ADV_HLD).2];

напівформальний опис архітектури захисту [semiformal high-level design (ADV_HLD.3)];

відповідність напівформального опису архітектури захисту політиці безпеки [semiformal high-level explanation (ADV_HLD.4)];

формальний опис архітектури захисту й доказ її відповідності політиці безпеки [formal high-level design (ADV_HLD.5)].

Розділ ВГБ: форма подання продукту на сертифікацію [IMPlementation representation (ADV_IMP)] включає наступні вимоги гарантій безпеки:

опис реалізації обмеженої підмножини засобів захисту [subset of the implementation of the TSF (ADV_JMP.l)];

повний опис реалізації усіх засобів захисту [implementation of the TSF (ADV_JMP2)];

структурований опис реалізації усіх засобів захисту [structured implementation of the TSF (ADV_JMP3)].

Розділ ВГБ: структура засобів захисту [TSF INTernals (ADV_INT)] включає наступні вимоги гарантій безпеки:

модульність [modularity (ADV_INT.1)];

ієрархічність [reduction of complexity (ADV_INT.2)];

мінімізація складності [minimization of complexity (ADV_INT.3)].

Розділ ВГБ: часткові специфікації засобів захисту [Low-Level Design (ADV_LLD)] включає наступні вимоги гарантій безпеки:

неформальні часткові специфікації засобів захисту [descriptive low-level design (ADV_LLD.l)];

напівформальні часткові специфікації засобів захисту [semiformal low-level design (ADV_LLD.2)];

формальні часткові специфікації засобів захисту [formal low-level design (ADV_LLD.3)].

Розділ ВГБ: відповідність описів різного рівня [Representation CorRespondente (ADV_RCR)] включає наступні вимоги гарантій безпеки:

неформальне підтвердження відповідності [informal correspondence demonstration (ADV_RCR.l)];

напівформальне підтвердження відповідності [semiformal correspondence demonstration (ADV_RCR.2)];

формальний доказ відповідності [formal correspondence demonstration (ADVRCR.3)].

Розділ ВГБ: політика безпеки [Security Policy Modeling (ADV_SPM)] включає наступні вимоги гарантій безпеки:

неформальний опис політики безпеки [informal TOE security policy model (ADV_SPM.l)];

напівформальний опис політики безпеки [semiformal TOE security policy model (ADV_SPM.2)];

формальна модель політики безпеки [formal TOE security policy model (ADV_SPM.3)].

Документація

Клас ВГБ: документація [class AGD: Guidance Documents] включає наступні розділи ВГБ:

керівництво адміністратора;

керівництво користувача.

Розділ ВГБ: керівництво адміністратора [ADMinistrator guidance (AGD_ADM)] включає вимогу гарантій безпеки: адміністрування засобів захисту [administrator guidance (AGD_ADM.l)].

Розділ ВГБ: керівництво користувача [USeR guidance (AGD_USR)] включає вимогу гарантій безпеки: використання засобів захисту [user guidance (AGD_JJSR.l)].

Процес розробки

Клас ВГБ: процес розробки [class ALC: Life Cycle support] включає наступні розділи ВГБ:

безпека середовища розробки;

виправлення помилок і ліквідація уразливостей;

технологія розробки;

засоби розробки.

Розділ ВГБ: безпека середовища розробки [Development Security (ALC_DVS)] включає наступні вимоги гарантій безпеки:

застосування заходів безпеки в ході розробки [identification of security measures (ALC_DVS.l)];

підтвердження заходів безпеки в ході розробки [sufficiency of security measures (ALC_DVS.2)].

Розділ ВГБ: виправлення помилок і ліквідація уразливостей [FLaw Remediation (ALC_FLR)] включає наступні вимоги гарантій безпеки:

■ виправлення виявлених помилок і ліквідація уразливостей [basic flaw remediation (ALC_FLR.l)];

■ регулярне виправлення помилок і ліквідація уразливостей [flaw reporting procedures (ALC_FLR.2)];

■ гарантоване виправлення виявлених помилок і ліквідація виявлених уразливостей [systematic flaw remediation (ALC_FLR.2)].

Розділ ВГБ: технологія розробки [Life Cycle Definition (ALC_LCD)] включає наступні вимоги гарантій безпеки:

визначена розробником технологія розробки [developer defined life-cycle model (ALC_LCD.l)];

стандартизована технологія розробки [standardised life-cycle model (ALC_LCD.2)];

технологія розробки, яка дозволяє оцінювати продукт, що розроблюється [measurable life-cycle model (ALC_LCD.3)].

Розділ ВГБ: засоби розробки [Tools And Techniques (ALC_TAT)] включає наступні вимоги гарантій безпеки:

використання певного набору засобів розробки [well-defined development tools (ALC_JTAT.l)];

використання основних засобів розробки, що відповідають певним стандартам [compliance with implementation standards (ALC_TAT.2)];

використання тільки засобів розробки, що відповідають певним стандартам [compliance with implementation standards — all parts (ALC_JTAT.3)].

Тестування

Клас ВГБ: тестування [class ATE: TEsts] включає наступні розділи ВГБ:

■ повнота тестування;

■ глибина тестування;

методика тестування;

незалежне тестування.

Розділ ВГБ: повнота тестування [COVerage (ATECOV)] включає наступні вимоги гарантій безпеки:

обґрунтування повноти тестування [evidence of coverage (ATE_COV.l)];

аналіз повноти тестування [analysis of coverage (ATE_COV.2)];

строгий аналіз повноти тестування [rigorous analysis of coverage (ATE_COV.3)].

Розділ ВГБ: глибина тестування [DePTh (ATEDPT)] включає наступні вимоги гарантій безпеки:

архітектура [testing: high-level design (ALC_DPT.l)];

функціональні специфікації [testing: low-level design (ALC_DPT.2)];

реалізація [testing: implementation representation (ALC_DPT.3)].

Розділ ВГБ: методика тестування [FUNctional tests (ATE_FUN)] включає наступні вимоги гарантій безпеки:

функціональне тестування й протоколювання результатів тестів [functional testing (ALCFUN.l)];

тестування у відповідності з певною методикою [ordered functional testing (ALC_FUN.2)].

Розділ ВГБ: незалежне тестування [INDependent testing (ATE_IND)] включає наступні вимоги гарантій безпеки:

готовність продукту до незалежного тестування [independent testing — conformance (ALC_IND.l)];

вибіркове незалежне тестування [independent testing — sample (ALC_JND.2)];

■ повне незалежне тестування [independent testing — complete (ALC_IND.3)].

Аналіз захисту

Клас ВГБ: аналіз захисту [class AVA: Vulnerability Assessment] включає наступні розділи ВГБ:

аналіз прихованих каналів;

аналіз можливостей неправильного використання засобів захисту;

аналіз стійкості засобів захисту;

аналіз продукту на наявність уразливостей.

Розділ ВГБ: аналіз прихованих каналів [Covert Channel Analysis (AVA_CCA)] включає наступні вимоги гарантій безпеки:

пошук і документування прихованих каналів [covert channel analysis (AVA_CCA.l)];

пошук прихованих каналів на основі певних методик [systematic covert channel analysis (AVA_CCA.2)];

вичерпний пошук прихованих каналів [exhaustive covert channel analysis (AVA_CCA.3)].

Розділ ВГБ: аналіз можливостей неправильного використання засобів захисту [MiSUse (AVA_MSU)] включає наступні вимоги гарантій безпеки:

аналіз керівництв з адміністрування [examination of guidance (AVA_MSU.l)];

підтвердження повноти керівництв з адміністрування та безпеки їхнього застосування [validation of analysis (AVA_MSU.2)];

незалежний аналіз можливостей неправильного використання засобів захисту [analysis and testing for insecure states (AVA_MSU.3)].

Розділ ВГБ: аналіз стійкості засобів захисту [Strength Of TOE security Functions (AVA_SOF)] включає вимогу гарантій безпеки: оцінка стійкості засобів захисту [strength of TOE security function evaluation (AVA_SOF.l)].

Розділ ВГБ: аналіз продукту на наявність уразливостей [VuLnerability Analysis (AVA_VLA)] включає наступні вимоги гарантій безпеки:

виявлення уразливостей розробником продукту [developer vulnerability analysis (AVA_VLA.l)];

незалежний аналіз уразливостей [independent vulnerability analysis (AVA_VLA.2)];

систематичний незалежний аналіз уразливостей на основі заданих методик [(AVA_VLA.3)];

вичерпний аналіз уразливостей [moderately resistant (AVA_VLA.4)].