- •Вопрос1. Проблемы и направления обеспечения безопасности

- •Вопрос 2. Лицензирование импорта шифровальных средств в рф

- •Билет2 Вопрос1. Принципы создания и работы системы защиты

- •Вопрос 2. Конституция рф (ст.2,58,15,17,29,45).

- •Cтатья 17

- •Статья 29

- •Статья 45

- •Вопрос1. Защита информации от утечки по техническим каналам (классификация, излучения, наводка, электроакустика, микрофоны, фото). Классификация каналов утечки информации

- •Вопрос 2. Гражданский Кодекс рф(ст.1,2,128,129,132,209). Статья 1. Основные начала гражданского законодательства

- •Статья 2 Отношения, регулируемые гражданским законодательством

- •Статья 128 Виды объектов гражданских прав

- •Статья 129. Оборотоспособность объектов гражданских прав

- •Статья 132 Предприятие

- •Статья 209. Содержание права собственности

- •Вопрос 1. Меры и средства защиты информации(организационно-технические меры и технические средства).

- •1. Акустический канал утечки информации (передача информации через звуковые волны)

- •2. Меры и средства защиты информации от технических средств ее съема

- •3. Приборы обнаружения технических средств промышленного шпионажа

- •4. Защита компьютерной информации

- •Вопрос 2. Проблемы подготовки специалистов по информационной безопасности

- •Билет № 5.

- •1. Криптографическая защита информации (основные понятия).

- •Вопрос 2. 3акон рф "о частной детективной и охранной деятельности в рф". Статья 1. Частная детективная и охранная деятельность

- •Статья 2. Правовая основа частной детективной и охранной деятельности

- •Статья 3. Виды частной детективной и охранной деятельности

- •Вопрос 1. Защита информации от нсд в эвм(виды доступа, типы угроз, системы архивирования и дублирования)

- •Вопрос 2. Федеральный закон "Об информации, информатизации и защите информации" (гл.З). Глава 3. Пользование информационными ресурсами

- •Билет № 7.

- •Вопрос 1. Организационно-правовое обеспечение информационной безопасности(схема, система лицензирования, сертификация, страхование).

- •Вопрос 2. Шифры замены

- •Билет №8.

- •Вопрос 1. Государственная политика обеспечения информационной безопасности(принципы, основные отличия информационного права).

- •Вопрос 2. Лицензирование деятельности в области шифрования информации.

- •Билет№9

- •Вопрос 1. Стандарты des

- •Вопрос 2. Классификация защищаемой информации.

- •Билет №10. Вопрос1. Стандарты шифрования гост 8147-89.

- •Вопрос 2. Классификация угроз безопасности информации

- •Билет №11.

- •Вопрос 1. Информационная безопасность в современных системах управления базами данных(дискреционная и мандатная защита).

- •Вопрос 2. Федеральный закон "Об информации, информатизации и защите информации"(гл.4).

- •Глава 4. Информатизация, информационные системы, технологии и средства их обеспечения

- •Билет №12.

- •Вопрос 1. Raid - массивы, их надежность и производительность.

- •Уровни raid

- •Вопрос 2. Закон рф "о государственной тайне".

- •Билет №13.

- •Вопрос1. Криптографические системы с открытым ключом.

- •Вопрос 2. Федеральный закон "о информации, информатизации и защите информации"(гл.5).

- •Глава 5. Защита информации и прав субъектов в области информационных процессов и информатизации Статья 20. Цели защиты

- •Статья 21. Защита информации

- •Статья 22. Права и обязанности субъектов в области защиты информации

- •Статья 23. Защита прав субъектов в сфере информационных процессов и информатизации

- •Статья 24. Защита права на доступ к информации

- •Статья 25. Вступление в силу настоящего Федерального закона

- •Билет №14.

- •Вопрос1. Биометрические пароли (7 видов - настоящих и 8 видов -завтрашнего дня).

- •Идентификация по отпечаткам пальцев

- •Системы идентификации по радужной оболочке глаза

- •Системы распознавания речи

- •Вопрос 2. Шифры Вернама и блочные шифры.

- •Билет № 15.

- •Вопрос 1. Требования к носителям ключевой информации.

- •Вопрос 2. Коммерческая тайна.

- •Билет № 16.

- •1. Состояние проблемы обеспечения безопасности( угрозы: экономической, физической, информационной и материальной безопасности).

- •Вопрос 2. Страхование информационных систем.

- •Билет №17.

- •Вопрос 1. Принципы создания и работы системы защиты (качественные характеристики организационные принципы, принципы реализации системы защиты, практические рекомендации).

- •Вопрос 2. Перечень сведений, отнесенных к государственной тайне.

- •Билет №18.

- •Вопрос 1. Создание концепции защиты (основные положения, оценка угроз безопасности, подход к созданию концепции защиты).

- •Вопрос 2. Режимные требования при работе с информацией, содержащей государственную или коммерческую тайну. Работа с конфиденциальной информацией.

- •Билет №19.

- •Вопрос 1. Функции, задачи и особенности деятельности службы безопасности. (Структура сб, правовые основы деятельности сб, права, обязанности и ответственность сотрудников сб).

- •Вопрос 2. Список основных сведений, составляющих коммерческую тайну предприятия.

- •Билет №20.

- •Вопрос 2. Группа режима (структура отдела режима, правила внутреннего трудового распорядка, работа с кадрами).

- •Билет №21.

- •Вопрос 1.

- •Вопрос 2. Технические средства охранной и пожарной сигнализации( извещатели опс).

- •Билет №22.

- •Вопрос 2. Защита информации от утечки по техническим каналам(схема - классификации технических каналов утечки информации)

- •Билет №23.

- •Вопрос 1. Теоретические основы защиты информации от утечки по техническим каналам(общая постановка проблемы, математическая модель защиты информации).

- •Вопрос 2. Защита от терроризма. Классификация антитеррористических средств.

- •Билет №24.

- •Вопрос 2.

- •Билет №25.

- •Вопрос 2. Основные требования пожарной безопасности(содержание территории, зданий, помещений, сооружений, электроустановок, вентиляционных систем, автотранспортных цехов).

- •Билет № 26.

- •Вопрос 1. Системы контроля доступа( основные принципы построения, принципы идентификации, исполнительные механизмы, автотранспорт, типовые функции системы доступа).

- •Вопрос 2. Требования пожарной безопасности при использовании средств вычислительной техники(экранируемые помещения, статическое электричество). Основная документация по пожарной безопасности.

Билет № 26.

Вопрос 1. Системы контроля доступа( основные принципы построения, принципы идентификации, исполнительные механизмы, автотранспорт, типовые функции системы доступа).

Системы контроля доступа различают на автономные и сетевые

Автономные системы – применяются на небольших объектах, где не требуется централизованного мониторинга за обстановкой на объекте. Автономным СКД зачастую не доступны такие функции, как учет рабочего времени сотрудников, совместная работа с другими охранными системами и системами жизнеобеспечения. Их основная задача – предотвращение несанкционированного проникновения на объект.

Сетевые системы – могут состоять как из одного, так и из большого количества контроллеров, объединённых между собой в сеть. Все контроллеры обмениваются информацией с ПЭВМ. Таким образом, оператору доступна вся информация, находящаяся в памяти любого из контроллеров системы.

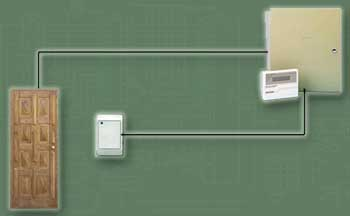

Структурная схема автономной СКД

Описания работы:

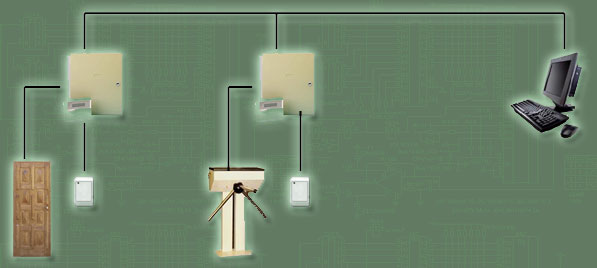

Структурная схема сетевой СКД

Описания работы:

После того, как пользователь считывает свою карту/ключ, контроллер точно так же, как в автономной системе, анализирует код этой карты/ключа. Далее все зависит от того, как запрограммирована система контроля доступа – контроллер может самостоятельно предпринять действия по результатам анализа кода доступа, а может предварительно запросить оператора. Программное обеспечение позволяет оператору наблюдать на мониторе план здания с расположенными на нём точками прохода. При попытке пользователя пройти через одну из этих точек, на мониторе у охранника высветится её расположение и данные о владельце карты. Если при этом точка прохода оснащена так же видеонаблюдением, оператор сможет сравнить фотографию владельца карты из базы данных, с внешностью человека, пытающегося ей воспользоваться. Этим можно предотвратить подмену карт. Одним словом, сетевая система контроля доступа может быть гибко настроена под требования конкретного объекта и, даже, под конкретную оперативную обстановку на объекте.

Устройства исполнительные принимают команды управления с контроллеров и обеспечивают блокировку возможных путей несанкционированного проникновения через устройства заграждения (двери, ворота, турникеты, кабины прохода и т.п.) людей, имущества, транспорта в помещения, здания и на территорию.

В устройствах исполнительных применяются исполнительные механизмы электромеханического и электромагнитного принципа действия.

Электромеханический принцип действия исполнительного механизма основан на перемещении закрывающих элементов (запоров, ригелей замков и т.п.) с помощью включения на время их передвижения электромотора или электромагнита.

В исполнительных механизмах с электромагнитным принципом действия отсутствуют движущиеся механические закрывающие элементы, т.е. блокировка устройств заграждения, например дверей, осуществляется с помощью сил магнитного притяжения, создаваемых мощным магнитом.

Часто в устройствах исполнительных применяется электромагнитная блокировка (магнитные защелки, задвижки и т.п.) закрывающих элементов с возможностью перемещения их вручную при открывании или закрывании в экстремальных условиях.

Основные функции.

Устройства исполнительные должны обеспечивать открытие/закрытие запорного механизма или устройства заграждения при подаче управляющего сигнала от контроллера, а также необходимую пропускную способность для данного объекта.

Считыватели должны обеспечивать надежное считывание кода с идентификаторов, преобразование его в электрический сигнал и передачу на контроллер.

Считыватели должны быть защищены от манипулирования путем перебора, подбора кода и радиочастотного сканирования.

При вводе неверного кода должен блокироваться ввод на время, величина которого задается в паспортах на конкретные виды считывателей. Время блокировки должно быть выбрано таким образом, чтобы обеспечить заданную пропускную способность при ограничении числа попыток подбора. При трех попытках ввода неправильного кода должно выдаваться тревожное извещение. Для систем, работающих в автономном режиме тревожное извещение передается на звуковой/световой оповещатель, а для систем, работающих в сетевом режиме - на центральный пульт с возможностью дублирования звуковым/световым оповещателем. Тревожное извещение должно выдаваться также при любом акте вандализма.

Контроллеры, работающие в автономном режиме, должны обеспечивать прием информации от считывателей, обработку информации и выработку сигналов управления для устройств исполнительных.

Контроллеры, работающие в сетевом режиме, должны обеспечивать:

- обмен информацией по линии связи между контроллерами и управляющим компьютером или ведущим контроллером;

- сохранность памяти, установок, кодов идентификаторов при обрыве связи с управляющим компьютером (ведущим контроллером), отключении питания и при переходе на резервное питание;

- контроль линий связи между отдельными контроллерами и между контроллерами и управляющим компьютером.

Для гарантированной работы СКУД расстояние между отдельными компонентами не должно превышать величин, указанных в паспортах (если не используются модемы).

Основное электропитание СКУД должно осуществляться от сети переменного тока частотой 50 Гц с номинальным напряжением 220 В.

Наиболее широкое распространение получили следующие виды идентификаторов и считывателей.

Карточка перфорированная

Карточка со штриховым кодом

Карточка магнитная

Виганд-карточка

Карточка бесконтактная

Электронные ключи "Touch Memory" выполнены в виде брелков.

Кроме перечисленных выше могут использоваться идентификаторы следующих типов:

- с использованием цифровой клавиатуры (PIN-код).

- биометрические - считывание индивидуальных физических признаков личности (отпечатки пальцев, рисунок ладони, голос и т. д