- •Інформаційні системи в менеджменті

- •Лекція №1. Економічна інформація. Класифікація, носії, складові. Інформаційні системи. Введення, історія розвитку, класифікація

- •Джерело виникнення даних → збір даних → передача даних → зберігання даних → переробка даних → видача результатів → користувачі еом

- •Носії інформації

- •Структура і властивості економічної інформації

- •Історія розвитку інформаційних систем

- •Iіі покоління (з середини 80-х рр.)

- •Лекція №2. Інформаційні технології та їх використання. Автоматизоване робоче місце менеджера як складова аіс

- •Історія розвитку іт

- •Автоматизоване робоче місце

- •Лекція №3. Автоматизовані системи управління підприємством (Виробничі системи) Загальні відомості з розвитку автоматизованих систем управління підприємством

- •Планування потреб в матеріалах (склад та послідовність процедур планування згідно mrp)

- •(Страховий запас)-(Резервування для інших цілей)

- •Управління виробничими ресурсами (концепція mrp іі: еволюція, структура, практичне використання)

- •Інтегровані інформаційні системи автоматизації процесів курування підприємством (erp – Enterprise Resources Planning – Планування ресурсів підприємства)

- •Управління фінансами

- •Система планування ресурсів підприємства, синхронізованого зі споживачами (csrp)

- •Планування виробництва планування замовлень покупців.

- •Розвинуті системи планування (aps, Advanced Planning System)

- •Лекція №4. Crm (Customer Relationship Management)

- •Історія розвитку crm

- •При виборі того чи іншого crm-рішення як правило керуються наступними вимогами:

- •Функції crm-систем:

- •Лекція №5. Експертні системи

- •Економічні експертні системи

- •Лекція №6. Системи підтримки прийняття рішень у бізнесі

- •Цілі, призначення, практика сппр

- •Тенденції та перспективи розвитку сппр у різних галузях

- •Функції системи підтримки прийняття рішень

- •Лекція №7. Комп’ютерні мережі. Інтернет

- •Топології локальних обчислювальних мереж.

- •Адресація в Internet

- •Основні сервіси Internet

- •Лекція №8. Інформаційні ресурси глобальної мережі Інтернет

- •1. Основні віхи в історії розвитку Internet

- •2. Протокол tcp/ip

- •3. Організація Інтернету

- •4. Принципи адресації в Інтернеті

- •5. Принцип роботи Інтернету

- •6. World Wide Web і гіпертексти

- •8. Протокол http та url

- •9. Інші інформаційні ресурси Інтернету

- •Лекція №9. Уразливість і зловживання в системах

- •Почему системы уязвимы

- •Новые уязвимости

- •Заботы для создателей и пользователей систем

- •18.2. Средства контроля

- •Общие средства контроля

- •Прикладные средства контроля

- •Разработка структуры контроля: затраты и доходы

- •18.3. Аудит информационных систем

- •Роль аудита в процессе контроля

- •Аудиты качества данных

Топології локальних обчислювальних мереж.

Конфігурація під’єднання елементів РС в мережу (топологія) багато в чому визначає такі важливі характеристики мережі як надійність, продуктивність, захищеність, вартість і т.і. Одним з підходів до класифікації топологій ЛОМ є виділення двох основних класів топологій: широковіщальних та послідовних.

В широковіщальних конфігураціях кожний ПК передає сигнали, що можуть бути сприйняті рештою комп’ютерів. До таких конфігурацій відносяться топології “загальна шина”, “дерево”, “зірка з пасивним центром” (останню можна розглядати як різновид “дерева”, що має корінь з відгалуженням до кожного під’єднаного ПК).

В послідовних конфігураціях кожний фізичний підрівень передає інформацію лише одному комп’ютеру. Прикладами послідовних конфігурацій є: довільна (довільне з’єднання комп’ютерів), ієрархічна, “кільце”, “ланцюжок”, “зірка з інтелектуальним центром”, “сніжинка” та інші.

Коротко розглянемо три найбільш розповсюджені базові топології ЛОМ: “зірку”, “загальну шину” та “кільце”.

У випадку топології “зірка” кожен комп’ютер через спеціальний адаптер підключається окремим кабелем до центрального вузла (див.мал.). Центральним вузлом є або пасивний з’єднувач або активний повторювач. Недоліками є низька надійність (вихід із строю центрального вузла призведе до зупинки всієї мережі) та велика протяжність кабелів.

…

…

…

Топологія “зірка”.

Топологія “загальна шина” передбачає використання одного кабелю, до якого під’єднуються всі комп’ютери. Інформація по ньому передається комп’ютерами по черзі (див.мал.). Перевагою такої топології є, як правило, менша довжина кабелів, а також більш висока надійність ніж в топологіє “зірка” (тому що вихід із строю окремою станції не порушує працездатність мережі в цілому). Недоліки полягають в тому, що розрив основного кабелю призводить до непрацездатності всієї мережі, крім того, слабка захищеність інформації в системі на фізичному рівні (повідомлення, що передає один комп’ютер іншому, в принципі, можуть бути прийняті і на будь-якому іншому комп’ютеру).

…

Топологія “загальна шина”

При кільцьовій топології дані передаються від одного комп’ютера іншому по естаффеті (див.мал.). Якщо деякий комп’ютер отримує дані, призначені не йому, він посилає їх далі по кільцю. Адресат призначені йому дані нікуди не посилає. Перевагою такої топології є більш висока надійність системи при розривах кабелів, ніж при топології з загальною шиною (тому що до кожного комп’ютера є два шляхи доступа). До недоліків слід віднести велику протяжність кабелів, слабку захищеність інформації (як у випадку топології з загальною шиною).

…

…

Кільцева топологія.

Реальна ЛОМ може мати одну з наведених топологій, або їх комбінацію. Структура мережі в загальному випадку визначається наступними факторами: кількістю комп’ютерів, що під’єднуються; вимогами по надійності та оперативності передачі інформації; економічними міркуваннями і т.і.

Зв’язок комп’ютерів у глобальних мережах забезпечується звичайними телефонними мережами або спеціально виділеними для цього мережами через модеми. Для користувача під’єднання до глобальної мережі виглядає таким чином: існують юридичні організації, які надають комп’ютерні послуги. Такі організації називаються провайдерами. Вони закуповують канал зв’язку з глобальною мережею, до якого за плату під’єднують користувачів. Кожному комп’ютеру користувача, який підімкнено до мережі, присвоюють адресу, за допомогою якої провайдери забезпечують зв’язок відповідних комп’ютерів користувачів.

Зв’язок між комп’ютерами різних континентів здійснюється з використанням супутникових каналів зв’язку.

INTERNET.

В кінці 60-х рр. в США була створена розподілена мережа ARPAnet, що забезпечувала зв’язок між собою багатьох віддалених один від одного різнотипних комп’ютерів.

Розробка мережі виконувалася на замовлення Міністерства Оборони США, і однією з вимог до майбутньої мережі була здатність продовження роботи мережі при часткових пошкодженнях мережі. Розроблені принципи організації таких мереж виявились перспективними, і інші установи стали створювати власні мережі за подібними принципами. Далі такі мережі почали об’єднуватися між собою, створюючи єдину мережу з єдиним адресним простором. Це і є Internet, тобто Internet — це об’єднання комп’ютерних мереж, які мають унікальні адреси.

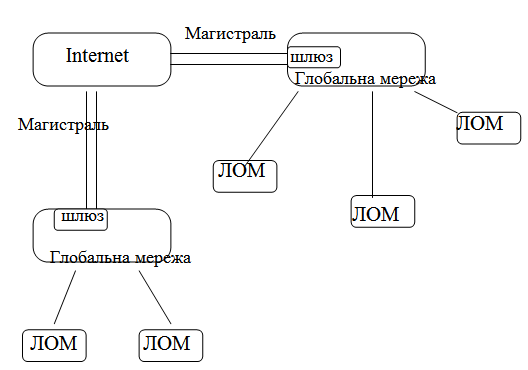

Розглянемо спрощену схему побудови Internet (див. мал.).

Як високошвидкісну магістраль передачі даних використовують виділені телефонні лінії, оптоволоконні та супутникові канали зв’язку. Будь-яка організація для підключення до Internet використовує спеціальний комп’ютер, що називається шлюзом (gateway). На ньому встановлюється ПЗ, що здійснює обробку всіх повідомлень, що проходять через шлюз. Кожний шлюз має свою адресу. Якщо поступає повідомлення, адресоване локальній мережі (ЛОМ), до якої підключений шлюз, то воно передається в цю локальну мережу. Якщо повідомлення призначене для іншої мережі, то воно передається наступному шлюзу. Кожний шлюз має інформацію про всі інші шлюзи та мережі. Коли повідомлення посилається з локальної мережі через шлюз в Internet, то обирається самий “швидкий” шлях.

Як же передавати дані від одного комп’ютера до іншого через Internet? Певні правила регламентують порядок роботи в Internet — це протоколи. Адресація в Internet базується на міжмережному IP-протоколі (IP — Internet Protocol). Цей протокол є базовим в Internet і відповідає за передачу Ваших даних за місцем призначення (кожен комп’ютер в Internet має свою унікальну IP-адресу). (Можна провести аналогію IP-протоколу із звичайним конвертом, в який Ви вкладаєте свого листа і відправляєте поштою; так само, як Ви повинні написати на конверті адресу, за якою відправити листа, Ви повинні вказати IP-адресу комп’ютера, куди слід передати Вашу інформацію). Але в IP-протоколі є і певні недоліки (наприклад, передача інформації по IP-мережам відбувається пакетами, в кожному з яких не може бути більше 1500 символів інформації; можлива втрата пакетів або їх пошкодження під час передачі і т. д.), для вирішення яких використовують TCP-протокол (Transmission Control Protocol — протокол керування передачею), який розбиває всю Вашу інформацію, яку необхідно передати, на окремі порції; кожну порцію нумерує і вкладає в свій конверт TCP, який, в свою чергу, розміщується в конверті IP і передається в мережу. При розміщенні даних в конверт обчислюється контрольна сума – число, що дозволяє виявляти помилки при передачі. Коли пакет прибуває в пункт призначення, TCP обчислює знову контрольну суму та порівнює її з тією, що надіслав відправник. Якщо значення не співпадають, значить при передачі відбулася помилка, і тоді відсилається запит на повторну передачу.

Позначення: TCP/IP — поєднання двох протоколів в один.