- •Масюк Максим Анатольевич Защита информации Сборник заданий для лабораторных занятий

- •Масюк Максим Анатольевич Защита информации

- •Содержание

- •Введение

- •Криптографические методы защиты информации Лабораторное занятие № 1. Докомпьютерные классические шифры.

- •Задачи работы:

- •Теоретические сведения

- •Использование подстановок

- •Шифр Цезаря

- •Шифр Плейфера

- •Шифр Вижинера

- •Использование перестановок

- •Задания к лабораторному занятию Задание 1.

- •Задание 2

- •Задание 3

- •Контрольные вопросы

- •Библиографический список

- •Лабораторное занятие № 2. Создание виртуального диска.

- •Вводная информация

- •Создание нового контейнера

- •Монтирование контейнера

- •Задания к лабораторному занятию

- •Контрольные вопросы

- •Работа с программой s-Tools

- •Стеганографическая программа SuperStorm

- •Работа с программой SuperStorm

- •Функции pgp

- •Теоретические сведения

- •Принципы шифрования с открытым ключом

- •Функции хеширования

- •Электронная подпись

- •Задание 1 к лабораторному занятию.

- •Задание 2 к лабораторному занятию (проверочное).

- •Проверочный тест к лабораторному занятию в Moodle (требует дополнительной подготовки студентов по теме ассиметричного шифрования).

- •Лабораторные занятия № 6. Методы защиты парольных систем аутентификации от атак на пароли.

- •Задачи работы:

- •Теоретические сведения

- •Взлом парольной защиты

- •Принцип инкапсуляции

- •Руководство по развертыванию vpn в ос Windows xp. Запуск vpn сервера.

- •10. Выставляем галочку «разрешить звонящим доступ к локальной сети», выбираем «указать адреса tcp/ip явным образом», вписываем нужный диапазон.

- •Выбираем подключение к виртуальной частной сети.

- •Вид Монитора Приложений:

- •Вид Монитора Компонентов:

- •Вид Сетевого Монитора:

- •Создание правил фильтрации сетевого трафика

- •Просмотр текущей сетевой активности

- •Задание к лабораторному занятию

- •Содержание отчета по лабораторному занятию

- •Вопросы к защите

- •Перечень популярных портов

- •Лабораторное занятие № 9. Обнаружение уязвимостей ос с помощью сканеров безопасности.

- •Вводная информация

- •Настройка диапазона сканирования

- •Запуск процесса сканирования

- •Анализ результатов сканирования

- •Задание к части 1 лабораторному занятию

- •Система анализа защищенности xSpider 7.0 Вводная информация

- •Использование профилей

- •Запуск процесса сканирования

- •Созание отчета

- •Задание к части 2 лабораторного занятия

- •Лабораторное занятие № 10. Конфигурирование и настройка ids Snort.

- •Часть 1. Препроцессоры. Вводная информация

- •Препроцессор Frag3

- •Препроцессор Stream5

- •Пример настройки препроцессора Stream5

- •Задание по лабораторному занятию

- •Часть 2. Ids Snort. Режимы работы и простое конфигурирование Вводная информация

- •Инсталляция и запуск системы

- •Получение списка сетевых интерфейсов

- •Режимы работы программы Snort

- •Режим сниффинга

- •Режим nids

- •Настройка вида выходного протокола в режиме nids

- •Конфигурирование ids Snort

- •Определение переменных

- •Задание ip адреса и маски подсети

- •Команды конфигурации

- •Включение файлов в конфигурацию

- •Формат предупреждения системы Snort

- •Задание к лабораторному занятию

- •Лабораторное занятие № 11. Защита программ с помощью asProtect.

- •Введение

- •Реализация защиты с помощью asProtect

- •Изменения в защищаемой программе

- •Пример реализации защиты с помощью asProtect

- •Задание к лабораторному занятию

- •Режимы работы программы asProtect

- •Закладка Modes

- •Закладка Activation Keys

- •Закладка Protection

- •Использование сканирующего приемника

- •Установка громкости

- •Работа с дуплексными сигналами:

- •Настройка шага изменения частоты

- •Работа с памятью

- •Настройка банка памяти

- •Выбор банка памяти:

- •Очистка памяти:

- •Описание контроллера телефонной линии ктл-400

- •Устройство и назначение контроллера «ктл-400»

- •Панели управления прибором ктл-400

- •Подготовка прибора к работе и работа с прибором

- •Работа прибора при поднятой трубке та

- •Эксплуатация прибора в режиме анализа параметров линии

- •Структура заголовка тср-сегмента

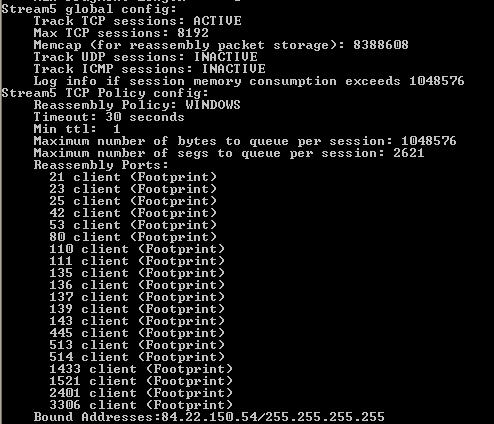

Пример настройки препроцессора Stream5

В примере сначала производится настройка глобальных параметров, затем настройка ТСР для конкретного адреса, и настройка политики ТСР по умолчанию. Такая конфигурация – минимально необходимая.

preprocessor stream5_global: max_tcp 8192, track_tcp yes, track_udp no, track_icmp no

preprocessor stream5_tcp: bind_to 84.22.150.54, policy windows

preprocessor stream5_tcp: policy first

Протокол подключения препроцессора Stream5 при запуске Snort имеет следующий вид:

Отдельно будет выведена информация о конфигурации политики по протоколам TCP, UDP, ICMP (если UDP и ICMP были указаны при конфигурации препроцессора).

Задание по лабораторному занятию

В готовом файле конфигурации primer.conf в параметрах препроцессоров указать IP адреса компьютера, на котором вы работаете. Запустить программу Snort в режиме обнаружения атак с использованием файла конфигурации primer.conf. По протоколу запуска определить, какие препроцессоры подключены, и с какой политикой по умолчанию. Протокол конфигурации запущенных препроцессоров привести в отчете по лабораторному занятию.

Создать собственный файл конфигурации на основе файла primer.conf и настроить параметры препроцессора frag3 таким образом, чтобы предотвратить атаку с помощью фрагментированных перекрывающихся пакетов.

Настроить параметры препроцессора frag3 таким образом, чтобы предотвратить проникновение пакетов, в которых фрагментирован заголовок ТСР сегмента (справка: длина заголовка ТСР сегмента 20 байт).

Подключить препроцессор frag3 с новыми заданными параметрами и проверить его работоспособность. Новую конфигурацию препроцессора frag3 привести в отчете по лабораторному занятию.

Настроить препроцессор stream5 таким образом, чтобы:

сборка пакетов в потоки производилась для всех возможных IP адресов,

максимальный размер окна в ТСР сегменте равнялся 1 Мб,

производилось обнаружение пакетов, не соответствующих стандарту ТСР

максимальное количество ТСР сегментов, которое можно поставить в очередь на сборку потока для данного ТСР соединения, не ограничено

Подключить препроцессор stream5 с новыми заданными параметрами и проверить его работоспособность. Новую конфигурацию препроцессора привести в отчете по лабораторному занятию.

Часть 2. Ids Snort. Режимы работы и простое конфигурирование Вводная информация

IDS Snort - современная система обнаружения атак с тремя основными функциями: захвата и анализа пакетов, регистрации (записи содержания) пакетов и обнаружения вторжений. IDS Snort – свободно распространяемая программа (www.snort.org), которая является одной из самых популярных в мире IDS. Эта IDS относится к системам типа network-based, ее основной источник информации – сетевой трафик. Структурно IDS Snort состоит из основного ядра и дополнительных подключаемых модулей, которые значительно расширяют возможности системы. Snort работает почти со всеми ОС, существующими в настоящее время, и ее возможности постоянно увеличиваются. В частности, происходит постоянное обновление и наращивание базы данных сигнатур для обнаружения атак.