- •114. Синтаксис команд OpenGl

- •119. Состав и назначение интегрированной среды визуальной разработки. Использование визуальных компонентов.

- •120. Списки и их использование в Прологе

- •121. Способы и устройства получения стереоизображений

- •122. Средства распределения данных субд Oracle

- •1. Удаленные dml-операции.

- •2. Синхронные удаленные вызовы процедур (rpc)

- •124. Стек протоколов tcp/ip

- •125. Структура общего решения линейного однородного дифференциального уравнения 2-го порядка

- •126. Css. Подключение таблиц стилей. Способы использования.

- •127. Структурная схема эвм и процессоров Intel

- •128. Структурный анализ потоков данных. Методология dfd.

- •129. Структуры данных, используемые в пролог программе

- •130. Сущность структурного подхода при проектировании больших систем

- •131. Схема распределения данных. Теория сравнений

- •132. Техническое задание на разработку программы (в соответствии с гост 19.201-79)

- •133. Технология Web Broker. Структура серверного Web-приложения

- •134. Технология постановки/проверки электронной цифровой подписи посредством CryptoAip

- •135. Технология шифрования/расшифрования посредством CryptoAip

- •137. Транзакции в многопользовательском режиме работы

- •138. Управление криптографическими ключами посредством CryptoAip

- •139. Управление криптопровайдерами посредством CryptoAip

- •140. Управление открытыми ключами (cертификаты, стандарт х.509, инфраструктуры систем с открытыми ключами)

- •141. Упрощённая модель компилятора. Функции лексического, синтаксического, семантического анализатора, генератора кода. Взаимодействие блоков компилятора. Проходы компилятора

- •142. Формула полной вероятности и формула Байеса

- •145. Функции двух переменных

- •146. Функции переноса, поворота и масштабирования и их параметры в OpenGl

- •Void glMatrixMode (gLenum mode)

- •Void glLoadMatrix[f d] (gLtype *m)

- •Void glPushMatrix (void)

- •Void glPopMatrix (void)

- •Void glMultMatrix[f d] (gLtype *m)

- •147. Функции. Параметры функций. Способы обмена информацией между функциями

- •149. Функциональный стек lamp

- •150. Цветовые схемы rgba и cmyk

- •151. Что такое операционная система (ос). Основные понятия, концепции ос: системные вызовы; Прерывания; Файлы; Процессы, потоки; Оболочка; Адресное пространство

- •152. Язык JavaScript. Назначение. Способ использования

134. Технология постановки/проверки электронной цифровой подписи посредством CryptoAip

CryptoAPI — интерфейс программирования приложений, который обеспечивает разработчиков Windows-приложений стандартным набором функций для работы с криптопровайдером. Входит в состав операционных систем Microsoft. Большинство функций CryptoAPI поддерживается начиная с Windows 2000.

CryptoAPI поддерживает работу с асимметричными и симметричными ключами, то есть позволяет шифровать и расшифровывать данные, а также работать с электронными сертификатами. Набор поддерживаемых криптографических алгоритмов зависит от конкретного криптопровайдера.

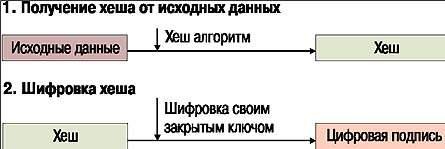

Цифровая подпись - это двоичные данные небольшого объема, обычно не более 256 байт. Цифровая подпись есть не что иное, как результат работы хеш-алгоритма над исходными данными, зашифрованный закрытым ключем отправителя. Проще говоря, берем исходные данные, получаем из них хеш и шифруем хеш своим закрытым ключом (с помощью асимметричного алгоритма).

Полученные в результате шифрования хеша двоичные данные и есть наша цифровая подпись

Рисунок 4. Создание цифровой подписи.

Получатель, чтобы удостовериться, что данные присланы именно от нас и не были искажены, производит следующие операции:

получает хеш от данных (данные остались открытыми);

расшифровывает нашу цифровую подпись при помощи нашего открытого ключа;

сравнивает свой хеш и результат дешифровки. Если они эквивалентны, значит, данные были подписаны именно нами (ну, по крайней мере, нашим закрытым ключом, см. Рисунок 5).

Открытый ключ отправителя, с помощью которого собственно и производится проверка, распространяется (как правило) свободно.

Для работы с цифровыми подписями используются функции

CryptCreate-Hash, CryptHashData, CryptSignHash, CryptVerifySignature, CryptDestroy-Hash.

Создание цифровой подписи. Процесс создания подписи состоит из следующих этапов:

создание хеш-объекта функцией CryptCreateHash;

наполнение хеш-объекта данными (CryptHashData);

подписание хеша (CryptSignHash);

разрушение хеш-объекта (Crypt-DestroyHash).

Аналогично функциям CryptEncrypt, проверка длины буфера для подписи производится вызовом функции CryptSignHash с нулем вместо указателя на данные. Как и у функции CryptEncrypt, указатели на данные и их длину являются параметрами типа [in, out] (см. Листинг 5).

Проверка цифровой подписи. Проверка подписи (см. Листинг 6) выполняется так:

создается хеш-объект функцией CryptCreateHash;

хеш-объект наполняется данными (CryptHashData);

подпись расшифровывается и результат сравнивается со «своим» хешем (CryptVerifySignature);

хеш-объект разрушается (CryptDes-troyHash).

135. Технология шифрования/расшифрования посредством CryptoAip

Интерфейс CryptoAPI

В сфере защиты компьютерной информации криптография применяется в основном для: шифрования и дешифровки данных; а также создания и проверки цифровых подписей. (Прим. автора: в русскоязычной литературе применяется термин «ЭЦП» - электронно-цифровая подпись. В этой статье для краткости используется термин «цифровая подпись».)

Шифрование данных позволяет ограничить доступ к конфиденциальной информации, сделать ее нечитаемой и непонятной для посторонних. Применение цифровых подписей оставляет данные открытыми, но дает возможность верифицировать отправителя и проверять целостность полученных данных.

Для защиты информации специалистами Microsoft был разработан интерфейс CryptoAPI, который позволяет создавать приложения, использующие криптографические методы.

Структура CryptoAPI

В Crypto API существует понятие «криптопровайдер» (Cryptography Service Provider, CSP). Криптопровайдер - это независимый модуль, содержащий библиотеку криптографических функций со стандартизованным интерфейсом. Криптопровайдер отвечает за реализацию функций интерфейса, а также играет роль хранилища для ключей всех типов. Подобная архитектура позволяет переходить от одного провайдера к другому с минимальными изменениями исходного кода, так как интерфейс (т. е. сами функции) не меняется.

В операционную систему Windows включен криптопровайдер Microsoft RSA Base Provider.

Названия функций CryptoAPI имеют префикс Crypt. Как правило, все они возвращают результат типа BOOL - TRUE при успешном завершении и FALSE, если произошла ошибка. В последнем случае для получения сведений об ошибке необходимо вызвать GetLastError().

Прототипы функций описаны в файле wincrypt.h. Для использования этих функций в свойствах проекта нужно определить константу _WIN32_WINNT и задать ей значение 0x0400 (или больше). Данная константа применяется в файле wincrypt.h для проверки версии Windows.

Для некоторых функций CryptAPI также требуются библиотеки crypt32.lib и advapi32.lib.

Шифрование и дешифровка данных

В CryptoAPI для шифрования и дешифровки используются и симметричный, и асимметричный алгоритмы.

Симметричный алгоритм менее надежен, но работает намного быстрее, чем асимметричный. Поэтому в CryptoAPI применяется комбинация алгоритмов. Данные шифруются с помощью симметричного алгоритма с сессионным ключом, а сам сессионный ключ шифруется по асимметричному алгоритму открытым ключом получателя. Дешифровка происходит в обратном порядке: сначала закрытым ключом получателя дешифруется сессионный ключ, затем этим сессионным ключом дешифруются сами данные.

Рисунок 1. Шифрование.

Таким образом, расшифровать данные можно только, имея закрытый ключ из той же ключевой пары, что и открытый ключ, которым данные были зашифрованы.

Для шифрования и дешифровки применяется функция (см. Листинг 4).

BOOL CRYPTFUNC CryptEncrypt (

HCRYPTKEY hKey, // дескриптор ключа

для шифрования

HCRYPTHASH hHash

BOOL bFinal

BYTE* pbData, // параметр [in, out

DWORD* pdwDataLen, // параметр [in, out

DWORD dwBufferLen )

Последний и предпоследний параметры являются одновременно входными и выходными. Это означает, что зашифрованные данные записываются поверх исходных в буфер pbData, а длина данных, соответственно, в dwBufferLen.

Как и в случае с функцией Crypt-ExportKey, CryptEncrypt позволяет предварительно определить необходимый размер буфера под зашифрованные данные. Для этого нужно вызвать функцию с аргументами:

pbData = NULL;

pdwDataLen = длина исходных данных.

Длину буфера функция вернет по адресу: pdwDataLen.

Дешифровка данных производится аналогично функцией CryptDecrypt.

Рисунок. Дешифровка.