- •Передмова

- •1. Класифікація систем документального електрозв’язку

- •1.1. Служби дез

- •2. Системи передавання дискретної інформації

- •3. Двійкове кодування

- •4. Дискретні сигнали

- •5. Стики

- •6. Обмін інформацією між азкд. Стик с1

- •7. Імпульсні двійкові сигнали

- •8. Передавання двійкових сигналів через канали тональної частоти

- •9. Види модуляції

- •10. Поділ каналів передавання при дуплексному зв’язку

- •11. Протоколи модуляції

- •12. Кодування інформації

- •13. Взаємодія код і азкд

- •14. Передавальний телеграфний пристрій

- •15. Приймальний телеграфний пристрій

- •16. Передавання дискретної інформації

- •17. Способи реєстрації посилань

- •18. Пристрої фазування

- •18.1. Фазування за посиланнями при синхронному способі передавання даних

- •18.2. Пристрої фазування за циклами

- •19. Підвищення достовірності передавання дискретної інформації

- •20. Мікропроцесори в системах документального електрозв’язку

- •21. Системи факсимільного зв’язку

- •22. Мережі документального зв’язку

- •23. Комутація пакетів

- •24. Еталонна модель взаємодії відкритих систем

- •25. Канальний рівень

- •26. Протокол х.25

- •27. Стек протоколів tcp/ip

- •28. Електронний цифровий підпис у системах документального електрозв’язку

- •Висновок

- •Список літератури

- •Системи документального зв’язку

- •5 8012, Чернівці, вул.. Коцюбинського, 2.

26. Протокол х.25

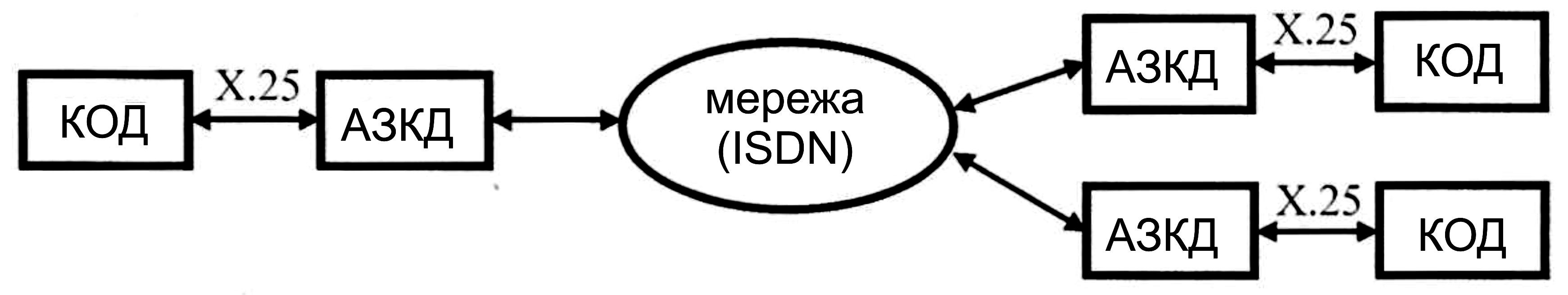

Протокол Х.25 має три рівні й описує організацію пакетних мереж, а також регламентує взаємодію КОД і АЗКД. Протокол Х.25 не описує взаємодію між АЗКД, тобто завдання маршрутизації повідомлень цим протоколом не розв’язуються (рис. 105).

Рис. 105. Протокол Х.25

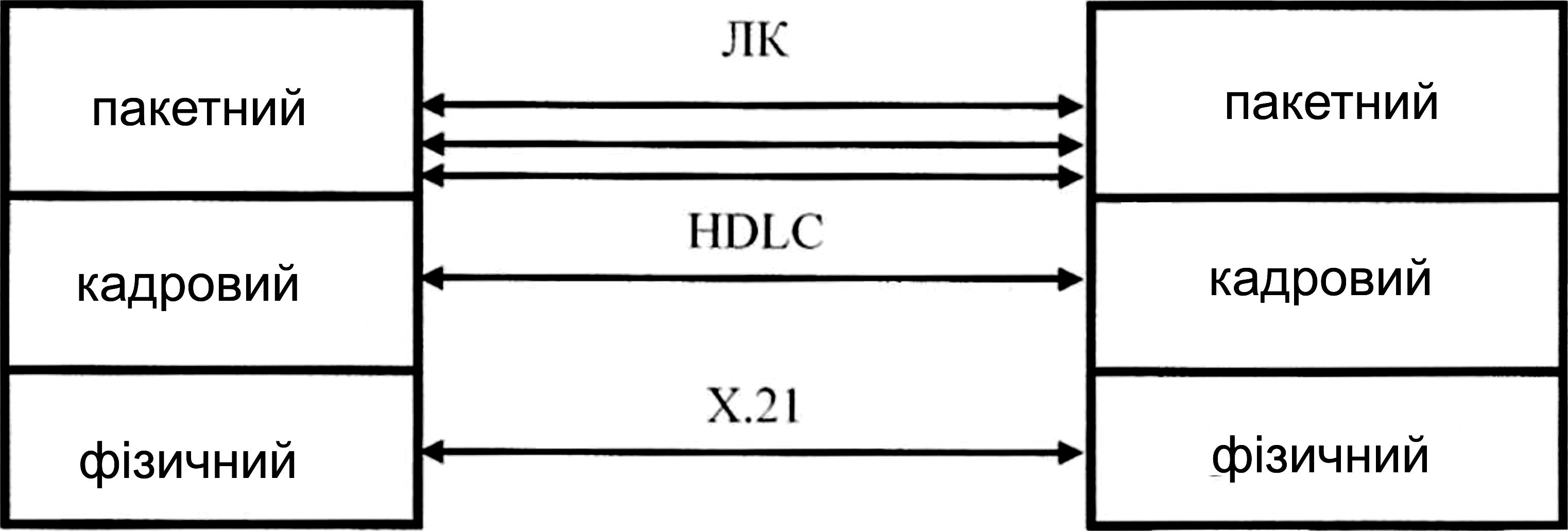

Обмін даними здійснюється через три рівні. Верхній рівень - пакетний – здійснює поділ повідомлення на пакети; кадровий рівень формує з пакетів кадри й передає їх фізичному рівню. На кадровому рівні використовується розглянутий вище протокол HDLC. Фізичний рівень використовує протокол Х.21 або з'єднання через RS232. Між пакетними рівнями встановлюються логічні канали (ЛК), кількість яких обмежена 4096 (рис. 106).

Рис. 106. З'єднання за Х.25

Кожен пакет складається з октетів (група з восьми бітів). Пакет має наступні поля: номер логічної групи й номер логічного каналу, тип пакету й керуючі сигнали. У кінці пакету йдуть дані (рис. 107).

Рис. 107. Формат пакету Х.25

Нині протокол підтримує тільки віртуальне з'єднання, на підставі якого надається два види послуг. Перша послуга - створення постійного віртуального каналу, друга - віртуальний виклик, з'єднання в цьому випадку встановлюється за допомогою керуючих пакетів.

З'єднання між двома вузлами встановлюється після відправлення запиту викликаючою стороною й отриманням підтвердження від сторони, що викликається. Протокол підтримує перевірку кожного пакету на наявність у ньому помилок. При виявленні помилки виконується повторний запит і наступне передавання помилкового пакету. Повторне передавання помилкових пакетів у результаті знижує продуктивність мережі.

У результаті вдосконалення протоколу Х.25 з'явився протокол Frame Relay, основна відмінність якого полягає у відмові від перевірки кожного пакету на наявність помилок, внаслідок чого підвищується продуктивність.

Контрольні запитання та завдання до розділу 26

Призначення протоколу Х.25.

З'єднання за Х.25.

Структура пакету Х.25.

27. Стек протоколів tcp/ip

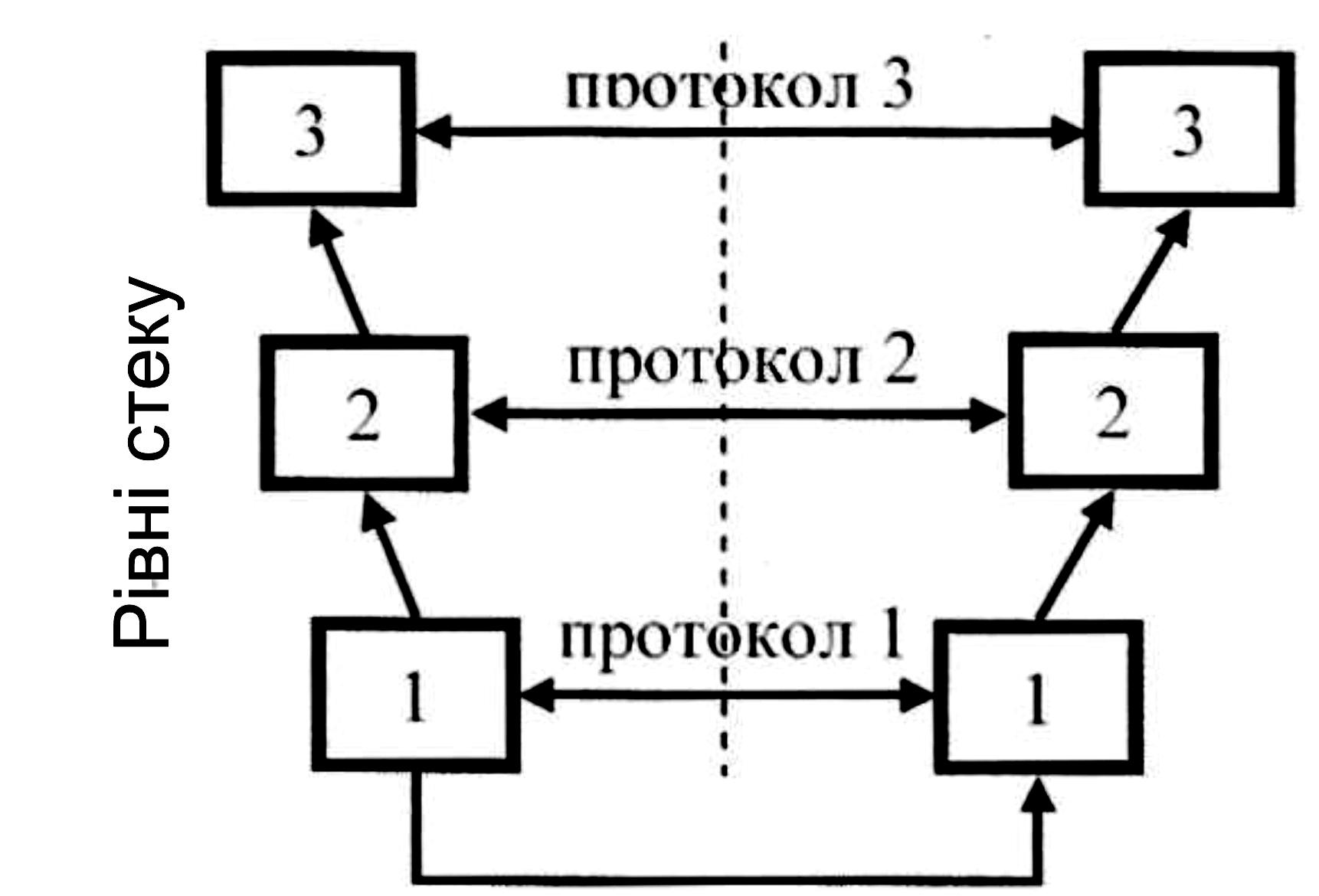

Стеком протоколів називають сукупність ієрархічно розташованих протоколів (рис. 108).

Рис. 108. Стек протоколів

Стек TCP/IP призначений для надійного передавання даних між КОД, що мають різну архітектуру і належать мережам різної архітектури. Стек спочатку був створений для військових цілей і основним його завданням була надійна доставка даних при руйнуванні частини мережі.

7 |

прикладний |

|

4 |

прикладний |

FTP, SMTP, POP3 |

DNS, SNTP |

6 |

представницький |

|||||

5 |

сеансовий |

|||||

4 |

транспортний |

3 |

транспортний |

TCP |

UDP |

|

3 |

мережевий |

|

2 |

міжмережевий |

IP, ICMP |

|

2 |

канальний |

|

1 |

доступ до середовища передавання |

PPP, SLIP, X.25, HDLC |

|

1 |

фізичний |

|||||

Рис. 109. Стек TCP/IP

Стек має 4 рівні. Робота кожного з них визначається одним із множини розроблених для нього протоколів (рис. 109).

Протокол TCP призначений для надійної доставки даних між кінцевими процесами, що ідентифікуються в мережі за номером порту. Протокол здійснює встановлення й розрив з'єднання, передавання даних із службовою інформацією контролю помилок. Потік даних, що входить, поділяється на сегменти. Кожен сегмент містить прапори з'єднання, номери портів джерела й одержувача повідомлення, номер пакету, номер позитивного підтвердження пакету, контрольну суму й розмір вікна. Розміром вікна називається обсяг даних, який здатний прийняти одержувач. Змінюючи розмір вікна, можна регулювати швидкість передавання інформації. Протокол використовує вирішуючий зворотний зв'язок. Прапори з'єднання вказують поточний стан з'єднання.

Встановлення з'єднання здійснюється відправленням сегмента запиту SYN, на цей пакет одержувач відповідає підтвердженням АСК і запитом зворотного з'єднання SYN. Відправник формує сегмент підтвердження зворотного з'єднання й поміщає в сегмент першу порцію даних. Далі між вузлами відбувається дуплексний обмін даними.

Протокол UDP не забезпечує надійну доставку даних і використовується при необхідності високошвидкісної доставки даних, частину яких допустимо втратити.

Протокол IP призначений для ненадійної доставки даних між КОД із заданими IP-адресами. До сегментів, що входять, додається заголовок, що включає IP-адресу пакету, IP-адресу одержувача, час життя датаграми, контрольну сума й номер протоколу. Час життя датаграми визначає кількість вузлів у мережі, яку може пройти датаграма. При проході заданої кількості вузлів вважається, що датаграма не може бути доставлена адресатові, внаслідок чого вона знищується.

IP-адреса є 32-розрядним числом. Для зручності представлення IP-адресу записують у десятковому форматі побайтно. IP-адреса складається з номера мережі й номера вузла мережі. Уся множина IP-адрес залежно від кількості розрядів, виділених на адресу мережі і вузла, поділляється на 3 класи (рис. 110).

класс А |

1 октет |

3 октети |

|

номер мережі |

номер вузла |

||

класс В |

2 октети |

2 октети |

|

номер мережі |

номер вузла |

||

класс С |

3 октети |

1 октет |

|

номер мережі |

номер вузла |

||

Рис. 110. Класи IP-адрес

Альтернативним варіантом запису IP-адреси є його символьне зображення. Відповідність між символьним і числовим зображенням записують у таблиці, доступ до яких здійснюється через сервери доменних імен (DNS-сервери).

Для ефективнішого використання IP-адрес виділення адреси мережі й номера вузла з адреси здійснюється за маскою підмережі. Підмережа є невеликою мережею, включеною до складу більшої мережі через маршрутизатор. Маска є 32-розрядним числом, старші розряди якого заповнені одиничними бітами, а молодші - нульовими. При логічному множенні IP-адреси на маску підмережі виділяється адреса підмережі, а при множенні IP-адреси на інверсну маску виділяється адреса вузла.

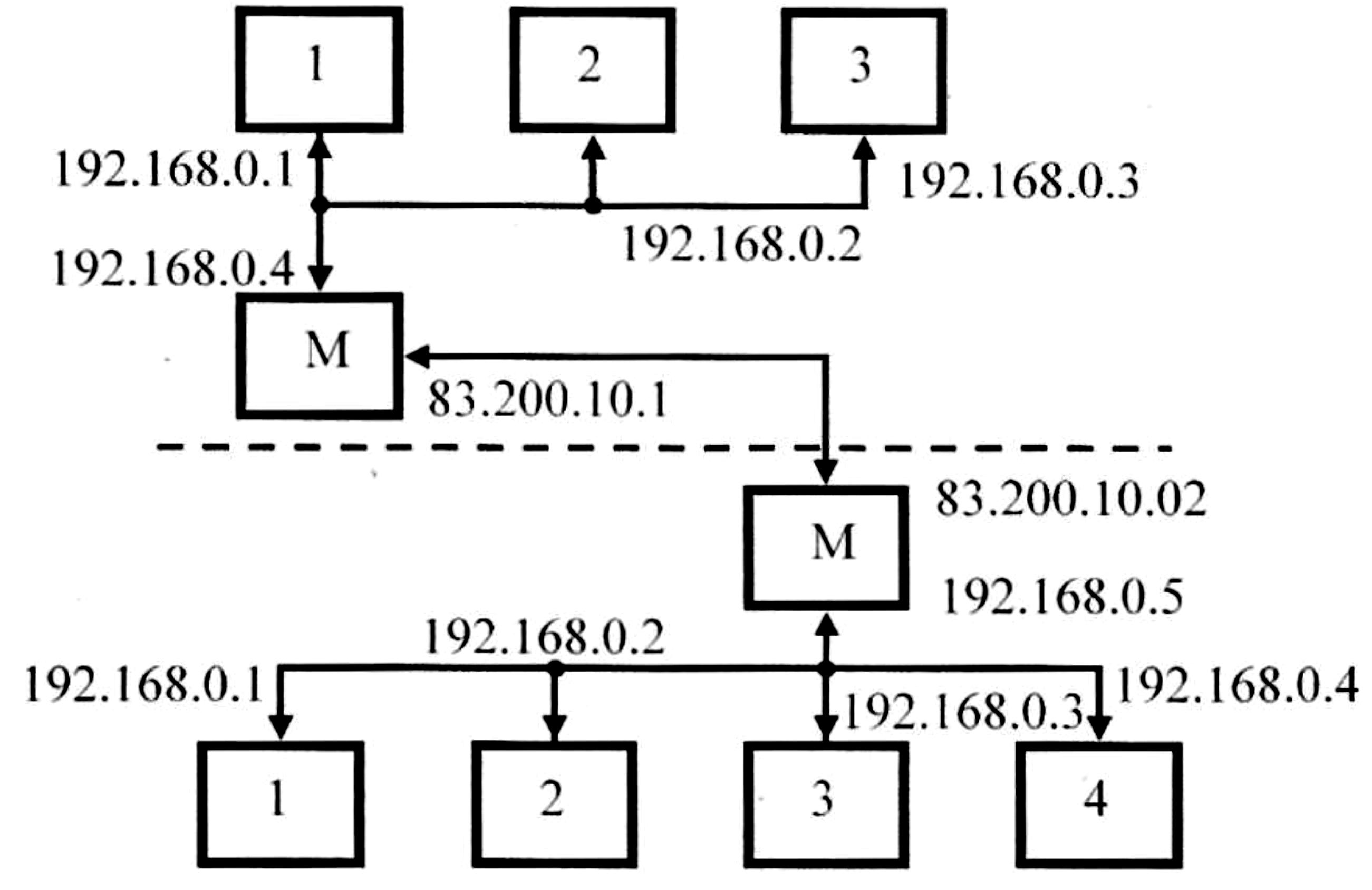

Рис. 111. IP-мережа

Приклад побудови IP-мережі наведений на рис. 111. Мережа складається з двох маршрутизаторів, до яких під’єднано дві локальні мережі. У кожній локальній мережі використовуються IP-адреси, зарезервовані спеціально для локальних мереж. Маршрутизатори є частиною глобальної мережі й дозволяють здійснювати обмін інформацією між вузлами локальної мережі й вузлами глобальної мережі. Маршрутизатор містить таблиці, згідно з якими спрямовуються вхідні й вихідні пакети.

Контрольні запитання та завдання до розділу 27

Поняття стеку протоколів.

Структура стеку TCP/IP.

Які класи IP-адрес Ви знаєте?

Використання підмереж.