- •Тема 3.

- •Тема 2. Місце мереж ngn в структурі сучасних мереж

- •Тема 3.

- •1. Ціль роботи

- •2. Теоретичні положення.

- •2.1. Колективний метод доступу з перевіркою несучої й виявленням колізій csma/cd

- •2.2. Метод доступу з передачею маркера (Token Ring, High Speed Token Ring)

- •2.3. Пріоритетний метод доступу на вимогу (Demand Priority)

- •3. Завдання на самостійну роботу

- •4. Зміст і порядок виконання роботи

- •5. Оформлення роботи

- •Контрольні питання.

- •Література

3. Завдання на самостійну роботу

3.1. Вивчити дане методичне керівництво. Ознайомитися з теоретичними положеннями, змістом і порядком виконання роботи.

3.2. Оформити протокол і дати відповіді на контрольні питання

4. Зміст і порядок виконання роботи

4.1. Запустити демонстраційну програму Demo11.exe, що перебуває в папці D:\Netless\Demos.

Програма містить у собі слайди з текстовою, графічною й відео інформацією.

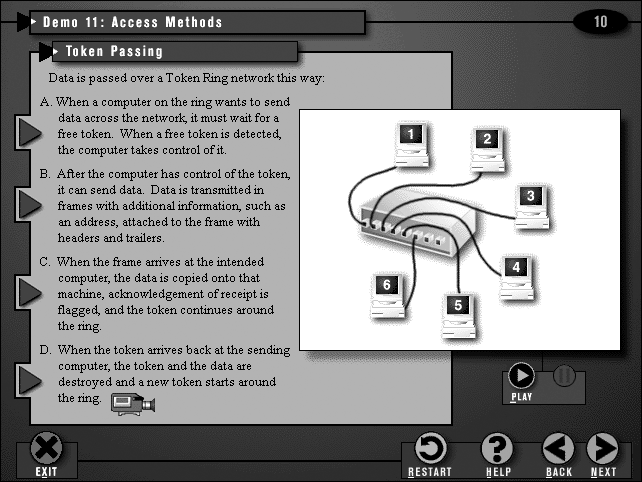

Робоче вікно програми зображене на Рис 4.1.

Рис. 4.1. Робоче вікно демонстраційної програми.

У правому верхньому куті кожного слайда втримується його номер. У лівому верхньому куті розміщена назва теми слайда.

Для переміщення між слайдами варто використати керуючі кнопки «Back» й «Next» (назад і вперед), для завершення роботи програми - кнопку «Exit» (вихід).

Для

програвання відеоролика варто використати

кнопку зі значком

![]() або кнопку «Play» (програвати).

або кнопку «Play» (програвати).

У межах одного слайда можливий вибір декількох пунктів, про що свідчить зміну виду покажчика миші при наведенні його на відповідні пункти меню (звичайно виділені великим текстом, рамкою).

4.2. Ознайомиться з текстовим умістом всіх слайдів демонстраційної програми. Переглянути всі відеофрагменти, які втримуються в слайдах. Відзначити у звіті основні положення, що стосуються основних методів доступу до загального середовища - CSMA/CD, Token Ring, Demand Priority.

4.3. Текстовий уміст демонстраційної програми представлено англійською мовою. Для зручності нижче по тексту наведений дослівний переклад кожного слайда на російську мову.

Слайд 1 |

Тема: Огляд |

Виберіть пункт нижче або натисніть кнопку "NEXT"

-і Функції методу доступу -і CSMA/CD -і CSMA/CA -і Token Passing -і Demand priority (Пріоритет запиту) -і Підсумки

|

|

Слайд 2 |

Тема: Функції методу доступу |

Безліч комп'ютерів можуть використати кабель. Однак, якщо два комп'ютери одночасно відправлять дані в кабель, то пакети даних від одного комп'ютера "зштовхнуться" з пакетами даних від іншого комп'ютера, і обидва набори пакетів даних будуть змішані й "зруйновані". (дивитися відео) |

|

Слайд 3 |

Тема: Функції методу доступу |

Якщо є дані, які повинні бути відправлені через мережу від одного користувача до іншому або отримані по запиті від сервера, то для них повинні дотримуватися наступні умови: -і одні дані повинні передаватися по кабелі без накладення на них інших даних -і повинна бути прийнятна гарантія того, що ці дані будуть прийняті комп'ютером (наприклад, №2) у незміненому колізіями виді (дивитися відео) |

|

Слайд 4 |

Тема: Функції методу доступу |

Набір правил, що визначають як комп'ютер посилає дані в мережу й приймає дані з мережі, називається методом доступу.

Метод доступу повинен бути незмінним у процесі обробки даних. Якщо різні комп'ютери використають різні методи доступу, то мережа вийде з ладу.

Методи доступу запобігають одночасне використання кабелю. Гарантуючи можливість тільки одного комп'ютера одночасно посилати дані в мережу, методи доступу тримають під контролем процеси передачі й прийому даних по мережі. (дивитися відео) |

|

Слайд 5 |

Тема: CSMA/CD |

За допомогою методу доступу, відомого як "множинний доступ із прослуховування несучої й виявленням конфліктів" (CSMA/CD) кожен комп'ютер у мережі, включаючи клієнти й сервера, перевіряє кабель на мережну активність.

1. Комп'ютер довідається, що кабель вільний, тобто що мережний трафик відсутній 2. Комп'ютер може посилати дані 2. Якщо в кабелі є дані, жоден з інших комп'ютерів не може почати свою передачу доти, поки дані в кабелі не досягнуть адресата й кабель не звільниться (дивитися відео) |

|

Слайд 6 |

Тема: CSMA/CD |

Запам'ятаєте, якщо два або більше комп'ютери одночасно почнуть передачу даних, то виникне зіткнення даних або колізія. Тоді, коли це відбудеться, два комп'ютери змушені зупинити передачу на випадковий час і потім спробувати повторити передачу.

Приймаючи це в увагу, стає зрозуміло, чому так названий цей метод доступу - множинний доступ із прослуховування несучої й виявленням колізій (CSMA/CD). Комп'ютери перевіряють або "прослуховують" кабель (прослуховування несучої). Звичайно в мережі є досить багато комп'ютерів, що намагаються передати дані (множинний доступ) і одночасно слухаючих на предмет виявлення яких або колізій, які змушують ці комп'ютери очікувати перед початок передачі (виявлення колізій). (дивитися відео) |

|

Слайд 7 |

Тема: CSMA/CD |

CSMA/CD відомий як "конкурентний метод" тому як комп'ютери в мережі конкурують або состязаются за можливість передати дані.

Коли ви запустите анімацію, відзначте, що комп'ютери 3, 4 й 6 готові до передачі. Комп'ютер 6 одержує доступ до кабелю. Комп'ютери 3 й 4 готові почати передачу. Зелені кульки над комп'ютерами 3 й 4 означають їхня готовність до передачі. (дивитися відео) |

|

Слайд 8 |

Тема: CSMA/CA |

Метод множинного доступу із прослуховуванням несучої й избеганием конфліктів (CSMA/CA) не так популярний, як CSMA/CD або доступ за допомогою маркера. У цьому методу доступу кожен комп'ютер сигналізує про своє бажання почати передачу перед тим, як він почне безпосередньо саму передачу. У такий спосіб інші комп'ютери довідаються, коли може виникнути колізія, і не починають своїх передач. Однак, таке широкомовне попередження про початок передачі даних збільшує трафик у мережі й відповідно знижує її продуктивність. Таким чином, CSMA/CA менш популярний чим CSMA/CD через повільну швидкість. (дивитися відео) |

|

Слайд 9 |

Тема: Метод доступу з передачею маркера (Token Ring) |

У методі доступу з передачею маркера від комп'ютера до комп'ютера по кільцю циркулює спеціальний пакет даних, названий маркером. Поки маркер захоплений і використається одним комп'ютером, інші комп'ютери не можуть почати передачу своїх даних, тому як тільки одночасно тільки один комп'ютер може використати маркер. У цьому випадку відсутня конкуренція, колізії й немає витрат часу на повторну передачу даних через них. (дивитися відео) |

|

Слайд 10 |

Тема: Метод доступу з передачею маркера (Token Ring) |

Дані передаються по кільцю в такий спосіб:

А. коли який-небудь комп'ютер у мережі хоче передати дані через мережу, він повинен почекати, поки до нього потрапить вільний маркер. Коли ж такий маркер отриманий, комп'ютер бере його під свій контроль.

B. Коли комп'ютер візьме контроль над маркером, він може почати передачу даних. Дані передаються у вигляді кадрів (фреймів) з додатковою інформацією, такий як адреса, приєднаної до кадру, а також заголовком і концевиком.

C. Коли такий кадр попадає до комп'ютера-адресата, дані копіюються на цей комп'ютер, у маркері виставляється ознака одержання даних і він далі продовжує свій рух по кільцю.

D. Коли цей маркер попадає на комп'ютер-відправник, маркер і дані знищуються й у мережу запускається новий маркер.

(відео в кожному пункті меню, натискайте на трикутник - символ початку кожного пункту меню ) |

|

Слайд 11 |

Тема: Метод доступу із пріоритетом запитів (Demand Priority) |

Метод доступу із пріоритетом запитів є досить новим методом, розробленим для 100 Мб Ethernet стандарту, названого 100VG-AnyLAN.

Цей метод доступу заснований на тім, що мережа такого типу складається з концентраторів і комп'ютерів, які підключені до його портів. Концентратор управляє доступом до мережі шляхом кругового опитування комп'ютерів, на предмет наявності запитів на передачу даних. По своєму визначенню, у мережі 100VG-AnyLAN до такого концентратора можуть бути підключені не тільки комп'ютери, але й мости, комутатори. (дивитися відео) |

|

Слайд 12 |

Тема: Метод доступу із пріоритетом запитів (Demand Priority) |

У методі доступу із пріоритетом запитів існує зв'язок тільки між передавальним комп'ютером, концентратором (хабом) і приймаючим комп'ютером. Цей метод більше ефективний чим CSMA/CD, що є широкомовним на всю мережу. У цьому методі доступу хаб знає про адреси комп'ютерів, підключених до портів хаба, і повторювач просто з'єднує відповідного порту. А в CSMA/CD хаб робить адресацію даних всім комп'ютерам у мережі.

Інша перевага методу доступу з передачею повноважень перед CSMA/CD у використанні 4 пар проводів. Це дозволяє комп'ютерам одночасно вести передачу й прийом. |

|

Слайд 13 |

Тема: Метод доступу із пріоритетом запитів (Demand Priority) |

Також як й в CSMA/CD, два комп'ютери можу захотіти одночасно почати передачу. Однак, у цьому методі доступу застосовується схема, коли однаковим типам переданих даних призначається їхній пріоритет. Таким чином, якщо хаб одержить два запити на передачу, то запит з вищим пріоритетом буде обслужений першим. Якщо ж в обох запитів буде однаковий пріоритет, той обидва запити будуть обслуговуватися по черзі.

|

|

Слайд 14 |

Тема: Підсумки |

Таблиця внизу підводить підсумки основних переваг кожного з методу доступу

|

|