- •Методические указания к выполнению лабораторных работ

- •Оглавление

- •Введение

- •Методика проведения лабораторных занятий

- •Методические указания к выполнению лабораторных работ Лабораторная работа № 1. «Количественная оценка стойкости парольной защиты»

- •Теоретический материал

- •Описание программы - генератора паролей.

- •Задание на лабораторную работу

- •Контрольные вопросы

- •Пример оформления отчета по лабораторной работе

- •Лабораторная работа № 2. Реализация политик информационной безопасности. Дискреционная модель политики безопасности

- •Теоретический материал

- •Порядок выполнения работы

- •Контрольные вопросы

- •Пример оформления отчета по лабораторной работе

- •Лабораторная работа № 3. Мандатные политики безопасности. Политика безопасности Белла-Лападулы

- •Теоретический материал

- •Исходная мандатная политика безопасности

- •Порядок выполнения лабораторной работы

- •Контрольные вопросы

- •Пример оформления отчета по лабораторной работе (блм)

- •Лабораторная работа № 4. Методы криптографической защиты информации. Простейшие алгоритмы шифрования

- •Теоретический материал

- •Программа демонстрации традиционных симметричных алгоритмов шифрования.

- •Порядок выполнения лабораторной работы

- •Контрольные вопросы

- •Пример оформления отчета по лабораторной работе

- •Лабораторная работа № 5. Элементы криптоанализа. Оценка частотности символов в тексте

- •Теоретический материал

- •Программа анализа частотности символов в тексте

- •Порядок выполнения лабораторной работы

- •Контрольные вопросы

- •Пример оформления отчета по лабораторной работе

- •Лабораторная работа № 6. Биометрическая аутентификация пользоваля по клавиатурному подчерку. Анализ динамики нажатия клавиш.

- •Теоретическая часть:

- •Описание программного комплекса биометрической аутентификации

- •Задание на лабораторную работу

- •Пример оформления отчета по лабораторной работе

- •Лабораторная работа № 7. Симметричные и асимметричные криптосистемы. Электронно-цифровая подпись. Программный комплекс pgp

- •Теоретический материал

- •Описание программных продуктов Программа мастер WizKeys

- •Описание программного комплекса pgp.

- •Порядок выполнения лабораторной работы

- •Часть 1. Изучение симметричных, асимметричных криптосистем и эцп в программном продукте SentinelCrypt.

- •Часть 2. Изучение защищенного документооборота в рамках программного комплекса pgp

- •Контрольные вопросы

- •Лабораторная работа № 8. Методы и алгоритмы стеганографического сокрытия данных

- •Теоретический материал

- •Программный продукт steganos II

- •Порядок выполнения работы

- •Контрольные вопросы

- •Приложения Приложение 1. «Пример оформления титульного листа отчёта»

- •Приложение 2. «Список рекомендуемой литературы»

- •420111, Г. Казань, ул. К.Маркса, 10

Программа демонстрации традиционных симметричных алгоритмов шифрования.

Программа text12.exe предназначена для наглядной демонстрации методов традиционных симметричных алгоритмов шифрования.

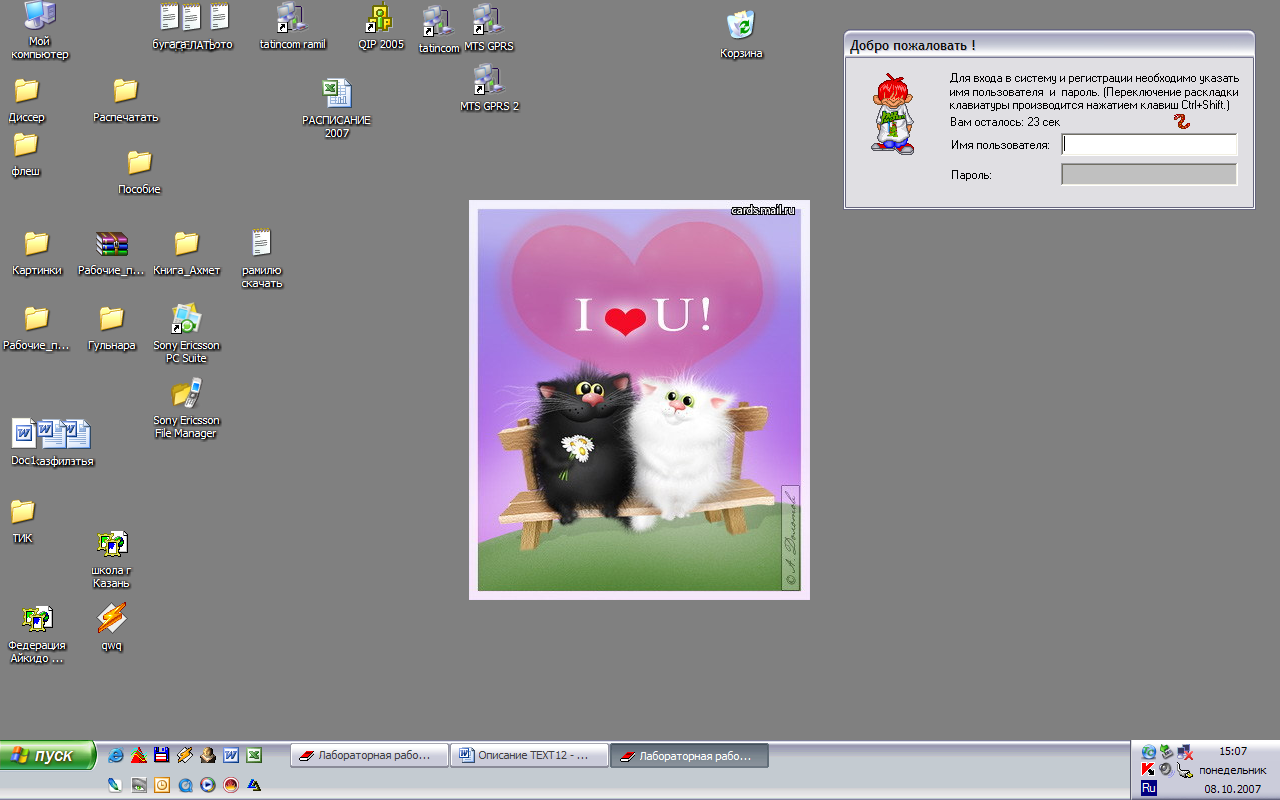

Для работы с программой необходимо запустить программу text12.exe. В появившемся диалоговом окне (рис.1) указать Имя пользователя «Оля», пароль «123».

Рис.1. Вход в программу text12.exe.

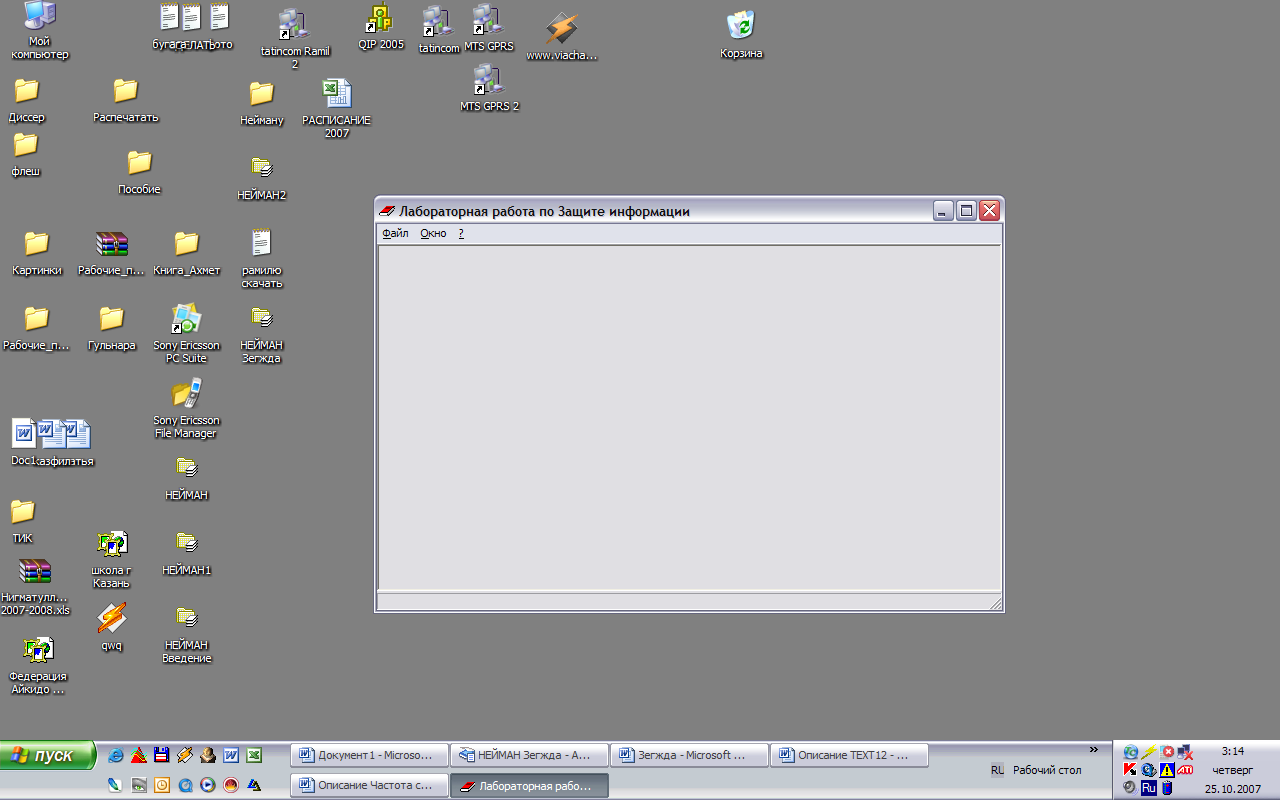

После окон регистрации и приветствия доступно главное окно программы text12.exe (рис.2).

Рис.2. Главное окно программы text12.exe.

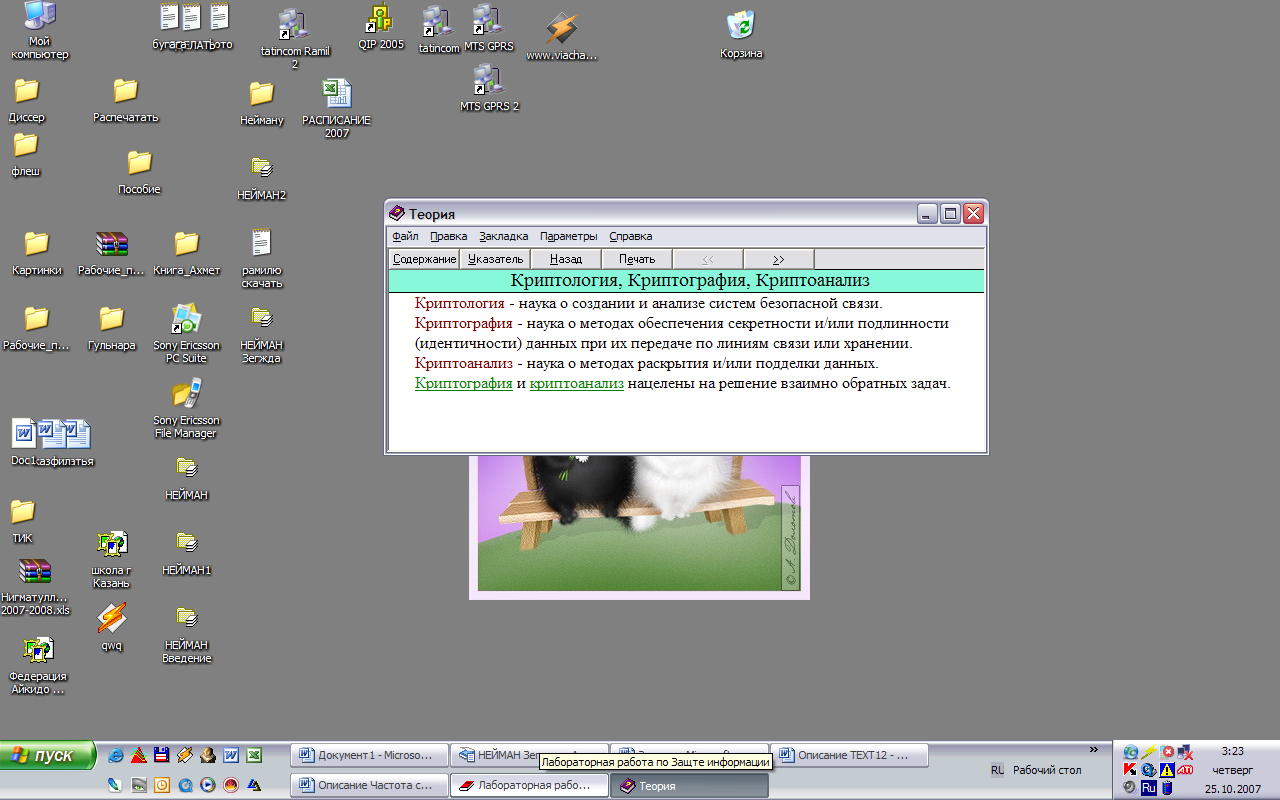

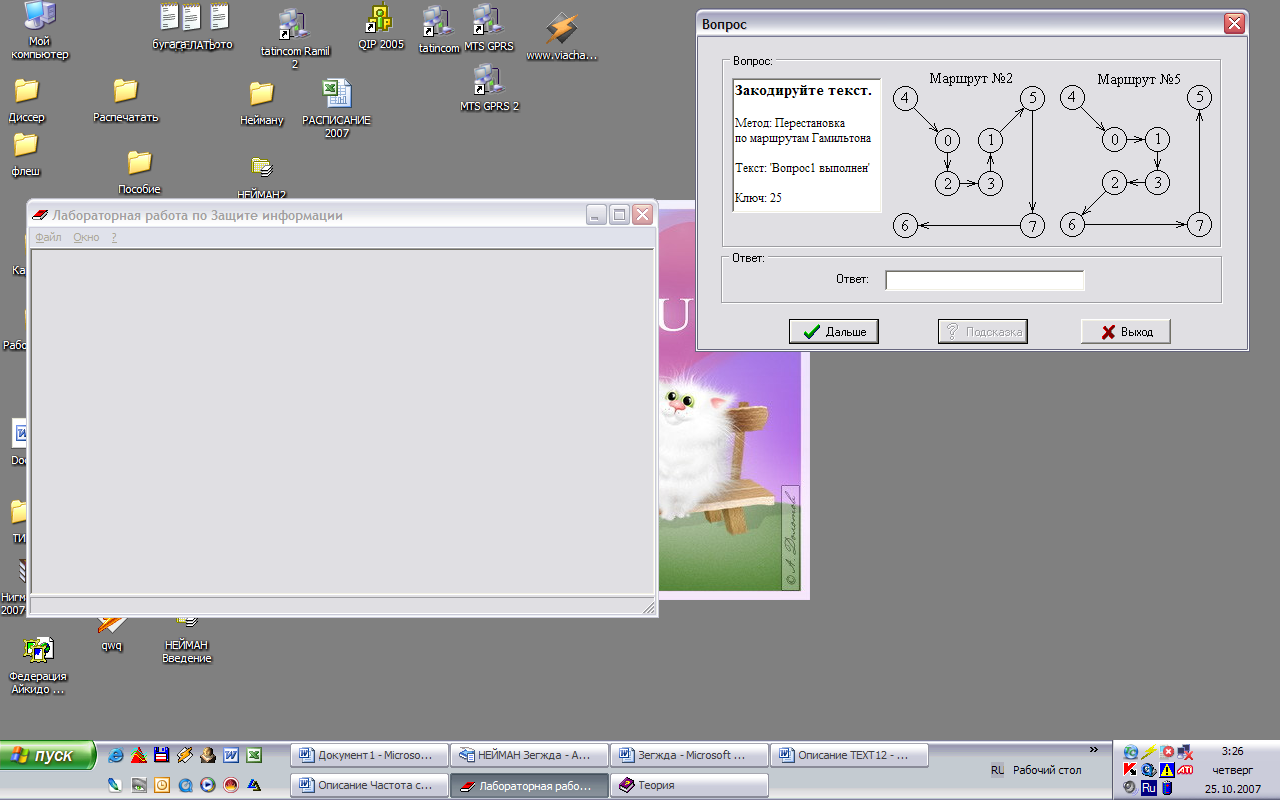

Из вкладки «Файл» главного окна можно перейти в режимы теории (рис.3) («Файл» → «Теория»), где подробно описаны традиционные симметричные методы шифрования, а также – в режим тренажа (рис.4) («Файл» → «Тренаж»).

Рис.3. Режим «Теория» программы text12.exe.

Рис.4. Режим «Тренаж» программы text12.exe.

Вкладка «Файл» главного окна позволяет создать новый текстовый документ («Файл» → «Новый») или открыть существующий («Файл» → «Открыть»). В режиме работы с текстом доступны вкладки «Правка» («Вырезать, Копировать, Вставить, Удалить, Выделить всё») и «Работа» («Кодирование, Декодирование, Статистика»).

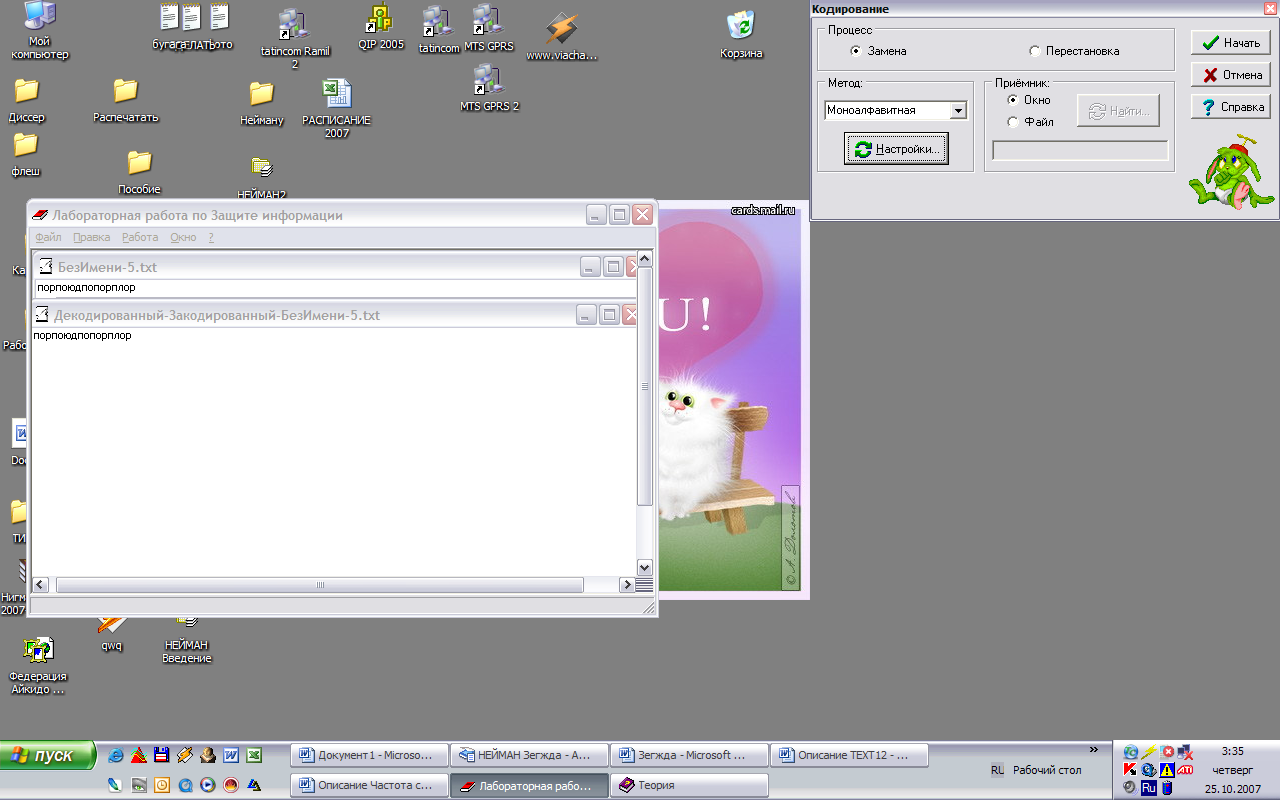

Выполнив команду «Работа» → «Кодирование», появляется диалоговое окно «Кодирование» (рис.5.).

Рис.5. Окно «Кодирование» программы text12.exe.

Здесь можно выбрать метод шифрования, произвести настройки метода (например, задать ключ или выбрать маршрут), задать «приёмник» (окно или файл, в который будет записан зашифрованный файл).

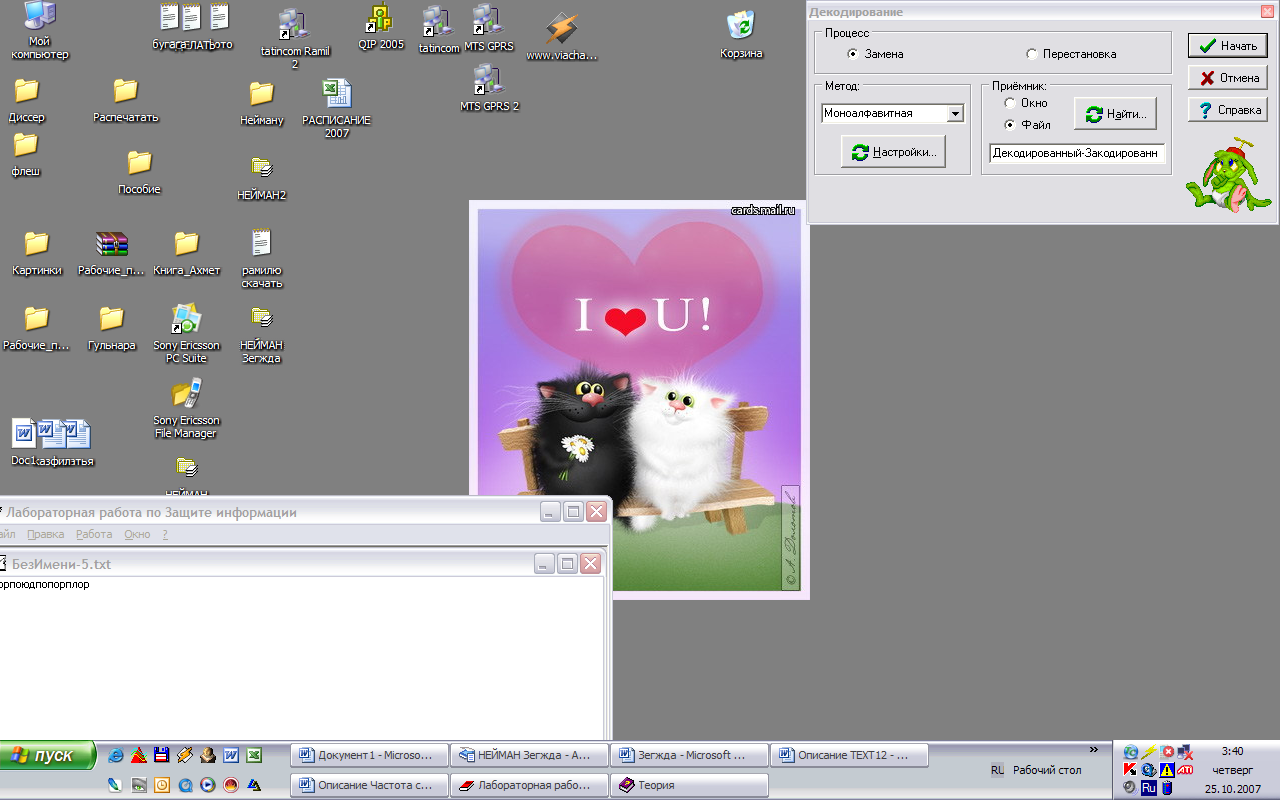

Аналогично с командой «Работа» → «Декодирование» (рис.6.).

Рис.6. Окно «Декодирование» программы text12.exe.

Вкладка «Окно» главного окна поможет удобно расположить окна («Расположить все, Каскадом, Упорядочить значки»).

Порядок выполнения лабораторной работы

Познакомиться на практике с демонстрационными моделями традиционных симметричных алгоритмов шифрования. Для этого запустить программу text12.exe от имени пользователя «Оля» пароль «123», запустить режим «Теория».

Пройти тестирование по изученному материалу, запустив в демонстрационной модели text12.exe режим «Тренаж».

Из таблицы 2 взять алгоритм шифрования и его ключ, соответствующие Вашему варианту. Реализовать программный модуль шифрования и дешифрования файлов на жестком диске ПК в соответствии с данным алгоритмом шифрования и ключом.

Оформить отчет по лабораторной работе.

Таблица 2. Варианты

Вариант |

Алгоритм шифрования |

Ключ |

1 |

Шифр Цезаря |

К=4 |

2 |

Простая моноалфавитная замена |

a=3, K=2 |

3 |

G-контурная многоалфавитная замена |

K=33922 |

4 |

Простая перестановка |

K=632514 |

5 |

Перестановки Гамильтона |

K=13 |

6 |

Шифр Цезаря |

К=2 |

7 |

Простая моноалфавитная замена |

a=7, K=3 |

8 |

G-контурная многоалфавитная замена |

K=12578 |

9 |

Простая перестановка |

K=4172536 |

10 |

Перестановки Гамильтона |

K=32 |

11 |

Шифр Цезаря |

К=7 |

12 |

Простая моноалфавитная замена |

a=11, K=2 |

13 |

G-контурная многоалфавитная замена |

K=13243 |

14 |

Простая перестановка |

K=32541 |

15 |

Перестановки Гамильтона |

K=45 |

16 |

Шифр Цезаря |

К=9 |

17 |

Простая моноалфавитная замена |

a=13, K=5 |

18 |

G-контурная многоалфавитная замена |

K=94827 |

19 |

Простая перестановка |

K=813926457 |

20 |

Перестановки Гамильтона |

K=14 |

21 |

Шифр Цезаря |

К=8 |

22 |

Простая моноалфавитная замена |

a=17, K=4 |

23 |

G-контурная многоалфавитная замена |

K=37984 |

24 |

Простая перестановка |

K=3124 |

25 |

Перестановки Гамильтона |

K=35 |

26 |

Шифр Цезаря |

К=11 |

27 |

Простая моноалфавитная замена |

a=19, K=3 |

28 |

G-контурная многоалфавитная замена |

K=2893475 |

29 |

Простая перестановка |

K=35124 |

30 |

Перестановки Гамильтона |

K=53 |