- •Кафедра комп'ютерних систем і мереж

- •1.1 Топологія мережі

- •1.2 Обсяг інформаційного сервісу

- •1.3 Тип доступу до фізичного каналу

- •Учасників мережі

- •1.4 Режими обміну даними

- •Контрольні запитання

- •Iec61158... Рівні промислової мережі

- •Комунікаційні технології

- •Контрольні запитання

- •3.1 Інтерфейс rs-485

- •3.3 Hart-протокол

- •3.4 Мережа Interbus

- •3.6 Мережа WorldFip

- •3.8 Мережа can

- •3.9 Мережа caNopen

- •Злі Мережа DeviceNet

- •3.12 Мережа sds (Smart Distributed System)

- •3.13 Мережа Profibus

- •3.14 Мережа Foundation Fieldbus

- •3.15 Мережа Industrial Ethernet (EtherNet/ip)

- •Контрольні запитання

- •4.1 Прокладка кабелю

- •4.2 З'єднувачі

- •4.3 Кабелі передачі даних databus для шини isa/sp-50

- •4.4 Модуль стільникового зв'язка м20 Terminal фірми Siemens

- •5.2 Концентратори

- •5.3 Комутатори

- •5.4 Устаткування для взаємодії різних промислових мереж Мости

- •Конвертори протоколів

- •AnyBus-комунікатор

- •Лекція №6 промислові контролери

- •5.1. Основні характеристики промислових контролерів

- •Контрольні запитання

- •Промислові комп'ютери

- •Контрольні запитання

- •Лекція №8

- •8.2 Типові системи промислових мереж

- •Плоского кабелю

- •8.3 Система керування процесами simatic pcs 7 на базі промислових мережевих рішень фірми Siemens

- •Контрольні запитання

- •Лекція №9

- •9.1 Операційні системи та прикладне програмне забезпечення для промислових мереж

- •9.2 Системи scada

- •9.3 Технологія орс

- •Контрольні запитання

- •Післямова

- •Виробниками

- •76019, М. Івано-Франківськ, вул. Карпатська, 15

1.3 Тип доступу до фізичного каналу

Говорячи мовою ISO/OSI, це другий канальний рівень моделі. Насправді, в основному, розрізняють два типи доступу: з колізіями і без колізій. Для доступу по каналу з колізіями використають Ethernet, CAN і LON. Такий тип доступу дозволяє ефективно використати пропускну здатність каналу й надавати доступ у мережу декільком активним вузлам.

Єдиним недоліком такого підходу є властиві йому колізії, які не дозволяють зазначеним мережам конкурувати з детермінованими протоколами в ряді завдань. Для дозволу колізій застосовуються різні прийоми.

Наприклад, у мережах Ethernet застосовується технологія CSMA/CD (Carrier Sense Multiple Access with Collision Detection). Технологія заснована на постійному прослуховуванні лінії всіма вузлами й генерації повторних спроб заняття каналу через випадковий проміжок часу у випадку, якщо виявлено спробу одночасного доступу до каналу декількох станцій.

Принципово іншу форму дозволу колізій демонструє CAN. Його протокол відноситься до класу CSMA/CR (Carrier Sense Multiple Access with Collision Resolution). Дозвіл колізій виробляється апаратурою за принципом побітового порівняння мережевих адрес конфліктуючих пристроїв (рис.1.3). Станція, що намагається передати чергову "одиницю" зі своєї адреси, бачачи, що реально в каналі передається "нуль", розуміє, що конфліктує, і відкладає спробу зайняти канал до кращих часів. Станція, що передає "нуль", спокійно продовжує свою справу. Таким чином, хоча колізії й виникають, апе передбачувано і в передбачуваний час. Саме це дозволило мережам на основі протоколу CAN зайняти гідне місце в різних галузях, особливо в автомобілебудуванні, де важливі мультимастерні мережі з розподіленим інтелектом.

13

100 110 110 11 - Передача 1 станції

100 110 111.. - Передача 2 станції в

момент зупинки

100 110 110 11 - Результат передачі

Рисунок 1.3 -Дозвіл колізій по CAN-протоколу

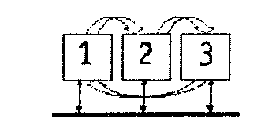

Подальший розвиток дана технологія одержала в мережах LON. Тільки, на відміну від CAN, аргументами в суперечці за канал є не мережеві адреси, а динамічно змінювані пріоритетні рівні пакетів, що дозволяє, наприклад, пакету, що несе важливу інформацію й вимагає негайну відповідь, легко "пробитися" через потік низкопріоритетних інформаційних обмінів. Однак, основна маса промислових мережевих протоколів використовує детермінований спосіб доступу до каналу за принципом "запит-відповідь" або за допомогою передачі маркера. Це ефективний шлях для організації чіткої й ритмічної мережевої взаємодії. В основі протоколів з передачею маркера лежить принцип постійної наявності в мережі синхронізуючого пакета, названого маркером (рисі .4).

Рисунок 1.4- Послідовність проходження маркера серед активних

Учасників мережі

1.4 Режими обміну даними

Є три основних режими обміну даними, ефективність використання яких залежить від конкретного завдання:

Режим "ведучий-ведений". У цьому найпростішому режимі один з вузлів промислової мережі є ведучим пристроєм, що послідовно опитує підлеглі вузли. Залежно від змісту запиту ведений вузол або виконує отриману команду, або передає провідні поточні дані з підключених кінцевих пристроїв. Типовим прикладом промислової мережі, побудованої на такому принципі, є мережі PROFIBUS. Як правило, ролі ведучого і веденого закріплюються жорстко й не міняються в процесі функціонування мережі.

Режим "клієнт-сервер". Даний режим має багато спільного з попереднім і використовується в системах із гнучким розподілом функцій. Вузол-клієнт запитує дані, а вузол-сервер їх надає. При цьому клієнт може запитувати кілька вузлів, а сервер - мати

14

декілька клієнтів. Також функції клієнта й сервера можуть сполучатися на одному вузлі. Прикладом є промислова мережа Foundation Fieldbus.

• Режим "підписка". У цьому режимі вузол, що потребує регулярного надходження якої-небудь інформації, підписується на її одержання від іншого вузла, після чого одержує регулярні розсилання даних без додаткових запитів. Режим має два варіанти: у першому випадку дані передаються циклічно з певним інтервалом поза залежністю від динаміки інформації; в другому випадку - дані передаються тільки у випадку їхньої зміни. Даний режим також використовується в мережах Foundation Fieldbus.