- •Оглавление

- •Введение

- •История и ключевые факторы развития

- •Определение облачных вычислений

- •Модели облачных служб

- •Модели развёртывания

- •Основные свойства

- •Достоинства и недостатки облачных вычислений

- •Референтная архитектура

- •Соглашение об уровне сервиса

- •Методы и средства защиты в облачных вычислениях

- •Безопасность облачных моделей

- •Аудит безопасности

- •Расследование инцидентов и криминалистика в облачных вычислениях

- •Модель угроз

- •Юридическая база

- •Взаимоотношения между сторонами

- •1. Сохранность хранимых данных. Как сервис-провайдер обеспечивает сохранность хранимых данных?

- •2. Защита данных при передаче. Как провадйер обеспечивает сохранность данных при их передаче (внутри облака и на пути от/к облаку)?

- •3. Аутентификация. Как провайдер узнает подлинность клиента?

- •4. Изоляция пользователей. Каким образом данные и приложения одного клиента отделены от данных и приложений других клиентов?

- •5. Нормативно-правовые вопросы. Насколько провайдер следует законам и правилам, применимым к сфере облачных вычислений?

- •6. Реакция на происшествия. Как провайдер реагирует на происшествия, и насколько могут быть вовлечены его клиенты в инцидент?

- •Международные и отечественные стандарты

- •Территориальная принадлежность данных

- •Государственные стандарты

- •Средства обеспечения защиты в облачных технологиях.

- •Практическая часть

- •Литература

Достоинства и недостатки облачных вычислений

Достоинства

снижаются требования к вычислительной мощности ПК (непременным условием является только наличие доступа в интернет);

отказоустойчивость;

безопасность;

высокая скорость обработки данных;

снижение затрат на аппаратное и программное обеспечение, на обслуживание и электроэнергию;

экономия дискового пространства (и данные, и программы хранятся в интернете).

Живая миграция - перенос виртуальной машины с одного физического сервера на другой без прекращения работы виртуальной машины и остановки сервисов.

В конце 2010 года в связи с DDoS атаками против компаний, отказавшихся предоставлять ресурсы WikiLeaks, выяснилось еще одно преимущество технологии cloud computing. Атакованы были все компании, выступившие против WikiLeaks, но только Amazon оказалась нечувствительна к этим воздействиям, так как использовала средства cloud computing. ("Anonymous: serious threat or mere annoyance", Network Security, N1, 2011).

Недостатки

зависимость сохранности пользовательских данных от компаний, предоставляющих услугу cloud computing;

постоянное соединение с сетью – для получения доступа к услугам «облака» необходимо постоянное соединение с сетью Интернет. Однако в наше время это не такой и большой недостаток особенно с приходом технологий сотовой связи 3G и 4G.

программное обеспечение и его изменение – есть ограничения по ПО которое можно разворачивать на «облаках» и предоставлять его пользователю. Пользователь ПО имеет ограничения в используемом ПО и иногда не имеет возможности настроить его под свои собственные цели.

конфиденциальность – конфиденциальность данных хранимых на публичных «облаках» в настоящее вызывает много споров, но в большинстве случаев эксперты сходятся в том, что не рекомендуется хранить наиболее ценные для компании документы на публичном “облаке”, так как в настоящее время нет технологии которая бы гарантировала 100% конфиденциальность хранимых данных. Именно поэтому применение шифрования в облаке – обязательно.

надежность – что касается надежности хранимой информации, то с уверенностью можно сказать что если вы потеряли информацию хранимую в “облаке”, то вы ее потеряли навсегда.

безопасность – “облако” само по себе является достаточно надежной системой, однако при проникновении на него злоумышленник получает доступ к огромному хранилищу данных. Еще один минус это использование систем виртуализации, в которых в качестве гипервизора используются ядра стандартные ОС такие, как Linux, Windows и др., что позволяет использовать вирусы.

дороговизна оборудования – для построения собственного облака компании необходимо выделить значительные материальные ресурсы, что не выгодно только что созданным и малым компаниям.

Референтная архитектура

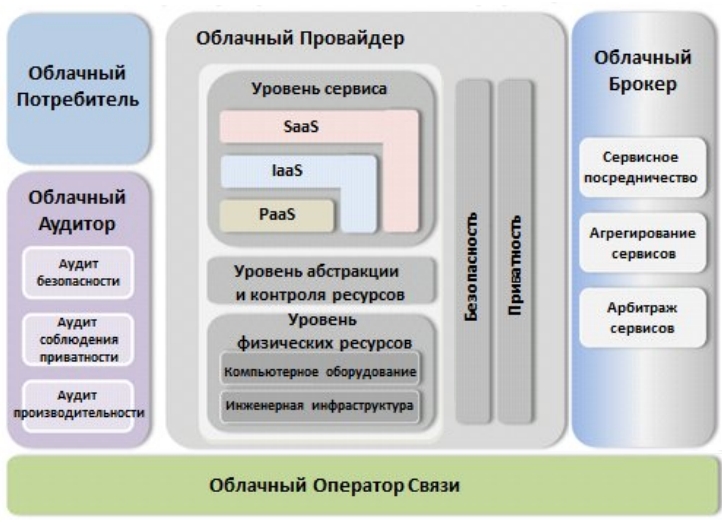

Референтная архитектура облачных вычислений NIST содержит пять главных действующих субъектов – актёров. Каждый актёр выступает в роли и выполняет действия и функции. Референтная архитектура представлена как последовательные диаграммы с увеличивающимся уровнем детализации.

|

Рис.9 Концептуальная схема референтной архитектуры |

Облачный Потребитель - лицо или организация, поддерживающая бизнес-отношения и использующая услуги Облачных Провайдеров.

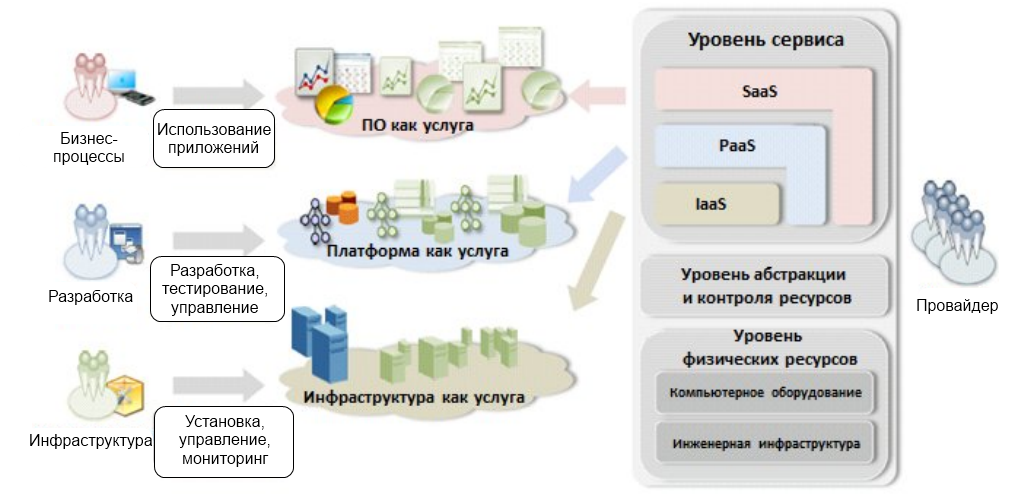

Облачные Потребители разбиваются на 3 группы:

SaaS – использует приложения для автоматизации бизнес-процессов.

PaaS - разрабатывает, тестирует, развертывает и управляет приложениями, развернутыми в облачном окружении.

IaaS – создаёт, управляет сервисами ИТ-инфраструктуры.

Облачный Провайдер - лицо, организация или сущность, отвечающая за доступность облачной услуги для Облачных Потребителей.

SaaS – устанавливает, управляет, сопровождает и обеспечивает ПО, развернутое на облачной инфраструктуре.

PaaS – предоставляет и управляет облачной инфраструктурой и связующим ПО. Предоставляет инструменты разработки и администрирования.

IaaS – предоставляет и обслуживает сервера, базы данных, вычислительные ресурсы. Предоставляет облачную структуру потребителю.

Деятельность Облачных Провайдеров делится на основные 5 типовых действий:

Развёртывание сервисов:

Частное облако – обслуживается одна организация. Инфраструктура управляется как самой организацией, так и третьей стороной и может быть развёрнута как у Провайдера (off premise), так и у организации (on premise).

Общее облако – инфраструктура используется совместно несколькими организациями со схожими требованиями (безопасность, соответствие РД).

Публичное облако – инфраструктура используется большим количеством организаций с разными требованиями. Только off premise.

Гибридное облако – инфраструктура объединяет различные инфраструктуры по принципу схожих технологий.

Управление сервисами

Уровень сервиса – определяет базовые сервисы, предоставляемые Провайдером.

SaaS - приложение, используемое Потребителем посредством обращения к облаку из специальных программ.

PaaS – контейнеры для приложений Потребителя, средства разработки и администрирования.

IaaS – вычислительные мощности, базы данных, фундаментальные ресурсы, поверх которых Потребитель развёртывает свою инфраструктуру.

Уровень абстракции и контроля ресурсов

Управление гипервизором и виртуальными компонентами, необходимыми для реализации инфраструктуры.

Уровень физических ресурсов

Компьютерное оборудование

Инженерная инфраструктура

Безопасность

Аутентификация и авторизация

Доступность

Конфиденциальность

Идентефикация

Мониторинг безопасности и обработка инцидентов

Политики безопасности

Приватность

Защита обработки, хранения и передачи персональных данных.

Облачный Аудитор - участник, который может выполняет независимую оценку облачных услуг, обслуживания информационных систем, производительности и безопасности реализации облака.

Может давать собственную оценку безопасности, приватности, производительности и прочего в соответствии с утвержденными документами.

|

Рис. 10 Деятельность Провайдера |

Облачный Брокер - сущность, управляющая использованием, производительностью и предоставлением облачных услуг, а также устанавливающая отношения между Провайдерами и Потребителями.

С развитием облачных вычислений, интеграция облачных сервисов может оказаться слишком сложной для Потребителя.

Сервисное посредничество – расширение заданного сервиса и предоставление новых возможностей

Агрегирование - объединение различных сервисов для предоставление Потребителю

Облачный Оператор Связи - посредник, предоставляющий услуги подключения и транспорт (услуги связи) доставки облачных услуг от Провайдеров к Потребителям.

Предоставляет доступ через устройства связи

Обеспечивает уровень соединения, согласно SLA.

Среди представленных пяти акторов, облачный брокер – опционален, т.к. облачные потребители могут получать услуги напрямую от облачного провайдера.

Ввод акторов обусловлен необходимостью проработки взаимоотношений между субъектами.