2. Служба безпеки s/mime

Інша служба безпеки розроблена для електронної пошти Безпечне/ Багатоцільове розширення пошти (S/MIME - Secure/Multipurpose Internet Mail Extension). Цей протокол є розширенням Багатоцільового розширення пошти (MIME - Multipurpose Internet Mail Extension). Для кращого розуміння /MIME коротко викладемо MIME. Потім обговоримо S/MIME як доповнення до MIME.

MIME

Електронна пошта має просту структуру. Однак за цю простоту доводиться платити. Пошта може передати повідомлення тільки у форматі NVT ASCII на 7 бітів. Інакше кажучи, вона має деякі обмеження. Наприклад, вона не може працювати з мовами, які не підтримуються символами ASCII (такими як арабська мова, китайська, французька, німецька, іврит, японська, та з кириличними символами). Також вона не може використовуватися для передачі двійкових файлів або відео- і аудіоданих.

MIME - це додаткові протоколи, які дозволяють даним, що не можуть бути передані за допомогою ASCII, проходити по електронній пошті. MIME перетворює такі дані на стороні передавача до даних NVT ASCII і поставляє їх клієнтові MTA по мережі Інтернет. Повідомлення на стороні приймача перетвориться знову до попереднього вигляду.

MIME це безліч програмних функцій, які перетворюють дані, що не передаються в ASCII, до даних ASCII, і навпаки.

S/MIME

S/MIME додає деякі нові типи заголовка-змісту, щоб включити служби безпеки в MIME. Всі ці нові типи включають параметр "application/pkcsP-mime", у якому "pkcs (Public Key Cryptography Specification)" визначає "Специфікацію криптографії відкритого ключа".

Синтаксис криптографічного повідомлення

Щоб визначати послуги безпеки, такі як конфіденційність або цілісність, можна додати до типів змісту MIME, S/MIME визначник Криптографічний синтаксис повідомлення (СМ -Cryptographic Message Syntax). Синтаксис у кожному випадку визначає точну схему кодування кожного типу змісту. Нижче розглядаються типи повідомлення і різні підтипи, які можуть бути створені із цих повідомлень.

Тип змісту даних - довільний рядок. Створений об'єкт називається Даними.

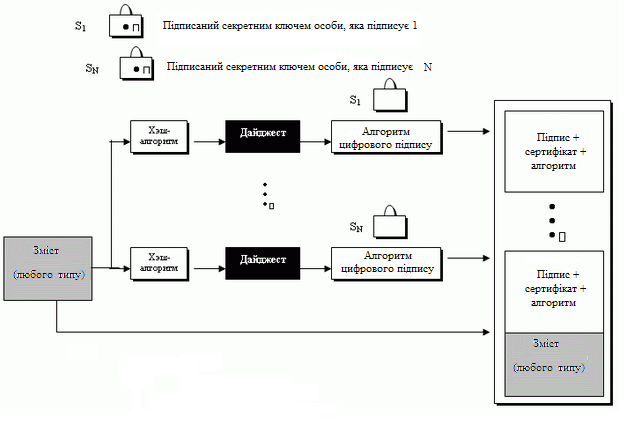

(Слайд 11) Signed - Data Content Type (Тип змісту - підписані дані). Цей тип забезпечує тільки цілісність даних. Він містить будь-який тип і нульову або більшу кількість підписів. Закодований результат - об'єкт, що називається signed Data. рис.7 показує процес створення об'єкта цього типу. У процесі використаються наступні кроки:

Рис. 7. Зміст типу "підписані дані"

Для кожного особи, що підписує, дайджест повідомлення створює заголовок-зміст, використовуючи заданий алгоритм хешування, що вибирається деякою особою, що підписує.

Кожний дайджест повідомлення підписується секретним ключем особи, що підписує.

Зміст, значення підпису і сертифікату, а також алгоритми потім збираються для створення об'єкта signedData.

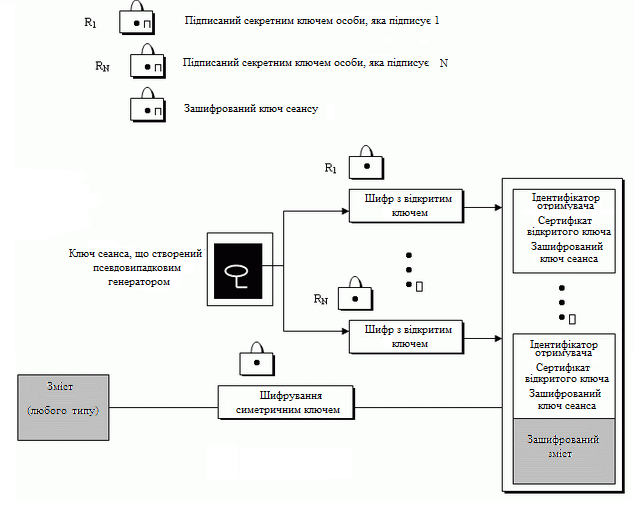

(Слайд 12) Enveloped - Data Content Type (Тип змісту - конверт даних). Цей тип використовується, щоб забезпечити таємність повідомлення. Він містить будь-який тип від нуля і далі зашифрованих ключів і сертифікатів. Закодований результат - об'єкт, який називається envelopedData. рис. 8 показує процес створення об'єкта цього типу.

Рис. 8. Зміст типу "конверт даних"

Створюється псевдовипадковий ключ сеансу для алгоритмів із симетричними ключами.

Для кожного одержувача копія ключа сеансу зашифрована з відкритим ключем кожного одержувача.

Зміст зашифрований, використовуючи певний алгоритм і створений ключ сеансу.

Зашифрований зміст, зашифрований ключ сеансу. Використаний алгоритм і сертифікати кодуються з використанням RADIX-64.

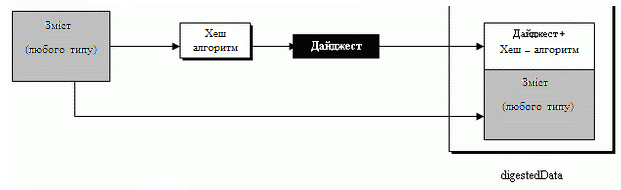

(Слайд 13) Digest-Data Content Type (Зміст типу "дайджест даних"). Цей тип використається, щоб забезпечити цілісність повідомлення. Результат звичайно використається як зміст типу "конверт даних". Закодований результат - об'єкт, що називається digestedDate. рис. 9 показує процес створення об'єкта цього типу.

Рис. 9. Зміст типу дайджест даних

Дайджест повідомлення обчислений на підставі змісту.

Дайджест повідомлення, алгоритм і зміст додаються разом, щоб створити digestData.

Encrypted-Data Content Type (Тип змісту "зашифровані дані"). Цей тип використовується, щоб створити зашифровану версію змісту будь-якого типу. Хоча він схожий на тип змісту "конверт даних", але не має інформації про одержувача. Він може використовуватися, щоб зберігати зашифровані дані, замість того, щоб передавати їх. Процес дуже простий: користувач використає будь-який ключ (нормально, виходячи з пароля) і будь-який алгоритм, щоб зашифрувати зміст. Зашифрований зміст зберігається без запису ключа або алгоритму. Створений об'єкт називається encryptedData.

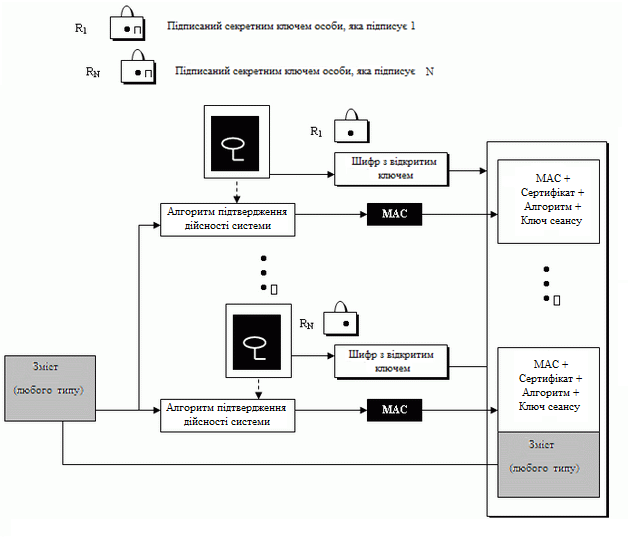

(Слайд 14) Authenticated-Data Content Type (Тип змісту - підтвердження дійсності даних). Цей тип використається, щоб забезпечити встановлення дійсності даних. Об'єкт називається authenticatedData. Рис. 10 показує процес.

Рис. 10. Зміст типу "підтвердження дійсності"

Із застосуванням псевдовипадкового генератора для кожного одержувача генерується ключ коду, що підтверджує дійсність повідомлення (MAC - Message Authentication Code).

Ключ коду, що підтверджує дійсність повідомлення, зашифрований відкритим ключем одержувача.

Код, що підтверджує дійсність повідомлення, створений для змісту.

Зміст, код, що підтверджує дійсність повідомлення, алгоритм й інші дані зібрані разом у форматі об'єкта з ім'ям authenticatedData.

(Слайд 15) Криптографические алгоритми

S/MIME визначає кілька криптографічних алгоритмів, як це показано в табл. 6.17. Термін "повинен" означає абсолютну вимогу; термін "може" означає рекомендацію.

Таблиця 6.17. Криптографічні алгоритми для S/MIME |

||||

Алгоритм |

Передавач повинен підтримувати |

Приймач повинен підтримувати |

Передавач може підтримувати |

Приймач може підтримувати |

Алгоритм зашифрованого змісту |

Triple DES |

Triple DES |

|

l. AES 2. RC2/40 |

Алгоритм шифрування ключа сеансу |

RSA |

RSA |

Diffie-Hellman (Диффи-Хеллман) |

Diffie-Hellman (Диффи-Хеллман) |

Хэш-алгоритм |

SHA-1 |

SHA-1 |

|

MD5 |

Алгоритм шифрування дайджесту |

DSS |

DSS |

RSA |

RSA |

Алгоритм визначення дійсності |

|

HMAC з SHA-1 |

|

|