МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РОССИЙСКОЙ ФЕДЕРАЦИИ

ГОСУДАРСТВЕННОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ

ВЫСШЕГО ОБРАЗОВАНИЯ

«НОВОСИБИРСКИЙ ГОСУДАРСТВЕННЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ»

Кафедра экономической информатики

Расчетно-графическая работа

по дисциплине «Информационная безопасность»

Выполнили:

Факультет Бизнеса

Группа: ФБИ-21

Преподаватель: Денисов В.В.

Новосибирск 2016

ВВЕДЕНИЕ

Цель работы: получение навыков выявления потоков данных в информационной системе предприятия. Отображение их в виде сетевых моделей функциональной и организационной структуры. Выделение потоков данных, используемых на выбранном рабочем месте.

Выявление элементов информационного взаимодействия, требующих защиты. Выявление производится по результатам классификации воздействия на экономическую безопасность, доступность, целостность, конфиденциальность. Результаты заполняются в excel-таблицу: информационные элементы для классификации и результаты классификации.

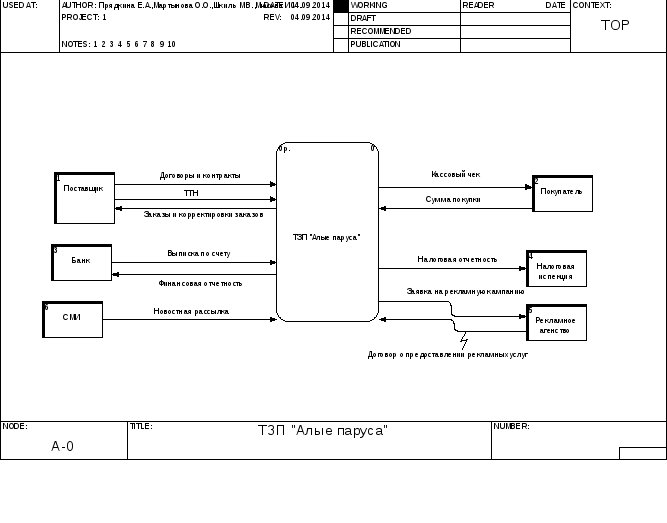

Деятельность предприятия

Предприятие «Алые паруса» занимается реализацией строительных материалов. Внешними сущностями для предприятия являются: поставщики строительных материалов, банк, где обслуживается предприятие, СМИ, покупатели, налоговая инспекция и рекламное агентство, которое размещает рекламные материалы в СМИ (рис. 1).

Основные и вспомогательные бизнес-процессы

Основные бизнес-процессы создают добавленную стоимость продукции и/или услуг, предлагаемых организацией. Они имеют стратегическое значение: являются источником генерирования дохода предприятия и залогом его конкурентоспособности. Именно через основные процессы проходит вся производимая продукция и/или услуги и их компоненты, составляющая цель деятельности организации.

Основные бизнес-процессы предприятия «Алые паруса»:

-

Обеспечение деятельности (приобретение необходимых материалов, планирование закупок, хранение продукции, ведение учета запасов, транспортная доставка, заключение договоров с поставщиками, составление товаротранспортной накладной);

-

Обеспечение сбыта (обработка заказов, обеспечение обслуживания);

-

Маркетинг (следование рекламной стратегии, продвижение товара на рынке, ценообразование, анализ удовлетворенности покупателей, анализ продаж, составление заявки на проведение рекламных мероприятий, обзор новостей о продажах за пределами предприятия).

Вспомогательные бизнес-процессы не создают добавленной стоимости продукта, предлагаемого предприятием. Фактически они снабжают ресурсами всю деятельность организации и обеспечивают работу основных процессов. При этом деятельность и персонал вспомогательных процессов не взаимодействуют напрямую с произведенной продукцией и/или услугами.

Вспомогательные бизнес-процессы предприятия «Алые паруса»::

-

Поддержание инфраструктуры (планирование продаж, управление финансами, бухгалтерский учет, отчетность, налоговая отчетность, отчетность в банк);

-

Техническое обеспечение (сервисное обслуживание оборудования);

-

Информационное обеспечение (внедрение систем контроля и безопасности, управление хранением и получением информации);

-

Документооборот.

Ход работы

-

Выбрано торгово-закупочное предприятие «Алые паруса»

-

Для моделирования и документирования бизнес-процессов использовали BPwin:

На рис. 1 представлена информационная модель предприятия, где в качестве входных и выходных потоков выступают внешние документы.

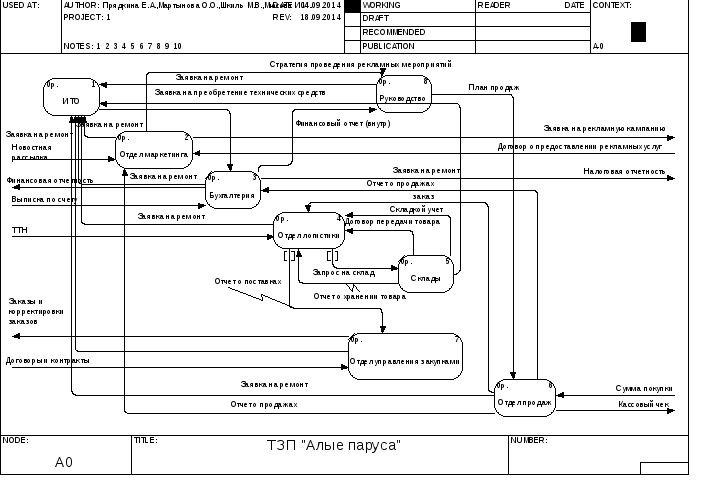

На рис. 2 представлена функциональная модель предприятия, где в качестве элементов диаграммы выступают рабочие места.

Рисунок 1 – Укрупнённая информационная модель задачи

Рисунок 2 – Функциональная модель

-

Организационная структура представлена на рисунке 3

Рисунок 3 – Организационная структура

-

Описание технологических моделей функционирования отделов предприятия «Алые паруса»

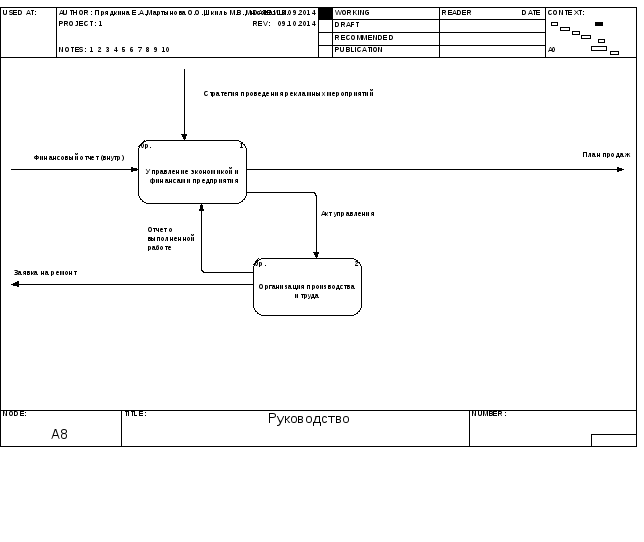

Руководство (рис. 6)

Основные процессы: управление экономикой и финансами предприятия и организация производства и труда.

На основе финансового отчета из бухгалтерии и стратегии проведения рекламных мероприятий формируется акт управления, директива которого влияет на деятельность организации производства и труда. По окончанию установленного времени (ежемесячно) отправляется отчет о проделанной работе, на основе которого формируется план продаж, направляемый в отдел продаж. При технических неисправностях в отделе в ИТО отправляется заявка на ремонт.

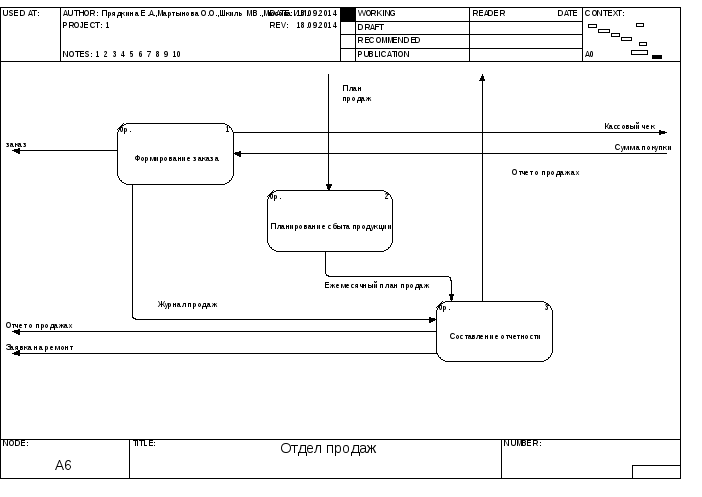

Отдел продаж (рис. 7)

Основные процессы: формирование заказов, планирование сбыта продукции, составление отчетности.

По совершению сделки с покупателем (кассовый чек, сумма покупки) формируется заказ, направляемый в отдел логистики. Каждый заказ заносится в журнал продаж. На его основе формируется отчетность для бухгалтерии и отдела маркетинга. Отдел координирует свою деятельность согласно поступаемого от руководства ежеквартальному плану продаж, на основе которого формируется план продаж на месяц. При технических неисправностях в отделе в ИТО отправляется заявка на ремонт.

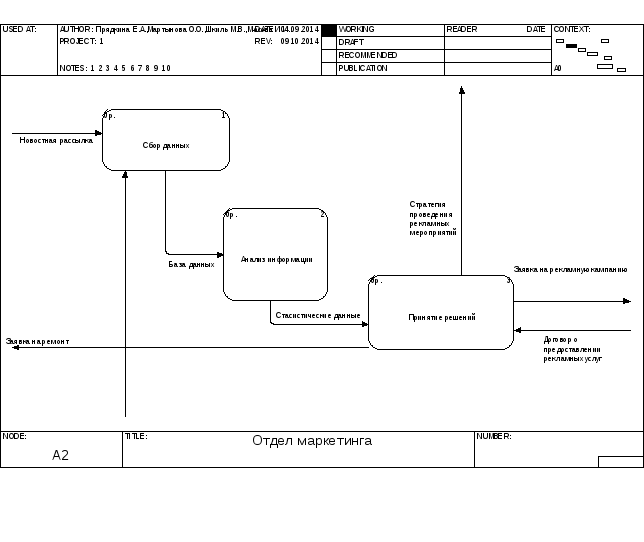

Отдел маркетинга (рис. 5)

Основные процессы: сбор данных, анализ информации, принятие решений.

На основе отчета о продажах и новостной рассылки составляется база данных, после обработки которой формируются статистические данные, используемые для принятия решений по поводу стратегий проведения рекламных мероприятий руководству и заявок на рекламные кампании рекламному агентству на основе договора о предоставлений рекламных услуг. При технических неисправностях в отделе в ИТО отправляется заявка на ремонт.

Отдел логистики (рис. 6)

Основные процессы: прием заказа, организация складских помещений, управление поставками, подготовка отчетов.

На основе принятых от отдела продаж заказов формируется перечень необходимых товаров, запрос на склад и заявка на транспортировку. Отчет о хранении товара и складской учет со склада предоставляют данные, которые записываются в журнал остатков. При отгрузке со склада товара формируется договор передачи товара, номер которого фиксируется в журнале поставок. Подготовка отчетов для отдела управления закупками осуществляется на основе ТТН, журнала остатков и журнала поставок. При технических неисправностях в отделе в ИТО отправляется заявка на ремонт

На рис. 4 представлена декомпозиция по технологическому признаку отдела логистики.

Рисунок 4 – Технологическая модель отдела логистики

На рис. 5 представлена декомпозиция по технологическому признаку отдела маркетинга.

Рисунок 5– Технологическая модель отдела маркетинга

На рис. 6 представлена декомпозиция по технологическому признаку отдела руководителей.

Рисунок 6 – Технологическая модель отдела руководителей

На рис. 7 представлена декомпозиция по технологическому признаку отдела продаж

Рисунок 7 – Технологическая модель отдела продаж

-

Спецификация информационных потоков

-

Руководитель

Описание спецификации информационных потоков руководителя организации представлено в таблице 1.

Таблица 1 – Спецификация информационных потоков руководителя

|

№ п/п |

Наименование потока |

Источник данных |

Носитель данных |

Место расположение |

Объём данных, стр |

||

|

мини- мальный |

средний |

макси- мальный |

|||||

|

1 |

Финансовый отчет (внутр) |

Бухгалтерия |

Бумажный документ |

Стеллаж бухгалтерии |

8 |

12 |

20 |

|

2 |

Заявка на ремонт |

Руководство |

Электронный файл или телефон |

Сервер |

- |

1 |

- |

|

3 |

Отчет о выполненной работе |

Руководство/Организация производства и труда |

Электронный файл |

Сервер |

5 |

10 |

17 |

|

4 |

Стратегия проведения рекламных мероприятий |

Отдел маркетинга |

Электронный файл |

Сервер |

2 |

3 |

10 |

|

5 |

План продаж |

Отдел продаж |

Бумажный документ |

Стеллаж отдела продаж |

2 |

6 |

10 |

-

Отдел логистики

Описание спецификации информационных потоков по отделу логистики и аналитики представлено в таблице 2.

Таблица 2 – Спецификация информационных потоков отдела логистики и аналитики

|

№ п/п |

Наименование потока |

Источник данных |

Носитель данных |

Место расположение |

Объём данных |

||

|

мини- мальный |

средний |

макси- мальный |

|||||

|

1 |

Заказ |

Отдел продаж |

электронный |

Сервер |

1 стр. |

3 стр. |

5 стр. |

|

2 |

Перечень необходимых товаров |

Логист |

бумажный |

Стеллаж отдела логистики |

1 стр. |

3 стр. |

5 стр. |

|

3 |

Запрос на склад |

Логист |

бумажный |

Стеллаж отдела логистики |

1 стр. |

3 стр. |

5 стр. |

|

4 |

Отчет о хранении товара |

Склад |

бумажный |

Стеллаж склада |

1 стр. |

3 стр. |

5 стр. |

|

5 |

Складской учет |

Склад |

бумажный |

Стеллаж склада |

10 стр. |

20 стр. |

30 стр. |

|

6 |

Заявка на транспортировку |

Отдел логистики |

электронный |

Стеллаж отдела логистики |

1 стр. |

3 стр. |

5 стр. |

|

7 |

Журнал поставок |

Отдел логистики |

бумажный |

Стеллаж отдела логистики |

1 стр. |

2 стр. |

4 стр. |

|

8 |

Журнал остатков |

Отдел логистики |

бумажный |

Стеллаж отдела логистики |

1 стр. |

2 стр. |

4 стр. |

|

9 |

ТТН |

Поставщик |

бумажный |

Стеллаж отдела продаж |

1 стр. |

2 стр. |

4 стр. |

|

10 |

Заявка на ремонт |

Отдел логистики |

Электронный/ телефон |

Сервер |

- |

1 стр. |

- |

|

11 |

Отчет о поставках |

Отдел логистики |

электронный |

Сервер |

3 стр. |

5 стр. |

8 стр. |

|

12 |

Отчет о выполненной работе |

Отдел логистики |

бумажный |

Стеллаж отдела логистики |

3 стр. |

5 стр. |

8 стр. |

-

Отдел маркетинга

Описание спецификации информационных потоков по отделу маркетинга представлено в таблице 3.

Таблица 3 – Спецификация информационных потоков отдела маркетинга

|

№ п/п |

Наименование потока |

Источник данных |

Носитель данных |

Место расположение |

Объём данных |

||

|

мини- мальный |

средний |

макси- мальный |

|||||

|

1 |

Новостная рассылка |

СМИ |

Электронный файл (web-старницы) |

Интернет |

10 стр. |

20 стр. |

35 стр. |

|

2 |

База данных (новости, конкурентов, поставщики) |

Отдел маркетинга/подразделение сбор данных |

Электронная БД |

Облако |

8 стр. |

10 стр. |

15 стр. |

|

3 |

Статистические данные о конкурентах |

Отдел маркетинга/подразделение статистические данные |

Электронная БД |

Облако |

10 стр. |

20 стр. |

35 стр. |

|

4 |

Заявка на рекламную кампанию |

Отдел маркетинга/подразделение принятие решения |

Бумажный документ |

Стеллаж отдела маркетинга |

1 стр. |

2 стр. |

3 стр. |

|

5 |

Стратегия проведения рекламных мероприятий |

Отдел маркетинга/подразделение принятие решения |

Электронный файл |

Сервер |

2 стр. |

3 стр. |

10 стр. |

|

6 |

Договор о предоставлении рекламны услуг |

PR-менеджер |

Бумажный документ |

Стеллаж отдела маркетинга |

1 стр. |

2 стр. |

3 стр. |

|

7 |

Отчет о продажах |

Отдел продаж |

Бумажный документ |

Стеллаж отдела продаж |

1 стр. |

4 стр. |

8 стр. |

|

8 |

Заявка на ремонт |

Отдел маркетинга/подразделение принятие решения |

Электронный файл или телефон |

Сервер |

- |

1стр. |

- |

-

Информационно технический отдел

Описание спецификации информационных потоков по информационно техническому отделу представлено в таблице 4.

Таблица 4 – Спецификация информационных потоков информационно технического отдела

|

№ п/п |

Наименование потока |

Источник данных |

Носитель данных |

Место расположение |

Объём данных |

||

|

мини- мальный |

средний |

макси- мальный |

|||||

|

1 |

Распоряжение о разработке и поддержке функционировании web - сайта |

Руководитель отдела ИТО |

Электронный файл (web-старницы) |

Сервер |

0,5 стр. |

1 стр. |

1,5 стр. |

|

2 |

Акт об объединении всех рабочих станций в сеть и поддержку ее функционирования |

Сетевой администратор |

Электронная БД |

Сервер |

10 стр. |

20 стр. |

35 стр. |

|

3 |

Запрос на установку и обслуживание БД |

Руководитель ИТО |

Электронная БД |

Сервер |

2 стр. |

7 стр. |

15 стр. |

|

4 |

Запрос на закупку необходимого оборудования для информационной связности организации |

Руководитель ИТО |

Бумажный документ |

Стеллаж ИТ отдела |

0,5 стр. |

1,5 стр. |

4 стр. |

|

5 |

Распоряжение о копировании, архивировании и резервировании данных |

Защитник информации |

Электронная БД |

Сервер |

0,5 стр. |

3 стр. |

10 стр. |

Таблица 4 (продолжение)

|

6 |

Акт о сопровождении внедрении программных средств |

Администратор ПО |

Бумажный документ |

Стеллаж ИТ отдела |

1 стр. |

5 стр. |

8 стр. |

|

12 |

Заявка на ремонт |

Все отделы предприятия |

Электронный/телефон |

Сервер |

- |

1 стр. |

- |

Информационные потоки

Таблица 5 – Информационные потоки

|

Идентификатор |

Наименование |

Носитель |

|

ИЭ1 |

Финансовый отчет (внутр) |

Бумажный документ |

|

ИЭ2 |

Заявка на ремонт |

Электронный файл |

|

ИЭ3 |

Стратегия проведения рекламных мероприятий |

Бумажный документ |

|

ИЭ4 |

План продаж |

Бумажный документ |

|

ИЭ5 |

Заказ |

Бумажный документ, Электронный файл |

|

ИЭ6 |

Запрос на склад |

Электронный файл |

|

ИЭ7 |

Складской учет |

Электронный файл |

|

ИЭ8 |

Заявка на транспортировку |

Бумажный документ |

|

ИЭ9 |

Журнал поставок |

Бумажный документ |

|

ИЭ10 |

Журнал остатков |

Бумажный документ |

|

ИЭ11 |

ТТН |

Бумажный документ |

|

ИЭ12 |

Отчет о поставках |

Бумажный документ |

|

ИЭ13 |

Номенклатурный справочник |

Электронный файл |

|

ИЭ14 |

База данных (новости, конкурентов, поставщики) |

Электронный файл |

|

ИЭ15 |

Отчет о продажах |

Бумажный документ |

|

ИЭ16 |

Запрос на установку и обслуживание БД |

Бумажный документ |

|

ИЭ17 |

Запрос на закупку необходимого оборудования для информационной связности организации |

Бумажный документ |

|

ИЭ18 |

Распоряжение о копировании, архивировании и резервировании данных |

Бумажный документ |

|

ИЭ19 |

Акт о сопровождении внедрении программных средств |

Бумажный документ |

|

ИЭ20 |

Инструкция по защите данных |

Электронный файл |

|

ИЭ21 |

Баланс |

Электронный файл |

|

ИЭ22 |

Отчет о финансовых результатах |

Электронный файл |

|

ИЭ23 |

Отчет о движении денежных средств |

Электронный файл |

|

ИЭ24 |

Пояснительная записка |

Электронный файл |

|

ИЭ25 |

Декларация по налогу на УСН |

Электронный файл |

|

ИЭ26 |

Справка о доходах работников по форме 2-НДФЛ |

Электронный файл |

|

ИЭ27 |

Форма взносов ПФР |

Электронный файл |

|

ИЭ28 |

Декларации по другим налогам и сборам |

Электронный файл |

|

ИЭ29 |

Ведомость учета расчета с поставщиками |

Электронный файл |

|

ИЭ30 |

Договор с поставщиком |

Бумажный документ |

|

ИЭ31 |

Справочник ОС и амортизации |

Электронный файл |

Таблица 6 – Оценка ущерба от нарушения безопасности

|

Наименование элемента |

Дни и/или руб. ПОТЕРИ |

Итог, руб.\час |

Аспект по табл.4 |

Значение (0-9) |

Рез-ты класс-ции: (0 – 5) |

||||

|

У1 |

У2 |

У3 |

У4 |

У5 |

Наим. асп. |

||||

|

Финансовый отчет (внутр) |

4 |

|

|

|

|

0/4 |

Дост. |

2 |

Д3 |

|

7 |

|

|

|

|

0/7 |

Цел. |

0 |

Ц4 |

|

|

|

|

|

|

5000 |

5000/0 |

Конф. |

5 |

К3 |

|

|

Заявка на ремонт |

3 |

|

|

|

4500 |

4500/3 |

Дост. |

3 |

Д4 |

|

1 |

|

|

|

|

1/0 |

Цел. |

1 |

Ц4 |

|

|

|

|

|

|

1000 |

1000 |

Конф. |

7 |

К5ы |

|

|

Стратегия проведения рекламных мероприятий |

3 |

|

|

|

|

0/3 |

Дост. |

3 |

Д5 |

|

2 |

|

|

|

|

2/0 |

Цел. |

5 |

Ц5 |

|

|

|

|

|

|

20000 |

20000/0 |

Конф. |

2 |

К3 |

|

|

План продаж |

|

1 |

|

|

|

0/1 |

Дост. |

3 |

Д2 |

|

|

14 |

|

|

|

0/14 |

Цел. |

2 |

Ц2 |

|

|

|

15 |

|

|

|

0/15 |

Конф. |

7 |

К3 |

|

|

Заказ |

|

|

3 |

|

|

0/3 |

Дост. |

3 |

Д1 |

|

|

|

7 |

7 |

|

0/14 |

Цел. |

1 |

Ц1 |

|

|

|

|

|

|

4000 |

4000/0 |

Конф. |

8 |

К1 |

|

|

Запрос на склад |

2 |

|

|

|

|

0/2 |

Дост. |

3 |

Д3 |

|

1 |

|

|

|

|

0/1 |

Цел. |

1 |

Ц4 |

|

|

3 |

|

|

|

|

0/3 |

Конф. |

0 |

К3 |

|

|

Складской учет

|

|

1 |

2 |

|

|

0/3 |

Дост. |

3 |

Д1 |

|

|

|

6 |

11 |

|

0/17 |

Цел. |

1 |

Ц1 |

|

|

|

|

|

|

1000 |

1000/0 |

Конф. |

2 |

К3 |

|

|

Заявка на транспортировку |

3 |

1 |

2 |

|

|

0/6 |

Дост. |

1 |

Д1 |

|

1 |

2 |

3 |

|

|

0/6 |

Цел. |

1 |

Ц1 |

|

|

|

|

|

|

1000 |

1000/0 |

Конф. |

8 |

К3 |

|

|

Журнал поставок |

|

2 |

|

|

|

0/2 |

Дост. |

0 |

Д1 |

|

|

3 |

|

|

|

0/3 |

Цел. |

1 |

Ц2 |

|

|

|

|

|

|

5 |

0/5 |

Конф. |

4 |

К3 |

|

|

Журнал остатков |

|

2 |

|

|

1000 |

1000/2 |

Дост. |

5 |

Д2 |

|

|

3 |

|

1200 |

|

1200/3 |

Цел. |

1 |

Ц2 |

|

|

|

|

|

|

5 |

0/5 |

Конф. |

0 |

К4 |

|

|

ТТН |

3 |

4 |

|

|

|

0/7 |

Дост. |

4 |

Д3 |

|

1000 |

|

4 |

|

|

1000/4 |

Цел. |

2 |

Ц2 |

|

|

|

|

|

|

3000 |

3000/0 |

Конф. |

7 |

К1 |

|

|

Отчет о поставках |

1 |

2 |

0 |

|

|

1 0/3 |

Дост. |

6 |

Д2 |

|

|

|

3 |

|

|

0/3 |

Цел. |

4 |

Ц2 |

|

|

|

|

|

|

1000 |

1000/0 |

Конф. |

7 |

К2 |

|

|

Номенклатурный справочник |

|

500 |

|

|

|

500/0 |

Дост. |

3 |

Д4 |

|

|

|

|

3 |

|

0/3 |

Цел. |

1 |

Ц4 |

|

|

|

2 |

|

|

|

0/2 |

Конф. |

6 |

К5 |

|

|

База данных (новости, конкурентов, поставщики) |

|

|

|

3 |

|

0/3 |

Дост. |

3 |

Д5 |

|

|

|

400 |

|

|

400/0 |

Цел. |

1 |

Ц4 |

|

|

|

|

|

|

10000 |

1000/0 |

Конф. |

1 |

К3 |

|

|

Отчет о продажах |

|

2 |

|

|

|

0/2 |

Дост. |

2 |

Д5 |

|

|

|

|

5 |

|

0/5 |

Цел. |

1 |

Ц4 |

|

|

4 |

|

|

|

|

0/4 |

Конф. |

4 |

К5 |

|

|

Запрос на установку и обслуживание БД |

7 |

|

|

|

3 |

0/10 |

Дост. |

1 |

Д3 |

|

|

|

|

|

|

0 |

Цел. |

1 |

Ц5 |

|

|

|

|

2 |

|

|

0/2 |

Конф. |

1 |

К4 |

|

|

Запрос на закупку необходимого оборудования для информационной связности организации |

5 |

|

|

|

|

0/5 |

Дост. |

1 |

Д4 |

|

|

|

500 |

|

|

500/0 |

Цел. |

1 |

Ц4 |

|

|

|

2 |

|

|

|

0/2 |

Конф. |

2 |

К5 |

|

|

Распоряжение о копировании, архивировании и резервировании данных |

1 |

|

|

|

|

0/1 |

Дост. |

5 |

Д5 |

|

|

|

5 |

|

|

0/5 |

Цел. |

1 |

Ц4 |

|

|

|

10 |

|

|

|

0/10 |

Конф. |

3 |

К3 |

|

|

Акт о сопровождении внедрении программных средств |

2 |

|

|

|

|

0/2 |

Дост. |

1 |

Д4 |

|

|

|

1 |

|

|

0/1 |

Цел. |

1 |

Ц5 |

|

|

|

2 |

|

|

5 |

0/7 |

Конф. |

1 |

К3 |

|

|

Инструкция по защите данных |

|

1 |

|

|

|

0/1 |

Дост. |

2 |

Д5 |

|

|

|

|

2 |

|

0/2 |

Цел. |

1 |

Ц4 |

|

|

|

|

1 |

|

|

0/1 |

Конф. |

3 |

К5 |

|

|

Баланс |

10000 |

|

|

|

|

10000/1 |

Дост. |

2 |

Д3 |

|

|

|

2 |

|

|

0/2 |

Цел. |

1 |

Ц5 |

|

|

|

|

|

|

|

0/1 |

Конф. |

3 |

К5 |

|

|

Отчет о финансовых результатах |

10000 |

|

|

|

|

10000/0 |

Дост. |

2 |

Д3 |

|

|

|

1 |

|

|

0/1 |

Цел. |

1 |

Ц4 |

|

|

|

|

|

|

|

0/0 |

Конф. |

2 |

К5 |

|

|

Отчет о движении денежных средств |

2000 |

|

|

|

|

2000/0 |

Дост. |

1 |

Д3 |

|

|

|

1 |

|

|

0/1 |

Цел. |

1 |

Ц4 |

|

|

|

|

|

|

|

0 |

Конф. |

1 |

К5 |

|

|

Пояснительная записка |

10000 |

|

|

|

|

10000/0 |

Дост. |

3 |

Д3 |

|

|

|

0,5 |

|

|

0/0,5 |

Цел. |

1 |

Ц4 |

|

|

|

|

|

|

|

0 |

Конф. |

2 |

К5 |

|

|

Декларация по налогу на УСН |

10000 |

|

|

|

|

0/1 |

Дост. |

3 |

Д3 |

|

|

|

|

|

2 |

0/2 |

Цел. |

1 |

Ц4 |

|

|

|

|

|

|

|

0 |

Конф. |

1 |

К5 |

|

|

Справка о доходах работников по форме 2-НДФЛ |

|

|

|

1 |

|

0/1 |

Дост. |

2 |

Д5 |

|

1 |

|

|

|

|

0/1 |

Цел. |

1 |

Ц5 |

|

|

|

|

|

3 |

|

0/3 |

Конф. |

1 |

К4 |

|

|

Форма взносов ПФР |

|

|

|

1 |

|

0/1 |

Дост. |

2 |

Д5 |

|

2 |

|

|

|

|

0/2 |

Цел. |

1 |

Ц4 |

|

|

|

|

|

|

|

0 |

Конф. |

1 |

К5 |

|

|

Декларации по другим налогам и сборам |

|

5000 |

|

|

|

5000/0 |

Дост. |

3 |

Д4 |

|

|

|

|

|

|

0 |

Цел. |

1 |

Ц5 |

|

|

|

|

|

2 |

|

0/2 |

Конф. |

6 |

К4 |

|

|

Ведомость учета расчета с поставщиками |

|

5000 |

|

|

|

5000/0 |

Дост. |

3 |

Д4 |

|

|

|

|

2 |

|

0/2 |

Цел. |

4 |

Ц4 |

|

|

|

|

|

|

|

0 |

Конф. |

1 |

К5 |

|

|

Договор с поставщиком |

|

5000 |

|

|

|

5000/0 |

Дост. |

7 |

Д4 |

|

|

|

|

|

|

0 |

Цел. |

3 |

Ц5 |

|

|

|

|

|

|

|

0 |

Конф. |

1 |

К5 |

|

|

Справочник ОС и амортизации |

|

|

|

|

|

0 |

Дост. |

7 |

Д5 |

|

|

2 |

|

|

|

0/2 |

Цел. |

3 |

Ц4 |

|

|

|

|

|

|

|

0 |

Конф. |

1 |

К5 |

|

Таблица 7 – Перечень каналов утечки

|

Обозначение |

Наименование |

|

КУ1 |

Несанкционированный просмотр |

|

КУ2 |

Хищение носителей информации |

|

КУ3 |

Физическое разрушение системы или вывод из строя наиболее важных компонентов средств ввода-вывода |

|

КУ4 |

Физическое уничтожение |

|

КУ5 |

Сбои и ошибки пользовательского программного обеспечения |

|

КУ6 |

Сбои аппаратного обеспечения |

|

КУ7 |

Сбои и ошибки в работе аппаратуры, вызванные скачками напряжения в сети питания, неисправностями энергоснабжения, временными или постоянными ошибками в ее схемах |

|

КУ8 |

Отключение или вывод из строя подсистем обеспечения работоспособности системного блока |

|

КУ9 |

Сбои системного программного обеспечения |

|

КУ10 |

Физическое повреждение каналов связи |

|

КУ11 |

Ошибки ввода данных |

|

КУ12 |

Несанкционированное внедрение и использование неучтенных программ, не являющихся необходимыми для выполнения служебных обязанностей |

Таблица 8 – Активность вредоносного воздействия по отношению к информационному элементу

|

Значение |

Активность вредоносного воздействия (КУ) |

|

0 |

Не влияет на информационный элемент (не соприкасается) |

|

1 |

Влияет незначительно (вероятность атаки близка к нулю, интенсивность утечки не нулевая) |

|

2 |

Влияет незначительно (интенсивность воздействия при атаке незначительная) |

|

3 |

Влияние заметно при продолжении работы |

|

4 |

Вредоносное воздействие оперативно обнаруживается, использование данных возможно |

|

5 |

Вредоносное воздействие оперативно обнаруживается, использование данных требует дополнительных затрат |

|

6 |

Вредоносное воздействие активно проявляется, использование данных требует значительных затрат |

|

7 |

Вредоносное воздействие активно проявляется, использование данных требует значительных затрат, возможна частичная утрата данных |

|

8 |

Угрожающее значение интенсивности утечки информации, вредоносное воздействие проявляется оперативно, использование данных не возможно, частичная или полная утрата данных |

|

9 |

Максимальная, реально существующая утечка. вредоносное воздействие проявляется оперативно, утрата данных необратима |

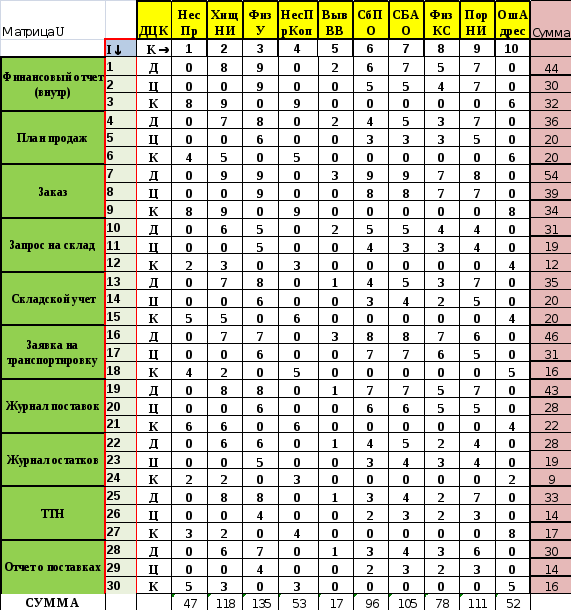

В ходе работы были выявлены элементы информационного взаимодействия по результатам ДЦК – классификации; получены навыки инвентаризации вредоносных воздействий и оценки степени их влияния; отображены результатов оценки степени вредоносного воздействия в виде 2-х мерной матрицы U (таблица 9-10).

Таблица 10 – Каналы утечки

Таблица 10 – Матрица U

Вопрос 1: наиболее активные каналы утечки

Физическое уничтожение, хищение носителей информации, неумышленная порча носителей информации. Информационные элементы в этих случаях полностью теряются для организации, восстановление займет много времени.

Вопрос 2: наименее активный канал утечки (обоснование минимальных значений)

Вывод из строя наиболее важных компонентов средств ввода-вывода.

Значение 0 в строках целостность и конфиденциальность, т. к. этот канал утечки влияет только на доступность ИЭ.

Значение 1 обусловлено тем, что на ИЭ этот канал утечки влияет незначительно, т. к. вывод из строя оборудования влечет за собой непродолжительный сбой работы и данные остаются не поврежденными.

Вопрос 3: наименее атакуемый иэ (контроль 0 и 1)

Журнал остатков. Имеет минимальное значение по сумме 3-х критериев.

Значение 0 в столбцах несанкционированный просмотр, несанкционированный просмотр с полным или частичным копированием и пересылка данных по ошибочному адресу никак не влияют на доступность документа.

На целостность не влияют такие каналы утечки как: несанкционированный просмотр, хищение носителей информации, несанкционированный просмотр с полным или частичным копированием, вывод из строя средств ввода-вывода.

На конфиденциальность не влияют: физическое уничтожение, вывод из строя средств ввода-вывода, сбой системного программного обеспечения, сбой аппаратного обеспечения, физ. повреждение каналов связи, неумышленная порча носителей инф.

Чем больше значение, тем больше влияние угрозы на документ относительно канала утечки.

Носитель: бумажный документ.

Вопрос 4: наиболее атакуемый иэ (перечень вредоносных воздействий, уязвимость месторасположения)

Заказ на продукцию фирмы. Перечень вредоносных воздействий:

-

Хищение носителя информации

-

Физическое уничтожение

-

Сбой системного программного обеспечения

-

Сбой аппаратного обеспечения

-

Физическое повреждение каналов связи

-

Неумышленная порча носителей информации

Месторасположение: электронный файл на сервере и стеллаж в отделе продаж в офисе фирмы.

В таблице 11 представлены средства защиты.

Таблица 11 – Средства защиты

|

Наименование средства защиты |

Метод защиты |

Администратор защиты, |

Реализация метода |

Защищаемый аспект безопасности |

Перечень перекрываемых каналов утечки |

||

|

Д |

Ц |

К |

|||||

|

Аутентификация при включении компьютера |

Программное |

Сист.администратор |

Каждому пользователю, выделяется индивидуальный пароль |

1 |

0 |

1 |

Копирование данных, утечка информации |

|

Аутентификация при входе ИС |

Программное |

Сист.администратор |

Каждому пользователю, выделяется индивидуальный пароль |

1 |

0 |

1 |

Копирование данных, утечка информации |

|

Контроль полномочий |

Программное |

Сист.администратор |

Каждому типу пользователю разрешен доступ к определенным типам данных |

1 |

0 |

1 |

Копирование данных, утечка информации |

|

Антивирусное ПО |

Програм-мное |

Сист.администратор |

Данное ПО ежегодно обновляется, чтобы предотвратить повреждение файлов вирусами из сети интернет |

1 |

1 |

0 |

Повреждение системы, сбой ПО |

|

Дверь с замком |

Преграда |

охранник |

Дверь снабжена замком с повышенным уровнем надежности |

1 |

0 |

1 |

Копирование данных, утечка информации |

|

Сигнализация в офисе |

Прогр.- апп |

охранник |

В офисе всегда функционирует сигнализационное устройство |

1 |

0 |

1 |

Копирование данных, утечка информации |

|

Дверь в административное здание |

Преграда |

охранник |

В административное здание вставлена дверь, вход через которую осуществляется по электронным пропускам |

1 |

0 |

0 |

Копирование данных, утечка информации |

|

Решетки на окнах |

Преграда |

охранник |

Окна снабжены решетками с повышенным уровнем надежности |

1 |

0 |

0 |

Копирование данных, утечка информации |

|

Противопожарная сигнализация в здании |

Прогр.- апп |

охранник |

Здание снабжено противопожарной сигнализацией с повышенным уровнем надежности, ответственность за которую несет охранник |

0 |

1 |

0 |

Копирование данных, утечка информации |

|

Пропускная система |

Прогр.-апп |

охранник |

Вход во все здания, находящиеся на территории фирмы осуществляется по пропускам |

1 |

0 |

1 |

Копирование данных, утечка информации |

|

Видеонаблюдение в коридорах |

Прогр.- апп |

охранник |

В коридорах осуществляется видеонаблюдение |

0 |

1 |

1 |

Копирование данных, утечка информации |

|

Короб, защищающий кабель |

Техн., аппаратное |

Сист.администратор |

Все кабеля снабжены коробами,, чтобы предотвратить повреждение проводов |

0 |

1 |

0 |

Повреждение системы, сбой ПО |

|

Инструкции пользователя ПС |

Организационный |

Сист.администратор |

Чтобы предотвратить множество ошибок при пользовании системой, сист. администратор составляет инструкции пользователей |

0 |

1 |

0 |

Повреждение системы, сбой ПО |

|

ДолжИнстр |

Организационный |

Отдел кадров |

Чтобы разграничить ответственность сотрудников и обеспечить бесперебойную работу предприятия отдел кадром формирует должностные инструкции |

1 |

0 |

0 |

Повреждение системы, сбой ПО |

|

Блок Б/П |

Техн., аппаратное |

Сист.администратор |

В каждом подразделении офиса находится блок Б/П, чтобы исключить перепады напряжения |

0 |

1 |

0 |

Повреждение системы, сбой ПО |

|

Резервное копир |

Программное |

Сист.администратор |

Администратор осуществляет резервное копирование базы 1С |

0 |

1 |

0 |

Повреждение системы, сбой ПО |

В таблице 12 представлена оценка активности средств защиты.

Таблица 12 – Оценка активности средств защиты

|

Обозначение канала утечки |

Наименование КУ |

Оценка активности средства защиты |

|||

|

Д |

Ц |

К |

|||

|

Аутентификация при включении компьютера |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

5 |

|

|

КУ2 |

хищение носителей информации |

4 |

0 |

3 |

|

|

КУ3 |

физическое уничтожение |

0 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

6 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

5 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

0 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

0 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

0 |

0 |

0 |

|

|

КУ10 |

пересылка данных по ошибочному адресу абонента (устройства) |

0 |

0 |

0 |

|

|

Аутентификация при входе ИС |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

6 |

|

|

КУ2 |

хищение носителей информации |

3 |

0 |

3 |

|

|

КУ3 |

физическое уничтожение |

0 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

6 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

3 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

0 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

2 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

0 |

0 |

0 |

|

|

КУ10 |

пересылка данных по ошибочному адресу абонента (устройства) |

0 |

0 |

0 |

|

|

Контроль полномочий |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

4 |

|

|

КУ2 |

хищение носителей информации |

3 |

0 |

3 |

|

|

КУ3 |

физическое уничтожение |

3 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

5 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

3 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

2 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

2 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

4 |

2 |

0 |

|

|

КУ10 |

пересылка данных по ошибочному адресу абонента (устройства) |

0 |

0 |

0 |

|

|

Антивирусное ПО |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

КУ2 |

хищение носителей информации |

0 |

0 |

0 |

|

|

КУ3 |

физическое уничтожение |

0 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

0 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

5 |

6 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

0 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

0 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

0 |

0 |

0 |

|

|

Дверь с замком |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

3 |

|

|

КУ2 |

хищение носителей информации |

4 |

0 |

2 |

|

|

КУ3 |

физическое уничтожение |

5 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

4 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

2 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

3 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

3 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

4 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

4 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

Сигнализация в офисе |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

3 |

|

|

КУ2 |

хищение носителей информации |

6 |

0 |

5 |

|

|

КУ3 |

физическое уничтожение |

5 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

4 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

3 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

3 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

4 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

4 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

Дверь в административное здание |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

КУ2 |

хищение носителей информации |

2 |

0 |

0 |

|

|

КУ3 |

физическое уничтожение |

4 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

0 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

2 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

2 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

2 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

3 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

3 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

Решетки на окнах |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

КУ2 |

хищение носителей информации |

3 |

0 |

0 |

|

|

КУ3 |

физическое уничтожение |

3 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

0 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

2 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

2 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

2 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

2 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

3 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

Противопожарная сигнализация в здании |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

КУ2 |

хищение носителей информации |

0 |

0 |

0 |

|

|

КУ3 |

физическое уничтожение |

0 |

4 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

0 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

0 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

0 |

5 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

0 |

3 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

0 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

Пропускная система |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

6 |

|

|

КУ2 |

хищение носителей информации |

4 |

0 |

5 |

|

|

КУ3 |

физическое уничтожение |

4 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

6 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

2 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

2 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

3 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

3 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

3 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

Видеонаблюдение в коридорах |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

4 |

|

|

КУ2 |

хищение носителей информации |

0 |

0 |

4 |

|

|

КУ3 |

физическое уничтожение |

0 |

3 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

5 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

0 |

4 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

0 |

3 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

0 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

1 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

Короб, защищающий кабель |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

КУ2 |

хищение носителей информации |

0 |

0 |

0 |

|

|

КУ3 |

физическое уничтожение |

0 |

3 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

0 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

0 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

0 |

6 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

0 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

0 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

Инструкции пользователя ПС |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

КУ2 |

хищение носителей информации |

0 |

0 |

0 |

|

|

КУ3 |

физическое уничтожение |

0 |

3 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

0 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

0 |

3 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

0 |

3 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

0 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

0 |

6 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

6 |

|

|

ДолжИнстр |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

КУ2 |

хищение носителей информации |

3 |

0 |

0 |

|

|

КУ3 |

физическое уничтожение |

3 |

0 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

3 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

2 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

1 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

2 |

0 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

2 |

0 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

6 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

5 |

|

|

Блок Б/П |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

КУ2 |

хищение носителей информации |

0 |

0 |

0 |

|

|

КУ3 |

физическое уничтожение |

0 |

1 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

0 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

0 |

0 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

0 |

4 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

0 |

1 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

0 |

0 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

Резервное копирование |

|||||

|

КУ1 |

несанкционированный просмотр |

0 |

0 |

0 |

|

|

КУ2 |

хищение носителей информации |

0 |

0 |

0 |

|

|

КУ3 |

физическое уничтожение |

0 |

6 |

0 |

|

|

КУ4 |

несанкционированный просмотр с частичным или полным копированием данных |

0 |

0 |

0 |

|

|

КУ5 |

вывод из строя наиболее важных компонентов средств ввода-вывода |

0 |

0 |

0 |

|

|

КУ6 |

сбои системного программного обеспечения |

0 |

5 |

0 |

|

|

КУ7 |

сбои аппаратного обеспечения |

0 |

6 |

0 |

|

|

КУ8 |

физическое повреждение каналов связи |

0 |

5 |

0 |

|

|

КУ9 |

неумышленная порча носителей информации |

0 |

6 |

0 |

|

|

КУ10 |

несанкционированный просмотр |

0 |

0 |

0 |

|

Выводы по таблице 12:

-

Выявление не перекрытых и недостаточно перекрытых каналов утечки: сумма элементов по строке равна нулю или не превышает контрольного значения;

Недостаточно перекрытые каналы утечки: вывод из строя наиболее важных компонентов средств ввода-вывода (10) и пересылка данных по ошибочному адресу абонента (устройства) (11)

-

Выявление невостребованных средств защиты: сумма по столбцу равна нулю.

Невостребованных средств защиты не выявлено.

-

Наиболее активное средство защиты

Пропускная система и сигнализация в офисе.

-

Уязвимости, устраняемые СрЗащиты из п.1

Пропускная система воздействует на все уязвимости кроме пересылки данных по ошибочному адресу абонента (устройства).

Сигнализация в офисе воздействует на все уязвимости кроме пересылки данных по ошибочному адресу абонента (устройства), вывод из строя наиболее важных компонентов средств ввода-вывода.

-

Наименее активное (бесполезное) средство защиты

Блок питания и короб защищающий кабель.

-

Наименее перекрытые КУ

Недостаточно перекрытые каналы утечки: вывод из строя наиболее важных компонентов средств ввода-вывода (10) и пересылка данных по ошибочному адресу абонента (устройства) (11)

-

Аспекты наименее перекрытые в КУ из п. 4

У «вывод из строя наиболее важных компонентов средств ввода-вывода» доступность, у пересылка данных по ошибочному адресу абонента (устройства) конфиденциальность.

-

Аспекты опасности (КУ) не перекрытые совсем – пояснить

Таких аспектов не обнаружено.

-

Пути увеличения значений по п. 5.

Для увеличения значений у аспекта «пересылка данных по ошибочному адресу абонента (устройства)» можно ввести дополнительный контроль адреса абонента.

Для увеличения значений у аспекта «вывод из строя наиболее важных компонентов средств ввода-вывода» можно ввести дополнительные проверки этих средств на исправность и иметь в наличии запасные устройства.

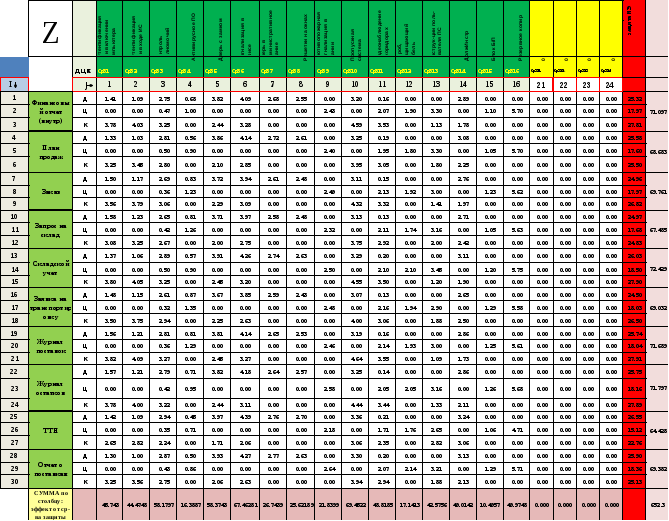

По столбцу матрицы Z «СУММА по строке» выбрать минимальное значение (список значений), заполнить таблицу 13.

Таблица 13 - Элемент для установки дополнительной защиты

-

Код ИЭ

Наименование

Аспекты

Защита: перечень средств защиты

Д

Ц

К

ИЭ1

ТТН

0

0

1,294

Инструкции пользователя ПС, Должностные инструкции

Таким образом, мы получили ИЭ, требующий дополнительной защиты.

По матрице U выявим каналы утечки, имеющие ненулевое значение. Запишем этот перечень в порядке убывания значения оценки в таблицу 14.

Таблица 14 – Перечень вредоносных воздействий на ИЭ

-

Финансовый отчет (внутр)

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

8

КУ2

хищение носителей информации

8

0

9

КУ3

физическое уничтожение

9

9

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

9

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

2

0

0

КУ6

сбои системного программного обеспечения

6

5

0

КУ7

сбои аппаратного обеспечения

7

5

0

КУ8

физическое повреждение каналов связи

5

4

0

КУ9

неумышленная порча носителей информации

7

7

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

6

План продаж

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

4

КУ2

хищение носителей информации

7

0

5

КУ3

физическое уничтожение

8

6

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

5

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

2

0

0

КУ6

сбои системного программного обеспечения

4

3

0

КУ7

сбои аппаратного обеспечения

5

3

0

КУ8

физическое повреждение каналов связи

3

3

0

КУ9

неумышленная порча носителей информации

7

5

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

6

Заказ

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

8

КУ2

хищение носителей информации

9

0

9

КУ3

физическое уничтожение

9

9

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

9

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

3

0

0

КУ6

сбои системного программного обеспечения

9

8

0

КУ7

сбои аппаратного обеспечения

9

8

0

КУ8

физическое повреждение каналов связи

7

7

0

КУ9

неумышленная порча носителей информации

8

7

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

8

Запрос на склад

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

2

КУ2

хищение носителей информации

6

0

3

КУ3

физическое уничтожение

5

5

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

3

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

2

0

0

КУ6

сбои системного программного обеспечения

5

4

0

КУ7

сбои аппаратного обеспечения

5

3

0

КУ8

физическое повреждение каналов связи

4

3

0

КУ9

неумышленная порча носителей информации

4

4

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

4

Складской учет

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

5

КУ2

хищение носителей информации

7

0

5

КУ3

физическое уничтожение

8

6

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

6

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

1

0

0

КУ6

сбои системного программного обеспечения

4

3

0

КУ7

сбои аппаратного обеспечения

5

4

0

КУ8

физическое повреждение каналов связи

3

2

0

КУ9

неумышленная порча носителей информации

7

5

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

4

Заявки на транспортировку

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

4

КУ2

хищение носителей информации

7

0

2

КУ3

физическое уничтожение

7

6

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

5

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

3

0

0

КУ6

сбои системного программного обеспечения

8

7

0

КУ7

сбои аппаратного обеспечения

8

7

0

КУ8

физическое повреждение каналов связи

7

6

0

КУ9

неумышленная порча носителей информации

6

5

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

5

Журнал поставок

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

6

КУ2

хищение носителей информации

8

0

6

КУ3

физическое уничтожение

8

6

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

6

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

1

0

2

КУ6

сбои системного программного обеспечения

7

6

0

КУ7

сбои аппаратного обеспечения

7

6

0

КУ8

физическое повреждение каналов связи

5

5

0

КУ9

неумышленная порча носителей информации

7

5

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

4

Журнал остатков

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

2

КУ2

хищение носителей информации

6

0

2

КУ3

физическое уничтожение

6

5

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

3

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

1

0

0

КУ6

сбои системного программного обеспечения

4

3

0

КУ7

сбои аппаратного обеспечения

5

4

0

КУ8

физическое повреждение каналов связи

2

3

0

КУ9

неумышленная порча носителей информации

4

4

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

2

ТТН

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

3

КУ2

хищение носителей информации

8

0

2

КУ3

физическое уничтожение

8

4

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

4

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

1

0

0

КУ6

сбои системного программного обеспечения

3

2

0

КУ7

сбои аппаратного обеспечения

4

3

0

КУ8

физическое повреждение каналов связи

2

2

0

КУ9

неумышленная порча носителей информации

7

3

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

8

Отчет о поставках

Обозначение КУ

Наименование

Оценка воздействия на доступность

Оценка воздействия на целостность

Оценка воздействия на конфиденциальность

КУ1

несанкционированный просмотр

0

0

5

КУ2

хищение носителей информации

6

0

3

КУ3

физическое уничтожение

7

4

0

КУ4

несанкционированный просмотр с частичным или полным копированием данных

0

0

3

КУ5

вывод из строя наиболее важных компонентов средств ввода-вывода

1

0

0

КУ6

сбои системного программного обеспечения

3

2

0

КУ7

сбои аппаратного обеспечения

4

3

0

КУ8

физическое повреждение каналов связи

3

2

0

КУ9

неумышленная порча носителей информации

6

3

0

КУ10

пересылка данных по ошибочному адресу абонента (устройства)

0

0

5

Для каждого канала утечки из таблицы 14 заполним таблицу 15, выбрав из матрицы S (таблицы 11) средства защиты, действующие на рассматриваемый КУ (дополнительные средства пока не заполнять).

Таблица 15 – Оценка активности средств защиты

|

Средство защиты СрЗ |

Наименование средства защиты |

Оценка активности средства защиты |

Заключение о перекрытии |

||

|

Д |

Ц |

К |

|||

|

Физическое уничтожение |

|||||

|

СрЗ 1 |

мультифор |

0 |

1 |

0 |

|

|

СрЗ 2 |

Электронный документооборот |

1 |

1 |

0 |

|

|

сбои аппаратного обеспечения |

|||||

|

СрЗ 6 |

Электронный документооборот |

1 |

1 |

0 |

|

|

физическое повреждение каналов связи |

|||||

|

СрЗ 9 |

Беспроводной интернет |

1 |

1 |

0 |

|

|

СрЗ 10 |

Облочные технологии |

1 |

1 |

0 |

|

|

неумышленная порча носителей информации |

|||||

|

СрЗ 12 |

сейф |

1 |

1 |

1 |

|

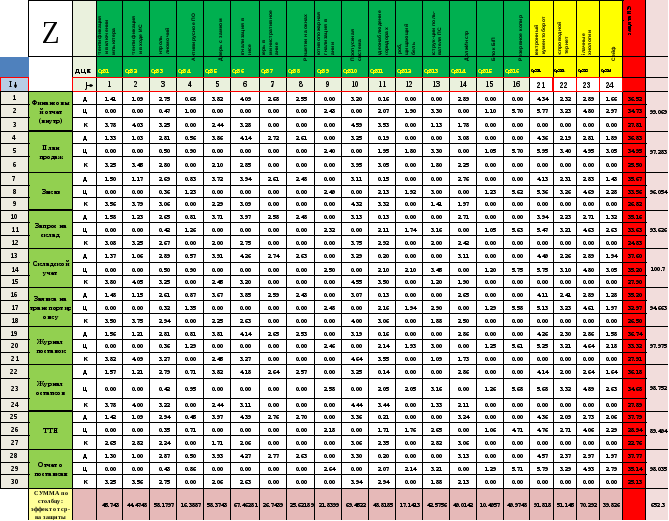

Выводы по матрице Z:

-

наиболее защищенный элемент «Журнал остатков»;

-

наименее защищенный элемент «ТТН». Конфиденциальность данного ИЭ частично защищена, однако целость менее защищена. Введем средства защиты, которые перекроют каналы утечки, влияющий на целостность;

-

средний уровень защищенности у остальных рассматриваемых элементов.

На рисунке 8 представлена матрица Z без изменений.

Рисунок 8 – исходная матрица Z

На рисунке 9 представлена матрица Z с дополнительными средствами защиты.

Рисунок 9 – матрица Z c дополнительными средствами защиты