Основы организации сетей CISCO т.2 - Вито Амато

.pdfdeny any

Использование списков управления доступом с протоколами

Списки управления доступом могут управлять на маршрутизаторе Cisco большинством про- токолов. Для этого номер протокола указывается в качестве первого аргумента глобальной ди- рективы списка. Маршрутизатор определяет требуемый тип программного обеспечения на ос- нове нумерованной ссылки. Для одного протокола могут использоваться несколько списков. Для каждого списка выбирается новый номер протокола из соответствующего диапазона. Одна- ко для каждого интерфейса и протокола может использоваться только один список. Для некото- рых протоколов на одном интерфейсе можно сгруппировать до двух списков — один для вход- ного интерфейса и один для выходного. Для других протоколов возможно использование только одного списка, который обрабатывает как приходящие, так и исходящие пакеты. Если список является входным, то при получении маршрутизатором пакета программное обеспечение Cisco проверяет его на соответствие условиям директив. Если пакету предоставляется доступ, то он продолжает обрабатываться программным обеспечением. Если в доступе ему отказано, то пакет отбрасывается. Если список является выходным, то после получения и направления его мар- шрутизатором на выходной интерфейс, он проверяется на соответствие условиям директив. Ес- ли разрешение на доступ получено, то программное обеспечение передает пакет далее. Если доступ блокирован, то пакет отбрасывается и помещается в битовую корзину.

_________________________________________________________________________________

Инженерный журнал: присвоение протоколу имени или номера

Протоколу может быть присвоено имя, которым может быть одно из ключевых слов: eigrp, gre, icmp, igmp, igrp, ip, ipinip, nos, ospf, top, udp или число, которое представляет собой номер протокола и может быть целым числом в диапазоне 1-255. Для Internet- протоколов (включая ICMP, TCP и UDP) следует использовать ключевое слово ip.

Протоколы и соответствующие им номера приведены в стандарте RFC 1700.

_________________________________________________________________________

Размещение списков управления доступом

Как было описано ранее, списки управления доступом используются для контроля потоков данных путем фильтрации пакетов и уничтожения нежелательных потоков. От того, где разме- щен список, зависит эффективность его применения. Потоки данных, которым отказывается в доступе, и источник которых находится на большом удалении от маршрутизатора, не должны использовать сетевые ресурсы на пути к нему.

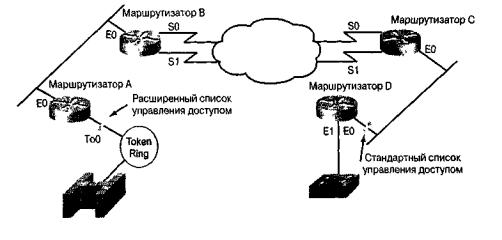

Предположим, что цель компании состоит в том, чтобы отказать в доступе Telnet-и FTP- потокам к порту Е1 маршрутизатора D коммутируемой локальной сети Ethernet на порте Е1 маршрутизатора А, как показано на рис. 6.12. В то же самое время все остальные потоки данных должны проходить беспрепятственно. Добиться поставленной Цели можно несколькими спосо- бами. Рекомендуется подход, связанный с использованием расширенного списка управления доступом, который выполняет проверку как адреса источника, так и адреса получателя. Расши- ренный список следует расположить на маршрутизаторе А. Тогда пакеты не проходят по Ethernet-сети маршрутизатора А герез последовательные интерфейсы маршрутизаторов В и С и не поступают на мар-лрутизатор D. Потокам данных с различными адресами источника и полу- чателя по-зрежнему предоставляется доступ к портам маршрутизаторов.

Рекомендуется размещать список управления доступом как можно ближе к источнику дан-

ных, которым отказывается в доступе. Стандартные списки не проверяют ад-ес получателя, по- этому стандартный список необходимо размещать как можно ближе пункту назначения. Напри- мер, как показано на рис. 6.12, для предотвращения передачи данных с маршрутизатора А стан- дартный или расширенный список следует разместить на интерфейсе ЕО маршрутизатора D.

Рис. 6.12. Стандартные списки управления доступом следует размещать как можно бли- же к пункту назначения, а расширенные — по возможности ближе к источнику

Использование списков управления доступом с брандмауэрами

Рекомендуется использовать списки управления доступом с маршрутизаторами, которые ис- полняют роль брандмауэров (firewall) и часто располагаются между внутренней и внешней се- тью, такой как Internet. Брандмауэр создает изолированную точку, в результате чего внешние потоки не оказывают воздействия на структуру внутренней сети. Списки управления доступом могут также использоваться на маршрутизаторах, расположенных между двумя частями сети для управления входом и выходом данных из некоторого участка сети.

_________________________________________________________________________

Примечание

Для большинства протоколов при определении входного списка управления доступом, используемого для фильтрации, в директивы необходимо также включить точные ус-

ловия, делающие возможными передачу сообщений об изменениях в маршрутизации.

Если этого не сделать, то возможна потеря связи с интерфейса в случае блокировки всех поступающих сообщений, в том числе и сообщений об изменениях в маршрути- зации. Этого можно избежать, добавив директиву permit any в конец создаваемого спи-

ска управления доступом.

_________________________________________________________________________

Для обеспечения большей безопасности сети следует устанавливать минимальную конфигу- рацию на пограничных маршрутизаторах (border routers), т.е. расположенных на границах сети. Это в большей степени изолирует частную сеть от внешней сети или от менее контроли- руемой части сети, обеспечивая большую степень защиты.

На пограничных маршрутизаторах списки управления доступом могут быть созданы для ка- ждого сетевого протокола, конфигурация которого установлена на интерфейсах маршрутизато- ра. При этом можно сделать так, что входные потоки, выходные, или и те и другие будут фильт-

роваться на интерфейсе.

_________________________________________________________________________________

Вашингтонский проект: реализация брандмауэров

Соединение с Internet, предусмотренное в проекте Вашингтонского учебного округа, требует двойной изоляции брандмауэрами всех приложений, открытых для Internet и находящихся в общедоступной магистральной сети. Необходимо обеспечить, чтобы все

соединения, сделанные из частной сети каждой школы, были заблокированы.

_________________________________________________________________________

Настройка архитектуры брандмауэров

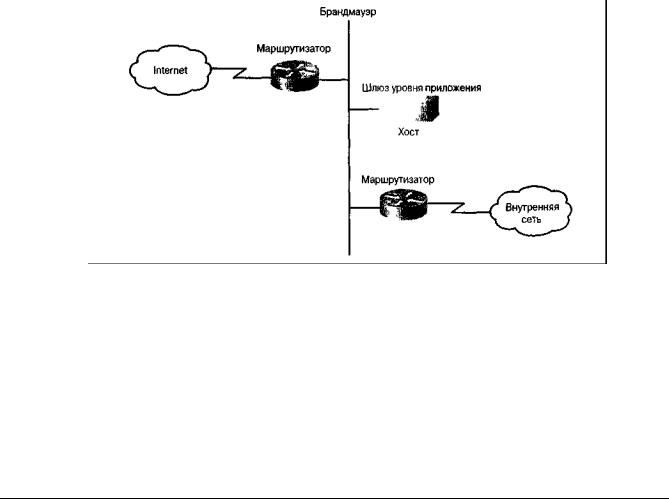

Брандмауэр представляет собой структуру, которая создается между частной сетью и внеш- ним миром с целью защиты от несанкционированного вторжения. В большинстве случаев такое вторжение происходит из глобального Internet или из тысяч удаленных сетей, которые он связы- вает. Обычно сетевой брандмауэр состоит из нескольких устройств, как показано на рис. 6.13.

При такой архитектуре маршрутизатор, подсоединенный к Internet (т.е. внешний) направляет весь входящий поток на шлюз уровня приложения. Маршрутизатор, подсоединенный к внут- ренней сети (т.е. внутренний) принимает пакеты только со шлюза приложения.

Рис. 6 13 Типичный брандмауэр ограждает сеть от несанкционированного вторжения из

Internet

В действительности шлюз контролирует предоставление сетевых услуг как во внутреннюю сеть, так и из нее. Например, некоторым пользователям может быть предоставлено право рабо- ты в Internet, или только некоторым приложениям разрешено устанавливать соединение между внутренним и внешним хостами.

Если единственным допустимым приложением является электронная почта, то на [маршру- тизаторе должно быть установлено соответствующее ограничение и через него должны прохо- дить только такие пакеты. Это защищает шлюз приложения и предотвращает его переполнение, которое может привести к тому, что часть данных будет отброшена.

Инженерный журнал: использование маршрутизатора в качестве брандмауэра

Внастоящем разделе описывается ситуация, показанная на рис. 6.13, где требуется

спомощью списков управления доступом ограничить потоки данных на брандмауэр и с

него.

Использование специально предназначенного для этого маршрутизатора в качестве

брандмауэра является весьма желательным, потому что при этом маршрутизатор име- ет четко выраженную цель и используется в качестве внешнего шлюза, не загружая

этой работой другие маршрутизаторы. При необходимости изоляции внутренней сети брандмауэр создает изолированную точку и потоки данных во внешней сети не затро- нут внутреннюю сеть.

В приведенной ниже конфигурации брандмауэра подсеть 13 сети класса В представ- ляет собой подсеть брандмауэра, а подсеть 14 обеспечивает связь с глобальной сетью

Internet через провайдера услуг.

interface ethernet О |

255.255.255.0 |

ip address В.В.13.1 |

|

interface serial 0 |

255.255.255.0 |

ip address В.В.14.1 |

|

router igrp |

|

network В.В.0.0 |

|

Эта простая конфигурация не обеспечивает никакой защиты и поток данных из внеш-

него мира поступает во все сегменты сети. Для обеспечения безопасности на бранд- мауэре необходимо использовать списки управления доступом и группы доступа.

Список управления доступом определяет потоки, которым будет предоставлен дос- туп или отказано в нем, а группа доступа применяет условия списка к некоторому ин- терфейсу. Списки могут быть использованы для блокировки соединений, которые пред-

ставляются потенциально опасными и для разрешения доступа всем другим соедине-

ниям или предоставлять доступ некоторым соединениям и блокировать его для всех других. При установке конфигурации брандмауэров последний метод является более надежным.

Наилучшим местом для создания списка является хост. Для этого используется ка-

кой-либо текстовый редактор. Можно создать файл, содержащий команды access-list, а

затем загрузить его в маршрутизатор. Перед загрузкой списка доступа все предыдущие

определения должны быть удалены с помощью команды no access-list 101

После этого команда access-list может быть использована для разрешения доступа

всем пакетам, возвращающимся по уже установленным соединениям. Если использо-

вать ключевое слово established, то условие будет выполнено, когда в заголовке ТСР- сегмента будет установлен бит подтверждения (АСК) или бит сброса (RST).

access-list 101 permit tcp 0.0.0.0 |

255.255.255.255 |

0.0.0.0255.255.255.255 established

После загрузки списка управления доступом на маршрутизатор и записи его в энер-

гонезависимую оперативную память (nonvolatile random-access memory, NVRAM), этот список можно связать с соответствующим интерфейсом. В данном примере поток дан-

ных, поступающий из внешнего мира через последовательный интерфейс О фильтру- ется перед размещением его в подсети 13 (ethernet 0). Поэтому команда access-group, назначающая список входным фильтрующим соединениям, должна выглядеть следую-

щим образом.

interface ethernet О

ip access-group 101

Для управления выходным потоком из частной сети в Internet необходимо определить список управления доступом и применить его к пакетам, отсылаемым с последователь-

ного порта 0 маршрутизатора. Для этого возвращающимся пакетам, с хостов, исполь-

зующих Telnet или FTP, должен быть разрешен доступ к подсети брандмауэра в. в. 13.0 Если имеется несколько внутренних сетей, подсоединенных к брандмауэру, и он ис-

пользует выходные фильтры, то поток данных между внутренними сетями будет огра- ничен в связи с использованием фильтров списков управления доступом. Если входные фильтры используются только на интерфейсе, связывающем маршрутизатор с внеш-

ним миром, то ограничений на связь между внутренними сетями не будет.

_________________________________________________________________________

Проверка правильности установки списков управления доступом

Команда show ip interface отображает информацию об интерфейсах и показывает, уста- новлены ли списки управления доступом. Команда show access-lists отображает содержимое всех списков. При вводе имени списка управления доступом или его номера в качестве парамет- ра этой команды отображается содержимое конкретного списка, как показано в листинге 6.6.

Листинг 6.6. Отобразить IP-интерфейс

Router> show

EthernetO is up, line protocol is up

Internet address is 192.54.22.2, subnet mask is 255.255.255.0 Broadcast address is 255.255.255.255

Address determined by nonvolatile memory MTU is 1500 bytes

Helper address is 192.52.71.4

Secondary address 131.192.115.2, subnet mask 255.255.255.0 Outgoing ACL 10 is set

Inbound ACL is not set Proxy ARP is enabled Security level is default Split horizon is enabled

ICMP redirects are always sent ICMP unreachables are never sent ICMP mask replies are never sent IP fast switching is enabled Gateway Discovery is disabled

IP accounting is disabled

TCP/IP header compression is disabled Probe proxy name replies are disabled

Router>

Резюме

∙При работе Cisco-маршрутизатора списки управления доступом выполняют несколь- ко функций, в том числе реализуют процедуры разрешения/запрещения доступа и процедуры обеспечения безопасности.

∙Списки управления доступом используются для управления трафиком.

∙В некоторых протоколах на одном интерфейсе могут быть установлены два списка управления доступом — один для входа, другой для выхода.

∙При использовании списков управления доступом после проверки пакета на соответ- ствие директиве списка этому пакету может быть разрешено или запрещено исполь- зование некоторого интерфейса в группе доступа.

∙Биты IP-адреса (число 0 или число 1) указывают способ обработки соответствующего бита.

∙Списки управления доступом могут быть сконфигурированы для работы со всеми маршрутизируемыми сетевыми протоколами для фильтрации или пропуска проходя- щих пакетов.

∙Списки управления доступом обычно используются на маршрутизаторах, выполняю-

щих роль брандмауэров, которые размещены между внутренней и внешней се- тью, такой как Internet.

Задачи проекта Вашингтонского учебного округа: использование списков управления доступом

В настоящей главе были изучены понятия, связанные с использованием списков управления доступом, и описан процесс их конфигурирования. Это поможет при реализации списков управ- ления доступом в сети Вашингтонского учебного округа. Для выполнения требований, предъяв- ляемых к проектированию сети и обеспечению ее защиты необходимо решить следующие зада- чи.

1. Обосновать необходимость использования списков управления доступом и создать логиче- скую диаграмму, описывающую общее влияние этих списков на всю сеть округа.

2.Выбрать тип списков управления доступом, которые будут установлены на маршрутизато- рах округа, место их установки и причины выбора данного места.

3.Записать последовательность команд, которую необходимо выполнить для реализации спи- сков управления доступом на маршрутизаторе каждой школы.

4.Описать влияние каждого списка управления доступом на поток данных между локальными сетями отдельных школ и на сеть всего округа.

Контрольные вопросы

Для проверки понимания тем и понятий, описанных в настоящей главе, рекомендуется отве- тить на приведенные ниже вопросы. Ответы приведены в приложении А.

1.Какова цель использования списков управления доступом?

2.Какое условие налагает стандартный список управления доступом на IP-пакеты данных?

3.Чем отличаются расширенные списки управления доступом от стандартных списков управления доступом?

4.Каким образом списки управления доступом сравнивают данные пакета с условиями списка?

5.Каким образом маршрутизатор различает стандартные списки управления доступом и расширенные?

6.Какую из приведенных ниже команд следует использовать для того, чтобы выяснить, ус- тановлены ли на данном интерфейсе списки управления доступом?

A.show running-config

B.show ip protocols

C.show ip interface

D.show ip network

7. Как называются дополнительные 32 бита в директиве access-list?

A.Биты шаблона.

B.Биты доступа.

C.Нулевые биты.

D.Единичные биты.

8. Какому из приведенных ниже высказываний эквивалентно выполнение команды

Router(config)# access-list 156.1.0.0 |

0.0.255.255? |

A."Отказать в доступе только к моей сети."

B."Разрешить доступ к конкретному хосту."

C."Разрешить доступ только к моей сети."

D."Отказать в доступе к конкретному хосту."

9.Утверждение: "При задании разрешения на доступ в списке управления, сопровождаемом неявным "отказать всем", всем потокам данных, кроме указанного в директиве permit, будет отказано в доступе".

A.Истинно.

B.Ложно.

10.Команда show access-list используется для того, чтобы:

A.просмотреть, установлены ли списки управления доступом;

B.просмотреть директивы списка управления доступом;

C.наблюдать за отладкой установки списков управления доступом;

D.просмотреть группировку списков управления доступом.

Основные термины

Битовая корзина (bit bucket). Место, в которое направляются отвергнутые маршру- изатором биты.

Брандмауэр (firewall). Маршрутизатор(ы) или сервер(ы) доступа, предназначенный для соз- дания буфера между соединенными общедоступными и частными сетями. Для обеспечения безопасности частных сетей брандмауэр использует списки управления доступом и другие ме- тоды.

Доменная система имен (Domain Name System, DNS). Система, используемая в Internet для

преобразования имен сетевых узлов в сетевые адреса

Очередность (queuing). Положение, при котором списки управления доступом задают обра- ботку маршрутизатором некоторых пакетов ранее всех остальных данных.

Пограничный маршрутизатор (border router). Маршрутизатор, расположенный на границе

сети и обеспечивающий функции защиты некоторой частной области сети от внешних сетей или от более доступных областей сети.

Расширенный список управления доступом (extended access control list, Extended ACL).

Список управления доступом, проверяющий адреса источника и получателя.

Список управления доступом (access control list, ACL). Список, находящийся на маршру- тизаторе Cisco и используемый для управления доступом к ряду услуг, предоставляемых мар- шрутизатором (например, для запрещения пакетам с определенными IP-адресами, покидать оп- ределенный порт маршрутизатора).

Стандартный список управления доступом (standard access control list, standard ACL).

Список управления доступом, осуществляющий фильтрацию на основе адреса источника и шаблон маски. Стандартные списки управления доступом разрешают или запрещают доступ всему набору протоколов TCP/IP.

Шаблон маски (wildcard mask). 32-битовая последовательность, используемая наряду с IP- адресом для определения того, какие биты в IP-адресе следует проигнорировать при сравнении этого адреса с другим IP-адресом. Шаблон маски указывается при установке списка управления доступом.

Ключевые темы этой главы

∙Объясняется, каким образом маршрутизаторы корпораций Cisco используются в сетях

NetWare

∙Описывается семейство протоколов Novell NetWare

∙Описывается адресация протокола Novell IPX

∙Описывается инкапсуляция Novell

∙Объясняется, каким образом корпорация Novell использует протокол RIР для маршрути-

зации

∙Описывается протокол уведомления о службах (Service Advertising Protocol)

∙Описывается процесс конфигурирования Ethernet-маршрутизатора и последовательных интерфейсов с IPX-адресами

∙Описывается процесс нахождения IPX-адресов на удаленных маршрутизаторах

∙Описываются проверка работоспособности протокола IPX и связи между маршрутизато-

рами

∙Описывается процесс устранения ошибок в работе протокола IPX

Глава 7

Протокол Novell IPX

Введение

Novell NetWare представляет собой сетевую операционную систему (network operating system, NOS), которая предоставляет персональным компьютерам и другим клиентам доступ к своим серверам Серверы NetWare предоставляют клиентам ряд сетевых служб, таких как совме- стный доступ к файлам и принтерам, службы каталогов и доступ к Internet Многие серверы NetWare функционируют в качестве Internet- и intranet-серверов, а также в качестве прикладных платформ для баз данных, предоставляемых для совместного использования Разработки Novell охватывают обширный сегмент рынка сетевых операционных систем (более 5 миллионов сетей

иболее 50 миллионов клиентов)

Вкачестве дополнения к протоколу управления передачей и Internet-протоколу (Transmission Control Protocol/Internet Protocol), протокол межсетевого обмена пакетами (Internetwork Packet Exchange, IPX), разработанный корпорацией Novell также является широко используе- мым в сетевой индустрии протоколом До выхода в 1998 году пятой версии ОС Novell NetWare все сети NetWare использовали протокол IPX Как и AppleTalk, Novell перевела ОС NetWare на использование протокола IP Поскольку IPX-сети уже установлены и работают, целесообразно поддерживать их и далее В этой главе описывается протокол Novell IPX, его принцип действия

иконфигурирование

_________________________________________________________________________________

Вашингтонский проект: реализация протокола IPX

В этой главе описывается использование протокола Novell IPX в сети Вашингтонского

учебного округа Необходимо установить серверы рабочих групп во всех компьютерных

классах каждой школы Компьютерные классы находятся в соответствующих об- разовательных сегментах локальной сети Службы обоих видов, IP и IPX, следует объя-

вить в сети округа для других образовательных сегментов локальной сети

_________________________________________________________________________