Основы организации сетей CISCO т.2 - Вито Амато

.pdf

трассы должны подключаться к ближайшей ГРС или ПРС. Все кабели пятой катего- рии DTP должны быть протестированы на предмет пропускной способности 100 Мбит/с.

∙Второе требование. В каждом помещении должна быть предусмотрена точка при- сутствия. Это должен быть закрывающийся на замок кабинет, в котором находятся

все кабельные окончания и электронные компоненты (например, концентраторы).

Службы данных должны распределяться из этого кабинета в классную комнату по

проводам, скрытым декоративными панелями. 1-я сеть должна быть предоставлена для использования в учебной программе, а 2-я сеть — для административных це- лей.

_________________________________________________________________________

Коллизионные домены коммутатора второго уровня

Для определения размеров коллизионного домена необходимо знать, сколько хостов физиче- ски подключены к одному порту коммутатора. Этот фактор также влияет на полосу пропуска- ния, доступную каждому отдельно взятому хосту.

В идеальном случае только один хост подключен к порту коммутатора. Это означает, что размер коллизионного домена равен двум (хост-источник и хост-адресат). Поскольку такой до- мен имеет небольшой размер, то в нем практически не должно быть коллизий при обмене дан- ными между двумя хостами.

Другой способ реализации коммутации локальной сети — это установка на порты коммута- тора совместно используемых концентраторов. Таким образом, несколько хостов подключаются к одному порту коммутатора (рис. 4.16). Все хосты, подключенные к концентратору, образуют коллизионный домен и делят между собой полосу пропускания (рис. 4.17).

Рис. 4.16. При использовании концентраторов размер коллизионного домена увеличивается,

а полоса пропускания делится между хостами

Следует заметить, что некоторые ранние модели коммутаторов, такие как Catalyst 1700, в действительности не могут делить коллизионный домен и полосу пропускания, поскольку не поддерживают множественное назначение МАС-адресов каждому порту. В этом случае число ARP-запросов и широковещательных рассылок становится большим.

Рис. 4.17. В идеальной локальной сети размер коллизионного домена равен 2. В сети, исполь- зующей концентраторы, коллизионный домен становится значительно больше

Использование коммутатора второго уровня вместе с концентраторами

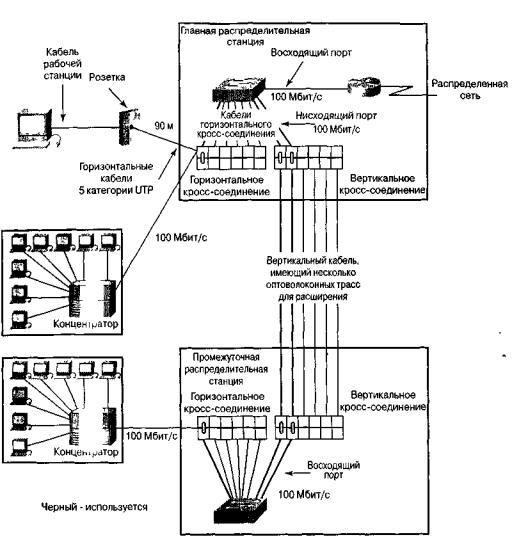

В большинстве случаев концентраторы среды с общим доступом используются в коммути- руемой среде локальных сетей для увеличения количества точек подключения на концах гори- зонтальных кабельных трасс, как показано на рис. 4.18. Такой подход является приемлемым, од- нако нужно гарантировать, что размеры коллизионных доменов не будут увеличиваться и тре- бования, касающиеся полосы пропускания к хосту, будут выполнены согласно спецификациям, собранным на соответствующем этапе проектирования сети.

Рис. 4.18. Концентраторы можно использовать с целью создания большего количества то-

чек подключения для хоста

Переход на большую полосу пропускания на 2-ом уровне

При росте сети растет и потребность в большей полосе пропускания. В вертикальных соеди- нениях неиспользуемое оптоволокно можно применить для связи с портом коммутатора, имею- щим полосу пропускания 100 Мбит/с. Полоса пропускания сети, показанной на рис. 4.19, удвое- на по сравнению с полосой пропускания вертикального кабеля сети, представленной на рис. 4.18. Это происходит за счет внедрения еще одной линии.

121

Рис. 4.19. Переход на большую полосу пропускания столь же прост, как подключение к вы-

сокоскоростному порту или добавление нескольких таких портов

В случае горизонтального соединения можно увеличить полосу пропускания в десять раз пу- тем перекроссировки с горизонтального кросс-соединения на порт 100 Мбит/с коммутатора и замены концентратора на 10 Мбит/с концентратором на 100 Мбит/с. При установлении парамет- ров коммутатора 2-го уровня локальной сети важно удостовериться в наличии достаточного ко- личества портов на 100 Мбит/с, чтобы осуществить переход на большую полосу пропускания.

Важно также занести в пакет документов по сети быстродействие каждого активного кабельного снижения.

Проектирование 3-го уровня топологии локальной сети

Устройства 3-го (сетевого) уровня, такие как маршрутизаторы, могут использоваться для создания отдельных сегментов локальной сети и обеспечения обмена информацией между сег- ментами, основываясь на адресации 3-го уровня, т.е. на IP-адресах. Внедрение устройств 3-го уровня, например маршрутизаторов, позволяет осуществить сегментацию локальной сети на обособленные физические и логические сети. Маршрутизаторы также позволяют подключаться к распределенным сетям (Wide-Area Network, WAN), таким как Internet.

_________________________________________________________________________

Вашингтонский проект: цели проектирования 3-го уровня

Цели проектирования 3-го уровня топологии сети Вашингтонского учебного округа со-

стоят в следующем.

∙Построить путь между сегментами локальной сети, на котором будет происходить

фильтрация потока данных.

∙Изолировать широковещание протокола ARP.

∙Разделить коллизии в сегментах.

∙Обеспечить фильтрацию служб 4-го уровня между сегментами.

_________________________________________________________________________

Установка в сети маршрутизатора 3-го уровня

Как показано на рис. 4.20, маршрутизация 3-го уровня определяет транспортировку потока данных между отдельными физическими сегментами сети такими, как IP-сеть и подсеть, осно- вываясь на адресации 3-го уровня. Маршрутизатор представляет собой одно из наиболее мощ- ных устройств в сети.

Рис. 4.20. Маршрутизация 3-го уровня решает такие вопросы, как необходимость физиче-

ского разделения подсетей

Как известно, маршрутизатор перенаправляет пакеты данных, основываясь на адресах пунк- тов назначения. Вместе с тем, маршрутизатор не перенаправляет широковещательные рассылки локальных сетей, такие как ARP-запросы. Следовательно, интерфейс маршрутизатора рассмат- ривается как точка входа-выхода широковещательного домена, которая предотвращает переход широковещательных рассылок из одних сегментов локальной сети в другие.

Реализация виртуальных локальных сетей

Одной из важнейших характеристик сети является общее количество широковещательных рассылок, таких как ARP-запросы. Используя виртуальные локальные сети, можно ограничить

поток широковещательных сообщений внутри сети и, таким образом, уменьшить широковеща- тельный домен (рис. 4.21). Виртуальные сети могут также использоваться для обеспечения безо- пасности, путем создания групп в виртуальных сетях согласно функциям этих групп (рис. 4.22).

На рис. 4.21 физические порты используются для назначения виртуальной сети. Порты РО, Р1, и Р4 назначены виртуальной сети 1, а порты Р2, РЗ, и Р5 — виртуальной сети 2. Обмен ин- формацией между виртуальными сетями 1 и 2 может происходить только через маршрутизатор.

Эта схема ограничивает размеры широковещательных доменов и использует маршрутизатор для того, чтобы определить, может ли виртуальная сеть 1 обмениваться данными с виртуальной се- тью 2. Это создает возможность увеличения безопасности, основанную на назначениях вирту- альной сети.

Использование маршрутизаторов для создания расширяемых сетей

Маршрутизаторы обеспечивают расширяемость, так как они могут служить в качестве брандмауэров для широковещательных рассылок, как показано на рис. 4.20.

Кроме того, поскольку адреса 3-го уровня обычно являются структурированными, маршру- тизаторы могут обеспечивать большую расширяемость путем разделения сетей и подсетей, и, следовательно, структурируя эти адреса (рис. 4.23). Способы, которыми можно достичь большей расширяемости сетей, описаны в табл. 4.2. Когда сети разделены на подсети, последним шагом является разработка и документирование схемы IP-адресации, используемой в сети.

Таблица 4.2. Логическая адресация и соответствующая ей физическая реализация

Логический адрес |

Физическое сетевое устройство |

|

|

x.x.x.1-х.х.х.10 |

Маршрутизатор, локальная сеть, порты |

|

распределенной сети |

Х.Х.Х.11-Х.Х.Х.20 |

Коммутаторы локальных сетей |

Х.Х.Х.21-Х.Х.Х.ЗО |

Серверы предприятия |

Х.Х.Х.31-Х.Х.Х.80 |

Серверы рабочих групп |

Х.Х.Х.81-Х.Х.Х.254 |

ХОСТЫ |

|

|

Технология маршрутизации обеспечивает фильтрацию широковещательных и многоадрес-

ных рассылок канального уровня Добавляя порты маршрутизатора с дополнительными адресами сети (network addresses) или подсети, можно сегментировать сеть в соответствии с текущи- ми требованиями. Адресация и маршрутизация, используемые сетевыми протоколами, обеспе- чивают встроенное расширение. При решении вопроса о том, что использовать — маршрутиза- тор или коммутатор, необходимо ответить на вопрос: "Какую проблему необходимо решить?" Если проблема связана скорее с протоколом, чем с конкуренцией в сети, то следует использо- вать маршрутизатор. Маршрутизаторы решают проблемы, связанные с чрезмерным широкове- щанием, плохо масштабируемыми протоколами, аспектами безопасности и адресацией сетевого

уровня. В то же время, маршрутизаторы стоят дороже и сложнее в настройке, чем коммутаторы.

_________________________________________________________________________

Вашингтонский проект: адресация

Окружной офис должен разработать полную схему TCP/IP-адресации и соглашение об именах для всех хостов, серверов и межсетевых устройств. Следует запретить ис-

пользование несанкционированных адресов. В административных сетях все компью- теры должны иметь статические адреса. Учебные компьютеры должны получать адре- са, используя протокол динамического конфигурирования хостов (Dynamic Host Configuration Protocol, DHCP). DHCP предоставляет механизм динамического распределе- ния IP-адресов таким образом, чтобы можно было многократно использовать адреса,

которые, по каким-либо причинам, больше не нужны хостам (например, отключенным или отсоединенным компьютерам)

_________________________________________________________________________

Использование маршрутизаторов для логического структурирования

Как показано на рис. 4.23, маршрутизаторы можно использовать для реализации IP-подсетей путем структурирования адресов. Мосты и маршрутизаторы должны отбрасывать все неизвест- ные адреса с каждого порта. Маршрутизаторы помогают хостам, использующим протоколы ад- ресации сетевого уровня, отыскать другие хосты, без использования лавинной передачи. Если адрес пункта назначения является локальным, то посылающий хост может инкапсулировать данные в заголовок канального уровня и отправить фрейм непосредственно адресату. Маршру- тизатор не видит этот фрейм и, естественно, не нуждается в лавинной передаче. Есть вероят- ность, что передающему хосту придется использовать АКР, что повлечет за собой широковеща- ние. Однако, широковещание — локальное явление и не распространяется маршрутизатором. В случае, когда адресат не является локальным, посылающая станция передает пакеты маршрути- затору. Маршрутизатор отправляет фреймы по назначению или к следующему переходу, осно- вывая свой выбор на собственной таблице маршрутизации. Исходя из приведенной выше функ- циональности, можно сделать вывод, что в крупных, расширяемых сетях необходимо использо- вать маршрутизаторы.

Использование маршрутизаторов 3-го уровня для сегментации

На рис. 4.24 приведен пример реализации системы, в которой есть несколько физических се- тей. Весь поток данных из сети 1, предназначенный для сети 2, должен пройти через маршрути- затор. В приведенной реализации сети есть два широковещательных домена. Две сети имеют уникальные IP-адресации (адресные схемы сеть/подсеть).

В структурированной кабельной схеме 1-го уровня легко создавать многочисленные физиче- ские сети путем простого соединения вертикальных и горизонтальных кабелей с соответствую- щим коммутатором 2-го уровня. В следующих главах рассказывается, как подобный подход обеспечивает надежную реализацию защиты. И, наконец, следует напомнить, что маршрутиза- тор в локальной сети является центральной точкой прохождения потока данных.

Рис. 4 24 В этой реализации маршрутизатор служит центральной точкой для направления потока данных в локальной сети, это также обеспечивает надежную защиту

Документирование логической и физической реализации сети

После разработки схемы IP-адресации для заказчика следует составить соответствующие до- кументы для каждого ее участка и для сети внутри этого участка, как показано в табл. 4.2. Сле- дует установить стандартное соглашение для адресации важнейших хостов в сети. Эта схема не должна содержать противоречий внутри всей сети (рис. 4.25). Создав карту адресации, вы полу- чите снимок сети (рис. 4.26), а создание физической карты, изображенной на рис. 4.27 поможет при устранении сетевых неисправностей.