- •Методы защиты информации в компьютерных технологиях Москва 2011

- •1. Основные направления криптологии.

- •2. Методы криптографических преобразований с открытым ключом.

- •2.1. Алгоритм нахождения числа по модулю.

- •2.2. Вычисление обратных величин в модулярной алгебре.

- •2.3. Алгоритм операции возведения числа в степень по модулю.

- •2.4. Определение односторонней функции.

- •3. Алгоритмы формирования и функционирования криптографических систем с открытым ключом.

- •3.1. Алгоритм криптографической системы rsa (Райвест-Шамир-Адлеман).

- •3.2. Алгоритм криптографической системы на основе вычисления дискретных логарифмов в конечном поле – алгоритм Эль Гамаля.

- •3.3. Алгоритм функционирования криптографической системы на основе дискретного логарифмирования в метрике эллиптических кривых.

- •3.3.1. Основные операции криптографических преобразований в метрике эллиптических кривых.

- •3.4. Преобразование Диффи-Хеллмана в системах криптографии с открытым ключом.

- •XcxпШифратор

- •3.5. Формирование криптограмм открытых сообщений и их дешифрование с использованием методов дискретного логарифмирования в метрике эллиптических кривых.

- •4.1. Вычисление множества точек удвоения заданной эллиптической кривой.

- •4.1.3. Вычисление координат точки [8]g, как результат удвоения точки [4]g:

- •4.1.4. Вычисление координат точки [16]g , как результат удвоения точки [8]g:

- •4.1.5. Вычисление координат точки [32]g , как результат удвоения точки [16]g:

- •4.1.6. Вычисление координат точки [64]g , как результат удвоения точки [32]g:

- •4.1.7. Вычисление координат точки [128]g , как результат удвоения точки [64]g:

- •4.2. Вычисление композиций точек удвоения [4]g; [8]g; [32]g; [64]g; [128]g заданной эллиптической кривой.

- •5. Алгоритм формирования открытого ключа абонента в.

- •5.1. Вычисление множеств точек удвоения заданной эллиптической кривой.

- •5.1.3. Вычисление точки [8]g, как результат удвоения точки [4]g:

- •5.1.4. Вычисление точки [16]g , как результат удвоения точки [8]g:

- •5.1.5. Вычисление точки [32]g , как результат удвоения точки [16]g:

- •5.1.6. Вычисление точки [64]g , как результат удвоения точки [32]g:

- •5.1.7. Вычисление точки [128]g , как результат удвоения точки [64]g:

- •5.2. Вычисление композиций различных точек удвоения заданной эллиптической кривой ( [2]g; [4]g; [16]g; [32]g; [128]g ).

- •6. Вычисление парного сеансового ключа шифрования-дешифрования для абонентов а и в на основе преобразований Диффи-Хеллмана.

- •6.1. Действие абонента в.

- •6.1.1. Вычисление точки [2]коа , как результат удвоения точки коа:

- •6.2. Вычисление композиций различных точек удвоения заданной эллиптической кривой: [2]коа; [4] коа; [16] коа; [32] коа; [128]коа).

- •7. Дешифрование абонентом а криптограммы, полученной от абонента в с использованием парного секретного симметричного ключа, сформированного по методу Диффи-Хеллмана в метрике эллиптических кривых.

- •7.1. Вычисление удвоений множества точек заданной эллиптической кривой на стороне абонента «а» по значению точки ков, характеризующей открытый ключ абонента «в».

- •7.1.1. Вычисление значения удвоения точки ков – [2]ков:

- •7.2. Вычисление композиций различных точек удвоения заданной эллиптической кривой: [4]ков; [8]ков; [32]ков; [64]коа; [128]ков).

- •7. 3. Дешифрование абонентом «а» криптограммы с, полученной от абонента «в».

- •4. Алгоритмы электронной цифровой подписи.

- •4.1. Алгоритм электронной цифровой подписи rsa (Райвест-Шамир-Адлеман).

- •4.2. Алгоритм электронной цифровой подписи Эль Гамаля (egsa). Egsa (el Gamal Signature Algorithm).

- •4. 3. Алгоритм электронной цифровой подписи dsa (Digital Signature Algorithm).

- •4.4. Алгоритм электронной цифровой подписи гост р34.10-94. (Отечественный стандарт электронной цифровой подписи).

- •4.5. Алгоритм электронной цифровой подписи гост р34.10-2001. (Отечественный стандарт электронной цифровой подписи).

- •3.1. Вычисление множества точек удвоения заданной эллиптической кривой.

- •3.1.3. Вычисление координат точки [8]g, как результат удвоения точки [4]g:

- •3.1.4. Вычисление координат точки [16]g , как результат удвоения точки [8]g:

- •3.1.5. Вычисление координат точки [32]g , как результат удвоения точки [16]g:

- •3.1.6. Вычисление точки [64]g , как результат удвоения точки [32]g:

- •3.1.7. Вычисление точки [128]g , как результат удвоения точки [64]g:

- •3.2. Вычисление композиций точек удвоения [4]g; [8]g; [32]g; [64]g; [128]g заданной эллиптической кривой.

- •4. Действие абонента-отправителя (абонента «а») по формированию электронной цифровой подписи электронного сообщения «м».

- •4.3.2. Вычисление композиций точек удвоения [256]g; [64]g; [16]g; [8]g; [2]g; g заданной эллиптической кривой.

- •4.3.2.3. Вычисление композиции точек [336]g и [8]g;

- •4.3.2.4. Вычисление композиции точек [344]g и [2]g;

- •4.3.2.5. Вычисление композиции точек [346]g и g;

- •4.5. Вычисление параметра электронной цифровой подписи Si .

- •5. Действия абонента «в» по приему и аутентификации подписанного электронного сообщения «м».

- •5.5.2. Вычисление композиции точек [32]g и [8]g;

- •5.5.3. Вычисление композиции точек [40]g и [4]g;

- •5.5.5. Вычисление композиций точек удвоения

- •5.5.5.1. Вычисление композиции точек [128]коа и [64]коа;

- •5.5.5.2. Вычисление композиции точек [192]коа и [32]коа;

- •5.5.5.3. Вычисление композиции точек [224]коа и [2]коа;

- •5.5.5.4. Вычисление композиции точек [u1]g и [u2]коа;

- •5.5.5.5. Сравниваются вычисленные значения параметра «r», принятого в составе эцп от абонента-отправителя и значения абсциссы точки «q» → «xq», вычисленное абонентом получателем.

- •6. Элементы симметричных криптографических преобразований.

- •6.2. Табличное шифрование методом перестановки по ключевому слову или фразе, задающими перестановку.

- •6.3. Табличное шифрование методом двойной перестановки.

- •6.5. Шифры сложной замены.

- •7. Корректирующие коды.

- •6. 1. Блочные коды.

- •6.1.1. Систематические коды.

- •6.1.2. Корректирующие коды с обнаружением искажений, применяемые в системах передачи и обработки информации.

- •7. Windows-кодирование.

- •7.1. Преобразование Windows-кодирования - коды Грея.

- •7.2. Преобразование Windows-кодирования в систематические коды.

- •7.3. Преобразование Windows-кодирования в коды Хэмминга.

- •7.5. Преобразование Windows-кодирования в коды Боуза-Чодхури-Хоквингема (бчх).

5.5.5.5. Сравниваются вычисленные значения параметра «r», принятого в составе эцп от абонента-отправителя и значения абсциссы точки «q» → «xq», вычисленное абонентом получателем.

r = XN mod P = X347 mod 293 = 261 mod 293 → 261, т.е. r = 261.

XQ modP = 261 mod 293 → 261.

В силу равенства значений XQ modP = 261 mod 293 → 261 и

r = XN mod P = X347 mod 293 = 261 mod 293 → 261;

XQ = 261 r = 261 вычисленный первый элемент ЭЦП «hB(M)» сообщения «М» признается достоверным.

Аналогичные вычисления производятся для всех значений элементов функции хеширования принятого сообщения «М» и в случае их равенства принятому параметру «r» в составе ЭЦП сообщение «М» признается достоверным.

6. Элементы симметричных криптографических преобразований.

6.1. Шифрования исходного текста методом перестановки заключается в спарадической перестановке символов исходного текста по определенному правилу.

Типичным представителями шифрования исходного текста методом перестановки являются различного рода шифрующие таблицы. В таких таблицах ключами шифрования являются: размер таблицы, слово или фраза, задающие алгоритм перестановки, некоторые особенности структуры шифрующих таблиц.

При шифровании исходного текста шифрующими таблицами, ключами в которых являются размеры таблиц процесс преобразования заключается в следующем:

- требуется зашифровать следующий текст: «Преобразование исходного сообщения», для чего производится подсчет символов исходного текста (в данном случае 32);

- выбирается размер шифрующей таблицы (например 4 на 8);

- в столбцы таблицы последовательно вписываются символы исходного текста;

- зашифрованный текст выводится построчно из той же таблицы.

Исходный текст: «Преобразование исходного сообщения».

Ключ шифрования: 48

Таблица шифрования:

П |

Б |

О |

И |

Х |

О |

О |

Е |

Р |

Р |

В |

Е |

О |

Г |

О |

Н |

Е |

А |

А |

И |

Д |

О |

Б |

И |

О |

З |

Н |

С |

Н |

С |

Щ |

Я |

Зашифрованный текст:

«ПБОИХООЕРРВЕОГОНЕААИДОБИОЗНССЩЯ»

При расшифровывании процесс преобразования обратный получатель, получая ключ шифрования (он же является и ключом дешифрования, в данном случае 48), формирует таблицу 4 столбца 8 строк и вписывает в нее построчно принятый зашифрованный текст, а затем считывает дешифрованное сообщение из таблицы по столбцам.

6.2. Табличное шифрование методом перестановки по ключевому слову или фразе, задающими перестановку.

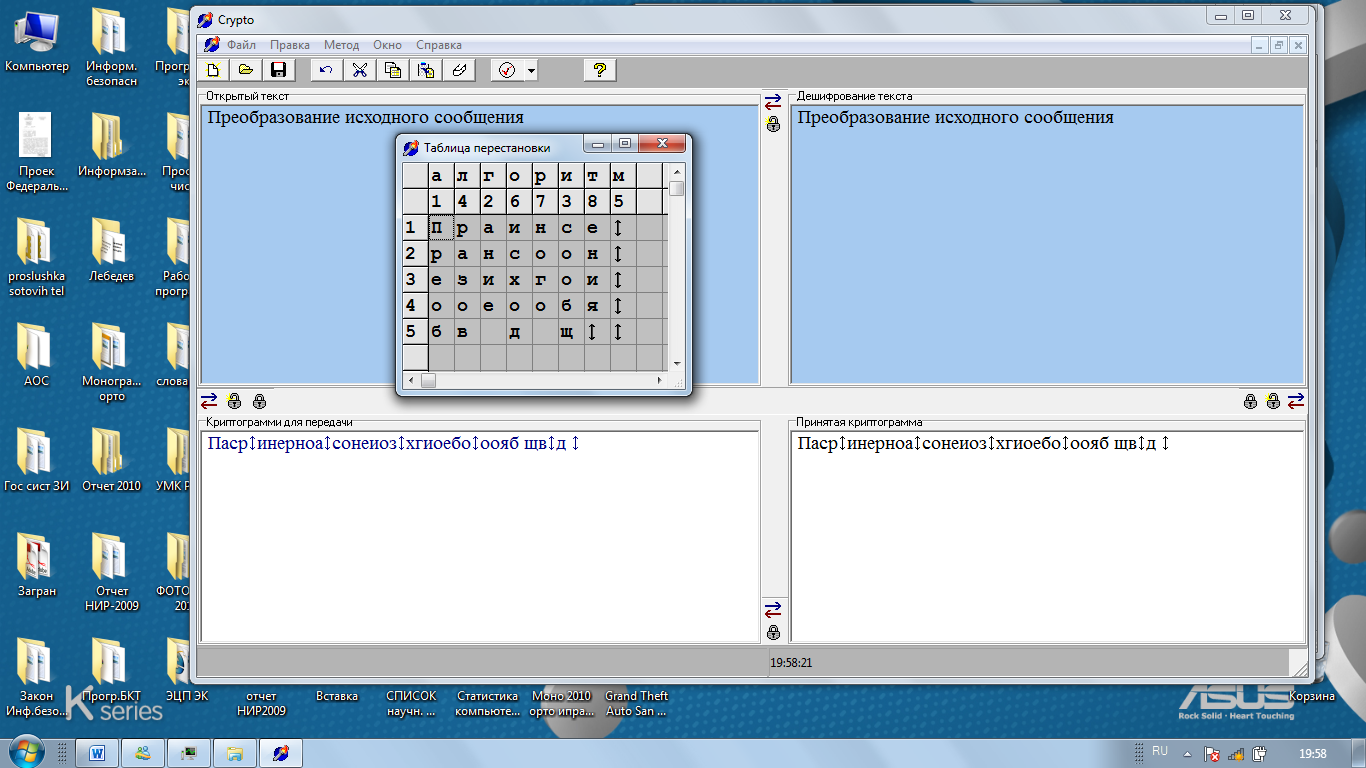

Выбирается ключевое слово или ключевая фраза (размер практически неограничен), например: в качестве ключевого слова выбрано: «АЛГОРИТМ».

Формируется шифрующая таблица.

А |

Л |

Г |

О |

Р |

И |

Т |

М |

1 |

4 |

2 |

6 |

7 |

3 |

8 |

5 |

П |

Р |

А |

И |

Н |

С |

Е |

I |

Р |

А |

Н |

С |

О |

О |

Н |

I |

Е |

З |

И |

Х |

Г |

О |

И |

I |

О |

О |

Е |

О |

О |

Б |

Я |

I |

Б |

В |

|

Д |

|

Щ |

I |

I |

Буквы ключевого слова нумеруются в алфавитном порядке, после чего столбцы исходного текста переставляются в порядке возрастания номера,

преобразованная таблица имеет вид:

А |

Г |

И |

Л |

М |

О |

Р |

Т |

1 |

2 |

3 |

4 |

I |

6 |

7 |

8 |

П |

А |

С |

Р |

I |

И |

Н |

Е |

Р |

Н |

О |

А |

I |

С |

О |

Н |

Е |

И |

О |

З |

I |

Х |

Г |

И |

О |

Е |

Б |

О |

I |

О |

О |

Я |

Б |

|

Щ |

В |

I |

Д |

|

I |

Зашифрованный текст выводится построчно:

«ПАСРIИНЕРНОАIСОНЕИОЗIХГИОЕБОIООЯБ ЩВIДI»

Рис. . Представление табличного шифрования с ключевым словом в АОС «КРИПТО».