- •Поняття та зміст інформаційної безпеки

- •Показники оцінки інформаційної безпеки

- •1.3 Нормативно – правова база забезпечення інформаційної безпеки

- •2.2 Аналіз основних фінансово-економічних показників діяльності підприємства тов «Реєстр-Сервіс»

- •Основні проблеми системи інформаційної безпеки підприємства тов «Реєстр-Сервіс»

- •3.1. Розробка проекту системи інформаційної безпеки підприємства тов «Реєстр-Сервіс»

Основні проблеми системи інформаційної безпеки підприємства тов «Реєстр-Сервіс»

Аналіз і виявлення загроз інформаційної безпеки є важливою функцією забезпечення інформаційної безпеки підприємства. Багато в чому вигляд розроблювальної системи захисту і склад механізмів її реалізації визначається потенційними загрозами, виявленими на цьому етапі. Наприклад, якщо користувачі обчислювальної мережі організації мають доступ до мережі Інтернет, то кількість загроз інформаційної безпеки різко зростає, відповідно, це відбивається на методах і засобах захисту і т.д.

Загроза інформаційної безпеки — це потенційна можливість порушення режиму інформаційної безпеки. Навмисна реалізація загрози називається атакою на інформаційну систему. Особи, що навмисно реалізують загрози, є зловмисниками.

Управління процесами функціонування систем захисту інформації — це циклічний процес, що включає усвідомлення ступеня необхідності захисту інформації і постановку задач; збір і аналіз даних про стан інформаційної безпеки в організації; оцінку інформаційних ризиків; планування заходів для обробки ризиків; реалізацію і впровадження відповідних механізмів контролю, розподіл ролей і відповідальності, навчання і мотивацію персоналу, оперативну роботу зі здійснення захисних заходів; моніторинг функціонування механізмів контролю, оцінку їх ефективності і відповідні коригувальні впливи.

Керівник зобов’язаний контролювати ситуацію у своїй організації, підрозділі, проекті і у взаєминах із замовниками. Це означає бути обізнаним про те, що відбувається, вчасно дізнаватися про всі позаштатні ситуації й уявляти собі, які дії треба буде почати в тому або іншому випадку. На ТОВ «Реєстр-Сервіс» існує кілька рівнів управління, починаючи з менеджерів вищої ланки і закінчуючи конкретним виконавцями, і на кожному рівні ситуація повинна залишатися під контролем. Іншими словами, повинна бути вибудована вертикаль управління і процеси управління.

Для ТОВ «Реєстр-Сервіс», як і для багатьох українських компаній прийшов час задуматися про комплексне управління безпекою — ІТ- інфраструктура досліджуваного підприємства досягла рівня, що вимагає чітко налагодженої координації. При побудові системи управління безпекою (далі — СУІБ) слід спиратися на міжнародні стандарти ISO/IEC 27001/17799.

Згідно ISO 27001, система управління інформаційною безпекою (СУІБ) — це та частина загальної системи управління організації, заснованої на оцінці бізнес-ризиків, що створює, реалізує, експлуатує, здійснює моніторинг, перегляд, супровід і удосконалювання інформаційної безпеки. Система управління містить у собі організаційну структуру, політики, планування, посадові обов’язки, практики, процедури, процеси і ресурси.

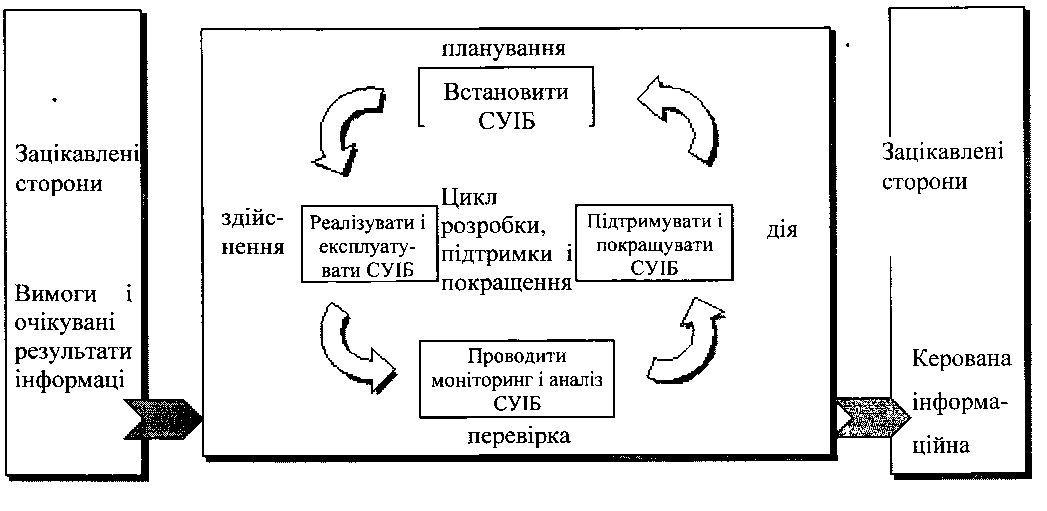

Створення й експлуатація СУІБ вимагає застосування такого ж підходу, як і будь-яка інша система управління. Використовувана в ISO 27001 для опису СУІБ процесна модель передбачає безперервний цикл заходів: планування, реалізація, перевірка, дія (далі — модель ПРПД).

Опишемо детальніше особливості застосування моделі ПРПД до процесів СУІБ. Процес безперервного удосконалювання звичайно вимагає первісного інвестування: документування діяльності, формалізація підходу до управління ризиками, визначення методів аналізу і виділення ресурсів. Ці заходи використовуються для приведення циклу в дію. Вони не обов’язково повинні бути довершені, перш ніж будуть активізовані стадії перегляду.

Рис.

2.2. Управління процесами функціонування

системи захисту

інформації

На стадії планування забезпечується правильне завдання контексту і масштабу СУІБ, оцінюються ризики інформаційної безпеки, пропонується відповідний план обробки цих ризиків. В свою чергу, на стадії реалізації впроваджуються прийняті рішення, що були визначені на стадії планування. На стадіях перевірки і дії підсилюють, виправляють і удосконалюють рішення з безпеки, що вже були визначені і реалізовані.

Перевірки можуть проводитися в будь-який час і з будь-якою періодичністю в залежності від конкретної ситуації. В деяких системах

вони повинні бути вбудовані в автоматизовані процеси з метою забезпечення негайного виконання і реагування. Для інших процесів реагування потрібно тільки у випадку інцидентів безпеки, коли в інформаційні ресурси, що захищаються, були внесені зміни або доповнення, а також коли відбулися зміни загроз і уразливостей. Необхідні щорічні або іншої періодичності перевірки або аудити, щоб гарантувати, що система управління в цілому досягає своїх цілей.

Керівництво організації випускає політику безпеки, в якій вводиться поняття СУІБ і проголошуються її основні цілі: управління безперервністю бізнесу і управління безпекою. На вершині СУІБ знаходиться директор з інформаційної безпеки, що очолює керуючий комітет з інформаційної безпеки — колегіальний орган, призначений для вирішення стратегічних питань, пов’язаних із забезпеченням інформаційної безпеки. Директор з інформаційної безпеки несе відповідальність за всі процеси управління інформаційною безпекою, до числа яких входять: управління інцидентами і моніторинг безпеки, управління змінами і контроль захищеності, інфраструктура безпеки (політики, стандарти, інструкції, процедури, плани і програми), управління ризиками, контроль відповідності вимогам, навчання (програма підвищення поінформованості).

Настільки ж фундаментальним принципом є «впровадження і підтримка СУІБ власними руками». Залучення зовнішніх консультантів на всіх етапах впровадження, експлуатації й удосконалювання СУІБ у багатьох випадках цілком виправдано. Більш того, це є одним з механізмів контролю, описаних у ISO 17799. Однак створення СУІБ руками зовнішніх консультантів неможливо за визначенням, тому що СУІБ — це сукупність організаційних структур формованих керівництвом організації і процесів, реалізованих її співробітниками, що належним образом інформовані про свої обов'язки і навчені навичкам звертання з інформацією і її захисту. СУІБ коштує чималих грошей, але ні за які гроші не можна купити досвід і знання.

Для підтвердження відповідності існуючої в організації СУІБ вимогам стандарту, а також її адекватності існуючим бізнес-ризикам використовується процедура добровільної сертифікації. Хоча без цього можна й обійтися, у більшості випадків сертифікація цілком виправдує вкладені кошти і час.

По-перше, офіційна реєстрація СУІБ організації в реєстрі авторитетних органів, таких, приміром, як служба акредитації Великобританії (UKAS), зміцнює імідж компанії, підвищує інтерес з боку потенційних клієнтів, інвесторів, кредиторів і спонсорів.

По-друге, в результаті успішної сертифікації розширюється сфера діяльності компанії за рахунок одержання можливості участі в тендерах і розвитку бізнесу на міжнародному рівні. В найбільш чуттєвих до рівня інформаційної безпеки галузях, такий, наприклад, як фінанси, наявність сертифіката відповідності ISO 27001 починає виступати як обов’язкова вимога для здійснення діяльності. Деякі українські компанії вже зіштовхуються з цими обмеженнями.

Цілком можливо, наявність сертифіката дозволить ТОВ «Реєстр-Сервіс» застрахувати свої інформаційні ризики на більш вигідних умовах.

Як свідчить поточна практика, витрати на сертифікацію в більшості випадків непорівняно малі в порівнянні з витратами організації на забезпечення інформаційної безпеки, а одержувані переваги багаторазово їх компенсують.

Варто підкреслити, що всі перераховані переваги ТОВ «Реєстр- Сервіс» одержить тільки в тому випадку, якщо мова йде про систему сертифікації, що має міжнародне визнання, в рамках якої забезпечується належна якість проведення робіт і вірогідність результатів.

Підготовка організації до сертифікації по ISO 27001 — процес досить тривалий і трудомісткий. В загальному випадку, він містить у собі шість послідовних етапів, що виконуються організацією, як правило, за допомогою зовнішніх консультантів.

На першому етапі проводиться попередній аудит СУІБ, в ході якого оцінюється поточний стан, здійснюється інвентаризація і документування всіх основних складових СУІБ, визначаються галузь і рамки сертифікації і виконується ще ціла низка необхідних підготовчих дій. За результатами аудита розробляється детальний план заходів щодо підготовки до сертифікації.

На другому етапі виконується оцінка інформаційних ризиків, основною метою якої є визначення застосовності описаних у стандарті механізмів контролю в цій конкретній організації, підготовка декларації про застосовність і план обробки ризиків.

На третьому етапі виконується аналіз розбіжностей з вимогами стандарту, в результаті якого оцінюється поточний стан механізмів контролю в організації й ідентифікуються розбіжності з декларацією про застосовність.

На наступних етапах здійснюється планування і впровадження відсутніх механізмів контролю, по кожному з яких розробляється стратегія і план впровадження. Роботи з впровадження механізмів контролю містять у собі три основні складові: підготовки співробітників організації: навчання, тренінги, підвищення поінформованості; підготовка документації СУІБ: політики, стандарти, процедури, регламенти, інструкції, плани; підготовка свідчень функціонування СУІБ: звіти, протоколи, накази, записи, журнали подій і т.д.

На заключному етапі здійснюється підготовка до сертифікаційного аудиту: аналізується стан СУІБ, оцінюється ступінь її готовності до сертифікації, уточнюється галузь і рамки сертифікації, проводяться відповідні переговори з аудиторами органу з сертифікації.

Сьогодні організація роботи ТОВ «Реєстр-Сервіс» — серйозної й ефективної компанії, що претендує на успішний розвиток, — обов'язково базується на сучасних інформаційних технологіях. Тому досліджуваному підприємству варто звернути увагу на стандарти управління інформаційною безпекою. Як правило, питання управління інформаційною безпекою тим актуальніше, чим крупніше компанія, чим ширше масштаб її діяльності і претензії на розвиток, і, як наслідок, вище її залежність від інформаційних технологій.

Використання міжнародних стандартів управління інформаційною безпекою ISO 27001/17799 дозволяє істотно спростити створення, експлуатацію і розвиток СУІБ. Вимоги нормативної бази і ринкові умови змушують ТОВ «Реєстр-Сервіс» застосовувати міжнародні стандарти при розробці планів і політик забезпечення інформаційної безпеки і демонструвати свою прихильність шляхом проведення аудитів і сертифікацій інформаційної безпеки. Відповідність вимогам стандарту представляє визначені гарантії наявності на ТОВ «Реєстр-Сервіс» базового рівня інформаційної безпеки, що впливає на імідж компанії.

РОЗДІЛ 3

НАПРЯМИ УДОСКОНАЛЕННЯ СИСТЕМИ ІНФОРМАЦІЙНОЇ БЕЗПЕКИ ПІДПРИЄМСТВА ТОВ «Реєстр-Сервіс»